Ist Chrome.exe ein Virus? In den meisten Fällen ist Chrome.exe kein Virus. Es ist ein sicherer und vertrauenswürdiger Prozess, der vom Webbrowser von Google Chrome verwendet wird. Chrome.exe führt mehrere Instanzen von Chrome.exe in Ihrem Task-Manager aus (und hier ist der Grund).

Soll ich Chrome exe verwerfen?

Ist Chrome.exe ein Virus? In den meisten Fällen ist Chrome.exe kein Virus. Es ist ein sicherer und vertrauenswürdiger Prozess, der vom Webbrowser von Google Chrome verwendet wird. Chrome.exe führt mehrere Instanzen von Chrome.exe in Ihrem Task-Manager aus (und hier ist der Grund).

Wie werde ich den Chrome exe-Virus los?

Klicken Sie mit der rechten Maustaste auf das Startsymbol und wählen Sie Apps und Funktionen aus. Suchen Sie im geöffneten Fenster nach der Anwendung, die Sie deinstallieren möchten, nachdem Sie sie gefunden haben, klicken Sie auf die drei vertikalen Punkte und wählen Sie Deinstallieren. Suchen Sie im Fenster „Programme deinstallieren“ nach „Chrome.exe virus“, wählen Sie diesen Eintrag aus und klicken Sie auf „Deinstallieren“ oder „Entfernen“.

Ist eine Datei mit der Endung exe ein Virus?

Für jede App oder jedes Programm, das Sie auf einem Windows-PC ausführen, ist die Datei, die den Computer tatsächlich zum Ausführen des Programms veranlasst, die .exe-Datei. .exe-Dateien können auch verwendet werden, um Viren und andere Arten von bösartiger Software (oder „Malware“) zu verbreiten, die Geräte infizieren und Informationen stehlen.

Wie werde ich den Chrome exe-Virus los?

Klicken Sie mit der rechten Maustaste auf das Startsymbol und wählen Sie Apps und Funktionen aus. Suchen Sie im geöffneten Fenster nach der Anwendung, die Sie deinstallieren möchten, nachdem Sie sie gefunden haben, klicken Sie auf die drei vertikalen Punkte und wählen Sie Deinstallieren. Suchen Sie im Fenster „Programme deinstallieren“ nach „Chrome.exe virus“, wählen Sie diesen Eintrag aus und klicken Sie auf „Deinstallieren“ oder „Entfernen“.

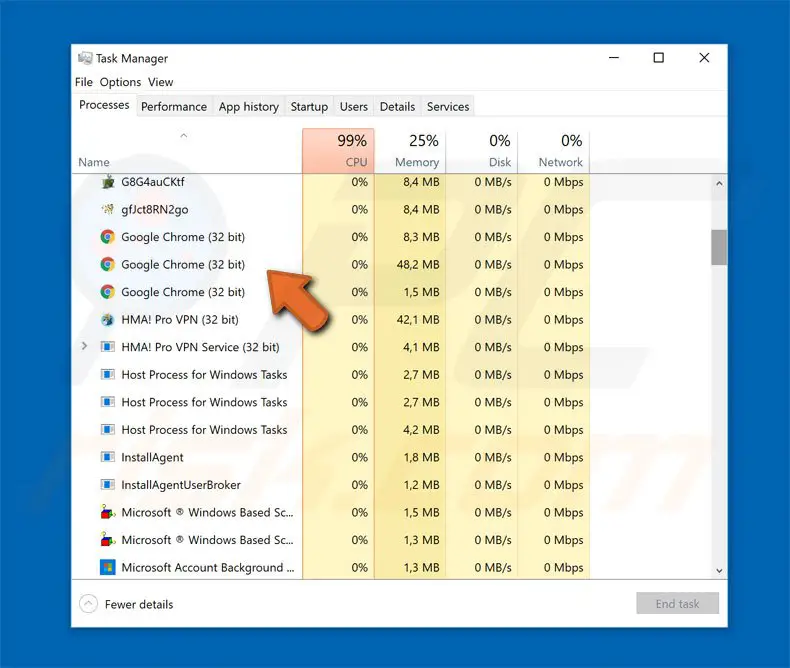

Warum habe ich so viele Chrome-Exe?

Möglicherweise ist Ihnen aufgefallen, dass in Google Chrome oft mehr als ein Prozess geöffnet ist, selbst wenn Sie nur einen Tab geöffnet haben. Dies liegt daran, dass Google Chrome den Browser, die Rendering-Engine,und die Plugins voneinander, indem sie in separaten Prozessen ausgeführt werden.

Wie entferne ich den Chromium-Virus von Windows 10?

#1) Klicken Sie auf die Schaltfläche „Windows“ und suchen Sie nach „Systemsteuerung“. #2) Klicken Sie auf „Programme“ und dann auf „Programm deinstallieren“, wie im Bild unten gezeigt. #3) Suchen Sie nun „Chromium“ in der Liste der Programme und klicken Sie mit der rechten Maustaste darauf, dann klicken Sie auf „Deinstallieren“.

Warum sagt mir Chrome immer wieder, dass ich einen Virus habe?

Der Google Chrome-Popup-Virus ist eine häufige und frustrierende Malware auf Android-Telefonen. Die häufigste Ursache für diesen Virus ist das Herunterladen von Apps von Drittanbietern oder unbekannten Quellen, die die Malware enthalten. Das Wichtigste ist, NICHT irgendwo auf das Popup zu tippen!

Wo befindet sich Chromedriver exe?

Sie können chromedriver.exe von diesem Link herunterladen: https://sites.google.com/a/chromium.org/chromedriver/downloads. Sie finden auch Links zu früheren Versionen von Chromedriver.

Wo ist Chromedriver exe in Windows?

Sie können chromedriver.exe im Verzeichnis bin/ Ihrer virtuellen Umgebung ablegen. Versuchen Sie dann, das Python-Skript mit dem Interpreter der virtuellen Umgebung auszuführen. Aktivität für diesen Beitrag anzeigen. Mein Chromedriver-Paket wurde in meinem Python-Ordner installiert.

Woran erkenne ich, ob eine EXE-Datei ein Virus ist?

Scannen Sie die EXE-Datei mit VirusTotal Eine weitere Möglichkeit, um herauszufinden, ob die EXE-Datei echt ist, besteht darin, sie mit VirusTotal zu scannen. Laden Sie einfach die verdächtige Datei auf die VirusTotal-Website hoch, und dieser Online-Scanner überprüft sie auf alle Arten von Malware.

Können Exe-Dateien gehackt werden?

Einer der häufigsten Tricks von Hackern besteht darin, ahnungslose Benutzer dazu zu bringen, auf eine bösartige EXE-Datei zu klicken, die dazu führt, dass Malware auf einen Computer heruntergeladen wird. Sie werden Ihnen normalerweise als E-Mail-Anhang mit dem E-Mail-Angebot zugesandteine Art zwingender Anreiz, um Sie dazu zu bringen, den Anhang zu öffnen.

Benötige ich Svchost exe?

Svchost.exe ist eine erforderliche Windows-Datei und wird verwendet, um benötigte DLL-Dateien zu laden, die mit Microsoft Windows und Windows-Programmen verwendet werden, die auf Ihrem Computer ausgeführt werden.

Soll ich Chrome exe verwerfen?

Ist Chrome.exe ein Virus? In den meisten Fällen ist Chrome.exe kein Virus. Es ist ein sicherer und vertrauenswürdiger Prozess, der vom Webbrowser von Google Chrome verwendet wird. Chrome.exe führt mehrere Instanzen von Chrome.exe in Ihrem Task-Manager aus (und hier ist der Grund).

Wie werde ich den Chrome exe-Virus los?

Klicken Sie mit der rechten Maustaste auf das Startsymbol und wählen Sie Apps und Funktionen aus. Suchen Sie im geöffneten Fenster nach der Anwendung, die Sie deinstallieren möchten, nachdem Sie sie gefunden haben, klicken Sie auf die drei vertikalen Punkte und wählen Sie Deinstallieren. Suchen Sie im Fenster „Programme deinstallieren“ nach „Chrome.exe virus“, wählen Sie diesen Eintrag aus und klicken Sie auf „Deinstallieren“ oder „Entfernen“.

Soll ich Google Chrome im Hintergrund laufen lassen?

Da Chrome bereits im Hintergrund läuft, muss hinter den Kulissen weniger geschehen, bevor Ihr neues Browserfenster erscheint. Dadurch fühlt sich der Browser auch auf langsameren Rechnern schnell an. Durch die Ausführung im Hintergrund können auch alle Chrome-Erweiterungen, die Sie möglicherweise installiert haben, weiterhin ausgeführt werden.

Warum gibt es mehrere Google Chrome im Task-Manager?

Google Chrome verwendet eine Multi-Prozess-Architektur, um die Leistung bei der Verwendung des Browsers zu priorisieren. Aus diesem Grund zeigt der Task-Manager mehrere Google Chrome-Prozesse an.

Warum verbraucht Google Chrome so viel CPU?

Erläuterung der CPU-Auslastung von Chrome Diese beziehen sich in der Regel auf Ihr Surfverhalten, einschließlich zu vieler geöffneter Tabs auf einmal, zu vieler Apps oder Browsererweiterungen, die ausgeführt werden, und des Streamens von Videos in hoher Qualität. Ebenso automatisch abspielende Videos,Animationen und übermäßige Werbung können diese Probleme ebenfalls verursachen.

Sendet Chromium Daten an Google?

Mit anderen Worten, Ungoogled Chromium sendet Ihre Daten nicht an Google zurück, da es überhaupt keinen Google-Code enthält.

Was ist der Unterschied zwischen Chrome und Chromium?

Chromium ist ein quelloffener und kostenloser Webbrowser, der vom Chromium-Projekt verwaltet wird. Im Vergleich dazu ist Google Chrome ein proprietärer Browser, der von Google entwickelt und verwaltet wird. Im Gegensatz zu Chromium bietet Google Chrome integrierte Unterstützung für Medien-Codecs wie MP3, H. 264 und AAC sowie Adobe Flash.

Woran erkennt man eine gefälschte Virenwarnung?

Die Federal Trade Commission (FTC) warnt davor, dass der Scareware-Betrug viele Variationen hat, aber es gibt einige verräterische Anzeichen: Sie erhalten möglicherweise Anzeigen, die versprechen, „Viren oder Spyware zu löschen“, „Privatsphäre zu schützen“, „Computerfunktion zu verbessern, B. „Schädliche Dateien entfernen“ oder „Ihre Registrierung bereinigen.“

Ist die Virenwarnung von Google echt?

Google Security Alert/Warnung ist eine gefälschte Warnung, die von bösartigen Websites ausgegeben wird. Wie jedes Social Engineering ist es darauf ausgelegt, Benutzer dazu zu bringen, online eine unsichere Entscheidung zu treffen. Chrome- und Android-Geräte haben Sicherheitswarnungen, aber sie sind nicht als „Google-Sicherheitswarnung“ gekennzeichnet.