Netzwerkprüfungs- oder Port-Scanning-Tools sind nur zulässig, wenn sie in Verbindung mit einem privaten Heimnetzwerk verwendet werden oder wenn dies ausdrücklich vom Zielhost und/oder -netzwerk genehmigt wurde. Unbefugtes Port-Scannen aus jeglichen Gründen ist streng verboten.

Ist Port-Scannen böswillig?

Was ist schädliches Port-Scannen? Port-Scanning ist eine Methode, mit der Angreifer ihre Zielumgebung ausspionieren, indem sie Pakete an bestimmte Ports auf einem Host senden und die Antworten verwenden, um Schwachstellen zu finden und zu verstehen, welche Dienste und Dienstversionen auf einem Host ausgeführt werden.

Ist Port-Scanning in Indien illegal?

Warum ist Nmap illegal?

Ist Port-Scanning in Indien legal? Überhaupt nicht.. nur nach Ports zu scannen oder die laufenden Dienste zu identifizieren oder Schwachstellen zu finden ist überhaupt nicht illegal, aber ja, wenn Sie diese Schwachstellen weiter ausnutzen, um Zugang zu Systemen, Servern usw. zu erhalten, dann ist es definitiv illegal.

Ist Port-Scanning auf Hawaii illegal?

– Port-Scanning ist legal.

Kann ein Hacker Ports öffnen?

Cyberkriminelle können offene Ports und Schwachstellen in Protokollen ausnutzen, um auf sensible Daten zuzugreifen. Wenn Sie Ports nicht ständig überwachen, können Hacker Schwachstellen in diesen Ports ausnutzen, um Daten von Ihrem System zu stehlen und zu verlieren.

Kann ich selbst Port-Scannen?

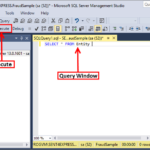

Führen Sie selbst regelmäßig einen Port-Scan durch; Nur so können Sie sicher sein, dass Ihre Datenbanken nicht auf die Außenwelt hören. Führen Sie Nmap auf Ihren Servern aus und stellen Sie sicher, dass nur die Ports geöffnet sind, die Sie erwarten. Um es einfacher zu machen, hier ist ein Skript, das es für Sie erledigt.

Ist es in Ordnung, Google per Nmap zuzuordnen?

Das Scannen eines Remote-Hosts ohne Erlaubnis ist illegal, da ein unkontrollierter Scan Remote-Server-Daemons (wie knockd) und IDS-Ereignisse auslösen und sogar einen Denial of Service verursachen kann.

IstWütender IP-Scanner legal?

Angry IP Scanner ist ein legales Tool. Es wird häufig sowohl von Black-Hat-Hackern als auch von White-Hat-Hackern verwendet, da es hilft, Schwachstellen in einem Netzwerkgerät zu untersuchen.

Verwenden echte Hacker Nmap?

Nmap kann von Hackern verwendet werden, um Zugriff auf unkontrollierte Ports auf einem System zu erhalten. Alles, was ein Hacker tun müsste, um erfolgreich in ein Zielsystem einzudringen, wäre, Nmap auf diesem System auszuführen, nach Schwachstellen zu suchen und herauszufinden, wie er sie ausnutzen kann. Hacker sind jedoch nicht die einzigen Personen, die die Softwareplattform nutzen.

Kann Nmap getrackt werden?

Protokollüberwachungstools wie Logwatch und Swatch können sicherlich hilfreich sein, aber die Realität ist, dass Systemprotokolle bei der Erkennung von Nmap-Aktivitäten nur geringfügig effektiv sind. Spezielle Port-Scan-Detektoren sind ein effektiverer Ansatz zur Erkennung von Nmap-Aktivitäten.

Kann Nmap Passwörter knacken?

Manchmal bleibt MySQL für externe Verbindungen offen und erlaubt jedem, sich damit zu verbinden. Sein Passwort kann mit Nmap mit dem Skript „mysql-brute“ geknackt werden. Host ist aktiv (0,00021 s Latenzzeit).

Kannst du Steine und Muscheln aus Hawaii mitnehmen?

Kannst du Steine aus Hawaii nehmen? Genau wie bei Muscheln ist die Mitnahme von Steinen aus Hawaii in kleinen Mengen für den persönlichen Gebrauch von der Abteilung für Land und natürliche Ressourcen gestattet. Aber noch einmal: Sie dürfen keinen der Steine verkaufen, die Sie auf Hawaii gesammelt haben.

Ist es illegal, in Hawaii Dinge an den Rückspiegel zu hängen?

Im Allgemeinen verbietet Abschnitt 15-19.30 der überarbeiteten Verordnungen von Honolulu jedem das Führen eines Kraftfahrzeugs „mit Schildern, Postern oder anderen nicht transparenten Materialien auf der Frontscheibe, den Seitenflügeln oder den Seiten- oder Heckfenstern … die die freie Sicht des Fahrers auf die Fahrbahn behindert.

Ist die Einnahme von Sand auf Hawaii illegal?

Ist das Scannen von Nmap-Ports legal?

Tools zum Testen von Netzwerken oder zum Scannen von Ports sind nur zulässig, wenn sie in Verbindung mit einem privaten Heimnetzwerk verwendet werden oder wenn dies ausdrücklich vom Zielhost und/oder -netzwerk genehmigt wurde. Unbefugtes Scannen von Ports aus jeglichen Gründen ist strengstens untersagt.

Warum erhalte ich ständig Port-Scan-Angriffe?

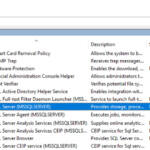

Wenn ein Port offen ist, wird er für einen bestimmten Dienst oder eine bestimmte Anwendung verwendet und überwacht aktiv Anfragen, die an diese Anwendung gesendet werden. Wenn die Anwendungen, die offene Ports verwenden, nicht gut gepatcht sind, können diese Ports ausgenutzt und zum Starten von Angriffen verwendet werden.

Soll ich die Port-Scan-Erkennung aktivieren?

Sie sollten Port-Scans proaktiv ausführen, um alle möglichen Schwachstellen zu erkennen und zu schließen, die Angreifer ausnutzen könnten.

Ist ein Port geöffnet, wenn er lauscht?

Das Öffnen eines Ports bedeutet also, ihn nach außen verfügbar zu machen, wenn eine Anwendung zuhört. Ist dies nicht der Fall, wird es bei nmap-Scans als „geschlossen“ angezeigt.

Kann Port 443 ausgenutzt werden?

Nein. Alles, was normalerweise auf 443 laufen würde, sollte verschlüsselt werden, aber nichts hindert jeden daran, alles, was er möchte, auf einem beliebigen Port auszuführen. 443 TCP ist sicheres HTTP, 443 UDP ist HTTP 3. Beide sind verschlüsselt.

Wie finden Hacker offene Ports?

Böswillige („Black Hat“) Hacker verwenden häufig Port-Scanning-Software, um herauszufinden, welche Ports in einem bestimmten Computer „offen“ (ungefiltert) sind und ob ein tatsächlicher Dienst an diesem Port lauscht oder nicht. Sie können dann versuchen, potenzielle Schwachstellen in allen gefundenen Diensten auszunutzen.

Sind Port-Scans üblich?

Es ist üblich, dass Sicherheitssoftware aktive Port-Scans erkennt und als potenziellen Missbrauch kennzeichnet. Die meisten Heimrouter haben keine offenen Ports, daher wird das Scannen der IP-Adresse eines Internetbenutzers wahrscheinlich keine aussagekräftigen Daten zurückgeben.