Microsofts Defender erkennt den KMS-Aktivierer als Bedrohung und andere Antivirensoftware tut dies ebenfalls. Wir haben keine Informationen darüber, ob diese Art von Tools Malware enthalten, wir raten lediglich davon ab, sie zu verwenden. Wenn Sie illegale Software verwenden möchten, verwenden Sie diese bitte auf eigenes Risiko.

Ist die KMS-Aktivierung schädlich?

Nein, es ist nicht sicher, entweder die kms-Aktivierung oder eine andere Aktivierungssoftware zu verwenden, insbesondere wenn sie (wie Sie sagten) einen unbekannten Hostserver verwenden, da dies ihnen eine Art Backdore für Ihr System bietet, durch das sie es verfolgen könnten Ihre Dateien oder vertraulichen Informationen.

Ist die Aktivierung von Windows mit KMS legal?

Ja, die KMS-Aktivierung ist für Windows illegal. Wenn Sie über die KMS-Methode aktivieren, wird Ihre Kopie von Windows von Windows nicht als echt angesehen.

Ist die KMS-Aktivierung dauerhaft?

KMS-Aktivierungen sind 180 Tage lang gültig, ein Zeitraum, der als Aktivierungsgültigkeitsintervall bezeichnet wird. KMS-Clients müssen ihre Aktivierung erneuern, indem sie sich mindestens alle 180 Tage mit dem KMS-Host verbinden, um aktiviert zu bleiben.

Ist der KMS-Aktivator ein Virus?

Ursprünglich beantwortet: Ist KMS Activator ein Virenprogramm (Malware)? Nein, KMS Auto ist keine Virendatei, sondern einfach eine Aktivierungsdatei. Es aktiviert oder entsperrt nur die Vollversion der Anwendung.

Ist KMSpico ein Virus?

Der KMSPico-Virus wird als Hacking-Tool beschrieben, das verwendet werden kann, um nicht lizenzierte Versionen von Microsoft Windows- und Office-Anwendungen zu aktivieren. Es wird unter verschiedenen Namen mit unterschiedlichen „Editionen“ und Versionsnummern verkauft.

Ist der KMS-Clientschlüssel legal?

Nein, sie sind nicht legal. Seien Sie sich dieser KMS bewusst, einige davon könnten Viren/Malware enthalten, die Ihren PC beschädigen könnten.

Ist die KMS-CMD-Aktivierung sicher?

Ja … es ist sicher, aber es hängt von Ihnen ab, welcher Windows-Aktivator Sie sindverwenden. Manchmal versuchen wir, Windows Activator aus einer zufälligen Quelle herunterzuladen, und es besteht die Möglichkeit, dass Viren in Ihr System gelangen. also folge dem besten.

Kann der KMS-Server Ihren PC steuern?

AFIK der KMS-Server hat keine anderen Rechte oder Privilegien auf Ihrem Computer.

Was passiert, wenn meine Windows 10-Lizenz abläuft?

Sobald die Lizenz abgelaufen ist, wird Windows etwa alle drei Stunden automatisch neu gestartet, und alles, woran Sie gerade arbeiten, geht beim Neustart verloren. Nach zwei Wochen mehr bootet Windows überhaupt nicht mehr. An diesem Punkt müssen Sie eine weitere Lizenz erwerben und Windows neu installieren.

Wie lange dauert die KMS-Aktivierung?

Jeder Windows-Client, der für die Verwendung des „KMS-Clientkanals“ konfiguriert ist, wird automatisch innerhalb von 2 Stunden für den neuen KMS-Host aktiviert (da dies der Standardwert für das „KMS-Aktivierungsintervall“ ist).

Wie lange kann ich Windows 10 ohne Aktivierung nutzen?

Sie können ein nicht aktiviertes Windows 10 für einen Monat nach der Installation ohne Einschränkungen verwenden. Nach Ablauf der einmonatigen Nachfrist müssen Sie das Betriebssystem mit einem Produktschlüssel aktivieren, um die Verwendung von Windows 10 mit eingeschränkten Funktionen zu vermeiden.

Ist AutoKMS eine Malware?

AutoKMS ist der generische Erkennungsname von Malwarebytes für Hacktools, die die illegale Nutzung von Microsoft-Produkten wie Windows und Office ermöglichen sollen.

Was ist ein Nachteil bei der Verwendung von KMS?

Der KMS-Host muss seine Aktivierung alle 180 Tage erneuern: Das ist aus meiner Sicht der größte Nachteil von KMS. Wenn es Probleme mit Ihrem KMS-Schlüssel gibt, schlägt die Aktivierung möglicherweise fehl. So einen Vorfall hatten wir schon. Das ist also nicht nur Theorie. In diesem Fall sind Sie von Microsoft abhängig.

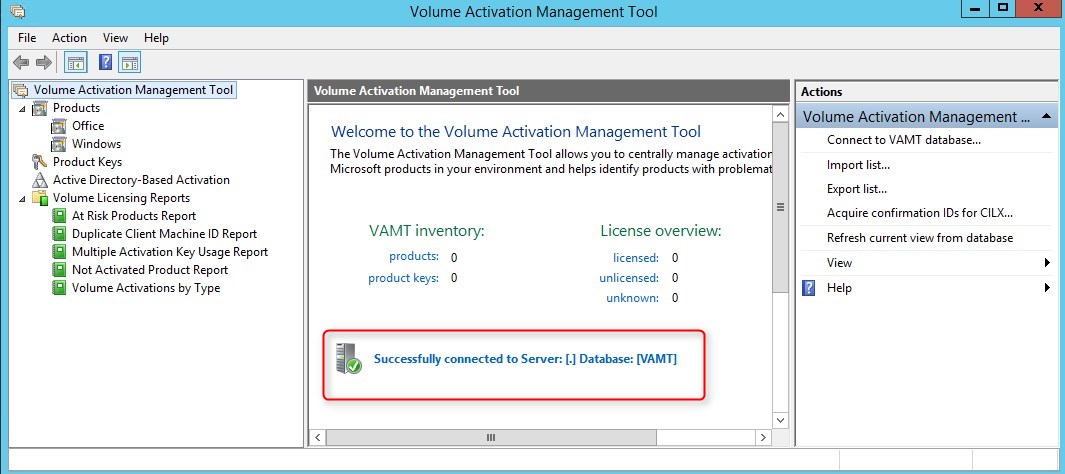

Was ist die KMS-Aktivierung?

Der Key Management Service (KMS) ist ein Aktivierungsdienst, der Organisationen die Aktivierung ermöglichtSysteme innerhalb ihres eigenen Netzwerks, sodass einzelne Computer zur Produktaktivierung keine Verbindung zu Microsoft herstellen müssen.

Wie funktioniert Kmspico Activator?

Ein KMS-Client stellt eine Verbindung zu einem KMS-Server (dem Aktivierungshost) her, der den Hostschlüssel enthält, den der Client für die Aktivierung verwendet. Sobald KMS-Clients validiert sind, kontaktiert das Microsoft-Produkt auf diesen Clients alle 180 Tage (6 Monate) den Server, um seine Gültigkeit aufrechtzuerhalten.

Ist KMS Msguides com sicher?

Es ist sicher. Win 10 erlaubt Piraterie und Sie erhalten auch Updates.

Kann ich KMSPico nach der Aktivierung löschen?

Ja, Sie können KMSpico entfernen, aber tun Sie es nicht. Möglicherweise haben Sie Windows oder MS Office mit kmspico aktiviert, jetzt denken Sie, dass es nutzlos ist, nein, es ist nicht so, um Ihre Windows aktiviert zu lassen, entfernen Sie kmspico nicht. Wenn Sie es entfernen, gehen Ihre Fenster wieder in den Trail-Modus.

Was passiert, wenn die KMS-Aktivierung abläuft?

Nach jeder erfolgreichen Verbindung verlängert sich der Ablauf auf die vollen 180 Tage. Was passiert, wenn Windows die Lizenz nicht reaktivieren kann? Wenn ein Windows-Computer nach 180 Tagen nicht in der Lage war, die Kommunikation mit dem KMS-Server wiederherzustellen, wird der Computer unlizenziert.

Sind Windows-Aktivatoren illegal?

Die Installation von Windows ohne Lizenz ist nicht illegal, die Aktivierung auf andere Weise ohne einen offiziell erworbenen Produktschlüssel ist illegal.

Wie lange dauert eine Schlüsselverwaltungsdienst-KMS-Aktivierung?

Laut dem Microsoft-Artikel: KMS verstehen, heißt es im Abschnitt KMS-Aktivierungserneuerung, dass „KMS-Aktivierungen 180 Tage lang gültig sind – das Aktivierungsgültigkeitsintervall. Um aktiviert zu bleiben, müssen KMS-Clientcomputer ihre Aktivierung erneuern, indem sie sich mit verbinden den KMS-Host mindestens einmal alle 180 Tage.”.