Anúncios

Es ist definitiv nicht legal und Sie sollten eine Office-Lizenz erwerben, wenn Sie diese Software verwenden möchten, und sobald Windows-Updates feststellt, dass dies geschehen ist, wird Ihr Microsoft Office deaktiviert. . .

Ist die Office-Aktivierung durch CMD sicher?

Es ist definitiv nicht legal und Sie sollten eine Office-Lizenz erwerben, wenn Sie diese Software verwenden möchten, und sobald Windows-Updates feststellt, dass dies geschehen ist, wird Ihr Microsoft Office deaktiviert. . .

Anúncios

Ist es legal, Windows 10 mit CMD zu aktivieren?

Die Installation von Windows ohne Lizenz ist nicht illegal, die Aktivierung auf andere Weise ohne einen offiziell erworbenen Produktschlüssel ist illegal.

Ist die Office-Aktivierung durch CMD sicher?

Es ist definitiv nicht legal und Sie sollten eine Office-Lizenz erwerben, wenn Sie diese Software verwenden möchten, und sobald Windows-Updates feststellt, dass dies geschehen ist, wird Ihr Microsoft Office deaktiviert. . .

Anúncios

Ist die KMS-Aktivierung sicher?

KMS ist eine legitime Möglichkeit, Windows-Lizenzen auf Client-Computern zu aktivieren, insbesondere in großen Mengen (Volumenaktivierung). Es gibt sogar ein Microsoft-Dokument zum Erstellen eines KMS-Aktivierungshosts. Ein KMS-Client stellt eine Verbindung zu einem KMS-Server (dem Aktivierungshost) her, der den Hostschlüssel enthält, den der Client für die Aktivierung verwendet.

Was ist ein KMS-Aktivator?

Der Schlüsselverwaltungsdienst (Key Management Service, KMS) ist ein Aktivierungsdienst, der es Unternehmen ermöglicht, Systeme innerhalb ihres eigenen Netzwerks zu aktivieren, sodass einzelne Computer zur Produktaktivierung keine Verbindung zu Microsoft herstellen müssen.

Ist die KMS-Aktivierung illegal?

Ja, die KMS-Aktivierung ist für Windows illegal. Wenn Sie über die KMS-Methode aktivieren, wird Ihre Kopie von Windows von Windows nicht als echt angesehen.

Ist die kostenlose Aktivierung von Windows 10 illegal?

Ist Windows 10 ohne Aktivierung illegal? Nein. Microsoftermöglicht es Benutzern jetzt, Windows 10 kostenlos und ohne Aktivierung Ihres PCs zu verwenden. Nur das, es wird ein Wasserzeichen geben und einige Anpassungsfunktionen werden in der kostenlosen Version deaktiviert.

Können wir Raubkopien von Windows 10 aktivieren?

Wenn Ihr Aktivierungsstatus anzeigt, dass er nicht aktiviert ist, müssen Sie dies tun. Sie erhalten das Upgrade nur, wenn Sie die . ISO und führen Sie das Upgrade offline durch, woraufhin Windows meldet, dass es nicht echt ist. Auch wenn Sie das ISO herunterladen und einen MSDN-Produktschlüssel verwenden, kann es auf diese Weise aktiviert werden.

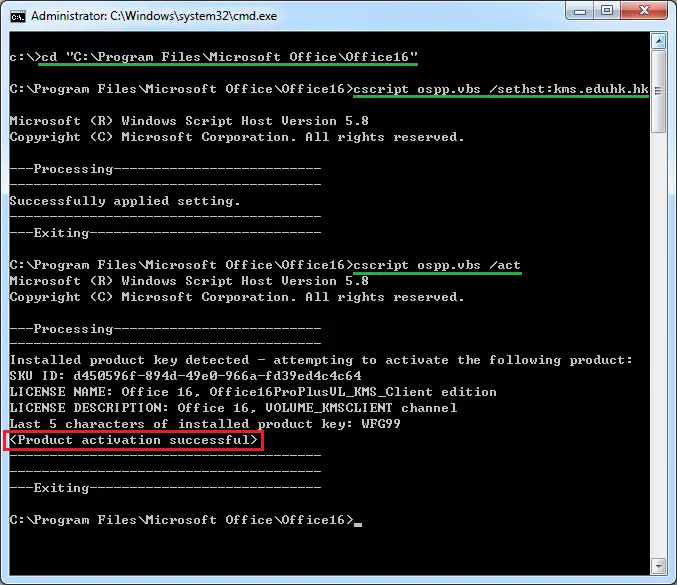

Wie finde ich meinen Office 365-Produktschlüssel mit CMD?

Über die Befehlszeile Ihren Lizenztyp überprüfen Öffnen Sie ein Eingabeaufforderungsfenster mit erhöhten Rechten. Geben Sie den folgenden Befehl ein, um zum Office-Ordner zu navigieren. Geben Sie cscript ospp ein. vbs /dstatus , und drücken Sie dann die Eingabetaste.

Was passiert, wenn Microsoft Office nicht aktiviert ist?

Wenn Office nicht aktiviert werden kann, wird es schließlich unlizenziert und alle Bearbeitungsfunktionen von Office werden deaktiviert. Microsoft kann aus einer Reihe von Gründen unlizenziert werden. Wenn beispielsweise Ihr Microsoft 365-Abonnement abläuft, müssen Sie Ihr Abonnement erneuern, um alle Funktionen von Office wiederherzustellen.

Können Sie noch nicht lizenziertes Microsoft Office verwenden?

Microsoft Office zeigt auch die Meldung „Nicht lizenziertes Produkt“ neben dem Dokumentnamen in der Titelleiste an. Anders als in Windows 10, wo die meisten Funktionen selbst bei einer nicht lizenzierten Installation für eine unbegrenzte Anzahl von Tagen weiterhin funktionieren, sind die meisten Funktionen deaktiviert, wenn Sie Office ohne Aktivierung verwenden.

Ist es sicher, Windows 10 mit einer Batch-Datei zu aktivieren?

Die Aktivierung von Windows 10 ohne Software ist ohne Produktschlüssel möglich. Die Verwendung von Batchdateien schützt den Computer vor Bedrohungen durch nicht zertifizierte Software. Fenster10 ist aufgrund seiner Qualität mit vielen Computern kompatibel. Die Version hat ein Update namens Windows 10 pro.

Sind Batch-Dateien sicher?

BAT-Dateien werden am häufigsten verwendet, um Programme zu starten und Wartungsdienstprogramme in Windows auszuführen. Die Gefahr: Eine BAT-Datei enthält eine Reihe von Zeilenbefehlen, die ausgeführt werden, wenn sie geöffnet wird, was sie zu einer guten Option für böswillige Programmierer macht.

Was ist ein Microsoft-Aktivierungsskript?

Microsoft Activation Scripts (MAS): Ein Windows- und Office-Aktivator, der HWID-/KMS38-/Online-KMS-Aktivierungsmethoden verwendet, mit Schwerpunkt auf Open-Source-Code und weniger Virenerkennungen.

Ist die Office-Aktivierung durch CMD sicher?

Es ist definitiv nicht legal und Sie sollten eine Office-Lizenz erwerben, wenn Sie diese Software verwenden möchten, und sobald Windows-Updates feststellt, dass dies geschehen ist, wird Ihr Microsoft Office deaktiviert. . .

Kann ich KMSPico nach der Aktivierung löschen?

Ja, Sie können KMSpico entfernen, aber tun Sie es nicht. Möglicherweise haben Sie Windows oder MS Office mit kmspico aktiviert, jetzt denken Sie, dass es nutzlos ist, nein, es ist nicht so, um Ihre Windows aktiviert zu lassen, entfernen Sie kmspico nicht. Wenn Sie es entfernen, gehen Ihre Fenster wieder in den Trail-Modus.

Kann der KMS-Server Ihren PC steuern?

AFIK der KMS-Server hat keine anderen Rechte oder Privilegien auf Ihrem Computer.

Läufen KMS-Schlüssel ab?

Von AWS KMS generierte Schlüssel haben keine Ablaufzeit und können nicht sofort gelöscht werden; es gibt eine obligatorische Wartezeit von 7 bis 30 Tagen.

Ist kms Auto NET sicher?

Also kann KMSAuto Net selbst als Anbieter illegaler Dienste angesehen werden. Es stellt jedoch keine Gefahr für Ihren Computer dar. Entspannen Sie sich jedoch noch nicht. Die große Beliebtheit von KMSAuto NEt bei Menschen, die Zugang zu MS-Produkten suchen, hat es zu einem bevorzugten Ziel für den Vertrieb gemachtvon Malware-Bedrohungen.

Was ist KMS-Crack?

CrackTool. KMSPico ist der Erkennungsname von Malwarebytes für ein Cracktool, das verwendet wird, um eine Kopie der Windows-Betriebssystemsoftware zu aktivieren, die illegal erworben wurde.

Ist KMSpico Malware?

KMSpico ist eine potenziell schädliche Datei, da sie einen Virus enthalten könnte; Daher würde es in diesem Szenario den Computer infizieren und es müsste zerstört werden, sobald es heruntergeladen wurde.