Anúncios

Wenn Sie von einem Remote-Computer mit dem Windows Remote Desktop-Protokoll auf Ihren Geschäftscomputer zugreifen, können Sie ihn in den öffentlichen oder privaten Modus versetzen.

Können andere sehen, was ich auf dem Remote-Desktop mache?

Da sie remote arbeiten, ist Ihr Bildschirm für jeden sichtbar, der sich am selben Standort wie das Zielgerät befindet (das Gerät, auf dem Ihre Remote-Sitzung ausgeführt wird). Also zum Beispiel, wenn Sie die Software verwenden, um im Büro auf Ihren Desktop zuzugreifen und der Bildschirm eingeschaltet ist.

Anúncios

Kann Microsoft Remote Desktop überwacht werden?

Sie können die Verwaltungskonsole auf dem Fernzugriffsserver verwenden, um die Aktivität und den Status des Remote-Clients zu überwachen.

Wie kann ich feststellen, wer auf meinen Remote-Desktop zugreift?

Der einfachste Weg, um festzustellen, wer Zugriff auf einen bestimmten Windows-Computer hat, besteht darin, in die Computerverwaltung (compmgmt. msc) zu gehen und in Lokale Benutzer und Gruppen nachzusehen. Überprüfen Sie die Gruppe Administratoren und die Gruppe Remotedesktopbenutzer, um zu sehen, wer zu diesen gehört.

Anúncios

Ist RDP dem Internet ausgesetzt?

Das Risiko eines exponierten RDP wird durch die Neigung der Benutzer zur Wiederverwendung von Passwörtern weiter hervorgehoben. Wenn Mitarbeiter dasselbe Passwort für RDP wie für andere Websites verwenden, bedeutet dies, dass Bedrohungsakteure dieses Passwort wahrscheinlich zu einer Liste hinzufügen, um es für Brute-Force-Angriffe zu verwenden, wenn eine Website verletzt wird.

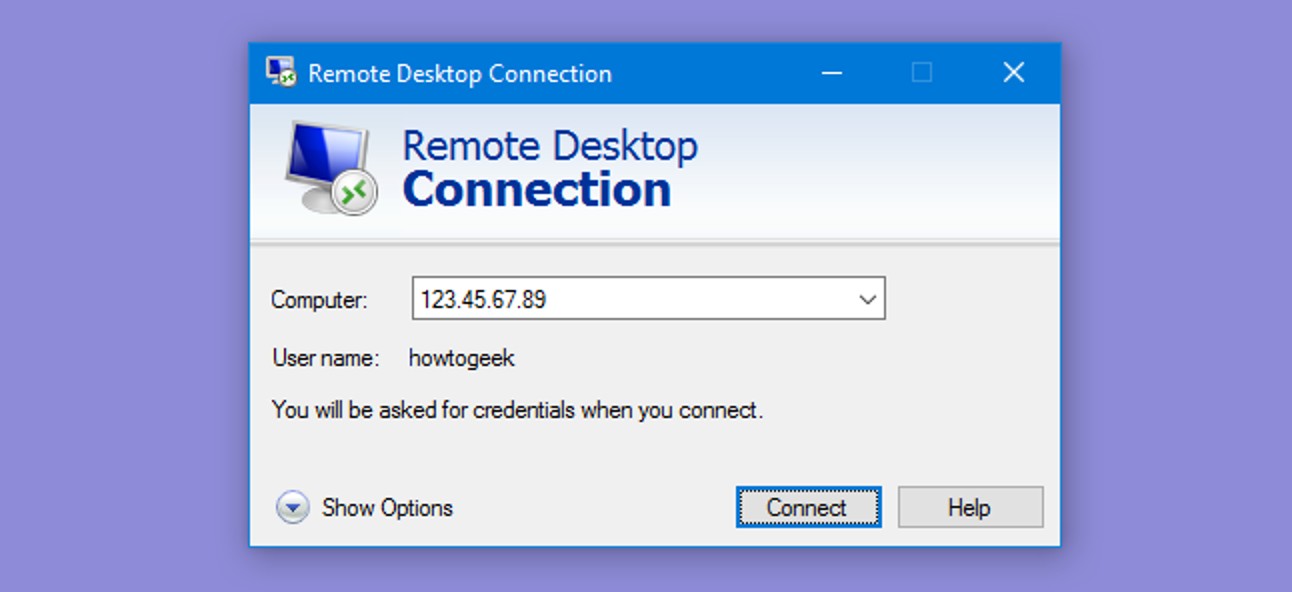

Wie lösche ich den Remote-Desktop-Verlauf?

Wenn Sie die Einträge aus dem Feld Remotedesktopverbindungscomputer im Windows Remotedesktopverbindungsclient manuell löschen möchten, geben Sie regedit ein und drücken Sie die Eingabetaste, um den Registrierungseditor zu öffnen. Die Einträge erscheinen als MRUnumber und sind im rechten Bereich sichtbar. Klicken Sie mit der rechten Maustaste auf den Eintrag und wählen Sie Löschen.

Warum ist RDP nicht sicher?

Das größte Risiko besteht jedoch darin, dass RDP im Internet, Port 3389, offengelegt und direkt durchquert wirddurch die Firewalls zu einem Ziel im internen Netzwerk. Diese Praxis ist weit verbreitet und sollte unbedingt vermieden werden.

Ist RDP ohne VPN sicher?

Die Verbindung zu einem Netzwerk über Remote Desktop Protocol (RDP)/Terminal Services ohne VPN ist sehr gefährlich. Ich bin erstaunt, wie viele Unternehmen RDP (TCP Port 3389) in ihren Netzwerken zulassen, ohne vorher ein VPN einzurichten, um diesen (und anderen) Datenverkehr zu schützen.

Ist RDP unsicher?

RDP selbst ist kein sicheres Setup und erfordert daher zusätzliche Sicherheitsmaßnahmen, um Workstations und Server zu schützen. Ohne geeignete Sicherheitsprotokolle sind Unternehmen mehreren potenziellen Risiken ausgesetzt, einschließlich des erhöhten Risikos von Cyberangriffen.

Kann Teamviewer meine Aktivität verfolgen?

Eingebautes Berichtsprotokoll erfasst alle Remote-Sitzungsaktivitäten und Verwaltungskonsolenaktionen: Wer hat was, wann und wie lange für jede eingehende und ausgehende Verbindung getan. Diese Überwachungsprotokolle sind aus Sicherheitsgründen von entscheidender Bedeutung und können nur von ausgewiesenen IT-Administratoren mit entsprechenden Benutzerberechtigungen eingesehen werden.

Kann Chrome Remote Desktop nachverfolgt werden?

Nein. Auf der Client-Seite kann nicht festgestellt werden, wer den Browser verwendet.

Können andere sehen, was ich auf dem Remote-Desktop mache?

Da sie remote arbeiten, ist Ihr Bildschirm für jeden sichtbar, der sich am selben Standort wie das Zielgerät befindet (das Gerät, auf dem Ihre Remote-Sitzung ausgeführt wird). Also zum Beispiel, wenn Sie die Software verwenden, um im Büro auf Ihren Desktop zuzugreifen und der Bildschirm eingeschaltet ist.

Wo werden RDP-Dateien gespeichert?

Die rdp-Konfigurationsdatei wird für jeden Benutzer als versteckte Datei im Ordner „Dokumente“ des Benutzers gespeichert. Vom Benutzer erstellte RDP-Dateien werden standardmäßig im Ordner „Dokumente“ des Benutzers gespeichert, können aber überall gespeichert werden.

Ist RDP verschlüsselt?

Microsoft RDP enthält diefolgenden Features und Fähigkeiten: Verschlüsselung. RDP verwendet die RC4-Chiffre von RSA Security, eine Stream-Chiffre, die zur effizienten Verschlüsselung kleiner Datenmengen entwickelt wurde. RC4 wurde für die sichere Kommunikation über Netzwerke entwickelt.

Ist Teamviewer sicherer als RDP?

Ist Teamviewer sicherer als RDP? In Bezug auf die Sicherheit ist RDP sicherer gegen Hackerangriffe. Dies liegt an der leistungsstarken Verschlüsselungsmethode, mit der RDP ausgestattet ist.

Was ist der Unterschied zwischen VPN und RDP?

Während RDP und VPN ähnliche Funktionen für den Fernzugriff erfüllen, ermöglichen VPNs Benutzern den Zugriff auf sichere Netzwerke, während RDP Fernzugriff auf einen bestimmten Computer gewährt. Obwohl es nützlich ist, Mitarbeitern und Dritten Zugriff zu gewähren, ist dieser Zugriff unbefristet und unsicher.

Ist die Remote-Desktop-Verbindung ein VPN?

Obwohl es einige Ähnlichkeiten gibt, sind VPN und Remote Desktop funktional unterschiedliche Dinge. Ein VPN verschafft Ihnen Zugriff auf ein Netzwerk, während Remote Desktop (oder RDP) Ihnen die Kontrolle über einen ganzen Computer gibt.

Kann Ihr Chef Sie mit TeamViewer ausspionieren?

Ihr Chef spioniert Sie möglicherweise aus. RESEARCH TRIANGLE PARK – Der große Bruder von heute könnte Ihr Chef sein, der Sie in Ihrem Home Office überwacht, während das Coronavirus Millionen von Menschen dazu treibt, aus der Ferne zu arbeiten. So warnt die Tech-News-Site Recode in einem ausführlichen Blick auf Software zur Mitarbeiterüberwachung wie TeamViewer.

Woher weiß ich, ob mich jemand auf TeamViewer beobachtet?

Beste Antwort Klicken Sie einfach in Ihrem TeamViewer auf Extras –> Logfiles öffnen. Im selben Ordner sollte sich eine Datei namens connections_incoming befinden. txt. In dieser Datei finden Sie die gesuchten Informationen.

Kann TeamViewer inkognito sehen?

Wann immer eine „Inkognito“-Sitzung gestartet wird, ist auf dem Remote-Gerät nur ein schwarzer Bildschirm zu sehen. Wenn Sie aTeamViewer-Sitzung auf einem Windows-Laptop oder iPhone, dann wird der Bildschirm angezeigt, egal ob in einem normalen oder inkognito/privaten Browser.

Wie blockiere ich Google Remote Desktop?

Blockieren von Chrome Remote Desktop Klicken Sie auf das Konfigurationssymbol unter Anwendung, während Chrome Remote Desktop ausgewählt ist. Wählen Sie im Fenster „App-Steuerungs-App bearbeiten“ unter „Blockieren und protokollieren“ die Option „Aktivieren“ aus. Klicken Sie zum Speichern auf OK.

Können andere sehen, was ich auf dem Remote-Desktop mache?

Da sie remote arbeiten, ist Ihr Bildschirm für jeden sichtbar, der sich am selben Standort wie das Zielgerät befindet (das Gerät, auf dem Ihre Remote-Sitzung ausgeführt wird). Also zum Beispiel, wenn Sie die Software verwenden, um im Büro auf Ihren Desktop zuzugreifen und der Bildschirm eingeschaltet ist.

Was sind Remotedesktopdienste?

Remote Desktop Services stellt Technologien bereit, die es Clients ermöglichen, sich mit virtuellen Desktops und Programmen für den Fernzugriff zu verbinden, und ermöglicht Verbindungen zu grafikintensiven Anwendungen. Mit Remote Desktop Services können Mitarbeiter auf diese Remote-Verbindungen innerhalb des Unternehmenssystems oder über das Internet zugreifen.

Wie verwende ich Windows Remote Desktop über das Internet?

Wenn Sie Windows Remote Desktop über das Internet verwenden möchten, müssen Sie zwei Schritte ausführen: RDP-Port über das öffentliche Netzwerk von der Windows-Firewall (oder einer anderen Firewall) zulassen, wie wir es im vorherigen Schritt getan haben. Lassen Sie den RDP-Port über den Router zu, der Ihnen den Internetzugang ermöglicht, und übersetzen Sie dann den eingehenden Port 3389 auf den Computer unserer Wahl.

Was ist ein Remote-Desktop-Gateway und wie wird es verwendet?

Wenn Remote Desktop Gateway installiert ist, können Sie Ihren Clients die Adresse oder den DNS-Namen des Gateway-Servers mitteilen. Geben Sie ihnen den Namen oder die private IP-Adresse des Remotedesktopservers, mit dem sich Ihr Client verbinden soll. Es spielt keine Rolle, dass dieder Name des RD-Servers im Internet nicht auflösbar ist oder die IP-Adresse aus einem privaten Bereich stammt.

Was sind die Sicherheitsüberlegungen für Remote Desktop?

Zu den Sicherheitsüberlegungen für Remote-Desktops gehören: Direkter Zugriff auf Systeme im öffentlichen Internet. Schwachstellen- und Patch-Management exponierter Systeme. Interne Lateralbewegung nach anfänglichem Kompromiss. Multi-Faktor-Authentifizierung (MFA). Sitzungssicherheit.