Anúncios

Der Google Chrome-Virus ist ein Browser-Hijacker (eine Art Malware), der die Einstellungen und Konfiguration des Browsers ohne Erlaubnis des Benutzers ändert. Dies führt zu Pop-up-Werbung, Weiterleitungen auf verdächtige Websites, Homepage-Änderungen und dem Löschen bestimmter Browsereinstellungen.

Kann Chrome von Malware betroffen sein?

Wenn Sie einige dieser Probleme mit Chrome sehen, haben Sie möglicherweise unerwünschte Software oder Malware auf Ihrem Computer installiert: Pop-up-Werbung und neue Registerkarten, die nicht verschwinden. Ihre Chrome-Startseite oder -Suchmaschine ändert sich ständig ohne Ihre Erlaubnis. Unerwünschte Chrome-Erweiterungen oder Symbolleisten kommen immer wieder vor.

Anúncios

Kann sich Malware in Chrome verstecken?

Wie bei Android-Apps können Chrome-Erweiterungen jedoch manchmal Malware oder andere Plagegeister verbergen, selbst wenn Sie sie aus dem offiziellen Chrome Web Store installieren.

Entfernt die Deinstallation von Chrome Malware?

Wenn Sie Chrome deinstallieren und neu installieren, stellt Google in dem Moment, in dem Sie sich erneut bei Ihrem Google-Konto anmelden, Ihr Cloud-Backup originalgetreu wieder her, wodurch die Malware neu installiert wird. Um dies zu beheben, müssen Sie Ihre Chrome-Synchronisierungsdaten löschen. Dadurch werden alle Cloud-Backups gelöscht, einschließlich hoffentlich der Malware.

Anúncios

Kann Chrome durch Malware beeinträchtigt werden?

Wenn Sie einige dieser Probleme mit Chrome sehen, haben Sie möglicherweise unerwünschte Software oder Malware auf Ihrem Computer installiert: Pop-up-Werbung und neue Registerkarten, die nicht verschwinden. Ihre Chrome-Startseite oder -Suchmaschine ändert sich ständig ohne Ihre Erlaubnis. Unerwünschte Chrome-Erweiterungen oder Symbolleisten kommen immer wieder vor.

Kann Chrome Viren verursachen?

Chrome hat nur eine eingebaute Sandbox, was es benutzerfreundlich macht. Tut mir leid, aber Sie bekommen eine -1. Selbst wenn garantiert werden könnte, dass Sie sich beim Besuch einer Website keinen Virus einfangen können, könnten Sie immer noch den Spammer informierendass Ihre E-Mail-Adresse aktiv ist, da die Links und Bilder eindeutige IDs haben können.

Ist die Verwendung von Chrome jetzt sicher?

Google Chrome ist in jeder Hinsicht ein sicherer Browser mit Funktionen wie Google Safe Browsing, das Benutzer schützt, indem es eine unübersehbare Warnung anzeigt, wenn sie versuchen, zu gefährlichen Websites zu navigieren oder gefährliche Dateien herunterzuladen. Tatsächlich verfügen sowohl Chrome als auch Firefox über strenge Sicherheitsvorkehrungen.

Wie verhindere ich, dass Chrome Viren erkennt?

1] Deaktivieren Sie die Virenscan-Funktion in Chrome. Klicken Sie auf die Schaltfläche „Erweitert“, um zum Abschnitt „Datenschutz und Sicherheit“ zu navigieren. Wählen Sie die Option für Synchronisierung und Google-Dienste. Deaktivieren Sie die Option für Safe Browsing. Starten Sie Ihren Browser neu und Ihr Problem sollte behoben sein.

Warum teilt mir Google Chrome mit, dass ich einen Virus habe?

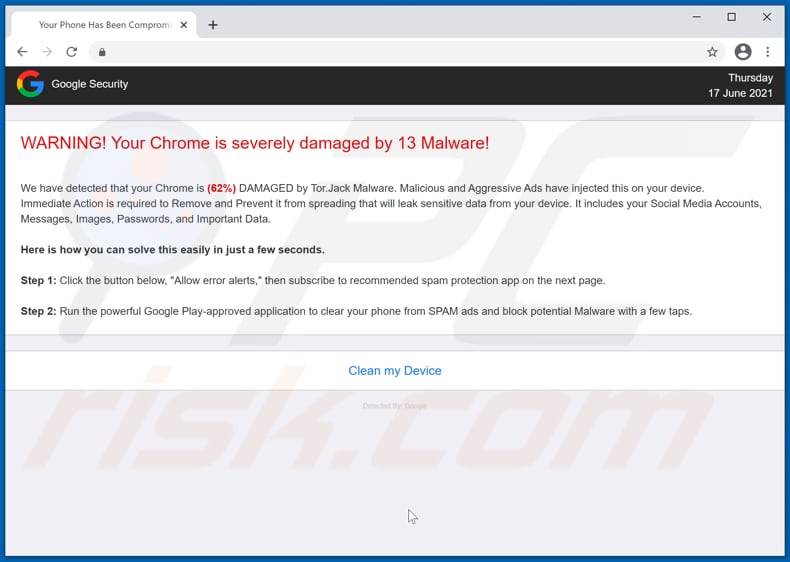

Der Google Chrome-Popup-Virus ist eine häufige und frustrierende Malware auf Android-Telefonen. Die häufigste Ursache für diesen Virus ist das Herunterladen von Apps von Drittanbietern oder unbekannten Quellen, die die Malware enthalten. Das Wichtigste ist, NICHT irgendwo auf das Popup zu tippen!

Sucht Google Mail nach Malware?

Anhänge in Gmail-Nachrichten, die Sie senden und empfangen, werden automatisch auf Viren gescannt.

Kann Ihr Google-Konto einen Virus bekommen?

Benutzer, die mit Gooligan infizierte Apps herunterladen oder auf Links in Phishing-Nachrichten klicken, werden der Malware ausgesetzt, die es Angreifern ermöglicht, auf vertrauliche Informationen von Google-Apps wie Gmail, Drive und Fotos zuzugreifen.

Woran erkennt man eine gefälschte Virenwarnung?

Die Federal Trade Commission (FTC) warnt davor, dass der Scareware-Betrug viele Variationen hat, aber es gibt einige verräterische Anzeichen: Sie erhalten möglicherweise Anzeigen, die versprechen, „Viren oder Spyware zu löschen“, „Privatsphäre zu schützen“, „Computerfunktion zu verbessern, “ „Entfernen Sie schädliche Dateien“ oder „reinigen Sie IhreRegistrierung.“

Wie suche ich in Chrome nach Malware?

Um einen Scan auszuführen, müssen Sie die Chrome-Einstellungen öffnen. Klicken Sie dazu oben rechts auf das Dreipunkt-Symbol und dann auf „Einstellungen“. In den Einstellungen angekommen, sollten Sie einen kurzen „Sicherheitscheck“ durchführen, klicken Sie dazu im Unterbereich „Sicherheitscheck“ auf „Jetzt prüfen“, der dritte von oben.

Warum teilt mir Google Chrome mit, dass ich einen Virus habe?

Der Google Chrome-Popup-Virus ist eine häufige und frustrierende Malware auf Android-Telefonen. Die häufigste Ursache für diesen Virus ist das Herunterladen von Apps von Drittanbietern oder unbekannten Quellen, die die Malware enthalten. Das Wichtigste ist, NICHT irgendwo auf das Popup zu tippen!

Was ist der Chrome-Virus?

Was ist der Chromvirus? Der Chromium-Virus ist ein bösartiger Webbrowser, der mithilfe des Chromium-Codes erstellt wird. Es ist in der Lage, den Chrome-Browser zu überschreiben und die ursprünglichen Verknüpfungen durch gefälschte zu ersetzen.

Kann Chrome durch Malware beeinträchtigt werden?

Wenn Sie einige dieser Probleme mit Chrome sehen, haben Sie möglicherweise unerwünschte Software oder Malware auf Ihrem Computer installiert: Pop-up-Werbung und neue Registerkarten, die nicht verschwinden. Ihre Chrome-Startseite oder -Suchmaschine ändert sich ständig ohne Ihre Erlaubnis. Unerwünschte Chrome-Erweiterungen oder Symbolleisten kommen immer wieder vor.

Wie lange braucht Google Chrome, um nach schädlicher Software zu suchen?

Chrome benötigt im Allgemeinen zwei bis fünf Minuten, um nach schädlicher Software zu suchen. Sie können den Vorgang beschleunigen, indem Sie zuerst Ihren Cache leeren. Wenn das CleanUp Tool verdächtige Programme oder Erweiterungen erkennt, werden Sie aufgefordert, diese zu entfernen.

Was passiert, wenn ich Google Chrome deinstalliere?

Denn egal, welches Gerät Sie verwenden, wenn Sie Chrome deinstallieren, wechselt es automatisch zu seinem Standardbrowser (Edge für Windows, Safari für Mac,Android-Browser für Android). Wenn Sie jedoch die Standardbrowser nicht verwenden möchten, können Sie damit jeden beliebigen anderen Browser herunterladen.

Können Sie sich Malware nur durch den Besuch einer Website holen?

Ja, Sie können sich beim Besuch einer Website einen Virus einfangen. Ein Virus ist eine Form von Malware. Malware ist bösartiger Code, der darauf ausgelegt ist, die Nutzung eines Opfergeräts zu unterbrechen, die Nutzung zu übernehmen oder Informationen von einem Gerät zu stehlen. Mit jedem Tag und der ständigen Weiterentwicklung der Technologie entwickeln Hacker neue Angriffsmethoden.

Kann Ihr Computer durch den Besuch einer Website einen Virus bekommen?

Viren können auch heruntergeladen werden, indem Sie schädliche Websites besuchen oder auf Links oder Anzeigen zu einer unbekannten/unsicheren Website klicken. Sogar das Anschließen an ein infiziertes externes Laufwerk (z. B. USB) kann bösartige Software in Ihr System einschleusen.

Wurde Chrome gehackt?

G oogle hat bekannt gegeben, dass Google Chrome erfolgreich gehackt wurde, da 30 Sicherheitslücken entdeckt wurden, von denen sieben eine „hohe“ Bedrohung für Benutzer darstellen. In einem Blogbeitrag enthüllte Google, dass ein neues Update Verbesserungen für Windows, Mac und Linux vornehmen wird, um die Sicherheitsprobleme nach dem Hack zu beheben.

Kann Malware unentdeckt bleiben?

70 % der Malware-Infektionen werden von Antivirus-Software nicht erkannt, sagt eine Studie. Jüngsten Untersuchungen zufolge erhält ein durchschnittliches Unternehmen fast 17.000 Malware-Warnungen pro Woche; Von diesen Warnungen gelten jedoch nur 19 Prozent als zuverlässig und lediglich 4 Prozent werden von Sicherheitsingenieuren weiter untersucht.