Anúncios

Durch die Installation eines KMS-Hostschlüssels auf einem Computer mit Windows 10 können Sie andere Computer mit Windows 10 für diesen KMS-Host und frühere Versionen des Client-Betriebssystems wie Windows 8.1 oder Windows 7 aktivieren.

Ist es legal? Windows mit KMS aktivieren?

Ja, die KMS-Aktivierung ist für Windows illegal. Wenn Sie über die KMS-Methode aktivieren, wird Ihre Kopie von Windows von Windows nicht als echt angesehen.

Anúncios

Ist die KMS-Aktivierung dauerhaft?

KMS-Aktivierungen sind 180 Tage lang gültig (das Gültigkeitsintervall der Aktivierung). KMS-Clientcomputer müssen ihre Aktivierung erneuern, indem sie sich mindestens alle 180 Tage mit dem KMS-Host verbinden. Standardmäßig versuchen KMS-Clientcomputer, ihre Aktivierung alle 7 Tage zu erneuern.

Ist die KMS-Aktivierung schädlich?

Microsofts Defender erkennt den KMS-Aktivierer als Bedrohung, und andere Antivirensoftware tut dies ebenfalls. Wir haben keine Informationen darüber, ob diese Art von Tools Malware enthalten, wir raten lediglich davon ab, sie zu verwenden. Wenn Sie illegale Software verwenden möchten, verwenden Sie diese bitte auf eigene Gefahr.

Anúncios

Ist der KMS-Aktivator ein Virus?

Ursprünglich beantwortet: Ist KMS Activator ein Virenprogramm (Malware)? Nein, KMS Auto ist keine Virendatei, sondern einfach eine Aktivierungsdatei. Es aktiviert oder entsperrt nur die Vollversion der Anwendung.

Ist KMS-Server legal?

Nein, sie sind nicht legal. Seien Sie sich dieser KMS bewusst, einige davon könnten Viren/Malware enthalten, die Ihren PC beschädigen könnten.

Ist die KMS-CMD-Aktivierung sicher?

Die Verwendung von Aktivierungsservern (KMS) durch eine Organisation oder Bildungseinrichtung ist jedoch legal und sicher und sollte für diese Absichten und Zwecke verwendet werden. Unterm Strich verwenden Sie Original-Windows-Schlüssel.

Wie lange dauert die KMS-Aktivierung?

Jeder Windows-Client, der für die Verwendung des „KMS-Clientkanals“ konfiguriert ist, wird aktiviertgegen den neuen KMS-Host automatisch innerhalb von 2 Stunden (da dies der Standardwert für das „KMS-Aktivierungsintervall“ ist).

Was ist ein KMS-Aktivator?

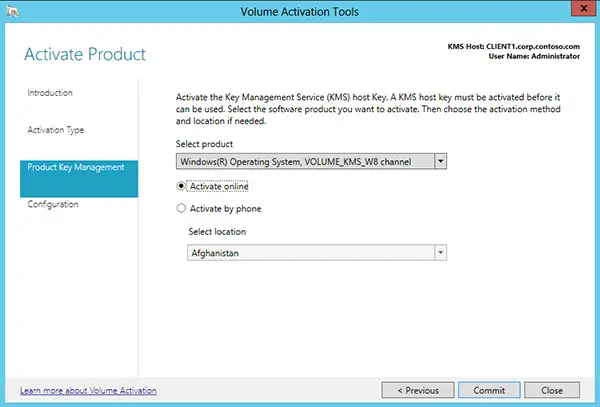

Wie aktiviere ich meinen KMS-Schlüssel?

Öffnen Sie die Eingabeaufforderung, geben Sie slmgr /ipk gefolgt vom 25-stelligen KMS-Host-Produktschlüssel ein und drücken Sie die Eingabetaste. Verwenden Sie dann slmgr /ato, um den Hostschlüssel zu aktivieren.

Was ist eine KMS-Lizenz?

Wie funktioniert KMS auf Microsoft?

KMS verwendet ein Client-Server-Modell für aktive Windows-Clients und wird für die Volumenaktivierung in Ihrem lokalen Netzwerk verwendet. KMS-Clients stellen zur Aktivierung eine Verbindung mit einem KMS-Server her, der als KMS-Host bezeichnet wird. Die KMS-Clients, die ein KMS-Host aktivieren kann, hängen von dem Hostschlüssel ab, der zum Aktivieren des KMS-Hosts verwendet wird.

Wie kann ich meinen KMS-Aktivierungsstatus überprüfen?

Um zu überprüfen, ob der Client-Computer ordnungsgemäß aktiviert ist, können Sie entweder das Systemsteuerungssystem einchecken oder das SLMgr-Skript in der Eingabeaufforderung ausführen. Führen Sie zur Überprüfung Slmgr aus. vbs mit der Befehlszeilenoption /dli. Darin finden Sie Details zur Windows-Installation und deren Aktivierungs- und Lizenzierungsstatus.

Ist die KMS-CMD-Aktivierung sicher?

Die Verwendung von Aktivierungsservern (KMS) durch eine Organisation oder Bildungseinrichtung ist jedoch legal und sicher und sollte für diese Absichten und Zwecke verwendet werden. Unterm Strich verwenden Sie Original-Windows-Schlüssel.

Kann der KMS-Server Ihren PC steuern?

AFIK der KMS-Server hat keine anderen Rechte oder Privilegien auf Ihrem Computer.

Kann ich Windows 10 kostenlos aktivieren?

Microsoft erlaubt jedem, Windows 10 kostenlos herunterzuladen und ohne Produktschlüssel zu installieren. Es wird auf absehbare Zeit weiter funktionieren, mit nur ein paar kleinen kosmetischen Einschränkungen.

Wie aktiviere ich mein Windows 10?

Während der Installation werden Sie aufgefordert, einen gültigen Produktschlüssel einzugeben. Nach demInstallation abgeschlossen ist, wird Windows 10 automatisch online aktiviert. Um den Aktivierungsstatus in Windows 10 zu überprüfen, wählen Sie die Schaltfläche Start und dann Einstellungen > Aktualisieren & Sicherheit > Aktivierung .

Wie finde ich meine KMS-Serveradresse?

Suchen Sie nach den KeyManagementServiceName-Daten und diese sollten Ihren KMS-Server zurückgeben. Machen Sie einen Ping davon und es sollte Ihnen dann die IP-Adresse des KMS-Servers zurückgeben. Führen Sie „slmgr /dlv“ aus und Sie erhalten den KMS-Hostnamen.

Kann ich AutoKMS nach der Aktivierung entfernen?

AutoKMS ist nicht wirklich ein Virus, sondern ein Hack-Tool, das absichtlich von den meisten Benutzern heruntergeladen wird, die versuchen, nicht registrierte Microsoft-Produkte zu aktivieren. Um es loszuwerden, können Sie versuchen, es wie jede andere Anwendung zu deinstallieren.

Ist KMSPico ein Trojaner?

KMSPico ist kein legitimes Tool und wird von Cyberkriminellen und nicht von der Microsoft Corporation entwickelt. Daher verstößt die Verwendung dieses Tools gegen die Nutzungsbedingungen des Windows-Betriebssystems. Außerdem wird es oft von dubiosen Webseiten mit bösartigen Inhalten verbreitet.

Kann ich KMSPico nach der Aktivierung deinstallieren?

Ja, Sie können KMSpico entfernen, aber tun Sie es nicht. Möglicherweise haben Sie Windows oder MS Office mit kmspico aktiviert, jetzt denken Sie, dass es nutzlos ist, nein, es ist nicht so, um Ihre Windows aktiviert zu lassen, entfernen Sie kmspico nicht. Wenn Sie es entfernen, gehen Ihre Fenster wieder in den Trail-Modus.

Ist es sicher, Windows 10 mit einer Batch-Datei zu aktivieren?

Die Aktivierung von Windows 10 ohne Software ist ohne Produktschlüssel möglich. Die Verwendung von Batchdateien schützt den Computer vor Bedrohungen durch nicht zertifizierte Software. Windows 10 ist aufgrund seiner Qualität mit vielen Computern kompatibel. Die Version hat ein Update namens Windows 10 pro.