Kann eine JavaScript-Datei schädlich sein?

Angreifer senden häufig schädliche JavaScript-Dateien über gefälschte E-Mails. Es ist einfach, diese Dateien daran zu hindern, einen unglücklichen Benutzer zu erreichen.

Ist JavaScript eine Bedrohung?

Wie fast jede Programmiersprache ist JavaScript nicht ohne potenzielle Sicherheitslücken. Das Ausnutzen von JavaScript-Schwachstellen kann Daten manipulieren, Sitzungen umleiten, Daten modifizieren und stehlen und vieles mehr.

Sollten Sie JavaScript zulassen?

Sollten Sie JavaScript aktivieren oder nicht? Für die meisten Benutzer ist JavaScript ziemlich sicher. Wenn Sie etwas tun, das Sie besonders besorgt über die Sicherheit macht, können Sie JavaScript deaktivieren und dann einfach wieder aktivieren. Aber um das Beste aus dem modernen Web herauszuholen, ist es am besten, es eingeschaltet zu lassen.

Wie kann JavaScript böswillig verwendet werden?

Eine der heimtückischsten Verwendungen von JavaScript findet in Form von Cross-Site-Scripting (XSS) statt. Einfach ausgedrückt ist XSS eine Schwachstelle, die es Hackern ermöglicht, schädlichen JavaScript-Code in eine ansonsten legitime Website einzubetten, der letztendlich im Browser eines Benutzers ausgeführt wird, der die Website besucht.

Warum ist JavaScript anfälliger für Diebstahl?

Da JavaScript-Code nicht in nativen Code kompiliert wird, sind Apps, die mit dieser Sprache erstellt wurden, noch anfälliger für Codediebstahl als herkömmliche mobile Apps.

Sollten Sie JavaScript vermeiden?

Sie sollten die Verwendung von JS und jQuery auf Ihrer Website nicht vermeiden, aber Sie sollten es vermeiden, sie für Validierungszwecke oder Geschäftslogikzwecke zu verwenden. Dies sollte im Back-End der Website erfolgen, nicht auf der UI-Ebene.

Warum ist JavaScript ein Sicherheitsrisiko?

JavaScript ist angreifbar, weil es für Hacker und andere Bedrohungsakteure einfach ist, Abfragezeichenfolgen in Formulare einzugeben, um darauf zuzugreifen, sie zu stehlen oder zu kontaminierengeschützte Daten. JavaScript ist der Standard für die Verarbeitung personenbezogener Daten in clientseitigen Websites und Anwendungen.

Ist JavaScript sicherer?

Aus Sicherheitssicht steht JavaScript auf der Liste der anfälligsten Sprachen an vierter Stelle – nur hinter Java, PHP und C. Aus diesem Grund müssen Entwickler ihre JavaScript-Anwendungen proaktiv und defensiv schützen, um das Internet zu schützen.

Warum wird JavaScript zu Sicherheitszwecken verwendet?

Eine der häufigsten Sicherheitslücken in JavaScript ist Cross-Site Scripting (XSS). Cross-Site-Scripting-Schwachstellen ermöglichen es Angreifern, Websites zu manipulieren, um bösartige Skripte an Besucher zurückzugeben. Diese schädlichen Skripte werden dann auf der Clientseite in einer vom Angreifer bestimmten Weise ausgeführt.

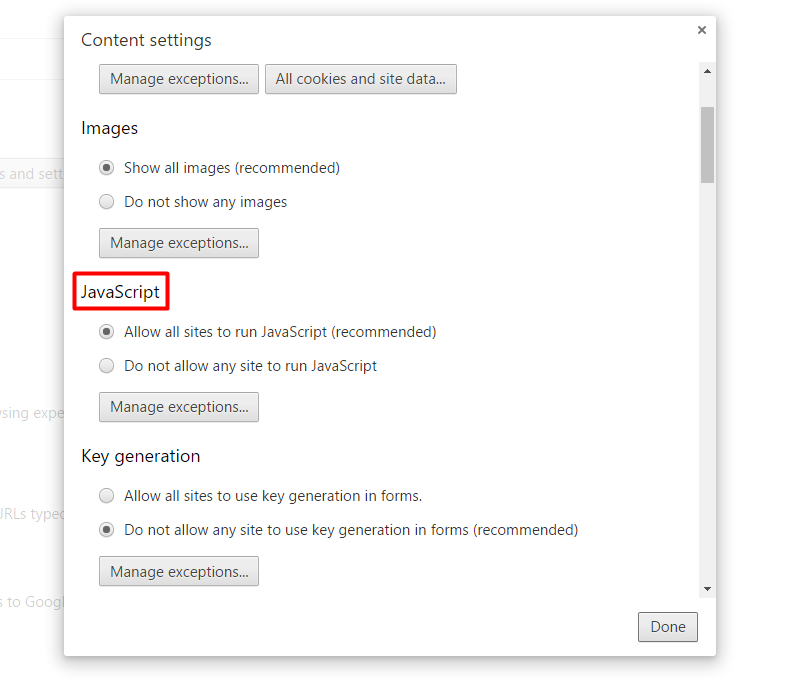

Kann ich JavaScript deaktivieren?

Drücken Sie Strg+Umschalt+P oder Befehl+Umschalt+P (Mac), um das Befehlsmenü zu öffnen. Beginnen Sie mit der Eingabe von javascript , wählen Sie JavaScript deaktivieren aus und drücken Sie dann die Eingabetaste, um den Befehl auszuführen. JavaScript ist jetzt deaktiviert. Das gelbe Warnsymbol neben Quellen erinnert Sie daran, dass JavaScript deaktiviert ist.

Ist JavaScript in Chrome deaktiviert?

In Google Chrome ist JavaScript standardmäßig aktiviert, aber Sie können überprüfen, ob es über das Einstellungsmenü funktioniert. Um das Einstellungsmenü anzuzeigen, klicken Sie einfach auf die drei kleinen schwarzen Punkte in der oberen rechten Ecke Ihres Chrome-Fensters.

Warum brauche ich JavaScript?

JavaScript ist aus der Interneterfahrung nicht mehr wegzudenken, da Entwickler zunehmende Interaktion und Komplexität in ihre Anwendungen einbauen. Suchmaschinen, E-Commerce, Content-Management-Systeme, Responsive Design, Social Media und Telefon-Apps wären ohne sie nicht möglich.

Warum wird JavaScript blockiert?

Das Deaktivieren von Javascript kann sehr vorteilhaft sein, da es Ihnen ermöglicht, sich zu verbessernIhre Online-Aktivität und Surfgeschwindigkeit. Sicherheit: Das größte Problem mit JavaScript sind verdächtige Webseiten. Darüber hinaus können Client-Browser schädlichen Code einfügen, der sich direkt auf Ihren Computer auswirkt.

Benötige ich JavaScript auf meinem Telefon?

Wenn der Webbrowser Ihres Android-Telefons so konfiguriert ist, dass JavaScript deaktiviert ist, werden Sie ein eingeschränktes Web-Anzeigeerlebnis haben. Webbrowser von Android-Telefonen unterstützen die Möglichkeit, JavaScript umzuschalten. JavaScript-Kompatibilität ist für die Anzeige einer Vielzahl von Websites im Internet unerlässlich.

Verwenden Hacker JavaScript?

JavaScript. Web-Hacking: Derzeit ist JavaScript eine der besten Programmiersprachen für das Hacken von Webanwendungen. Das Verständnis von JavaScript ermöglicht es Hackern, Schwachstellen zu entdecken und Web-Exploits zu betreiben, da die meisten Anwendungen im Web JavaScript oder seine Bibliotheken verwenden.

Ist Java eine sichere Sprache?

Im Kern ist die Java-Sprache selbst typsicher und bietet eine automatische Garbage-Collection, wodurch die Robustheit des Anwendungscodes verbessert wird. Ein sicherer Mechanismus zum Laden und Verifizieren von Klassen stellt sicher, dass nur legitimer Java-Code ausgeführt wird.

Was sind die Hauptanwendungen von JavaScript?

JavaScript wird häufig zum Erstellen von In-Browser-Spielen verwendet. Entwickler verwenden JavaScript, um 2D- und 3D-Puzzles, Rollenspiele, Rennspiele, Plattformspiele und mehr zu erstellen. Das Erstellen eines einfachen Browserspiels kann eine großartige Möglichkeit sein, Ihre JavaScript-Fähigkeiten als Anfänger zu üben.

Ist Java sicherer als JavaScript?

Was ist sicherer Java oder JavaScript?

Java wurde lange nach C entwickelt, in einer Umgebung, in der das Bedrohungsbewusstsein viel höher war, daher ist es keine Überraschung, dass Java viel sicherer ist.

Was ist JavaScript-Injection?

Ein JavaScript-Injection-Angriff ist ein Typeines Angriffs, bei dem ein Bedrohungsakteur bösartigen Code direkt in das clientseitige JavasScript einfügt. Dies ermöglicht es dem Angreifer, die Website oder Webanwendung zu manipulieren und sensible Daten wie personenbezogene Daten (PII) oder Zahlungsinformationen zu sammeln.

Hilft JavaScript beim Schutz von Daten oder deckt es nur Schwachstellen auf?

Kurz gesagt, clientseitige JavaScript-Anwendungen sind nicht 100 % sicher. Der Hauptgrund ist, dass es keine vollständige Kontrolle über die Client-Seite gibt, da sie im Browser ausgeführt wird. Personen mit fortgeschrittenen Fähigkeiten können auf kritische Informationen im Frontend zugreifen und Schwachstellen aufdecken.

Wie gefährlich ist ein JavaScript-Virus?

In diesem Sinne ist ein Javascript-Virus genauso gefährlich wie jeder andere Virus. Außerdem ist JavaScript für Webanwendungen einer der Hauptangriffsvektoren bei Techniken wie Cross-Site-Scripting (XSS) und Cross-Site-Request-Forgery (CSRF), da es ziemlich einfach für das Web zu schreiben ist.

Kann jemand, der mit JavaScript vertraut ist, bestätigen, dass es sich um einen Virus handelt?

Jeder, der mit Javascript vertraut ist, kann bestätigen, dass es sich um einen Virus handelt oder nicht? Es handelt sich mit Sicherheit um Malware. Es verwendet JavaScript mit ActiveX * und VBScript, um eine Nutzlast der zweiten Stufe herunterzuladen und auszuführen, die etwas anderes tut. Obwohl es in JavaScript geschrieben ist, wird es nicht im Browser ausgeführt.

Wie infizieren schädliche JavaScript-Dateien einen Computer?

Die schädlichen JavaScript-Dateien werden auf Ihr System heruntergeladen. Sie werden über Ihren Browser ausgeführt und lösen die Malware-Infektion aus. Die infizierten JavaScript-Dateien leiten Ihren Internetverkehr stillschweigend an einen Exploit-Server um. Das bei dem Angriff verwendete Exploit-Kit (auf dem Exploit-Server gehostet)…

Wie wird JavaScript zur Verbreitung von Malware verwendet?

Es gibt 8 Hauptmethoden, auf die JavaScript verwendet wirdVerbreitung von Malware bei aktuellen Cyber-Angriffen: 1. Bösartiges Einschleusen von JavaScript-Code in legitime Websites – wird verwendet, um Benutzer auf mit Malware beladene Websites umzuleiten oder Server auszunutzen, die Malware-Infektionen auslösen.