Anúncios

Wenn jemand Spyware auf Ihrem Gerät installiert, kann er aus der Ferne auf alle Daten auf Ihrem iPhone zugreifen – einschließlich aller Ihrer Textnachrichten.

Wie kann ich feststellen, ob jemand meine Textnachrichten auf dem iPhone liest?

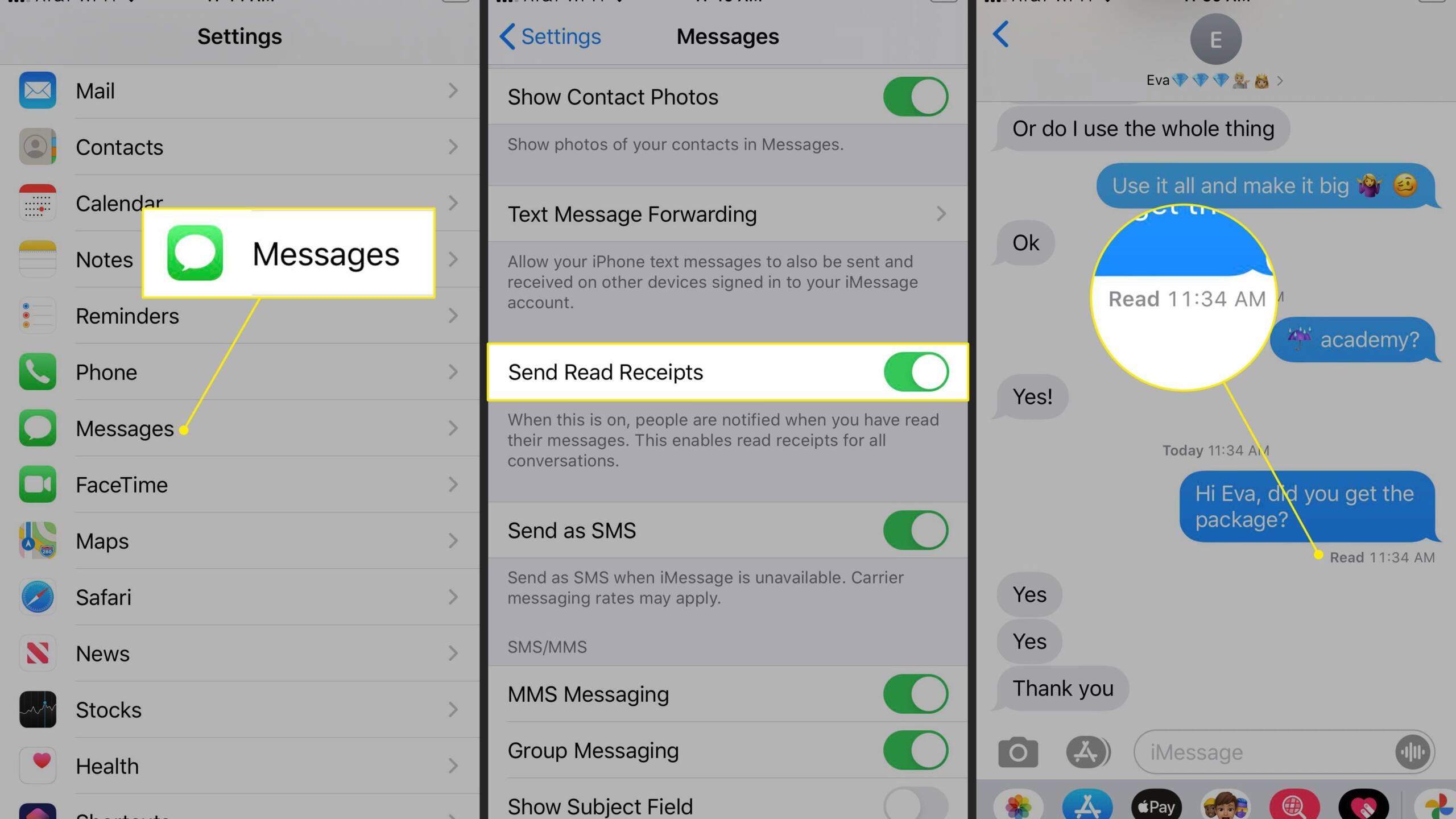

Wenn Sie jemandem eine SMS mit aktivierten Lesebestätigungen senden, sehen Sie das Wort „Gelesen“ unter Ihrer Nachricht und die Uhrzeit, zu der sie geöffnet wurde. Um Ihre Lesebestätigungen in der iMessage-App zu aktivieren, klicken Sie auf „Einstellungen“, scrollen Sie nach unten und tippen Sie auf „Nachrichten“. Lesebestätigungen senden aktivieren. Diese Schritte funktionieren auch mit Macs und iPads.

Anúncios

Kann jemand meine Textnachrichten von seinem Telefon aus einsehen?

Ja, wenn jemand Ihr Telefon gehackt hat, kann er oder sie sicher Ihre Textnachrichten lesen. Und dazu muss man eine Ortungs- oder Spionage-App auf seinem Smartphone installieren.

Kann jemand meine Texte lesen?

Textnachrichten heimlich lesen Sie können Textnachrichten auf jedem Telefon lesen, sei es Android oder iOS, ohne das Wissen des Zielbenutzers. Alles, was Sie dafür brauchen, ist ein Telefon-Spionagedienst. Solche Dienste sind heutzutage keine Seltenheit. Es gibt so viele Apps, die Telefonspionagelösungen mit erstklassigen Diensten bewerben.

Anúncios

Woran erkenne ich, ob jemand meine Textnachrichten auf dem iPhone liest?

Wenn Sie jemandem eine SMS mit aktivierten Lesebestätigungen senden, sehen Sie das Wort „Gelesen“ unter Ihrer Nachricht und die Uhrzeit, zu der sie geöffnet wurde. Um Ihre Lesebestätigungen in der iMessage-App zu aktivieren, klicken Sie auf „Einstellungen“, scrollen Sie nach unten und tippen Sie auf „Nachrichten“. Lesebestätigungen senden aktivieren. Diese Schritte funktionieren auch mit Macs und iPads.

Kann jemand meine iMessages von einem anderen Telefon aus lesen?

Wenn jemand auf seinem Gerät nicht noch bei Ihrer Apple-ID angemeldet ist, kann er Ihre iMessages oder Textnachrichten nicht lesen. Wenn Sie besorgt sind, ändern Sie Ihr Apple-ID-Passwort und deaktivieren Sie iMessage auf den anderen Geräten.

Kann jemandvon einem anderen Gerät aus auf mein iPhone zugreifen?

Antwort: A: Antwort: A: Sie können nicht auf Ihr Telefon zugreifen, aber wenn sie die Anmeldeinformationen für Ihr iCloud-Konto haben, könnten sie auf alles zugreifen, was in iCloud gespeichert oder mit iCloud synchronisiert ist, einschließlich iMessages, Fotos usw. Ändern Sie Ihr Passwort und richten Sie eine 2-Faktor-Authentifizierung ein, wenn Sie vermuten, dass jemand Ihre Zugangsdaten hat.

Können Sie feststellen, ob Ihr Telefon überwacht wird?

Können Sie feststellen, ob Ihr Telefon überwacht wird? Ja, es gibt Anzeichen dafür, dass Ihr Telefon überwacht wird. Zu diesen Anzeichen gehören eine Überhitzung Ihres Geräts, eine schnelle Entladung des Akkus, der Empfang seltsamer Textnachrichten, das Hören seltsamer Geräusche während eines Anrufs und zufällige Neustarts Ihres Telefons.

Kann jemand meine SMS mit meiner Apple-ID sehen?

Alle Antworten. Ja. Wenn sie sich bei Ihrer iCloud anmelden können, haben sie genau denselben Zugriff wie Sie.

Wer kann meine Textnachrichten sehen?

Mit SMS werden von Ihnen gesendete Nachrichten nicht Ende-zu-Ende verschlüsselt. Ihr Mobilfunkanbieter kann den Inhalt der von Ihnen gesendeten und empfangenen Nachrichten sehen. Diese Nachrichten werden auf den Systemen Ihres Mobilfunkanbieters gespeichert. Anstatt dass ein Technologieunternehmen wie Facebook Ihre Nachrichten sieht, kann Ihr Mobilfunkanbieter Ihre Nachrichten sehen.

Kann mein Ehepartner Kopien meiner Textnachrichten erhalten?

Der Erhalt der Textnachrichten eines Ehepartners kann normalerweise auf zwei Arten erfolgen. Eine Möglichkeit könnte sein, über einen Anwalt einen Brief an den Mobilfunkanbieter zu senden, in dem erklärt wird, dass Textnachrichten für einen Scheidungsfall aufbewahrt werden müssen.

Wie können Sie ohne Lesebestätigung feststellen, ob jemand Ihren Text auf dem iPhone gelesen hat?

Gehen Sie zu Chat-Funktionen, Textnachrichten oder Konversationen. Wenn sich diese Option nicht auf der ersten angezeigten Seite befindet, tippen Sie auf Weitere Einstellungen. Aktivieren (oder deaktivieren) Sie die Umschaltfläche „Lesebestätigungen“, „Lesebestätigungen senden“ oder „Quittung anfordern“.Schalter, abhängig von Ihrem Telefon und was Sie tun möchten.

Kann jemand meine I-Nachrichten lesen?

Sie können diese Informationen nur sehen, wenn sie auf ihrem iDevice in Ihrem Konto angemeldet sind. Beispielsweise erhalten ein iPhone, iPad und MacBook, die sich alle im selben Konto befinden, alle Nachrichten, die von den anderen Computern gesendet oder empfangen werden (sofern keine Netzwerkverbindung besteht). Mein Vorschlag an Sie ist, Ihr Passwort zu ändern.

Warum steht in meinem Text zugestellt, aber nicht gelesen?

Wenn in der Textnachricht zugestellt steht, bedeutet das nur, dass sie ihr Ziel sicher erreicht hat. Wenn der Empfänger es nicht geöffnet hat, wird es nicht als „gelesen“ angezeigt. Es gäbe keinen Hinweis auf Ihrer Seite, dass Sie blockiert wurden. Die Sperrfunktion erfolgt über das Telefon selbst.

Wie aktivieren Sie Lesebestätigungen auf dem iPhone?

Alle Lesebestätigungen aktivieren Um Lesebestätigungen für alle zu aktivieren, die Ihnen eine SMS senden, gehen Sie zu Einstellungen > Nachrichten auf Ihrem iPhone oder iPad und aktivieren Sie den Schalter „Lesebestätigungen senden“. Wenn Sie sich jetzt einen von jemandem gesendeten Text ansehen, erscheint eine kleine Lesenotiz im Text der anderen Person, die angibt, wann Sie die Nachricht gelesen haben.

Woran erkenne ich, ob jemand meine Textnachrichten auf dem iPhone liest?

Wenn Sie jemandem eine SMS mit aktivierten Lesebestätigungen senden, sehen Sie das Wort „Gelesen“ unter Ihrer Nachricht und die Uhrzeit, zu der sie geöffnet wurde. Um Ihre Lesebestätigungen in der iMessage-App zu aktivieren, klicken Sie auf „Einstellungen“, scrollen Sie nach unten und tippen Sie auf „Nachrichten“. Lesebestätigungen senden aktivieren. Diese Schritte funktionieren auch mit Macs und iPads.

Woher weiß ich, wer Zugriff auf meine iMessage hat?

Melden Sie sich auf der Apple ID-Website (https://appleid.apple.com) an und überprüfen Sie alle persönlichen und Sicherheitsinformationen in Ihrem Konto, um festzustellen, ob es Informationen gibt, die jemand anderes hinzugefügt hat. Wenn Sie die Zwei-Faktor-Authentifizierung eingeschaltet habenan, überprüfen Sie vertrauenswürdige Geräte auf Geräte, die Sie nicht erkennen.

Kann mein Mann meine Texte auf iCloud sehen?

Die gemeinsame Nutzung eines iCloud-Kontos mit Ihrem Ehepartner gibt ihm oder ihr uneingeschränkten Zugriff auf fast alle Informationen auf Ihrem iPhone, einschließlich Ihres Standorts, Ihrer Fotos, Kontakte und Textnachrichten.

Kann jemand Ihr iPhone hacken und alles sehen, was Sie tun?

Trotz dieser Sicherheit ist es Hackern immer noch möglich, über Phishing-Links, Drittanbieter-Apps oder ungesichertes WLAN auf Ihr iPhone zuzugreifen. Wenn Ihr iPhone einen Jailbreak aufweist, haben Sie nicht mehr die „Sandbox“-Sicherheitsmaßnahmen von Apple, wodurch Sie einem noch größeren Hacking-Risiko ausgesetzt sind.

Kann jemand anderes mein iPhone spiegeln?

Antwort: A: Während ein iPhone ein anderes nicht spiegeln kann, können 2 iPhones, die eine Apple-ID teilen, beide alles sehen, was eines der Telefone mit iCloud synchronisiert. Das Wichtigste ist also, NIEMALS eine Apple-ID zwischen verschiedenen Personen zu teilen.

Gibt es einen Kurzcode, um zu überprüfen, ob mein Telefon gehackt wurde?

Verwenden Sie den Code *#21#, um zu sehen, ob Hacker Ihr Telefon mit böswilliger Absicht verfolgen. Sie können diesen Code auch verwenden, um zu überprüfen, ob Ihre Anrufe, Nachrichten oder andere Daten umgeleitet werden. Es zeigt auch den Status Ihrer umgeleiteten Informationen und die Nummer, an die die Informationen weitergeleitet werden.

Woher weiß ich, ob jemand mit meinem iPhone verknüpft ist?

Melden Sie sich auf der Apple ID-Website (https://appleid.apple.com) an und überprüfen Sie alle persönlichen und Sicherheitsinformationen in Ihrem Konto, um festzustellen, ob es Informationen gibt, die jemand anderes hinzugefügt hat. Wenn Sie die Zwei-Faktor-Authentifizierung aktiviert haben, überprüfen Sie vertrauenswürdige Geräte auf Geräte, die Sie nicht erkennen.