Wenn Sie ein Ablaufdatum festlegen, löscht AWS KMS am angegebenen Datum das Schlüsselmaterial aus dem KMS-Schlüssel, wodurch der KMS-Schlüssel unbrauchbar wird. Um den KMS-Schlüssel erneut in kryptografischen Vorgängen zu verwenden, müssen Sie dasselbe Schlüsselmaterial erneut importieren.

Wie lange sind KMS-Schlüssel gültig?

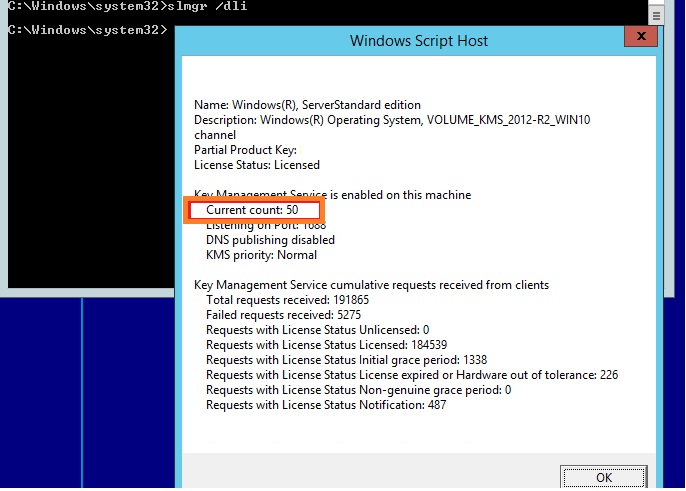

KMS-Aktivierungen sind 180 Tage lang gültig (das Gültigkeitsintervall der Aktivierung). Um aktiviert zu bleiben, müssen KMS-Clientcomputer ihre Aktivierung erneuern, indem sie sich mindestens alle 180 Tage mit dem KMS-Host verbinden. Standardmäßig versuchen KMS-Clientcomputer, ihre Aktivierung alle 7 Tage zu erneuern.

Läufen AWS KMS-Schlüssel ab?

Von AWS KMS generierte Schlüssel haben keine Ablaufzeit und können nicht sofort gelöscht werden; es gibt eine obligatorische Wartezeit von 7 bis 30 Tagen.

Können KMS-Schlüssel gelöscht werden?

Das Löschen eines AWS KMS-Schlüssels ist destruktiv und potenziell gefährlich. Es löscht das Schlüsselmaterial und alle mit dem KMS-Schlüssel verknüpften Metadaten und ist irreversibel. Nachdem ein KMS-Schlüssel gelöscht wurde, können Sie die Daten, die unter diesem KMS-Schlüssel verschlüsselt wurden, nicht mehr entschlüsseln, was bedeutet, dass die Daten nicht mehr wiederherstellbar sind.

Wie oft werden KMS-Schlüssel rotiert?

AWS KMS rotiert automatisch von AWS verwaltete Schlüssel jedes Jahr (ca. 365 Tage).

Ist die KMS-Aktivierung dauerhaft?

KMS-Aktivierungen sind 180 Tage lang gültig, ein Zeitraum, der als Aktivierungsgültigkeitsintervall bezeichnet wird. KMS-Clients müssen ihre Aktivierung erneuern, indem sie sich mindestens alle 180 Tage mit dem KMS-Host verbinden, um aktiviert zu bleiben.

Wie lange dauert die KMS-Aktivierung?

Jeder Windows-Client, der für die Verwendung des „KMS-Clientkanals“ konfiguriert ist, wird automatisch innerhalb von 2 Stunden für den neuen KMS-Host aktiviert (da dies der Standardwert für das „KMS-Aktivierungsintervall“ ist).

Können KMS-Schlüssel automatisch rotiert werden?

Überlegungen zu asymmetrischen Schlüsseln Cloud KMS nichtUnterstützung der automatischen Rotation für asymmetrische Schlüssel, da zusätzliche Schritte erforderlich sind, bevor Sie die neue asymmetrische Schlüsselversion verwenden können.

Was ist ein AWS KMS-Schlüssel?

AWS Key Management Service (KMS) ist ein Produkt von Amazon Web Services, mit dem Administratoren Schlüssel erstellen, löschen und kontrollieren können, die in AWS-Datenbanken und -Produkten gespeicherte Daten verschlüsseln.

Wie oft sollten AWS-Zugriffsschlüssel rotiert werden?

Zugriffsschlüssel geben IAM-Benutzern die Möglichkeit, eine Verbindung zu Amazon EC2-Instances herzustellen. Daher ist ein regelmäßiger Wechsel (z. B. alle 90 Tage) einer der wichtigsten Schritte zum Schutz Ihrer Ressourcen vor unbefugtem Zugriff.

Wie funktioniert Google KMS?

Mit Cloud KMS können Sie Ihre eigenen kryptografischen Schlüssel importieren, falls Sie selbst generierte Schlüssel verwenden müssen. Sie können von Cloud KMS generierte Schlüssel mit anderen Google Cloud-Diensten verwenden. Solche Schlüssel sind als vom Kunden verwaltete Verschlüsselungsschlüssel (CMEK) bekannt.

Wie entferne ich einen KMS-Alias?

Um den Alias eines KMS-Schlüssels zu ändern, verwenden Sie DeleteAlias, um den aktuellen Alias zu löschen, und CreateAlias, um einen neuen Alias zu erstellen. Um einen vorhandenen Alias mit einem anderen KMS-Schlüssel zu verknüpfen, rufen Sie UpdateAlias .

auf

Wie deaktiviere ich den AWS KMS-Schlüssel?

Wählen Sie im Navigationsbereich Vom Kunden verwaltete Schlüssel. Aktivieren Sie das Kontrollkästchen für die KMS-Schlüssel, die Sie aktivieren oder deaktivieren möchten. Um einen KMS-Schlüssel zu aktivieren, wählen Sie Tastenaktionen, Aktivieren. Um einen KMS-Schlüssel zu deaktivieren, wählen Sie Tastenaktionen, Deaktivieren.

Wie oft sollten Verschlüsselungsschlüssel geändert werden?

Verschlüsselungsschlüssel haben ein Leben lang. Kryptografische Schlüsselaktualisierungen für Schlüssel, die sich dem Ende ihres kryptologischen Zeitraums nähern, werden vom entsprechenden Anwendungsanbieter oder Schlüsseleigentümer definiert und basieren auf bewährten Verfahren und Richtlinien der Branche gemäß PCI-DSS-Anforderung 3.6. 4.

Was ist eine KMS-Unterstützung?Schlüssel?

Dieser Sicherungsschlüssel ist das grundlegende kryptografische Element, das verwendet wird, wenn der Verschlüsselungsprozess stattfindet. Während der Rotation werden ältere Sicherungsschlüssel aufbewahrt, um Daten zu entschlüsseln, die vor dieser Rotation verschlüsselt wurden.

Wie häufig sollte ein kryptografischer Schlüssel geändert werden?

Das bedeutet, dass Ihre Kryptoperiode sechs Monate beträgt, also sollte der Schlüssel zweimal im Jahr rotiert werden.

Wie überprüfen Sie, ob der KMS-Schlüssel verwendet wird?

Wenn Sie einen CloudTrail-Trail in der Region erstellt haben, in der sich Ihr KMS-Schlüssel befindet, können Sie Ihre CloudTrail-Protokolldateien untersuchen, um einen Verlauf aller AWS KMS-API-Aktivitäten für einen bestimmten KMS-Schlüssel anzuzeigen. Wenn Sie keinen Trail haben, können Sie die letzten Ereignisse dennoch in Ihrem CloudTrail-Ereignisverlauf anzeigen.

Was ist der Unterschied zwischen KMS und CloudHSM?

Der Unterschied zwischen KMS und CloudHSM besteht darin, dass Sie Ihre Schlüssel mit CloudHSM kontrollieren. CloudHSM bietet einen Single-Tenant-Multi-AZ-Cluster, und er ist exklusiv für Sie. KMS ist mandantenfähig; Es verwendet jedoch interne HSMs, die jedoch über Kundenkonten verteilt sind, sodass es nicht nur für Sie exklusiv ist.

Ist KMS-Schlüsselregion spezifisch?

Von AWS verwaltete Schlüssel, die KMS-Schlüssel, die AWS-Services in Ihrem Konto für Sie erstellen, sind immer Schlüssel für eine einzelne Region. Sie können einen vorhandenen Single-Region-Schlüssel nicht in einen Multi-Region-Schlüssel umwandeln.

Wo wird der KMS-Schlüssel verwendet?

Ein KMS-Standardhauptschlüssel wird von einem AWS-Service wie RDS, EBS, Lambda, Elastic Transcoder, Redshift, SES, SQS, CloudWatch, EFS, S3 oder Workspaces verwendet, wenn kein anderer Schlüssel definiert ist, um eine Ressource dafür zu verschlüsseln Service. Der Standardschlüssel kann nicht geändert werden, um seine Verfügbarkeit, Dauerhaftigkeit und Sicherheit zu gewährleisten.

Ist der KMS-Aktivator ein Virus?

Ursprünglich beantwortet: Ist KMS Activator ein Virenprogramm (Malware)? Nein, KMS Auto ist keinVirendatei, aber es ist einfach eine Aktivatordatei. Es aktiviert oder entsperrt nur die Vollversion der Anwendung.

Was passiert, wenn die KMS-Aktivierung abläuft?

Nach jeder erfolgreichen Verbindung verlängert sich der Ablauf auf die vollen 180 Tage. Was passiert, wenn Windows die Lizenz nicht reaktivieren kann? Wenn ein Windows-Computer nach 180 Tagen nicht in der Lage war, die Kommunikation mit dem KMS-Server wiederherzustellen, wird der Computer unlizenziert.