Können iPhones Viren bekommen? Obwohl selten, können iPhones Viren und andere Malware erhalten, insbesondere wenn das Telefon einen Jailbreak aufweist oder wenn das Opfer Ziel eines hochwertigen Spear-Phishing-Angriffs ist. Für normale iPhone-Benutzer ist eine Malware-Infektion ein unwahrscheinliches Ereignis.

Ist die iPhone-Virenwarnung echt?

Apple Security Alert ist eine gefälschte Popup-Nachricht, die besagt, dass Ihr iOS-Gerät gehackt wurde und Ihre persönlichen Daten gefährdet sind. Benutzer können diese Warnung erhalten, indem sie eine verdächtige Website besuchen oder umgeleitet werden, wenn sie ein potenziell unerwünschtes Programm (PUP) auf ihrem Mac oder iPhone installiert haben.

Können iPhones Viren von Websites bekommen?

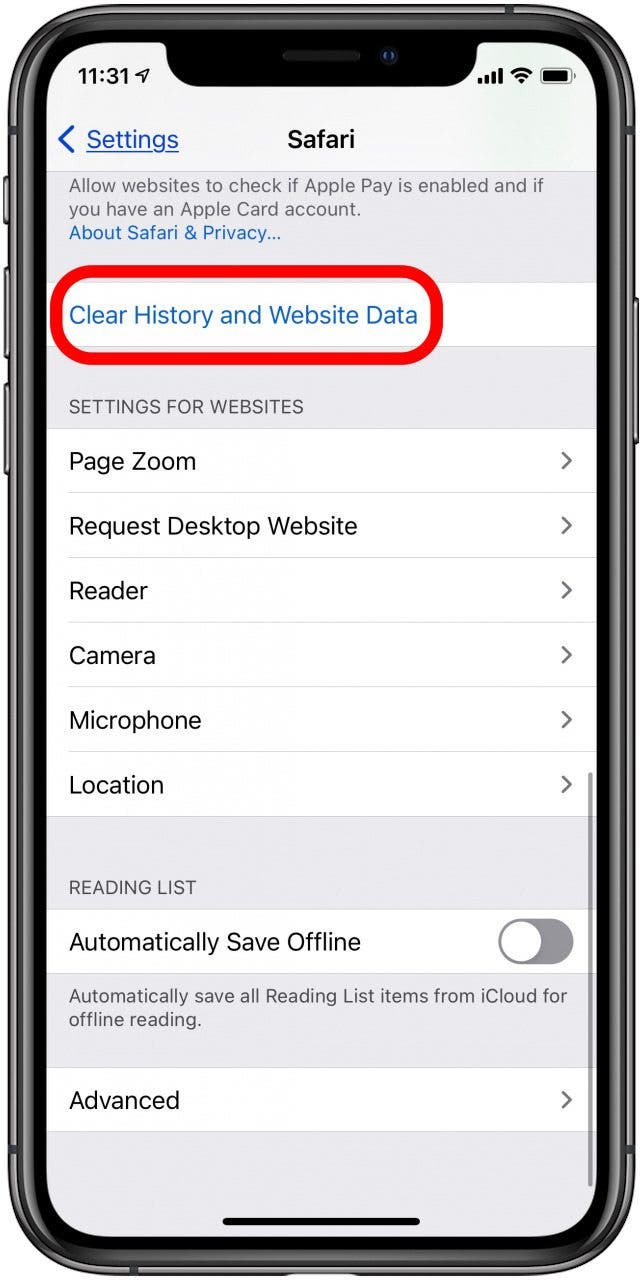

Viren können in Ihrem Browserverlauf oder in Website-Daten leben, insbesondere wenn Sie häufig eine verdächtige Website auf Ihrem Telefon erneut besuchen. Viren können Dateien erneut auf Ihr Telefon einschleusen und möglicherweise mehr Schaden anrichten. So setzen Sie Ihren Website-Verlauf und Ihre Daten zurück: Öffnen Sie die Einstellungen-App auf Ihrem iPhone.

Können iPhones Viren von Websites bekommen?

Viren können in Ihrem Browserverlauf oder in Website-Daten leben, insbesondere wenn Sie häufig eine verdächtige Website auf Ihrem Telefon erneut besuchen. Viren können Dateien erneut auf Ihr Telefon einschleusen und möglicherweise mehr Schaden anrichten. So setzen Sie Ihren Website-Verlauf und Ihre Daten zurück: Öffnen Sie die Einstellungen-App auf Ihrem iPhone.

Warum habe ich eine Meldung erhalten, dass mein iPhone einen Virus hat?

Wenn Sie eine Virenwarnung in einem Popup-Fenster erhalten, sollten Sie sich zunächst daran erinnern, dass Apple solche Nachrichten nicht versendet. Tippen Sie nicht darauf und rufen Sie keine Nummern an, die in der gefälschten Warnung aufgeführt sind. Tippen Sie nicht einmal auf das Popup, um es zu schließen!

Warum erhalte ich Popups, die besagen, dass mein iPhone einen Virus hat?

Tatsächlich wurde ein Viren-Popup wie dieses einmal von Betrügern erstellt, um iCloud-Konten oder Kreditkarteninformationen von den Opfern zu erlangen. Der Zweck dieser Betrugswarnungenist, den Menschen Angst zu machen, dass etwas mit ihrem iPhone ernsthaft schief gehen würde, wenn sie die Anforderungen nicht erfüllen.

Was ist, wenn ich auf meinem iPhone versehentlich auf einen verdächtigen Link geklickt habe?

Trennen Sie sofort die Verbindung zum Internet. Dies dient dazu, Ihren Computer vor der Infektion anderer Geräte zu schützen und den Zugriff auf Ihren Computer für den Hacker zu unterbinden. Dies kann helfen, die Malware-Infektion einzudämmen. Wenn Sie eine kabelgebundene Verbindung haben, trennen Sie sie. Wenn Sie eine Wi-Fi-Verbindung verwenden, trennen Sie die Wi-Fi-Verbindung in den Einstellungen.

Kann Ihr iPhone gehackt werden, indem Sie auf einen Link klicken?

2. Vermeiden Sie es, auf verdächtige Links zu klicken. Genau wie Ihr Computer kann Ihr iPhone gehackt werden, indem Sie auf eine verdächtige Website oder einen verdächtigen Link klicken. Wenn eine Website „offen“ aussieht oder sich anfühlt, überprüfen Sie die Logos, die Rechtschreibung oder die URL.

Verfügt Apple über einen Virenscan?

macOS enthält eine integrierte Antivirentechnologie namens XProtect für die signaturbasierte Erkennung und Entfernung von Malware. Das System verwendet YARA-Signaturen, ein Tool zur signaturbasierten Erkennung von Malware, das Apple regelmäßig aktualisiert.

Kann ein iPhone durch den Besuch einer Website gehackt werden?

iPhones können von Websites gehackt werden, weshalb es am besten ist, Antivirensoftware zu verwenden, um nach schädlichen Websites zu suchen.

Kann ein iPhone einen Trojaner bekommen?

Schädliche Software umfasst Trojaner, Viren und Spyware-Programme. Obwohl Viren auf dem iPhone ungewöhnlich sind, ist es möglich, sich mit einem iPhone-Trojaner oder einer Spyware zu infizieren, die die Aktivitäten Ihres Telefons Dritten zugänglich machen können. Wenn Sie Ihr iOS auf dem neuesten Stand halten, kann dies die Wahrscheinlichkeit, dass dies passiert, erheblich verringern.

Können iPhones Viren von Websites bekommen?

Viren können in Ihrem Browserverlauf oder in Website-Daten leben, insbesondere wenn Sie häufig eine verdächtige Website auf Ihrem Telefon erneut besuchen. Viren könnenFügen Sie Dateien erneut auf Ihr Telefon ein und richten Sie möglicherweise mehr Schaden an. So setzen Sie Ihren Website-Verlauf und Ihre Daten zurück: Öffnen Sie die Einstellungen-App auf Ihrem iPhone.

Ist die Virenwarnung auf meinem Telefon echt?

Das Virenwarn-Popup auf Android In den meisten Fällen sehen Android-Benutzer nur ein gefälschtes Virenwarn-Popup, wenn sie den Webbrowser verwenden, um eine bösartige Website zu besuchen. Das Popup-Fenster warnt Sie, dass Ihr Android mit einem Virus infiziert ist, und fordert Sie auf, auf eine Schaltfläche zu tippen, um einen Scan durchzuführen und die Software von Ihrem Gerät zu entfernen.

Können Sie Ihr Telefon enthacken?

Wenn Sie kürzlich Apps auf Android per Sideload geladen haben, sind diese möglicherweise für den Hack verantwortlich. Um Ihr Telefon zu enthacken, löschen Sie daher alle kürzlich heruntergeladenen Apps von ihm.

Können Sie überprüfen, ob Ihr Telefon gehackt wurde?

Verwenden Sie den Code *#21#, um zu sehen, ob Hacker Ihr Telefon mit böswilliger Absicht verfolgen. Sie können diesen Code auch verwenden, um zu überprüfen, ob Ihre Anrufe, Nachrichten oder andere Daten umgeleitet werden. Es zeigt auch den Status Ihrer umgeleiteten Informationen und die Nummer, an die die Informationen weitergeleitet werden.prieš 7 dienas

Kann jemand anderes auf mein iPhone zugreifen?

Wenn Ihr iPhone alles auf Ihrem iCloud-Konto sichert, kann jemand Ihre Aktivitäten ausspionieren, indem er von jedem Webbrowser aus auf Ihr iCloud-Konto zugreift. Sie benötigen dazu Ihren Apple-ID-Benutzernamen und Ihr Passwort. Wenn Sie also wissen, dass ein Dritter über diese Informationen verfügt, sollten Sie einige Schritte unternehmen.

Kann ich mein iPhone auf Malware scannen?

Eine iOS-App kann nicht nach Malware scannen. Glücklicherweise ist das Risiko, Malware auf ein iOS-Gerät zu bekommen, gering und Apple hat einen strengen Überprüfungsprozess bezüglich der App-Zulassung in den App Store. Geräte, an denen wir arbeiten: Geräte mit iOS Version 14 oder höher und einer aktiven Internetverbindung.

Ist iPhonehaben einen eingebauten Virenschutz?

Sie wurden darauf konditioniert zu glauben, dass jedes Gerät die beste Antivirensoftware benötigt, aber das trifft auf die iPhones und iPads von Apple nicht zu. Obwohl viele Sicherheitsunternehmen Produkte anbieten, die das iPhone unterstützen, handelt es sich nicht wirklich um Antivirensoftware. Apple hat dafür gesorgt, dass Sie es nicht brauchen. Warum?

Benötigen Sie Virenschutz auf einem iPhone?

Glücklicherweise sind die meisten dieser Apps für Apple iPhone-Benutzer unnötig. Während iPhones Viren bekommen können, sind sie äußerst selten. Das liegt an den Sicherheitsvorkehrungen von Apple iPhone.

Kann mein iPhone über WLAN gehackt werden?

Leider ja, Ihr Telefon kann über Wi-Fi gehackt werden. Hacker wissen, wie man sich in Ihr Telefon (insbesondere über öffentliche Wi-Fi-Netzwerke) wie jedes andere physische Gerät hackt, unabhängig davon, ob Sie ein iPhone oder ein Android-Telefon verwenden.

Was wähle ich, um zu sehen, ob mein Telefon gehackt wurde?

Verwenden Sie den Code *#21#, um zu sehen, ob Hacker Ihr Telefon mit böswilliger Absicht verfolgen. Sie können diesen Code auch verwenden, um zu überprüfen, ob Ihre Anrufe, Nachrichten oder andere Daten umgeleitet werden. Es zeigt auch den Status Ihrer umgeleiteten Informationen und die Nummer, an die die Informationen weitergeleitet werden.prieš 7 dienas

Entfernt das Zurücksetzen des iPhone Malware?

Antwort: Durch das Zurücksetzen des Telefons oder das Löschen aller Daten werden höchstwahrscheinlich alle auf Ihrem Gerät verfügbaren Spyware, Malware oder Viren entfernt. Aber es sollte die letzte Option sein. Versuchen Sie zunächst, unerwünschte Apps und Apps zu löschen, die Zugriff auf Ihre persönlichen Daten verlangen, und versuchen Sie dann, Ihr Gerät auf eine vorherige Sicherung zurückzusetzen.