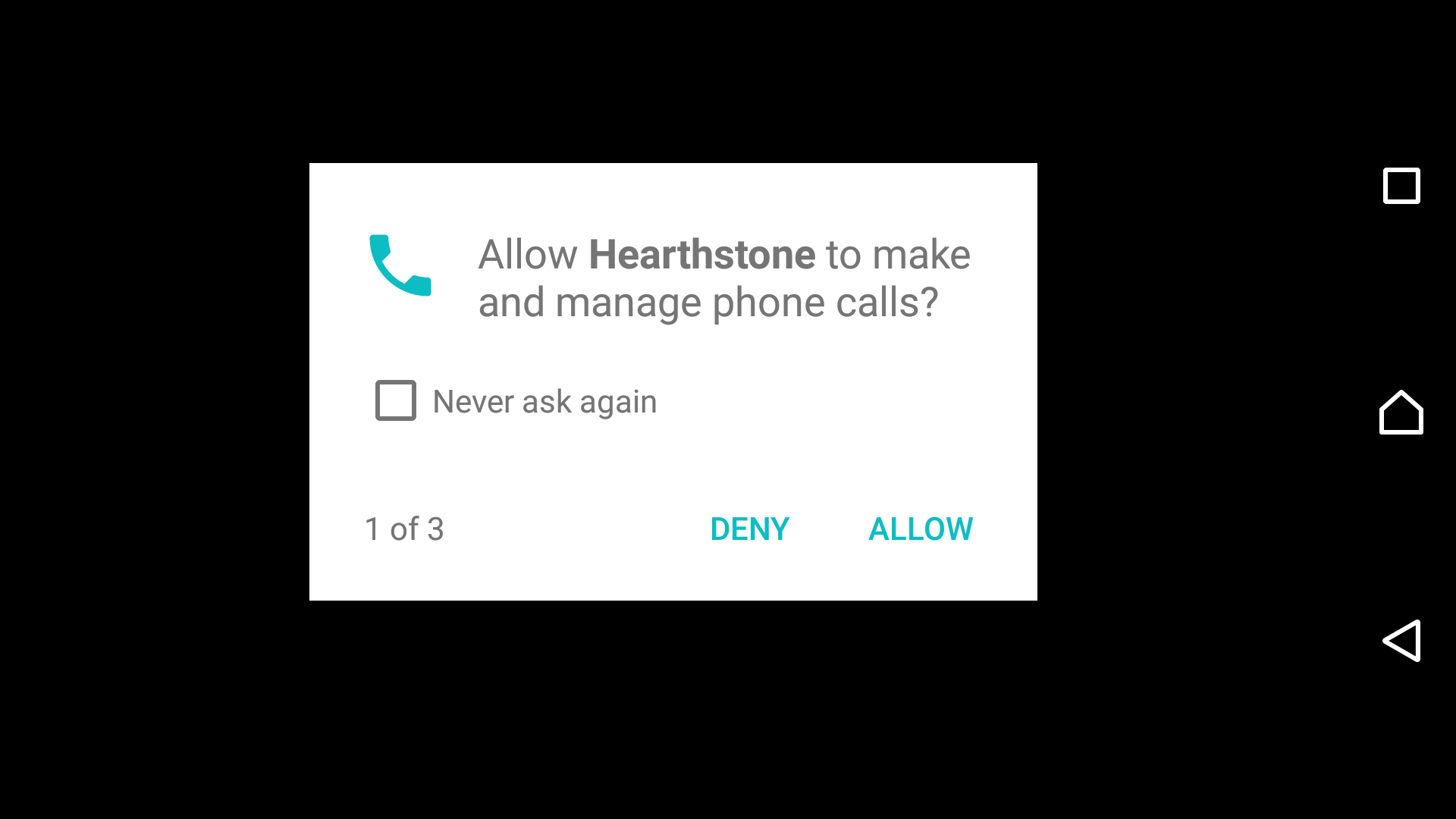

Anrufe tätigen und verwalten Diese Berechtigung ermöglicht es uns, eindeutige Telefoninformationen (SIM-ID und Telefonnummer) zu verwenden, um uns vor ungewöhnlichen Anmeldeaktivitäten zu schützen. Es ist ein wenig zusätzliche Sicherheit, um Ihr Geld zu schützen.

Warum bitten Apps um Erlaubnis, Anrufe tätigen und verwalten zu dürfen?

Telefonanrufe tätigen und verwalten Diese Berechtigung ermöglicht es uns, eindeutige Telefoninformationen (SIM-ID und Telefonnummer) zu verwenden, um uns vor ungewöhnlichen Anmeldeaktivitäten zu schützen. Es ist eine kleine zusätzliche Sicherheit, um Ihr Geld zu schützen.

Was ist die Berechtigung zum Tätigen und Verwalten von Anrufen?

Es gehört zur Berechtigungsgruppe Telefon. Wenn eine gefährliche Erlaubnis gefragt wird, zeigt das System einen Dialog zu seiner Gruppe an. in Ihrem Fall Telefon . und das ist der Grund – der Benutzer wird um die Berechtigung „Anruf tätigen und verwalten“ gebeten.

Warum fragen Apps nach unnötigen Berechtigungen?

Standardmäßig haben Apps auf Ihrem Telefon sehr eingeschränkte Berechtigungen. Um Zugriff auf die meisten Ihrer Daten – und potenziell gefährliche Android-Funktionen – zu erhalten, benötigen sie Ihre ausdrückliche Zustimmung. Android macht das aus Sicherheitsgründen; Wenn Berechtigungen potenziell missbraucht werden können, ist es besser, wenn eine App sie nicht standardmäßig hat.

Warum benötigen Apps Zugriff auf meine Kamera und mein Mikrofon?

Sowohl Apples iOS- als auch Googles Android-Systeme haben sich dahingehend entwickelt, dass sie sehr robuste Datenerlaubnisregelungen enthalten, und im Allgemeinen bitten Apps um Ihre Erlaubnis, auf Ihre Daten zuzugreifen, weil sie diese für die eine oder andere Funktion benötigen.

Was passiert, wenn ich App-Berechtigungen verweigere?

So funktionieren alle Berechtigungen für Android-Apps. Eine App bittet um Erlaubnis, wenn sie etwas benötigt, auf das sie ohne diese nicht zugreifen kann, und wenn Sie sich weigern, funktioniert dieser Teil der App nicht. Dies kann sich kaum auf den Rest der App auswirken, oder es kann atemberaubend sein und die App wird es nichtArbeit.

Was können Apps auf Ihrem Telefon sehen?

Sowohl iOS- als auch Android-Apps können auf das Mikrofon, die Kameras, die Kamerarolle, die Ortungsdienste, den Kalender, die Kontakte, die Bewegungssensoren, die Spracherkennung und die Konten der sozialen Medien Ihres Telefons zugreifen.

Warum muss Samsung bezahlen, um Telefonanrufe zu tätigen und zu verwalten?

Es benötigt Zugriff auf das Telefon, da es abhängig von den hinzugefügten Karten Serviceanrufe bei Banken tätigen kann und weil es dies zu Überprüfungszwecken benötigt (einige Banken verlangen dies als 2-Faktor-Autorisierung).

Warum bittet WhatsApp darum, Anrufe zu verwalten?

App-Einstellungen/Berechtigungen Bei der ersten Verwendung fragt Whatsapp nach der Erlaubnis, das Telefon zu verwenden. Dies wird für den Verifizierungsprozess verwendet, sollte aber später nicht mehr verwendet werden. Wenn Sie diese Berechtigung jedoch nicht ändern, ist Whatsapp theoretisch in der Lage, in Ihrem Namen zu telefonieren.

Wie verhindere ich, dass eine App auf meine Kontakte zugreift?

Beschränken Sie, welche Apps auf Ihr Adressbuch zugreifen. Versuchen Sie auf einem neueren Android-Telefon, wie dem Samsung Galaxy S21, Einstellungen -> Datenschutz -> Berechtigungsmanager -> Kontakte. Sehen Sie, welche Apps in der Erlaubt-Liste sind, und entfernen Sie Berechtigungen nach Bedarf.

Können Apps Ihre Fotos sehen?

Eine App kann den Zugriff auf Ihre Fotos anfordern, wenn die App das Hochladen von Fotos unterstützt. Wenn Sie beispielsweise die Google Drive-App installieren, werden Sie nach dem Zugriff auf Fotos gefragt. Dies liegt daran, dass die App die Fotospeicherung unterstützt und Ihre Fotos zum Speichern erfasst. Dies ist ein Beispiel für eine sichere und legitime Anfrage zum Zugriff auf Fotos.

Warum benötigt Google Zugriff auf meine Anrufprotokolle?

Viele Apps fordern Zugriff auf Anrufprotokolle und SMS-Daten an, um Zwei-Faktor-Authentifizierungscodes zu überprüfen, für soziale Netzwerke oder um den Telefonwähler zu ersetzen. Google räumte jedoch ein, dass diese Zugriffsebene missbraucht werden kann und wurdeEntwickler, die die Berechtigungen missbrauchen, um vertrauliche Daten zu sammeln – oder ganz falsch damit umgehen.

Können Apps auf die Kamera zugreifen?

Eine clevere Manipulation der internen Regeln von Android für die Verwendung der Kamera hat gezeigt, dass es Apps möglich ist, Ihre Kamera zu verwenden, ohne Sie jemals darauf aufmerksam zu machen, was effektiv Situationen schafft, in denen eine bösartige App Bilder oder Videos aufnehmen und an sie senden könnte eine entfernte Quelle.

Warum muss Samsung bezahlen, um Telefonanrufe zu tätigen und zu verwalten?

Es benötigt Zugriff auf das Telefon, da es abhängig von den hinzugefügten Karten Serviceanrufe bei Banken tätigen kann und weil es dies zu Überprüfungszwecken benötigt (einige Banken verlangen dies als 2-Faktor-Autorisierung).

Warum bittet WhatsApp darum, Anrufe zu verwalten?

App-Einstellungen/Berechtigungen Bei der ersten Verwendung fragt Whatsapp nach der Erlaubnis, das Telefon zu verwenden. Dies wird für den Verifizierungsprozess verwendet, sollte aber später nicht mehr verwendet werden. Wenn Sie diese Berechtigung jedoch nicht ändern, ist Whatsapp theoretisch in der Lage, in Ihrem Namen zu telefonieren.

Wer hat Zugriff auf Telefonanrufe?

Jeder mit Ihrer Handynummer kann Ihre Anrufe hören, Ihre Texte lesen und Ihren Standort verfolgen (selbst wenn GPS ausgeschaltet ist).

Warum möchte Samsung Health telefonieren?

Die Gesundheits-App von Samsung erfordert plötzlich die Berechtigung „Anrufe tätigen und verwalten“, zwingt Benutzer, eine Telefonnummer zu verifizieren, und verschmilzt 2FA absichtlich mit anderen Zwecken („um Freunden zu helfen, dich zu finden und dich zu Herausforderungen einzuladen“), ansonsten die App weigert sich zu arbeiten.

Warum bitten Apps um Erlaubnis, Anrufe tätigen und verwalten zu dürfen?

Telefonanrufe tätigen und verwalten Diese Berechtigung ermöglicht es uns, eindeutige Telefoninformationen (SIM-ID und Telefonnummer) zu verwenden, um uns vor ungewöhnlichen Anmeldeaktivitäten zu schützen. Es ist ein bisschen mehrSicherheit zum Schutz Ihres Geldes.

Kann ich alle App-Berechtigungen deaktivieren?

Um eine umfassendere Liste der Berechtigungen anzuzeigen, können Sie auf die Apps & Benachrichtigungsbildschirm und tippen Sie dann auf App-Berechtigungen. In diesem Fenster können Sie Apps nach den Berechtigungen durchsuchen, auf die sie zugreifen, und alle gewünschten deaktivieren.

Kann eine App auf meine Kontakte zugreifen, wenn sie deinstalliert ist?

Nein, wenn Sie eine App von Ihrem Telefon löschen, hat die App keinen Zugriff mehr auf Ihre persönlichen Daten. Das Unternehmen, das die App bereitgestellt hat, verfügt jedoch weiterhin über alle Informationen, die Sie ihm vor dem Löschen über die App gegeben haben.

Können Hacker Sie durch Ihre Telefonkamera sehen?

Darüber hinaus sind beliebte App-Entwickler nicht immun gegen Anschuldigungen, Sie durch die Kamera Ihres Telefons zu beobachten. Im Allgemeinen müsste ein Stalker jedoch Spyware auf Ihrem Gerät installieren, um es zu kompromittieren. Hacker können physisch über Apps, Mediendateien und sogar Emojis auf Ihr Telefon zugreifen.

Warum benötigt eine App Zugriff auf meine Kamera?

Die App kann auf Ihre Kamera zugreifen, um Bilder und Videos aufzunehmen. Dieser ist entscheidend, denn wenn die App keine Kamerafunktion enthält, sollte sie keinen Zugriff auf Ihre Kamera benötigen. Über eine App, die böswillig Ihre Kamera benötigt, könnte ein Hacker die Kontrolle übernehmen und Videos aufzeichnen, ohne dass Sie es überhaupt wissen.