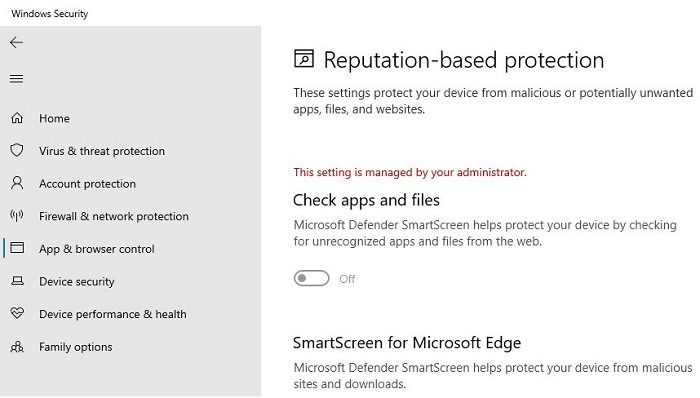

Typischerweise bedeutet dies, dass diese Einstellungen tatsächlich von Ihrem Systemadministrator konfiguriert wurden und es sinnvoll ist, dies mit ihm zu besprechen. Wenn Sie jedoch der Administrator sind, können Sie die folgenden Schritte ausführen, um die Probleme zu beheben. Überprüfen Sie die Registrierungs- oder Gruppenrichtlinieneinstellungen.

Wie aktivieren Sie den Manipulationsschutz? Windows 10. Diese Einstellung wird von Ihrem Administrator verwaltet?

Auf nicht verwalteten PCs können Benutzer den Manipulationsschutz interaktiv über die Einstellungen-App unter Update & Sicherheit > Windows-Sicherheit > Virus & Bedrohungsschutz > Virus & Bedrohungsschutz > Einstellungen verwalten. Benutzer mit lokalen Administratorrechten können es hier deaktivieren.

Wie umgehen Sie, dass Ihr Administrator Ihnen keinen Zugriff auf dieses Element gewährt hat?

Gehe in die Einstellungen/Apps und erzwinge das Beenden der GooglePlay-App, dann lösche die Daten.

Wie entferne ich den Manipulationsschutz?

Wählen Sie die Windows-Sicherheits-App aus den Suchergebnissen aus. Wählen Sie Viren- und Bedrohungsschutz. Wählen Sie Viren- und Bedrohungsschutzeinstellungen. Suchen Sie den Manipulationsschutzschalter und wählen Sie je nach Bedarf Ein oder Aus.

Wie schalte ich den Manipulationsschutz aus?

Wählen Sie in Windows-Sicherheit Virus & Bedrohungsschutz und dann unter Virus & Bedrohungsschutzeinstellungen, wählen Sie Einstellungen verwalten. Ändern Sie die Einstellung Manipulationsschutz auf Ein oder Aus.

Wird von Ihrer Organisation ein Virus verwaltet?

Was ist Chrome „von Ihrer Organisation verwaltet“? „Von Ihrer Organisation verwaltet“ ist ein Eintrag, der im Hauptmenü von Google Chrome zu finden ist. Es handelt sich um eine legitime Google Chrome-Funktion, mit der Organisationsadministratoren verschiedene Chrome-Browsereinstellungen für Benutzer innerhalb ihrer Organisation verwalten können.

Wie schalte ich den Echtzeitschutz als Administrator aus?

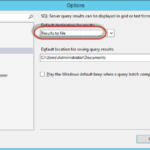

Start öffnen. Suchen Sie nach PowerShell, klicken Sie mit der rechten Maustaste obenErgebnis und wählen Sie die Option Als Administrator ausführen. Geben Sie den folgenden Befehl ein, um den Echtzeitschutz von Microsoft Defender Antivirus zu deaktivieren, und drücken Sie die Eingabetaste: Set-MpPreference -DisableRealtimeMonitoring $true.

Wie schließen Sie den Virenschutz?

Wählen Sie Start und geben Sie „Windows-Sicherheit“ ein, um nach dieser App zu suchen. Wählen Sie die Windows-Sicherheits-App aus den Suchergebnissen aus, gehen Sie zu Virus & Bedrohungsschutz und unter Virus & Bedrohungsschutzeinstellungen wählen Sie Einstellungen verwalten. Schalten Sie den Echtzeitschutz auf Aus.

Wie entfernen Sie diese Einstellung wird von Ihrem Chromebook-Administrator verwaltet?

Gehen Sie in die Systemsteuerung > Benutzerprofile und vergewissern Sie sich, dass Sie der Administrator sind. Wenn nicht, ändern Sie den Kontotyp. Wenn Sie keine Pro-Version haben, in der Gruppenrichtlinien zum Verwalten von Einstellungen festgelegt wurden, könnte es sich um einen Fehler handeln, der möglicherweise von Ihrem Antivirus verursacht wird.

Warum wird meine Chrome-Anzeige von Ihrer Organisation verwaltet?

Wenn in Ihrem Chrome-Browser die Meldung „Von Ihrer Organisation verwaltet“ angezeigt wird, kann dies zweierlei bedeuten. Entweder verwenden Sie einen Arbeitscomputer und Ihr IT-Team/Management ist für die Richtlinien von Chrome verantwortlich, oder Sie haben ein PUP (potenziell unerwünschtes Programm), das die Einstellungen von Google Chrome ändert.

Wie installiert man eine App, die vom Administrator blockiert wird?

Klicken Sie mit der rechten Maustaste auf die Datei, die Sie starten möchten, und wählen Sie im Kontextmenü Eigenschaften aus. Wechseln Sie zur Registerkarte Allgemein. Stellen Sie sicher, dass Sie ein Häkchen in das Feld Entsperren setzen, das sich im Abschnitt Sicherheit befindet. Klicken Sie auf Übernehmen und schließen Sie Ihre Änderungen mit der Schaltfläche OK ab.

Kann ich ohne Konto von Google Play herunterladen?

APK-Dateien direkt von Google Play herunterladen Kopieren Sie die vollständige URL/Adresse dieser Seite. Öffnen Sie apps.evozi.com/apk-downloader/ in einem neuen Browserfenster oder Tab und fügen Sie dieGoogle Play-URL (die Sie im vorherigen Schritt kopiert haben) in das Feld Paketname oder Google Play-URL. Klicken Sie auf Download-Link generieren.

Was bedeutet es, wenn mein Chrome-Browser verwaltet wird?

Wenn Sie Chrome in der Schule oder am Arbeitsplatz verwenden, wird es möglicherweise von einer Schule, einem Unternehmen oder einer anderen Gruppe verwaltet oder eingerichtet und gewartet. Wenn Ihr Chrome-Browser verwaltet wird, kann Ihr Administrator bestimmte Funktionen einrichten oder einschränken, Erweiterungen installieren, Aktivitäten überwachen und steuern, wie Sie Chrome verwenden.

Warum wird auf meinem PC von Ihrer Organisation verwaltet angezeigt?

Google Chrome sagt, dass es “von Ihrer Organisation verwaltet” wird, wenn Systemrichtlinien einige Chrome-Browsereinstellungen steuern. Dies kann vorkommen, wenn Sie ein Chromebook, einen PC oder einen Mac verwenden, der von Ihrer Organisation kontrolliert wird, aber auch andere Anwendungen auf Ihrem Computer können Richtlinien festlegen.

Wie entfernen Sie dieses Gerät wird von Ihrem Organisations-Android verwaltet?

Android. Klicken Sie in den Einstellungen der Device Magic Android-App auf die 3 Punkte in dieser oberen rechten Ecke des Bildschirms. Klicken Sie dann auf „Organisation verlassen“. Sie werden mit einer Popup-Nachricht aufgefordert, zu bestätigen, ob Sie Ihr Gerät aus der Organisation entfernen möchten.

Was ist ein Sabotagegerät?

tamp·er ˈtam-pər. Plural Manipulatoren. : ein Werkzeug zum Stempeln : Stempeleintrag 2.

Wie deaktiviere ich den Sophos Manipulationsschutz ohne Passwort?

Nach dem Neustart des Computers im normalen Modus können wir Sophos Endpoint entfernen, da der Manipulationsschutz deaktiviert ist. Gehen Sie zum Deinstallieren zu Systemsteuerung> Programme> Programme und Funktionen> Rechtsklick auf Sophos Endpoint Agent> Wählen Sie zum Deinstallieren Deinstallieren aus. Wählen Sie als Nächstes Deinstallieren, um Sophos Endpoint Agent zu deinstallieren.

Ist Windows Defender besser als McAfee?

Die intelligente Firewall, WLAN-Scanner, VPN und Anti-PhishingSchutzmaßnahmen sind alle deutlich besser als die integrierten Tools von Microsoft. Und die Hinzufügung von Tools zur Systemoptimierung und Bereinigung persönlicher Daten sowie hervorragende Identitätsdiebstahlfunktionen machen McAfee zu einer viel besseren Alternative zu Windows Defender.

Ist Windows Defender gut genug?

Während es früher schrecklich war, hat Microsoft es in den letzten Jahren wirklich umgedreht und Defender ist jetzt eine der besten kostenlosen oder kostenpflichtigen Antivirus-Softwarelösungen zum Erkennen, Blockieren und Neutralisieren von Malware.

Benötige ich einen Virenschutz, wenn ich Windows Defender habe?

Windows Defender scannt die E-Mail, den Internetbrowser, die Cloud und die Apps eines Benutzers auf die oben genannten Cyberbedrohungen. Allerdings mangelt es Windows Defender an Endgeräteschutz und -reaktion sowie an automatisierter Untersuchung und Behebung, sodass mehr Antivirensoftware erforderlich ist.

Warum ist mein Windows Defender deaktiviert?

Wenn Windows Defender deaktiviert ist, kann dies daran liegen, dass Sie eine andere Antivirus-App auf Ihrem Computer installiert haben (überprüfen Sie Systemsteuerung, System und Sicherheit, Sicherheit und Wartung, um sicherzugehen). Sie sollten diese App deaktivieren und deinstallieren, bevor Sie Windows Defender ausführen, um Softwarekonflikte zu vermeiden.

Warum kann ich meinen Echtzeitschutz nicht deaktivieren?

Windows lässt Sie den integrierten Basisschutz von Defender und Firewall nicht deaktivieren, es sei denn, es ist ein anderer an seiner Stelle installiert, der ihn deaktivieren sollte.