Anúncios

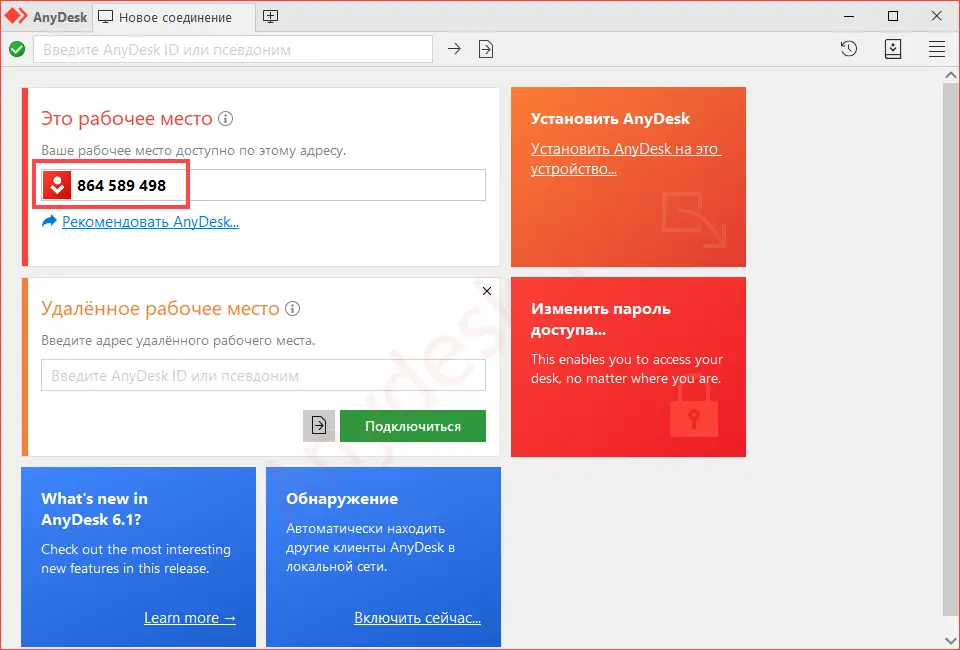

Anydesk ist eine Remote-Desktop-Software, die auf Rangecast-Feed-Site-PCs installiert werden kann, um die Fernwartung zu erleichtern. Jeder PC wird mit einer eindeutigen 9-stelligen Nummer identifiziert, die als Anydesk-ID bezeichnet wird. Auf PCs, auf denen Anydesk installiert ist, kann die ID in einer Textdatei gefunden werden.

Was ist die AnyDesk-ID-Nummer?

Jeder AnyDesk hat eine eindeutige numerische ID zur Identifizierung im AnyDesk-Netzwerk. Dieser ID kann ein aussagekräftigerer Alias zugewiesen werden. Beide repräsentieren eine Adresse zu einem bestimmten AnyDesk-Client.

Anúncios

Was ist Ihr AnyDesk?

my.anydesk.com ist die Hauptschnittstelle zum Anzeigen und Ändern der Eigenschaften und des Status des Kundenkontos.

Ist es sicher, eine AnyDesk-Nummer zu teilen?

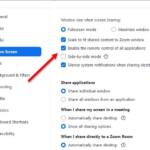

Wie gebe ich meine AnyDesk-Nummer weiter?

Um Ihren Bildschirm zu teilen, müssen Sie der Person, mit der Sie Ihren Bildschirm teilen möchten, lediglich Ihre AnyDesk-ID oder Ihren Alias mitteilen. Sie müssen nur die ID in das Feld „Remote Desk“ eingeben.

Anúncios

Ist die Verwendung von AnyDesk sicher?

AnyDesk Remote Desktop Software kommt mit den höchsten Sicherheitsstandards. Von Verschlüsselung nach Militärstandard bis hin zu anpassbaren Sicherheitsfunktionen bietet AnyDesk hervorragende Sicherheit, die perfekt zu Ihren Anforderungen passt.

Wie finde ich meine AnyDesk-Adresse?

Nachdem der Client lizenziert wurde, finden Sie das Adressbuch über das Hamburger-Menü in der oberen linken Ecke der AnyDesk-Anwendung. Wie bei den anderen unterstützten Plattformen können Sie Adressbücher und Adressbucheinträge hinzufügen.

Wie akzeptiere ich AnyDesk-Anfragen?

Um die Sitzung zu starten, muss die Anfrage entweder durch Klicken auf „Akzeptieren“ im Fenster „Akzeptieren“ oder durch Senden gültiger Anmeldeinformationen akzeptiert werden (siehe Unbeaufsichtigter Zugriff). Es gibt drei Optionen für eingehende Verbindungsanfragen: Immer anzeigen. Nur zulassen, wenn das Hauptfenster von AnyDesk geöffnet ist.

Kann AnyDesk seinam Telefon verwendet?

Die mobile Lösung von AnyDesk ist für Android und iOS verfügbar. Sie können unsere mobile Lösung im offiziellen App Store Ihres Geräts und auf unserer Website herunterladen, um die Sicherheit zu erhöhen.

Wie deinstalliere ich AnyDesk?

Methode 2: Deinstallieren Sie AnyDesk über Apps und Features/Programme und Features. Suchen Sie in der Liste nach AnyDesk und klicken Sie darauf. Klicken Sie im nächsten Schritt auf Deinstallieren, um die Deinstallation einzuleiten.

Was kann ein Betrüger mit dem Fernzugriff auf Ihren Computer tun?

Bei einem Fernzugriffsbetrug versucht ein Betrüger, Sie dazu zu überreden, ihm die Fernsteuerung über Ihren PC zu geben, was es dem Betrüger ermöglicht, Geld von Ihnen zu erpressen und Ihre privaten Informationen zu stehlen.

Wie entferne ich AnyDesk von meinem iPhone?

Hilfreiche Antworten. Sie können die Wahltaste gedrückt halten und die Apps beginnen zu wackeln, drücken Sie dann die Kreuztaste und drücken Sie Löschen. Die App wird gelöscht. Sie können die Wahltaste gedrückt halten und die Apps beginnen zu wackeln, dann drücken Sie die Kreuztaste und drücken Sie Löschen.

Wie finde ich meine Laptop-ID?

Unter Windows Gehen Sie zum Startmenü, geben Sie „cmd“ in das Suchfeld ein und drücken Sie die Eingabetaste. Geben Sie im cmd-Fenster „ipconfig /all“ ein. Suchen Sie die Zeile mit der Aufschrift „Physical Address“. Dies ist Ihre Rechner-ID.

Wie verwende ich AnyDesk ohne Zustimmung?

Exklusiver unbeaufsichtigter Zugriff Um zu erzwingen, dass auf den AnyDesk-Client nur mit dem Kennwort für den unbeaufsichtigten Zugriff zugegriffen werden kann, kann „Eingehende Sitzungsanfragen nie anzeigen“ in Einstellungen > Sicherheit > Interaktiver Zugriff.

Wie lade ich jemanden zu AnyDesk ein?

Klicken Sie einfach auf die Schaltfläche neben Ihrer ID/Ihrem Alias, um ein Fenster zu öffnen. Geben Sie hier die ID/den Alias der Person ein, die Sie auf Ihr Gerät einladen möchten. Die Einladung kann mit nur einem Klick angenommen werden und eine Remote Session wird stattfindengestartet.

Kann AnyDesk meinen Bildschirm sehen?

Mehr Privatsphäre. Wenn Sie remote am PC im Büro arbeiten, kann Ihre Aktivität für Ihre Kollegen weiterhin sichtbar sein. Durch Aktivieren des Datenschutzmodus wird der Bildschirm im Büro schwarz und alle Aktivitäten sind unsichtbar.

Verwendet AnyDesk eine Kamera?

Er verwendet einfach AnyDesk: Fast jeder Laptop hat eine eingebaute Webcam, und mit AnyDesk können Sie sie von überall aus einschalten und haben einen klaren Blick auf Ihr Zimmer. Dort finden Sie Ihre Kätzchen, die fest schlafen. Achten Sie darauf, ein starkes Passwort zu verwenden und die Sitzung danach zu trennen.

Kann AnyDesk ohne Erlaubnis arbeiten?

Vor diesem Hintergrund bietet AnyDesk die Möglichkeit, eine Verbindung zu einem Remote-Gerät mit einem Passwort herzustellen, wodurch die Notwendigkeit für einen Benutzer umgangen wird, die Verbindungsanfrage zu akzeptieren. Hinweis: Obwohl nicht erforderlich, wird dringend empfohlen, AnyDesk auf dem Gerät zu installieren, auf dem der unbeaufsichtigte Zugriff konfiguriert wurde.

Wie steuere ich ein anderes Telefon mit AnyDesk?

Sie müssen lediglich sicherstellen, dass beide Geräte AnyDesk heruntergeladen haben. Sobald Sie die App öffnen, sehen Sie, dass Ihrem Gerät bereits eine AnyDesk-ID zugewiesen ist. Geben Sie unten die ID oder den Alias des PCs Ihres Kollegen ein. Tippen Sie auf den roten Pfeil und legen Sie los!

Kann ich AnyDesk offline verwenden?

AnyDesk auf Ihrem Server zu hosten bedeutet, die Kontrolle über Ihre Datenbank zu behalten. Sie entscheiden, wer AnyDesk nutzen darf: Fügen Sie neue Benutzer hinzu und sperren Sie bestimmte IP-Adressen. Sogar Offline-Arbeiten ist möglich.

Was ist, wenn ein Betrüger meine Telefonnummer hat?

Was tun, wenn ein Betrüger Ihre Telefonnummer hat? Wenn das Schlimmste passiert und ein Betrüger Zugriff auf Ihre Telefonnummer erhält, haben Sie immer noch Optionen: Wenden Sie sich sofort an Ihren Dienstanbieter und schildern Sie die Situation. Bitten Sie sie gegebenenfalls, Ihre Leitung vorübergehend zu sperren, damit dies möglich istBetrüger können Ihre Nummer nicht verwenden.

Was passiert, wenn jemand per Fernzugriff auf Ihren Computer zugreift?

Hacker könnten das Remote Desktop Protocol (RDP) verwenden, um insbesondere auf Windows-Computer aus der Ferne zuzugreifen. Remote-Desktop-Server verbinden sich direkt mit dem Internet, wenn Sie Ports auf Ihrem Router weiterleiten. Hacker und Malware können möglicherweise eine Schwachstelle in diesen Routern angreifen.

Was ist AnyDesk und wie funktioniert es?

AnyDesk ist ein Remote-Desktop-Programm, das Sie regelmäßig an der Spitze der Listen der besten Remote-Desktop-Software finden werden. Es ermöglicht einen optimierten Remote- und unbeaufsichtigten Zugriff und eignet sich am besten für Einzelunternehmer und kleine Unternehmen. Was macht AnyDesk? AnyDesk ist ein leistungsstarkes Fernzugriffsprogramm, das auf vielfältige Weise verwendet werden kann.

Was ist der Unterschied zwischen AnyDesk-Nummer und Alias?

Im Grunde ist die AnyDesk-Nummer eine Kombination verschiedener Nummern. Diese Nummer ähnelt einer Telefonnummer. Dies kann schwer zu merken sein. Ein AnyDesk-Alias ist jedoch leicht zu merken. Dies ist eine für Menschen lesbare Alternative zu einer AnyDesk-Nummer. Ein AnyDesk-Alias könnte so etwas wie „yourname@ad“.

sein

Wie verbinde ich mich von einem anderen Computer aus mit AnyDesk?

1. Doppelklicken Sie auf die heruntergeladene AnyDesk-Datei und AnyDesk wird sofort gestartet. 2. Geben Sie die ID oder den Alias des Remote-Geräts in das Feld unter „Remote Desk“ ein. 3. Klicken Sie auf die grüne „Verbinden“-Schaltfläche und genießen Sie unsere schnelle und einfache Remote-Softwarelösung.

Wie verwenden Betrüger AnyDesk, um Ihren Computer zu stehlen?

Es ist bekannt, dass Betrüger AnyDesk und ähnliche Remote-Desktop-Software verwenden, um vollen Zugriff auf den Computer des Opfers zu erhalten, indem sie sich als Mitarbeiter des technischen Supports ausgeben. Das Opfer wird aufgefordert, AnyDesk herunterzuladen, zu installieren und den Angreifern Zugriff zu gewähren.