KMSPico ist ein Tool zur Aktivierung einer illegal erworbenen Kopie der Windows-Betriebssystemsoftware. Dies ist unter fast allen Umständen rechtswidrig und kann rechtliche Konsequenzen haben. Cracktools werden oft von zwielichtigen Seiten heruntergeladen.

Ist KMSPico eine Malware?

KMSPico Malware ist ein Hacking-Programm, das vorgibt, ein Aktivator für Microsoft Windows und Office zu sein. Es wird unter einer Vielzahl von Namen und Varianten auf gefälschten Downloadseiten und Filesharing-Netzwerken wie BitTorrent weit verbreitet.

Warum ist KMSPico auf meinem Computer?

Was ist der KMSPico-Virus? KMSPico ist ein illegales, unsicheres Tool, das Cyberkriminelle entwickelt haben, um nicht registrierte Microsoft-Produkte kostenlos zu aktivieren. Dazu werden die KMS-Protokolle (Key Management System) von Microsoft umgangen und der Schlüssel durch einen neu generierten Schlüssel ersetzt, der die Aktivierung aufschiebt.

Wie werde ich den KMSPico-Virus los?

Der sicherste Weg, den Eindringling von Ihrem Computer zu entfernen und betriebssystembezogene Probleme zu beseitigen, besteht darin, einen vollständigen Systemscan mit professioneller Anti-Malware-Software wie SpyHunter 5 oder Malwarebytes durchzuführen.

Was ist, wenn ich KMSPico deinstalliere?

Ja, Sie können KMSpico entfernen, aber tun Sie es nicht. Möglicherweise haben Sie Windows oder MS Office mit kmspico aktiviert, jetzt denken Sie, dass es nutzlos ist, nein, es ist nicht so, um Ihre Windows aktiviert zu lassen, entfernen Sie kmspico nicht. Wenn Sie es entfernen, gehen Ihre Fenster wieder in den Trail-Modus.

Ist KMSPico eine Malware?

KMSPico Malware ist ein Hacking-Programm, das vorgibt, ein Aktivator für Microsoft Windows und Office zu sein. Es wird unter einer Vielzahl von Namen und Varianten auf gefälschten Downloadseiten und Filesharing-Netzwerken wie BitTorrent weit verbreitet.

Ist KMSpico ein Hack-Tool?

KMSpico ist der Erkennungsname von Malwarebytes für ein Hacktool, dasermöglicht dem Benutzer die illegale Verwendung von Microsoft-Software.

Ist KMSpico vertrauenswürdig?

KMSpico ist vertrauenswürdige Software, aber nur, wenn Sie KMSpico von einer legitimen Quelle herunterladen. Es kann Ihnen helfen, Windows und Microsoft Office-Produkte kostenlos zu aktivieren. KMSpico wird regelmäßig aktualisiert und gepflegt, was es vertrauenswürdig und sicher macht.

Ist der kms-Aktivator ein Virus?

Ursprünglich beantwortet: Ist KMS Activator ein Virenprogramm (Malware)? Nein, KMS Auto ist keine Virendatei, sondern einfach eine Aktivierungsdatei. Es aktiviert oder entsperrt nur die Vollversion der Anwendung.

Ist KMSPico eine Mine?

Das eigentliche KMSPico, das in einem Thread auf MyDigitalLife war, enthält keinen solchen Miner. Laden Sie von einer anderen Quelle herunter, außer einer Kopie des Threads von MyDigitalLife im Webarchiv, und Sie werden vielleicht etwas anderes finden.

Kann ich AutoKMS nach der Aktivierung löschen?

AutoKMS ist nicht wirklich ein Virus, sondern ein Hack-Tool, das absichtlich von den meisten Benutzern heruntergeladen wird, die versuchen, nicht registrierte Microsoft-Produkte zu aktivieren. Um es loszuwerden, können Sie versuchen, es wie jede andere Anwendung zu deinstallieren.

Ist der kms-Aktivator legal?

Nein, sie sind nicht legal. Seien Sie sich dieser KMS bewusst, einige davon könnten Viren/Malware enthalten, die Ihren PC beschädigen könnten.

Wie lautet das Passwort von KMSPico?

KM-Spico-Passwort: 12345.

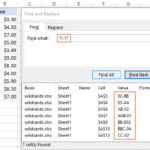

Wie verhindere ich, dass Windows Defender KMSPico erkennt?

Gehe zu Start > Einstellungen > Aktualisieren & Sicherheit > Windows-Sicherheit > Virus & Bedrohungsschutz. Unter Virus & Bedrohungsschutzeinstellungen, wählen Sie Einstellungen verwalten und dann unter Ausschlüsse die Option Ausschlüsse hinzufügen oder entfernen aus. Wählen Sie Ausschluss hinzufügen und dann aus Dateien, Ordnern, Dateitypen oder Prozessen aus.

Kann Malwarebytes Kilometer entfernen?

Malwarebytes kann RiskWare erkennen und entfernen. KMSohne weitere Benutzerinteraktion.

Ist es sicher, den KMS-Aktivator zu verwenden?

Angelo B37. Microsofts Defender erkennt den KMS-Aktivierer als Bedrohung und andere Antivirensoftware tut dies ebenfalls. Wir haben keine Informationen darüber, ob diese Art von Tools Malware enthalten, wir raten lediglich davon ab, sie zu verwenden. Wenn Sie illegale Software verwenden möchten, verwenden Sie diese bitte auf eigene Gefahr.

Ist der kms-Aktivator legal?

Nein, sie sind nicht legal. Seien Sie sich dieser KMS bewusst, einige davon könnten Viren/Malware enthalten, die Ihren PC beschädigen könnten.

Ist KMSPico eine Mine?

Das eigentliche KMSPico, das in einem Thread auf MyDigitalLife war, enthält keinen solchen Miner. Laden Sie von einer anderen Quelle herunter, außer einer Kopie des Threads von MyDigitalLife im Webarchiv, und Sie werden vielleicht etwas anderes finden.

Welches ist die offizielle KMSPico-Site?

Sie können eine authentische Version von KMS Pico von seinem Ursprung, den Foren, erhalten. meindigitalesLeben.

Ist KMSPico eine Malware?

KMSPico Malware ist ein Hacking-Programm, das vorgibt, ein Aktivator für Microsoft Windows und Office zu sein. Es wird unter einer Vielzahl von Namen und Varianten auf gefälschten Downloadseiten und Filesharing-Netzwerken wie BitTorrent weit verbreitet.

Ist AutoKMS ein Viren-Reddit?

Win32/AutoKMS ist keine Malware. Es ist eine Komponente eines Systems zur Aktivierung von Volumenlizenzkopien von Microsoft Office.

Wie installiere ich KMS?

KMS-Host installieren und konfigurieren Wählen Sie Key Management Service (KMS) als Aktivierungstyp und geben Sie localhost ein, um den lokalen Server oder den Hostnamen des zu konfigurierenden Servers zu konfigurieren. Wählen Sie Ihren KMS-Hostschlüssel installieren aus, geben Sie den Produktschlüssel für Ihre Organisation ein, und wählen Sie dann Bestätigen aus.