KMS (Key Management Service) ist eine der Methoden zur Aktivierung von Microsoft Windows und Microsoft Office. Durch die Aktivierung wird sichergestellt, dass die Software von Microsoft bezogen und lizenziert wird. KMS wird von Volumenlizenzkunden verwendet, in der Regel von mittleren bis großen Unternehmen, Schulen und gemeinnützigen Organisationen.

Was ist KMS in der Microsoft-Lizenzierung?

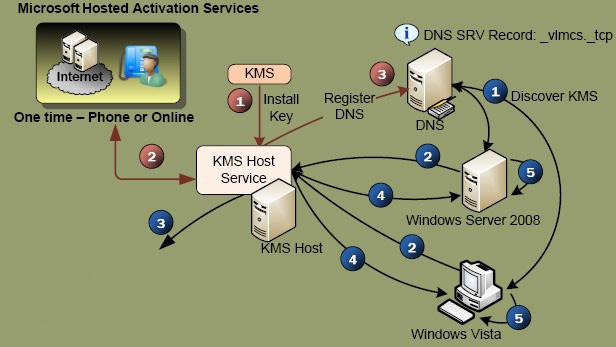

Was ist der Schlüsselverwaltungsdienst (KMS)? Der Schlüsselverwaltungsdienst (KMS) ist ein Aktivierungsdienst, der es Unternehmen ermöglicht, Systeme innerhalb ihres eigenen Netzwerks zu aktivieren, sodass einzelne Computer sich nicht mehr mit Microsoft zur Produktaktivierung verbinden müssen.

Wie funktioniert Microsoft KMS?

KMS verwendet ein Client-Server-Modell für aktive Windows-Clients und wird für die Volumenaktivierung in Ihrem lokalen Netzwerk verwendet. KMS-Clients stellen zur Aktivierung eine Verbindung mit einem KMS-Server her, der als KMS-Host bezeichnet wird. Die KMS-Clients, die ein KMS-Host aktivieren kann, hängen von dem Hostschlüssel ab, der zum Aktivieren des KMS-Hosts verwendet wird.

Was ist ein Nachteil bei der Verwendung von KMS?

Der KMS-Host muss seine Aktivierung alle 180 Tage erneuern: Das ist aus meiner Sicht der größte Nachteil von KMS. Wenn es Probleme mit Ihrem KMS-Schlüssel gibt, schlägt die Aktivierung möglicherweise fehl. So einen Vorfall hatten wir schon. Das ist also nicht nur Theorie. In diesem Fall sind Sie von Microsoft abhängig.

Was ist ein KMS-Aktivierungsschlüssel?

Um KMS verwenden zu können, muss ein KMS-Host in Ihrem lokalen Netzwerk verfügbar sein. Computer, die mit einem KMS-Host aktiviert werden, müssen über einen bestimmten Produktschlüssel verfügen. Dieser Schlüssel wird manchmal als KMS-Clientschlüssel bezeichnet, ist aber offiziell als Microsoft Generic Volume License Key (GVLK) bekannt.

Wie funktioniert Microsoft KMS?

KMS verwendet ein Client-Server-Modell für aktive Windows-Clients und wird für die Volumenaktivierung in Ihrem lokalen Netzwerk verwendet. KMS-Clients stellen eine Verbindung zu einem KMS-Server namens herden KMS-Host zur Aktivierung. Die KMS-Clients, die ein KMS-Host aktivieren kann, hängen von dem Hostschlüssel ab, der zum Aktivieren des KMS-Hosts verwendet wird.

Läufen KMS-Schlüssel ab?

Von AWS KMS generierte Schlüssel haben keine Ablaufzeit und können nicht sofort gelöscht werden; es gibt eine obligatorische Wartezeit von 7 bis 30 Tagen.

Wie lange dauert eine KMS-Aktivierung?

Laut dem Microsoft-Artikel: KMS verstehen, heißt es im Abschnitt KMS-Aktivierungserneuerung, dass „KMS-Aktivierungen 180 Tage lang gültig sind – das Aktivierungsgültigkeitsintervall. Um aktiviert zu bleiben, müssen KMS-Clientcomputer ihre Aktivierung erneuern, indem sie sich mit verbinden den KMS-Host mindestens einmal alle 180 Tage.”.

Wie verwenden Sie KMS?

Sie können Ihre KMS-Schlüssel verwenden, um kleine Datenmengen (bis zu 4096 Bytes) zu verschlüsseln. KMS-Schlüssel werden jedoch normalerweise verwendet, um die Datenschlüssel zu generieren, zu verschlüsseln und zu entschlüsseln, die Ihre Daten außerhalb von AWS KMS verschlüsseln. Im Gegensatz zu KMS-Schlüsseln können Datenschlüssel Daten jeder Größe und jedes Formats verschlüsseln, einschließlich gestreamter Daten.

Wie lange können Sie Windows 10 ohne Aktivierung ausführen?

Sie können ein nicht aktiviertes Windows 10 für einen Monat nach der Installation ohne Einschränkungen verwenden. Nach Ablauf der einmonatigen Nachfrist müssen Sie das Betriebssystem mit einem Produktschlüssel aktivieren, um die Verwendung von Windows 10 mit eingeschränkten Funktionen zu vermeiden.

Was passiert, wenn Sie Windows 10 nach 30 Tagen nicht aktivieren?

Nun, sie funktionieren weiterhin und erhalten Updates, aber Sie können das Betriebssystem nicht anpassen. Beispielsweise werden der Sperrbildschirm und die Hintergrund- und Hintergrundeinstellungen ausgegraut.

Wie finde ich meinen KMS-Schlüssel für Microsoft?

Sie können das entsprechende Office-Volumenlizenzpaket aus dem Microsoft Download Center herunterladen. Um den KMS-Schlüssel zu erhalten, melden Sie sich beim Volume Licensing Service Center (VLSC) an undLaden Sie den KMS-Schlüssel für jedes Produkt und jede Version von Office herunter, die KMS aktivieren soll.

Wie aktiviere ich Microsoft Office ohne Produktschlüssel?

Schritt 1: Gehen Sie zu www.office.com/setup oder Microsoft365.com/setup. Schritt 2: Melden Sie sich mit Ihrem Microsoft-Konto an oder erstellen Sie eines, falls Sie noch keines haben. Merken Sie sich dieses Konto unbedingt, damit Sie Office später ohne Product Key installieren oder erneut installieren können.

Benötigt ein KMS-Server einen Internetzugang?

Ein einzelner KMS-Host kann eine unbegrenzte Anzahl von KMS-Clients aktivieren. Die Hauptvorteile der KMS-Aktivierung: KMS-Clients müssen nicht auf das Internet oder das Telefon zugreifen, um das Produkt zu aktivieren (nur Netzwerkzugriff auf den KMS-Server ist erforderlich);

Was ist der Unterschied zwischen MAK- und KMS-Lizenz?

KMS erfordert eine Aktivierung, lässt Benutzer dies jedoch innerhalb des Netzwerks tun. In der Zwischenzeit erfordert MAK nur eine einmalige Aktivierung. Um die Aktivierung abzuschließen, benötigt MAK keine Internetverbindung. Für KMS muss man sich mit den Lizenzservern von Microsoft verbinden.

Was ist ein KMS-Client?

Der KMS-Client ist das Windows-Betriebssystem, das in der Umgebung bereitgestellt wird und aktiviert werden muss. Auf KMS-Clients kann jede Edition von Windows ausgeführt werden, die die Volumenaktivierung verwendet. Die KMS-Clients werden mit einem vorinstallierten Schlüssel geliefert, der als generischer Volumenlizenzschlüssel (GVLK) oder KMS-Client-Setup-Schlüssel bezeichnet wird.

Wie funktioniert Microsoft KMS?

KMS verwendet ein Client-Server-Modell für aktive Windows-Clients und wird für die Volumenaktivierung in Ihrem lokalen Netzwerk verwendet. KMS-Clients stellen zur Aktivierung eine Verbindung mit einem KMS-Server her, der als KMS-Host bezeichnet wird. Die KMS-Clients, die ein KMS-Host aktivieren kann, hängen von dem Hostschlüssel ab, der zum Aktivieren des KMS-Hosts verwendet wird.

Was ist ein KMS-Aktivierungsschlüssel?

Um KMS verwenden zu können, muss ein KMS-Host in Ihrem lokalen Netzwerk verfügbar sein.Computer, die mit einem KMS-Host aktiviert werden, müssen über einen bestimmten Produktschlüssel verfügen. Dieser Schlüssel wird manchmal als KMS-Clientschlüssel bezeichnet, ist aber offiziell als Microsoft Generic Volume License Key (GVLK) bekannt.

Was passiert, wenn die KMS-Aktivierung abläuft?

Nach jeder erfolgreichen Verbindung verlängert sich der Ablauf auf die vollen 180 Tage. Was passiert, wenn Windows die Lizenz nicht reaktivieren kann? Wenn ein Windows-Computer nach 180 Tagen nicht in der Lage war, die Kommunikation mit dem KMS-Server wiederherzustellen, wird der Computer unlizenziert.

Was passiert, wenn die Windows-Lizenz abläuft?

Sobald die Lizenz abgelaufen ist, wird Windows etwa alle drei Stunden automatisch neu gestartet, und alles, woran Sie gerade arbeiten, geht beim Neustart verloren. Nach zwei Wochen mehr bootet Windows überhaupt nicht mehr. An diesem Punkt müssen Sie eine weitere Lizenz erwerben und Windows neu installieren.

Können KMS-Schlüssel automatisch rotiert werden?

Asymmetrische KMS-Schlüssel, HMAC-KMS-Schlüssel, KMS-Schlüssel mit importiertem Schlüsselmaterial oder KMS-Schlüssel in benutzerdefinierten Schlüsselspeichern können nicht automatisch rotiert werden. Sie können sie jedoch manuell drehen. Aktivieren oder deaktivieren Sie das Kontrollkästchen Diesen KMS-Schlüssel automatisch jedes Jahr rotieren.

Wie überprüfen Sie, ob KMS installiert ist?

Um zu überprüfen, ob der Client-Computer ordnungsgemäß aktiviert ist, können Sie entweder das Systemsteuerungssystem einchecken oder das SLMgr-Skript in der Eingabeaufforderung ausführen. Führen Sie zur Überprüfung Slmgr aus. vbs mit der Befehlszeilenoption /dli. Darin finden Sie Details zur Windows-Installation und deren Aktivierungs- und Lizenzierungsstatus.