Jede EXE-Datei enthält Daten, die Windows verwendet, um das in der Datei enthaltene Programm zu erkennen, zu lesen und auszuführen. Diese Daten werden in einem kompilierten Binärformat gespeichert, das manchmal als Maschinencode bezeichnet wird. EXE-Dateien enthalten oft auch zusätzliche Programmressourcen, wie z. B. das Symbol des Programms und seine GUI-Grafiken.

Wie kann ich sehen, was sich in einer EXE-Datei befindet?

Die exe-Dateien sind selbstextrahierende Zip-Dateien. Sie können sie mit winrar, winzip, 7z und anderen öffnen, wie zum Beispiel Command Line Unzip, das Sie auf den meisten Plattformen erhalten können.

Was ist .exe-Horror?

EXE-Spiele sind eine Art Horrorspiel, das oft von der berüchtigten Indie-Game-Duologie Sonic inspiriert ist. EXE. Sie beinhalten normalerweise, dass sich die Spielerfigur über den Bildschirm bewegt und verstörende Bilder sieht, da sie verfolgt und normalerweise von einer Korruption einer berühmten Spielfigur getötet werden.

In welcher Sprache ist .exe geschrieben?

Eine EXE-Datei ist ein Programmtyp, der in Microsoft Windows ausgeführt wird. Es besteht aus binärem Maschinensprachencode, der nicht dazu bestimmt ist, von Menschen gelesen oder geschrieben zu werden.

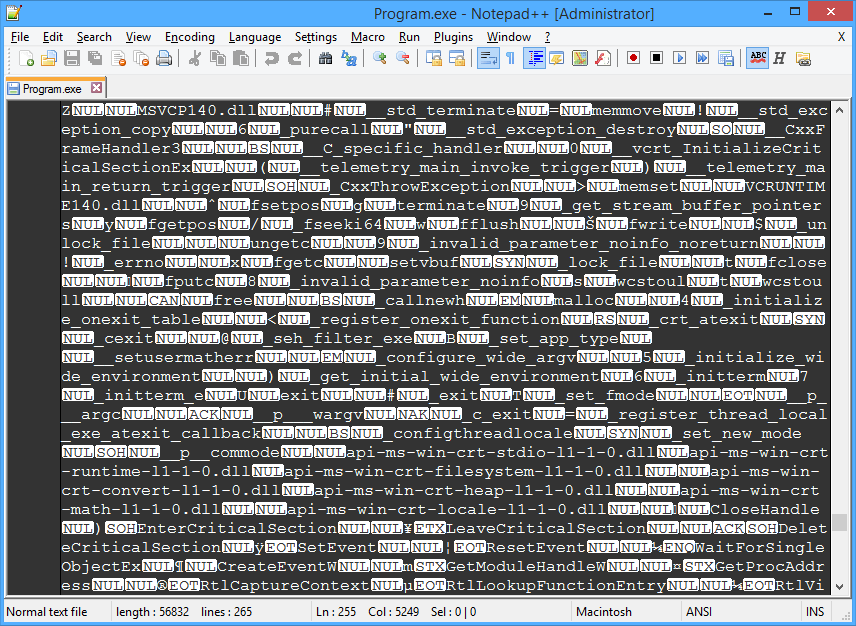

Können Sie eine Exe-Datei lesen?

Bis eine Exe läuft, ist es nur eine Binärdatei, also ja, Sie können sie lesen.

Kann ich Code aus einer Exe-Datei erhalten?

Eine .exe ist ein Binärcode, es sei denn, es ist mit Quellcode zum Debuggen instrumentiert, es ist nahezu unmöglich, den Quellcode zu erhalten.

Können Exe-Dateien gehackt werden?

Einer der häufigsten Tricks von Hackern besteht darin, ahnungslose Benutzer dazu zu bringen, auf eine bösartige EXE-Datei zu klicken, die dazu führt, dass Malware auf einen Computer heruntergeladen wird. Sie werden Ihnen normalerweise als E-Mail-Anhang zugesandt, wobei die E-Mail einen überzeugenden Anreiz bietet, Sie dazu zu bringen, den Anhang zu öffnen.

Kann eine EXE-Datei einen Cybervorfall verursachen?

Einer der häufigsten Tricks von Hackern ist es, ahnungslose Benutzer zu erreichenauf eine bösartige .exe-Datei zu klicken, die dazu führt, dass Malware auf einen Computer heruntergeladen wird. Sie werden Ihnen normalerweise als E-Mail-Anhang zugesandt, wobei die E-Mail einen überzeugenden Anreiz bietet, Sie dazu zu bringen, den Anhang zu öffnen.

Wie kann ich feststellen, ob eine EXE-Datei einen Virus enthält?

Scannen Sie die EXE-Datei mit VirusTotal Eine weitere Möglichkeit, um herauszufinden, ob die EXE-Datei echt ist, besteht darin, sie mit VirusTotal zu scannen. Laden Sie einfach die verdächtige Datei auf die VirusTotal-Website hoch, und dieser Online-Scanner überprüft sie auf alle Arten von Malware.

Können Exe-Dateien gelöscht werden?

Wie Sie sagten, da Sie sie jederzeit herunterladen können, ist es in Ordnung, EXE-Dateien zu löschen.

Warum nennt sich Sonic EXE Gott?

Exes Idolisierung von Sonic hat Exe dazu inspiriert, wie er auszusehen und sogar eine Welt zu erschaffen, die Elemente enthält, die mit Sonics Welt verwandt sind. Aufgrund der immensen Kräfte von Exe betrachtet er sich als Gott, was er technisch gesehen ist, seit er seine Welt erschaffen hat.

Ist Sonic EXE ein Virus?

Überblick. Malware Sonic, oder kurz Mal, ist ein Computervirus, der wie ein Sonic the Hedgehog-Fanspiel aussieht, um die Leute dazu zu bringen, es herunterzuladen. Der Virus wurde später bewusst und heutzutage surft er gerne im Internet und versucht, Computer zu finden, in die er eindringen und ihn kontrollieren kann. vor 6 Tagen

Ist .exe urheberrechtlich geschützt?

Sie können .exe verwenden. (“Dateierweiterungen sind funktional, und funktionale Verwendungen können nicht markenrechtlich geschützt werden.”) Aufgrund von Dateinamenproblemen möglicherweise nicht die beste Wahl.

Kann ich exe in APK umwandeln?

Nein, EXE-Dateien können nicht auf Android ausgeführt werden, aber Sie können EXE-Dateien in APL-Dateien konvertieren und diese dann ausführen. Alle Anwendungen oder Programme, die auf Android-Geräten ausgeführt werden, befinden sich in . apk-Format. Sie können die .exe-Datei nicht direkt auf Ihrem Android-Gerät verwenden, sondern müssen sie zuerst in .

konvertieren

Wie kann icheine EXE-Datei extrahieren, ohne sie zu installieren?

WinZip verwenden Um eine exe-Datei zu öffnen, ohne sie zu installieren, achten Sie darauf, mit der rechten Maustaste auf die Windows Installer-Dateien zu klicken und deren Inhalt zu extrahieren. Durch die Verwendung dieser Software erhalten Sie auch Zugriff auf eine komplexe Vielfalt von Funktionen, die Sie effizient halten.

Wie führe ich exe-Dateien auf einem anderen Computer aus?

Sie können einen Ordner mit der .exe-Datei auf Ihrem Computer innerhalb der Domäne freigeben und Telnet verwenden, um eine Befehlszeile auf dem anderen Computer zum Ausführen des Programms zu erhalten.

Wie entpacke ich eine EXE-Datei?

Wenn Sie die EXE-Datei in 7-Zip öffnen, wird Ihnen eine Liste der Dateien und Ordner angezeigt, die die EXE-Datei enthält. Sie können auf Ordner doppelklicken, um die darin gespeicherten Dateien anzuzeigen. Sie können mehrere Dateien auswählen, indem Sie die Strg-Taste gedrückt halten und auf jede einzelne klicken. Klicken Sie nach Auswahl der Dateien auf die Schaltfläche “Extrahieren”.

Woran erkenne ich, ob eine EXE-Datei ein Virus ist?

Scannen Sie die EXE-Datei mit VirusTotal Eine weitere Möglichkeit, um herauszufinden, ob die EXE-Datei echt ist, besteht darin, sie mit VirusTotal zu scannen. Laden Sie einfach die verdächtige Datei auf die VirusTotal-Website hoch, und dieser Online-Scanner überprüft sie auf alle Arten von Malware.

Wie entferne ich den Exe-Virus von meinem Laptop?

Um den Virus jetzt tatsächlich aus dem System zu löschen, gehen Sie zum Ordner system32 und löschen Sie die Virusdatei regsvr.exe von dort (Sie müssen die Option „Geschützte Systemdateien und Ordner ausblenden“ in den Ordneroptionen deaktivieren, um den Virus anzuzeigen Datei).

Kann eine PDF-Datei einen Virus enthalten?

Können PDFs Viren enthalten? Ja. Da PDFs einer der am häufigsten verwendeten Dateitypen sind, können Hacker und Angreifer Wege finden, diese normalerweise harmlosen Dateien – genau wie Dotcom-Dateien, JPGs, Gmail und Bitcoin – zu verwenden, um Sicherheitsbedrohungen über bösartigen Code zu erstellen.

Wie kann ich feststellen, ob der Task-Manager einen Virus hat?

Wenn Sie wissen möchten, ob ein bestimmtes Programm bösartig ist, klicken Sie im Task-Manager mit der rechten Maustaste darauf und wählen Sie „Online suchen“, um weitere Informationen zu erhalten. Wenn beim Durchsuchen des Prozesses Informationen zu Malware angezeigt werden, ist dies ein Zeichen dafür, dass Sie wahrscheinlich Malware haben.

Welcher Virus hängt sich direkt an eine Exe an?

Direct-Action-Virus – Wenn sich ein Virus direkt an eine .exe- oder .com-Datei anhängt und während seiner Ausführung in das Gerät eindringt, spricht man von einem Direct-Action-Virus. Wenn es im Speicher installiert wird, hält es sich versteckt. Es ist auch als Non-Resident Virus bekannt.