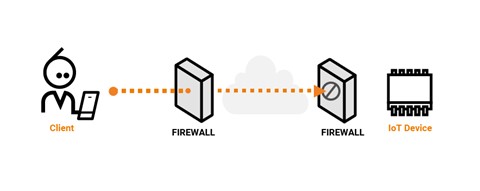

TCP-Tunnel ist eine Technologie, die Pakete, die zwischen Endhosts gesendet werden, als eine einzige TCP-Verbindung aggregiert und überträgt. Durch die Verwendung eines TCP-Tunnels kann die Fairness zwischen aggregierten Flüssen verbessert und mehrere Protokolle transparent durch eine Firewall übertragen werden. TCP-Tunnel ist eine Technologie, die Pakete, die zwischen Endhosts gesendet werden, als eine einzige TCP-Verbindung aggregiert und überträgt. Durch die Verwendung eines TCP-Tunnels kann die Fairness zwischen aggregierten Flüssen verbessert werden und mehrere Protokolle können transparent durch eine Firewall übertragen werden.

Was ist mit TCP-Tunneling gemeint?

TCP-Tunneling mit AnyDesk ist darauf ausgerichtet, beliebige TCP-basierte Protokolle zwischen lokalen und Remote-Clients weiterzuleiten, sodass der lokale Client auf die Dienste/Geräte zugreifen kann, auf die der Remote-Client zugreifen kann. Damit diese Funktion funktioniert, ist eine aktive AnyDesk-Verbindung zwischen dem lokalen und dem Remote-Client erforderlich.

Wie erstelle ich einen TCP-Tunnel?

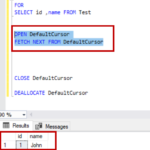

Gehen Sie zu Konfiguration > Dienste > Proxy-Dienste und erstellen Sie einen neuen Dienst. Konfigurieren Sie die Proxy-Einstellungen als TCP-Tunnel und fügen Sie relevante Überwachungsports als Ziel hinzu. Speichern Sie diesen Dienst nach der Konfiguration und stellen Sie sicher, dass er abgefangen wird.

Was ist Tunneling im IoT?

Tunneling ist eine Technik, die es Benutzern mit Fernzugriff ermöglicht, sich über ein öffentliches Datennetzwerk mit einer Vielzahl von Netzwerkressourcen (Corporate Home Gateways oder einem Internet Service Provider) zu verbinden.

Was ist mit TCP-Tunneling gemeint?

TCP-Tunneling mit AnyDesk ist darauf ausgerichtet, beliebige TCP-basierte Protokolle zwischen lokalen und Remote-Clients weiterzuleiten, sodass der lokale Client auf die Dienste/Geräte zugreifen kann, auf die der Remote-Client zugreifen kann. Damit diese Funktion funktioniert, ist eine aktive AnyDesk-Verbindung zwischen dem lokalen und dem Remote-Client erforderlich.

Was ist der Unterschied zwischenTunneling und Portweiterleitung?

Tunneling, auch bekannt als “Port Forwarding”, ist die Übertragung von Daten, die nur für die Verwendung innerhalb eines privaten, normalerweise Unternehmensnetzwerks bestimmt sind, über ein öffentliches Netzwerk auf eine Weise, dass die Routing-Knoten im öffentlichen Netzwerk die Übertragung nicht bemerken ist Teil eines privaten Netzwerks.

Warum verwenden wir Tunneling?

Tunneling wird häufig in virtuellen privaten Netzwerken (VPNs) verwendet. Es kann auch effiziente und sichere Verbindungen zwischen Netzwerken einrichten, die Verwendung nicht unterstützter Netzwerkprotokolle ermöglichen und Benutzern in einigen Fällen erlauben, Firewalls zu umgehen.

Was bedeutet TCP?

Übertragungssteuerungsprotokoll (TCP)

Was ist ein Tunnel-Proxy-Server?

HTTP-Tunneling wird verwendet, um eine Netzwerkverbindung zwischen zwei Computern unter Bedingungen eingeschränkter Netzwerkkonnektivität herzustellen, darunter unter anderem Firewalls, NATs und ACLs. Der Tunnel wird von einem Vermittler namens Proxy-Server erstellt, der sich normalerweise in einer DMZ befindet.

Was ist TCP-Weiterleitung in SSH?

SSH-Portweiterleitung oder TCP/IP-Verbindungstunneling ist ein Prozess, bei dem eine ansonsten unsichere TCP/IP-Verbindung durch eine sichere SSH-Verbindung getunnelt wird, wodurch die getunnelte Verbindung vor Netzwerkangriffen geschützt wird. Die Portweiterleitung kann verwendet werden, um eine Art virtuelles privates Netzwerk (VPN) einzurichten.

Ist SSH UDP oder TCP?

Ist SSH über TCP oder UDP? SSH läuft normalerweise über TCP. Davon abgesehen gibt RFC 4251 an, dass das SSH-Übertragungsschichtprotokoll „auch über jedem anderen zuverlässigen Datenstrom verwendet werden kann“. Die Standardeinstellungen des SSH-Protokolls sind, TCP-Port 22 auf Verbindungen abzuhören.

Was ist ein UDP-Tunnel?

Mit diesem Netzwerkmodus können Sie virtuelle Maschinen miteinander verbinden, die auf verschiedenen Hosts ausgeführt werden. Technisch geschieht dies durch KapselungVon der Gast-Netzwerkkarte gesendete oder empfangene Ethernet-Frames in UDP/IP-Datagramme und deren Senden über ein beliebiges Netzwerk, das dem Host zur Verfügung steht.

Welche Tools sind Tunnelprotokolle?

Tunneling-Protokolle wie GRE und L2TP sind gängige Tools, um zwei ähnliche Netzwerke über ein anderes Netzwerk miteinander zu verbinden.

Wie lange dauert es, bis eine Tunnelwunde heilt?

Die Wunde heilt normalerweise innerhalb von vier Wochen, und viele Menschen benötigen keine weitere Behandlung.

Was ist der Tunneling-Prozess im Detail anhand eines Beispiels erklären?

Was bedeutet Tunneln? Tunneling ist ein Protokoll, das die sichere Übertragung von Daten von einem Netzwerk zu einem anderen ermöglicht. Beim Tunneling wird das Senden privater Netzwerkkommunikation über ein öffentliches Netzwerk wie das Internet durch einen als Kapselung bezeichneten Prozess ermöglicht.

Was bedeutet TCP?

Übertragungssteuerungsprotokoll (TCP)

Welche Tools sind Tunnelprotokolle?

Tunneling-Protokolle wie GRE und L2TP sind gängige Tools, um zwei ähnliche Netzwerke über ein anderes Netzwerk miteinander zu verbinden.

Was ist mit TCP-Tunneling gemeint?

TCP-Tunneling mit AnyDesk ist darauf ausgerichtet, beliebige TCP-basierte Protokolle zwischen lokalen und Remote-Clients weiterzuleiten, sodass der lokale Client auf die Dienste/Geräte zugreifen kann, auf die der Remote-Client zugreifen kann. Damit diese Funktion funktioniert, ist eine aktive AnyDesk-Verbindung zwischen dem lokalen und dem Remote-Client erforderlich.

Ist IP-Tunneling-Portweiterleitung?

Es beinhaltet den Empfang von Datenverkehr an einem Port und die Weiterleitung an einen anderen Port und kann sowohl lokal als auch remote erfolgen. Tunneling ist eine Portumleitungstechnik, die verschlüsselte Tunnel innerhalb des SSH-Protokolls verwendet. Tunneling ist eine Art der Kommunikation zwischen zwei Netzwerkgeräten über eine SSH-Verbindung.

Ist SSH ein Tunnel?

SSHTunneling oder SSH-Portweiterleitung ist eine Methode zum Transport beliebiger Daten über eine verschlüsselte SSH-Verbindung. SSH-Tunnel ermöglichen die Weiterleitung von Verbindungen zu einem lokalen Port (d. h. zu einem Port auf Ihrem eigenen Desktop) über einen sicheren Kanal zu einem Remote-Computer.

Wie funktioniert TCP?

Wie genau funktionieren TCP-Verbindungen? TCP ermöglicht die Übertragung von Informationen in beide Richtungen. Das bedeutet, dass Computersysteme, die über TCP kommunizieren, ähnlich wie bei einem Telefongespräch gleichzeitig Daten senden und empfangen können. Das Protokoll verwendet Segmente (Pakete) als Grundeinheiten der Datenübertragung.

Warum wird TCP mit IP verwendet?

TCP wird in Verbindung mit IP verwendet, um eine Verbindung zwischen dem Sender und dem Ziel aufrechtzuerhalten und die Paketreihenfolge sicherzustellen. Wenn beispielsweise eine E-Mail über TCP gesendet wird, wird eine Verbindung hergestellt und ein 3-Wege-Handshake durchgeführt.

Was ist ein Tunnelprotokoll?

In Computernetzwerken ist ein Tunnelprotokoll ein Kommunikationsprotokoll, das die Übertragung von Daten von einem Netzwerk zu einem anderen ermöglicht.

Was ist TCP-Tunneling und was sind einige Beispiele dafür?

Bei Videogeräten wird beispielsweise TCP-Tunneling häufig zum Senden und Empfangen von Bildern zwischen einem vorhandenen Videoplayer-Client und einem TCP-Video-Streaming-Dienst wie einem RTSP-Server auf einer IP-Kamera verwendet. Inzwischen ist der sichere Fernzugriff auf vorhandene HTTP-Dienste beliebt, um den Fernzugriff auf Verwaltungsanwendungen bereitzustellen.

Was ist Contributor-Tunneling und wie funktioniert es?

TechTarget Contributor Tunneling, auch als “Port Forwarding” bekannt, ist die Übertragung von Daten, die nur für die Verwendung innerhalb eines privaten, normalerweise Unternehmensnetzwerks bestimmt sind, über ein öffentliches Netzwerk auf eine Weise, dass die Routing-Knoten im öffentlichen Netzwerk dies nicht bemerken Die Übertragung ist Teileines privaten Netzwerks.

Was ist ein Tunnel und wie funktioniert er?

Tunneling funktioniert durch Einkapseln von Paketen: Einpacken von Paketen in andere Pakete. (Pakete sind kleine Datenstücke, die an ihrem Ziel wieder zu einer größeren Datei zusammengesetzt werden können.) Tunneling wird häufig in virtuellen privaten Netzwerken (VPNs) verwendet.