Ihnen Verbrechen anhängen: Ein erfahrener Hacker kann Ihre IP-Adresse verwenden, um sich online als Sie auszugeben und Aktivitäten über Ihre Adresse anstatt über seine eigene weiterzuleiten. Letztendlich könnten sie Ihnen den Kauf von Drogen, das Herunterladen von Kinderpornografie oder sogar die Schaffung nationaler Sicherheitsbedrohungen anhängen.

Kann jemand Sie mit Ihrer IP-Adresse hacken?

Spüren Sie Ihre Identität und Ihren Standort auf Ein Hacker kann anhand Ihrer IP-Adresse nicht wissen, wer Sie sind. Sie können es verwenden, um herauszufinden, wer Sie sind und wo Sie leben. Beispielsweise ist Ihre IP-Adresse mit Ihrem ISP verknüpft, sodass Kriminelle durch Betrug oder Netzwerkangriffe an Ihre persönlichen Daten gelangen können.

Kann ich einen Hacker mit einer IP-Adresse verfolgen?

Der Schlüssel zur tatsächlichen Verwendung einer IP-Adresse zur Verfolgung eines Hackers ist der Traceart-Befehl. Dadurch erhalten Sie den Hostnamen des Inhabers der IP-Adresse. Die Princeton-Website bietet auch ein sehr benutzerfreundliches Trace-Route-Tool. Solange Sie die betreffende IP-Adresse haben, erledigt es den Rest.

Was passiert, wenn ein Hacker Ihre IP-Adresse hat?

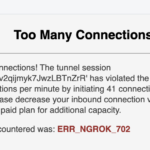

Wenn ein Hacker Ihre IP-Adresse hat, könnte er Ihnen mit einem DDoS-Angriff (Distributed Denial of Service) Schaden zufügen. Bei einem DDoS-Angriff wird eine Armee von Computern verwendet, die von einem Hacker kontrolliert werden, um Ihr Gerät mit Datenverkehr zu überfluten, sodass es die Verbindung zum Internet trennt und vollständig heruntergefahren wird.

Wie scannt ein Hacker die IP-Adresse eines Computers?

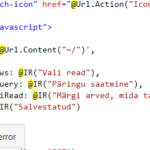

Er wird mit einem Tool wie Nmap nach der IP-Adresse suchen, er wird prüfen, welche Ports laufen oder offen sind, die Version des Betriebssystems prüfen und später die Exploits ausprobieren, die das System gefährden können. Hier Exploits, ich meine, es enthält viele Arten von Hacks. Für detaillierte Informationen können Sie auf YouTube suchen.

Was ist der einfachste Weg, die IP-Adresse einer Person zu hacken?

Der einfachste Hack von jemandem, den Sie kennenist mit einer E-Mail. Durch das Senden eines Anhangs oder eines Links ist es möglich, dass er Zugriff auf Ihre Computer erhält, ohne jemals Ihre IP-Adresse kennen zu müssen.

Wie funktioniert Hacking?

Ein Hacker sucht nach einer IP-Adresse, stellt fest, dass ein Port offen ist, und findet heraus, welches Programm dahinter läuft. Sie versuchen dann, eine Schwachstelle dafür zu finden, und wenn sie das ausnutzen, können sie im Wesentlichen die Mauer einreißen und Chaos in Ihrem Haus anrichten. So funktioniert Hacking in einem stark vereinfachten Sinne.