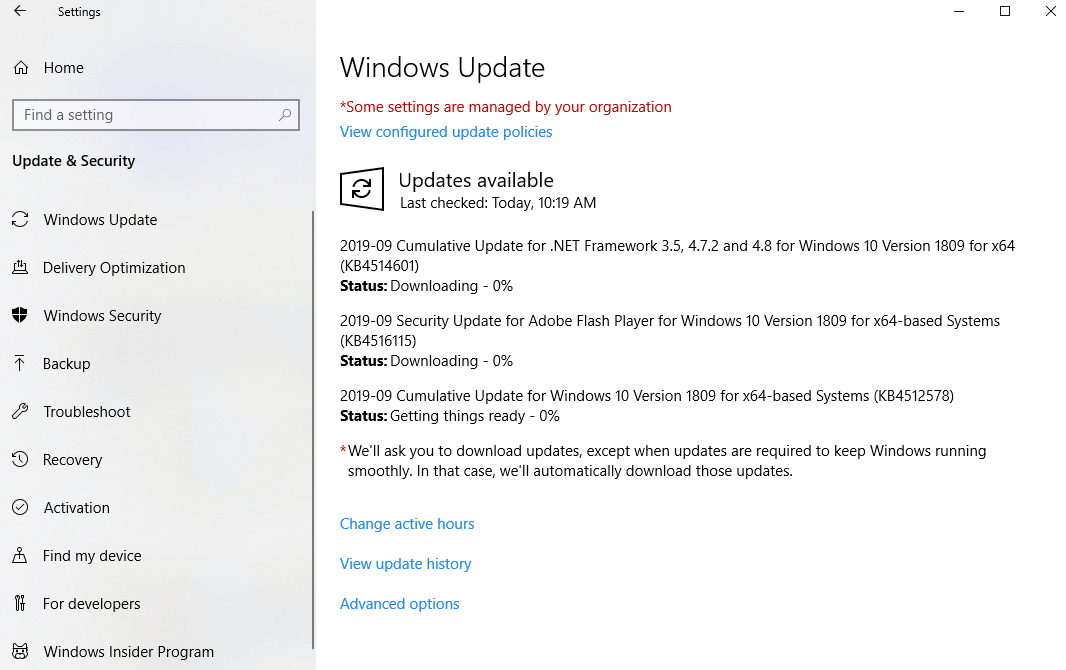

Eine Raubkopie von Windows ist weniger sicher Wenn Sie hauptsächlich auf Ihrem Windows-Computer arbeiten und alle Ihre vertraulichen Dokumente speichern möchten, könnte die Verwendung einer Raubkopie von Windows die schlechteste Entscheidung sein, die Sie jemals getroffen haben. Da Raubkopien keine Updates erhalten, ist es wahrscheinlicher, dass Malware oder Viren sie infizieren.

Ist es sicher, Raubkopien von Windows 10 zu aktualisieren?

Eine Raubkopie von Windows ist weniger sicher Wenn Sie hauptsächlich auf Ihrem Windows-Computer arbeiten und alle Ihre vertraulichen Dokumente speichern möchten, könnte die Verwendung einer Raubkopie von Windows die schlechteste Entscheidung sein, die Sie je getroffen haben. Da Raubkopien keine Updates erhalten, ist es wahrscheinlicher, dass Malware oder Viren sie infizieren.

Was passiert, wenn Sie eine geknackte Software aktualisieren?

Es wird weiterhin wie gewohnt Updates erhalten. Die ursprüngliche offizielle Software, aber nur ein wenig modifiziert, d. h. gerade genug, um ihr mitzuteilen, dass sie durch eine offizielle Lizenz aktiviert wurde, obwohl dies in Wirklichkeit nicht der Fall ist.

Kann Microsoft Raubkopien von Windows 10 erkennen?

Benutzer werden überrascht sein, dass Windows 10 nach Raubkopien suchen kann. Wenn Sie die Lizenzvereinbarung in Windows 10 lesen, enthält sie eine Klausel, die es Microsoft ermöglicht, aktiv nach Raubkopien zu suchen und diese dann zu deaktivieren.

Ist es sicher, Raubkopien von Windows 10 zu aktualisieren?

Eine Raubkopie von Windows ist weniger sicher Wenn Sie hauptsächlich auf Ihrem Windows-Computer arbeiten und alle Ihre vertraulichen Dokumente speichern möchten, könnte die Verwendung einer Raubkopie von Windows die schlechteste Entscheidung sein, die Sie je getroffen haben. Da Raubkopien keine Updates erhalten, ist es wahrscheinlicher, dass Malware oder Viren sie infizieren.

Welches Risiko besteht, wenn Sie raubkopierte Windows-Betriebssysteme verwenden?

Diese fehlenden Funktionen machen raubkopierte Software anfällig für Hacking, Virenangriffe und Lähmung des IT-Systems, was sich auswirken könnteGeschäftsbetrieb beeinträchtigen und zu Vermögensschäden führen. Ungefähr von Unternehmen haben eingebettete Viren oder Trojanische Pferde in Raubkopien gefunden, die zum Stehlen von Unternehmensdaten oder -informationen verwendet werden.

Werde ich erwischt, wenn ich gecrackte Software verwende?

„Die Verwendung von Raubkopien von Software zieht nach dem Urheberrechtsgesetz hohe Strafen für Benutzer nach sich, die auf frischer Tat ertappt werden. In den Vereinigten Staaten kann eine Urheberrechtsverletzung zu bis zu fünf Jahren Gefängnis und einer Geldstrafe von 250.000 US-Dollar führen. Schützen Sie Ihren PC, indem Sie Software nur von autorisierten Händlern kaufen.

Kann ich mein gecracktes Windows aktualisieren?

Das Betriebssystem ist als kostenloses Upgrade für alle Besitzer der Vorgängerbetriebssysteme Windows 7 und Windows 8 verfügbar. Wenn Sie jedoch eine Raubkopienversion von Windows auf Ihrem Desktop ausführen, können Sie Windows 10 nicht aktualisieren oder installieren .

Ist es in Ordnung, raubkopierte Software zu verwenden?

Illegalität. Die Verwendung oder Verbreitung von Raubkopien stellt eine Verletzung des Software-Urheberrechts dar. Unternehmen und Einzelpersonen müssen für jeden Fall mit Strafen von bis zu 150.000 US-Dollar rechnen. Sie haben auch ein Verbrechen begangen, das zu bis zu fünf Jahren Gefängnis führen kann.

Können Raubkopien von Windows gehackt werden?

In diesem Fall werden manchmal einige Sicherheitsupdates übersprungen und in einigen Fällen werden keine Sicherheitsupdates für das gecrackte Windows bereitgestellt. Sie haben es also erraten, ohne die neuesten Sicherheitsupdates kann ein Computer mit raubkopiertem Windows anfällig für Hacker sein!

Ist das Cracking von Windows illegal?

Es ist illegal. Niemand sollte eine Raubkopie von Windows verwenden. Während Verbraucher entkommen können, haben Unternehmen keine Entschuldigung, wenn sie erwischt werden. Es ist möglich, dass Ihnen jemand günstig einen Windows Key geben kann.

Ist das kostenlose Windows 10 sicher?

Ist es gefährlich? Die Verwendung dieser Methode ist ungefährlich, da sie direkt von Microsoft bereitgestellt wird. Das hat keine ChanceDiese Methode würde Viren oder Malware beinhalten. Stellen Sie einfach sicher, dass das Windows 10-Download-Tool den Vorgang vollständig abgeschlossen hat, bevor Sie es auf einem neuen System installieren.

Wie viel Prozent der Software sind Raubkopien?

Die Ergebnisse zeigen, dass etwa 42 Prozent der weltweit installierten Software Raubkopien mit einem Handelswert von 63,4 Milliarden US-Dollar sind.

Kann Microsoft Raubkopien erkennen?

Windows 11 erkennt keine Raubkopien. Raubkopierte Software enthält jedoch häufig Malware und kann Ihrem Computer Schaden zufügen. Windows Defender benachrichtigt Sie möglicherweise über potenziell schädliche Software, aber wenn Sie sie auf die Whitelist setzen, können Sie sie ohne Probleme weiter verwenden.

Können Sie gecracktes Windows 11 aktualisieren?

Nein, Sie können Windows 11 nicht als Update auf raubkopierten Fenstern installieren. Sie müssen Windows 11 ISO neu installieren und erneut raubkopieren.

Ist es sicher, Raubkopien von Windows 10 zu aktualisieren?

Eine Raubkopie von Windows ist weniger sicher Wenn Sie hauptsächlich auf Ihrem Windows-Computer arbeiten und alle Ihre vertraulichen Dokumente speichern möchten, könnte die Verwendung einer Raubkopie von Windows die schlechteste Entscheidung sein, die Sie je getroffen haben. Da Raubkopien keine Updates erhalten, ist es wahrscheinlicher, dass Malware oder Viren sie infizieren.

Ist es möglich, ein VPN zu raubkopieren?

Ein gecracktes VPN ist eine raubkopierte oder gestohlene Version von VPN-Software wie ExpressVPN, NordVPN, CyberGhost und so weiter. Sie können solche Cracks normalerweise von skrupellosen Anbietern und Websites online herunterladen. Sie sollten solcher Software niemals vertrauen, da sie mehrere Sicherheitsrisiken darstellen kann.

Was ist der Nachteil von Crack-Software?

Es kann Malware-Infektionen verursachen Sobald ein Benutzer geknackte Software heruntergeladen und installiert hat, kann die darin verborgene Malware Informationen von seinem Computer stehlen. Und es kann sogar weitere Malware herunterladen, wodurch dieProblem viel schlimmer. Die im Bericht profilierte Malware könnte alle möglichen invasiven Dinge tun.

Kann YouTube raubkopierte Software erkennen?

Nein, derzeit kann YouTube nicht erkennen, ob Sie eine gecrackte Software verwenden oder nicht.

Welches ist das am meisten raubkopierte Programm?

Was ein wenig unerwartet ist, ist, dass, als CDL seine Untersuchung wiederholte, indem es sich weltweite Suchdaten ansah, WinRAR als Sieger hervorging. Das ist richtig, das bescheidene Datenkomprimierungstool, das mit einer 40-tägigen kostenlosen Testversion geliefert wird, die anscheinend auf unbestimmte Zeit fortgesetzt wird, ist anscheinend die am meisten raubkopierte Software der Welt.

Ist die Installation geknackter Software sicher?

Es gibt ein Sicherheitsrisiko Schließlich gibt es ein großes Sicherheitsrisiko, das mit der Verwendung von raubkopierter Software verbunden ist. Legitime Software ist sicher zu verwenden. Bei raubkopierter Software besteht jedoch immer das Risiko, einen bösartigen Code herunterzuladen, der Trojaner, Malware und sogar Ransomware enthält.

Warum verwenden Menschen raubkopierte Software?

Der Grund ist einfach: Sie sind so billig. Tatsächlich haben sie und sogar viele Erwachsene kein Geld, um eine teure Originalsoftware zu kaufen. Es ist nicht fair, Leuten die Schuld zu geben, die raubkopierte Software verwenden. Manchmal ist es einfach zu schwierig für sie, die Originalsoftware zu bezahlen.