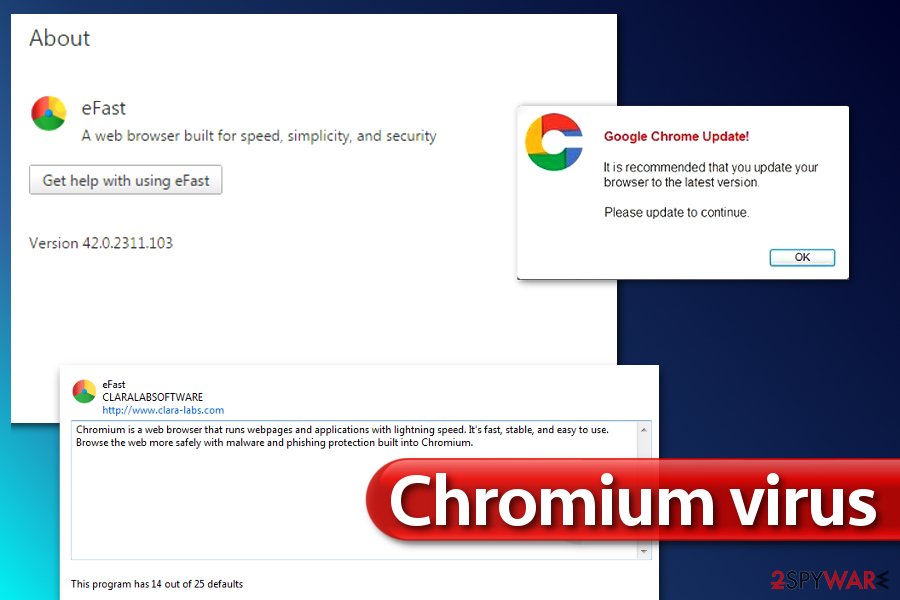

Anzeichen dafür, dass sich der Chromium-Virus auf Ihrem Computer befindet Ihre Internet-Browsing-Erfahrung ist mit irrelevanten Suchergebnissen gefüllt. Es gibt eine Zunahme der Anzeigen. Der PC wird langsam und die CPU-Auslastung ist hoch. Sie dürfen installierte Anwendungen und Programme nicht verwenden.

Wie bekomme ich den Chromium-Virus?

Nein, der Chromium-Browser selbst ist kein Virus. Der Chromium-Browser ist legitim und wurde von Google entwickelt. Wenn es jedoch von einer unbekannten Quelle heruntergeladen wird, kann es sich um eine Fälschung handeln. Ein Hacker kann einen gefälschten Chromium-Browser verwenden, um Ihre Apps und Erweiterungen zu kontrollieren und sogar Ihre Daten zu stehlen.

Wie bekomme ich den Chromium-Virus?

Nein, der Chromium-Browser selbst ist kein Virus. Der Chromium-Browser ist legitim und wurde von Google entwickelt. Wenn es jedoch von einer unbekannten Quelle heruntergeladen wird, kann es sich um eine Fälschung handeln. Ein Hacker kann einen gefälschten Chromium-Browser verwenden, um Ihre Apps und Erweiterungen zu kontrollieren und sogar Ihre Daten zu stehlen.

Was tut Chrom für den Körper?

Die Vorteile und Risiken von Chrom. Chrom ist ein essentielles Spurenelement, das die Insulinempfindlichkeit verbessern und den Protein-, Kohlenhydrat- und Fettstoffwechsel verbessern kann. Es ist ein metallisches Element, das der Mensch in sehr geringen Mengen benötigt.

Sollte ich Chromium entfernen?

Chromium an sich ist keine Malware und sollte nicht sofort entfernt werden. Wir empfehlen, Ihren Prozess sowie den Chromium-Ordner zu untersuchen, um alle Warnsignale zu erkennen, die auf einen Malware-Angriff hindeuten könnten. Es gibt bestimmte Arten von Malware, die sich als Software tarnen können, einschließlich Browser.

Ist Google LLC ein Virus?

Im Mai dieses Jahres wurde im Microsoft App Store eine App namens „Album by Google Photos“ eingeführt. Sein Entwickler, der sich „Google LLC“ (Google LLC) nennt. Tatsächlich ist dies jedoch eine völlige Fälschung.

Kann Chrome gebenSie Viren?

Google Chrome enthält eine Funktion zum Synchronisieren Ihrer Browserdaten zwischen Computern, einschließlich Webbrowser-Erweiterungen. Dies ist eine praktische Funktion, aber wenn Malware Ihren Google Chrome-Browser infiziert, kann sie die Synchronisierungsdaten beeinträchtigen und mit Antivirenprogrammen schwer zu entfernen sein.

Woran erkennt man eine gefälschte Virenwarnung?

Die Federal Trade Commission (FTC) warnt davor, dass der Scareware-Betrug viele Variationen hat, aber es gibt einige verräterische Anzeichen: Sie erhalten möglicherweise Anzeigen, die versprechen, „Viren oder Spyware zu löschen“, „Privatsphäre zu schützen“, „Computerfunktion zu verbessern, B. „Schädliche Dateien entfernen“ oder „Ihre Registrierung bereinigen.“

Ist Chrom für Menschen giftig?

Studien am Menschen haben eindeutig gezeigt, dass inhaliertes Chrom (VI) beim Menschen krebserregend ist, was zu einem erhöhten Risiko für Lungenkrebs führt. Tierversuche haben gezeigt, dass Chrom (VI) durch Einatmen Lungentumoren verursacht.

Warum ist Chromium auf meinem Mac?

Der Chromium-Virus auf dem Mac ist eine gutartige, auf den Kopf gestellte Sache, bei der Cyberkriminelle den Open-Source-Webbrowser mit aufdringlichen Adware-Plug-ins ausstatten. Die Funktionsweise normaler Software zu verzerren, steht auf der Wunschliste der meisten Malware-Autoren.

Warum ist Chromium auf meinem Mac?

Der Chromium-Virus auf dem Mac ist eine gutartige, auf den Kopf gestellte Sache, bei der Cyberkriminelle den Open-Source-Webbrowser mit aufdringlichen Adware-Plug-ins ausstatten. Die Funktionsweise normaler Software zu verzerren, steht auf der Wunschliste der meisten Malware-Autoren.

Was ist der Chrome-Virus?

Der Google Chrome-Virus ist ein Browser-Hijacker (eine Art Malware), der die Einstellungen und die Konfiguration des Browsers ohne Erlaubnis des Benutzers ändert. Dies führt zu Pop-up-Anzeigen, Weiterleitungen zu verdächtigen Websites, Homepage-Änderungen und dem Löschen bestimmter Browsereinstellungen.

Wie bekomme ich den Chromium-Virus?

Nein, dieDer Chromium-Browser selbst ist kein Virus. Der Chromium-Browser ist legitim und wurde von Google entwickelt. Wenn es jedoch von einer unbekannten Quelle heruntergeladen wird, kann es sich um eine Fälschung handeln. Ein Hacker kann einen gefälschten Chromium-Browser verwenden, um Ihre Apps und Erweiterungen zu kontrollieren und sogar Ihre Daten zu stehlen.

Ist Chrom ein Spam?

Chromium ist ein Open-Source-Webbrowser-Projekt. Obwohl das Chromium-Projekt selbst legitim ist, wird es oft als Plattform für bösartige Webbrowser missbraucht, die als Adware und potenziell unerwünschte Programme (PUP) kategorisiert werden.

Sendet Chromium Daten an Google?

Mit anderen Worten, Ungoogled Chromium sendet Ihre Daten nicht an Google zurück, da es überhaupt keinen Google-Code enthält.

Wie lange bleibt Chrom in Ihrem System?

Wie sieht Chrom aus?

Chrom ist ein glänzendes, sprödes, hartes Metall. Seine Farbe ist silbergrau und er kann hochglanzpoliert werden. Es läuft an der Luft nicht an, beim Erhitzen entsteht und bildet sich das grüne Chromoxid.

Was verursacht hohe Chromwerte?

Rauchen, Essen und Kochen mit Utensilien und Kochgeschirr aus rostfreiem Stahl sowie das Implantieren von orthopädischen Hilfsmitteln aus Chrom können zu Chrombelastungen führen.

Was ist ein Chromium-Prozess?

Im Gegensatz zu anderen Browsern ist Chromium in mehrere Prozesse unterteilt. Wenn Chromium startet, hat es zunächst zwei Prozesse. Ein Prozess ist der Browserprozess, der die Hauptbrowserfunktionalität steuert, und der andere ist der anfängliche Rendererprozess, der die Blink-Rendering-Engine und JavaScript (V8) ausführt.

Ist Chromium ein Browser-Datenschutz?

Unser Versprechen: Chromium bietet Benutzern volle Transparenz und Kontrolle über die vom Browser verwalteten Informationen. Darüber hinaus versuchen wir ständig, die Datenschutzaspekte Ihres Surferlebnisses zu verbessern, indem wir neue implementiereninnovative Datenschutzfunktionen.

Verwendet Safari Chromium?

Und diese Engine übernahm schnell auch den Desktop. Aber es war nicht Chrom; es war stattdessen WebKit. Alle verwendeten WebKit. Es spielte keine Rolle, ob Sie ein iPhone oder ein Android-Telefon hatten; es verwendete WebKit.

Was ist das blaue Chrome-Symbol?

Wenn Sie chrome://chrome in Ihre Adressleiste einfügen, sollte es „Google Chrome“ heißen und ein rotes, grünes und gelbes Logo haben. Wenn es „Chromium“ sagt und ein blaues Logo hat, wurde Ihr Browser ersetzt.