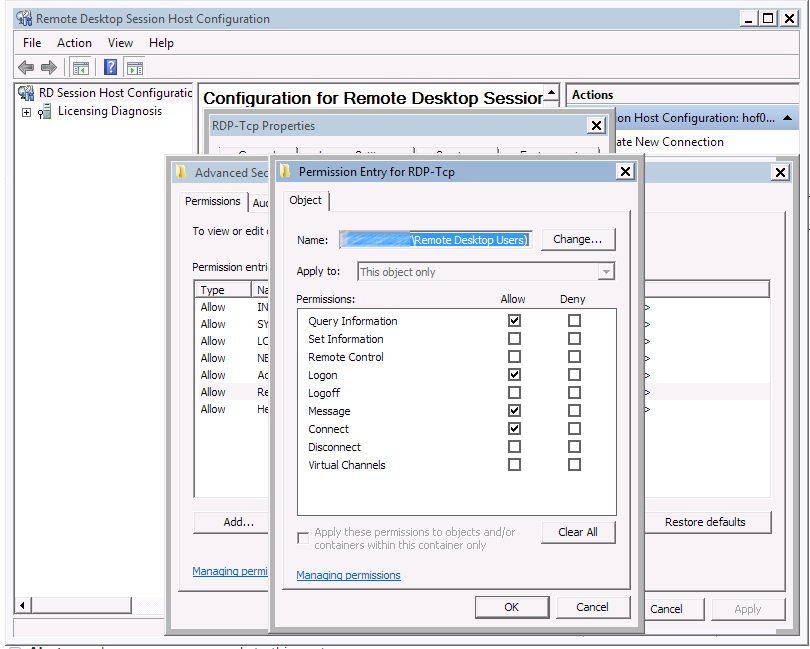

Standardmäßig werden der Gruppe „Remotedesktopbenutzer“ die folgenden Berechtigungen zugewiesen: „Informationen abfragen“, „Anmelden“ und „Verbinden“.

Was ist eine RDP-Berechtigung?

Zugriff zur Nutzung der Remotedesktopverbindung erlauben Bevor Remotedesktop verwendet werden kann, muss den spezifischen Konten, denen Sie die Remoteverbindung mit Ihrem Computer erlauben möchten, die Erlaubnis erteilt werden. Dies geschieht normalerweise auf Ihrem Bürocomputer.

Benötigt Remote Desktop Administratorrechte?

Wenn Sie möchten, dass Ihr Benutzer auf die Server-Remotesitzung zugreift, ist es meines Wissens nach nicht zwingend erforderlich, dass er der Administratorgruppe hinzugefügt wird. Sie müssen den Benutzer jedoch unter der lokalen Gruppe „Remotedesktopbenutzer“ hinzufügen.

Wie erteile ich einem Benutzer die Berechtigung für Remotedesktop?

Klicken Sie mit der rechten Maustaste auf „Computer“ und wählen Sie „Eigenschaften“. Wählen Sie „Remote-Einstellungen“. Aktivieren Sie das Optionsfeld für „Remoteverbindungen zu diesem Computer zulassen“. Standardmäßig können Benutzer (zusätzlich zum Remote Access Server) eine Verbindung zu diesem Computer herstellen, der Besitzer oder Administrator des Computers.

Was ist eine RDP-Berechtigung?

Zugriff zur Nutzung der Remotedesktopverbindung erlauben Bevor Remotedesktop verwendet werden kann, muss den spezifischen Konten, denen Sie die Remoteverbindung mit Ihrem Computer erlauben möchten, die Erlaubnis erteilt werden. Dies geschieht normalerweise auf Ihrem Bürocomputer.

Kann der Remote-Desktop überwacht werden?

A: JA, Ihr Arbeitgeber kann und hat das Recht, Ihre Citrix-, Terminal- und Remotedesktopsitzungen zu überwachen.

Wie kann ich feststellen, wer auf meinen Remote Desktop zugreift?

Der einfachste Weg, um festzustellen, wer Zugriff auf einen bestimmten Windows-Computer hat, besteht darin, in die Computerverwaltung (compmgmt. msc) zu gehen und in Lokale Benutzer und Gruppen nachzusehen. Überprüfen Sie die Gruppe „Administratoren“ und die Gruppe „Remotedesktopbenutzer“, um zu sehen, wer dazugehörtdiese.

Wer benötigt Domänenadministratorrechte?

Die Mitgliedschaft in Domänen-Admins ist selten eine gültige Voraussetzung. Diese Mitglieder haben standardmäßig vollständige Administratorrechte für alle Arbeitsstationen, Server, Domänencontroller, Active Directory, Gruppenrichtlinien usw. Dies ist zu viel Leistung für ein einzelnes Konto, insbesondere in modernen Unternehmen von heute.

Haben lokale Administratoren RDP-Zugriff?

Administratoren haben standardmäßig Zugriff über RDP aktiviert. Möglicherweise müssen Sie jedoch den Fernzugriff für einen bestimmten Administrator einschränken: Wenn Sie sicher sein möchten, dass alle Aufgaben (z. B. Sicherungen), Dienste oder andere Vorgänge, die möglicherweise mit seinen Anmeldeinformationen gestartet werden, nicht aufhören zu funktionieren.

Wie kann ich feststellen, wer auf meinen Remote Desktop zugreift?

Der einfachste Weg, um festzustellen, wer Zugriff auf einen bestimmten Windows-Computer hat, besteht darin, in die Computerverwaltung (compmgmt. msc) zu gehen und in Lokale Benutzer und Gruppen nachzusehen. Überprüfen Sie die Gruppe Administratoren und die Gruppe Remotedesktopbenutzer, um zu sehen, wer zu diesen gehört.

Was ist in der Remotedesktop-Benutzergruppe integriert?

Die Gruppe „Remotedesktopbenutzer“ ermöglicht es Mitgliedern, eine Remoteverbindung zu Servern in der Domäne herzustellen. Die Möglichkeit, sich remote beim DC anzumelden, ermöglicht es ihnen, Aktionen auszuführen, als ob sie physisch am Server sitzen und daran arbeiten würden. Aufgrund der Macht, die diese Gruppe den Mitgliedern gibt, hat sie keine Standardmitglieder.

Was ist RDP und wie funktioniert es?

Remote Desktop Protocol (RDP) ist ein sicheres Netzwerkkommunikationsprotokoll, das von Microsoft entwickelt wurde. Es ermöglicht Netzwerkadministratoren, Probleme, auf die einzelne Benutzer stoßen, aus der Ferne zu diagnostizieren, und ermöglicht Benutzern den Fernzugriff auf ihre physischen Arbeits-Desktop-Computer.

Was ist eine RDP-Berechtigung?

Zugriff zur Verwendung der Remotedesktopverbindung erlauben Bevor Remotedesktop verwendet werden kann, muss eine Genehmigung erteilt werdenbestimmten Konten gewährt, denen Sie erlauben möchten, sich remote mit Ihrem Computer zu verbinden. Dies geschieht normalerweise auf Ihrem Bürocomputer.

Ist Remote Desktop privat?

Wenn Sie von einem entfernten Computer über das Windows Remote Desktop-Protokoll auf Ihren Geschäftscomputer zugreifen, können Sie ihn in den öffentlichen oder privaten Modus versetzen.

Kann VPN den Fernzugriff stoppen?

Virtual Private Network (VPN) Da der Internetverkehr und die Benutzeridentität durch Verschlüsselung geschützt sind, ist VPN technisch gesehen eine Sicherheitslösung, obwohl es den Fernzugriff auf das Netzwerk ermöglicht, unabhängig davon, ob Benutzer von zu Hause aus, in einem Café oder am Flughafen arbeiten.

Ist RDP ohne VPN sicher?

Die Verbindung zu einem Netzwerk über Remote Desktop Protocol (RDP)/Terminal Services ohne VPN ist sehr gefährlich. Ich bin erstaunt, wie viele Unternehmen RDP (TCP Port 3389) in ihren Netzwerken zulassen, ohne vorher ein VPN einzurichten, um diesen (und anderen) Datenverkehr zu schützen.

Kann jemand ohne Internet auf meinen Computer zugreifen?

Kann ein Offline-Computer gehackt werden? Technisch gesehen ist die Antwort – Stand jetzt – nein. Wenn Sie Ihren Computer nie verbinden, sind Sie zu 100 Prozent sicher vor Hackern im Internet. Es gibt keine Möglichkeit, dass jemand Informationen ohne physischen Zugang hacken und abrufen, ändern oder überwachen kann.

Was ist der Unterschied zwischen Domänenadministrator und lokalem Administrator?

Sehen Sie, die Einschränkung besteht darin, dass der Domänenadministrator nichts außerhalb der Domäne tun kann. Ein lokaler Administrator befindet sich bereits außerhalb der Domäne und hat die volle Befugnis, auf dem Ortungscomputer, der TEIL der Domäne IST, alles zu tun, was gewünscht wird.

Wie viele Domänenadministratoren sind zu viele?

Sollten Benutzer lokale Administratoren sein?

Lokale Konten mit Administratorrechten werden als notwendig erachtet, um Systemaktualisierungen und Software ausführen zu könnenUpgrades und Hardwarenutzung. Sie sind auch hilfreich, um lokalen Zugriff auf Computer zu erhalten, wenn das Netzwerk ausfällt und wenn Ihre Organisation mit technischen Störungen konfrontiert ist.

Kann jemand ohne Internet auf meinen Computer zugreifen?

Kann ein Offline-Computer gehackt werden? Technisch gesehen ist die Antwort – Stand jetzt – nein. Wenn Sie Ihren Computer nie verbinden, sind Sie zu 100 Prozent sicher vor Hackern im Internet. Es gibt keine Möglichkeit, dass jemand Informationen ohne physischen Zugang hacken und abrufen, ändern oder überwachen kann.

Wie verwalte ich RDS-Benutzer?

Klicken Sie im Server-Manager auf Remotedesktopdienste > Übersicht, und klicken Sie dann auf eine bestimmte Sammlung. Klicken Sie unter Eigenschaften auf Aufgaben > Eigenschaften bearbeiten. Klicken Sie auf Benutzergruppen. Klicken Sie auf Hinzufügen und geben Sie den Benutzer oder die Gruppe ein, die Sie Zugriff auf die Sammlung haben möchten.

Was sind Remotedesktopdienste-Berechtigungen?

Berechtigungen für Remotedesktopdienste können einzelnen Benutzern oder Gruppen erteilt oder festgelegt werden. Benutzer können als Gruppenmitglied auch Berechtigungen erben. Die Verweigerung einer Berechtigung setzt jedoch eine geerbte Berechtigung außer Kraft. Beispielsweise wird Mitgliedern der Gruppe Remotedesktopbenutzer (RDU) standardmäßig die Abfrageberechtigung erteilt.

Was ist die Richtlinie für den Remotedesktopzugriff?

Referenz Diese Richtlinieneinstellung legt fest, welche Benutzer oder Gruppen über eine Remotedesktopdienste-Verbindung auf den Anmeldebildschirm eines Remotegeräts zugreifen können. Es ist möglich, dass ein Benutzer eine Remotedesktopdienste-Verbindung zu einem bestimmten Server herstellt, sich aber nicht an der Konsole desselben Servers anmelden kann.

Wie kann kontrolliert werden, wer eine Remotedesktopdienste-Verbindung öffnen kann?

Nicht definiert Best Practices Um zu steuern, wer eine Remotedesktopdienste-Verbindung öffnen und sich am Gerät anmelden kann, fügen Sie Benutzer hinzu oder entfernen sieBenutzer aus der Gruppe Remotedesktopbenutzer. Standort Computerkonfiguration\Windows-Einstellungen\Sicherheitseinstellungen\Lokale Richtlinien\Standardwerte für die Zuweisung von Benutzerrechten

Was ist der Unterschied zwischen den Benutzergruppen Administratoren und Remote-Desktops?

Standardmäßig haben Mitglieder der Gruppe Administratoren dieses Recht auf Domänencontrollern, Arbeitsstationen und Servern. Die Gruppe Remote Desktops Users hat dieses Recht auch auf Arbeitsstationen und Servern.