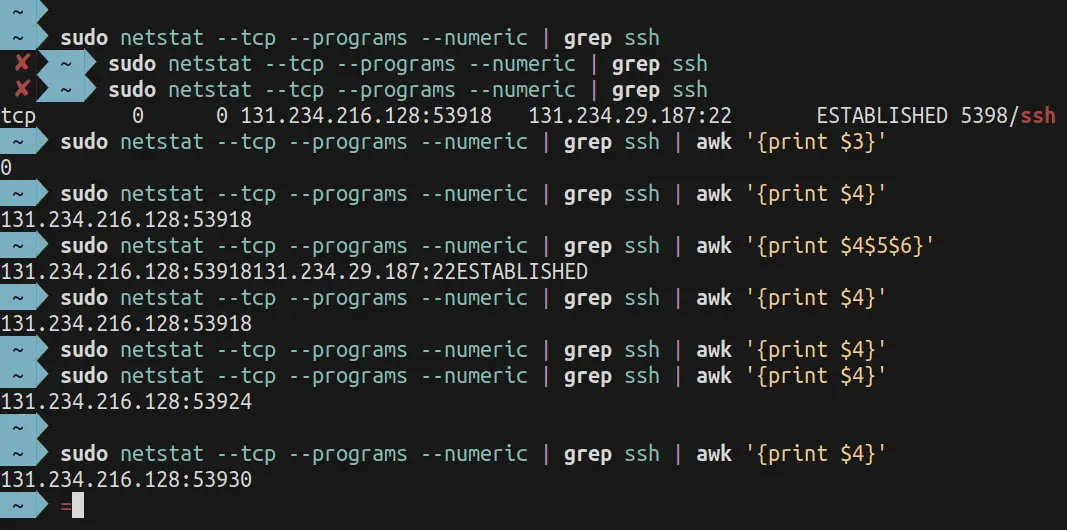

Der Standardport für SSH-Client-Verbindungen ist 22; Um diese Standardeinstellung zu ändern, geben Sie eine Portnummer zwischen 1024 und 32.767 ein. Der Standardport für Telnet-Client-Verbindungen ist 23; Um diese Standardeinstellung zu ändern, geben Sie eine Portnummer zwischen 1024 und 32.767 ein.

Ist der SSH-Port immer 22?

SSH-Server laufen fast immer auf Port 22. Dieser Port ist schließlich der bekannte Port, der dem Dienst zugewiesen ist. Wenn Sie sich nicht besonders hinterhältig fühlen, können Sie den Dienst stattdessen auf Port 2222 oder auf einer scheinbar zufälligen Nummer wie 9140 oder 6188 ausführen.

Ist SSH-Port 22 TCP oder UDP?

Ist SSH über TCP oder UDP? SSH läuft normalerweise über TCP. Davon abgesehen gibt RFC 4251 an, dass das SSH-Übertragungsschichtprotokoll „auch über jedem anderen zuverlässigen Datenstrom verwendet werden kann“. Die Standardeinstellungen des SSH-Protokolls sind, TCP-Port 22 auf Verbindungen abzuhören.

Was macht Port 22 bei SSH?

SSH-Port 22 Der Port wird für die Secure Shell (SSH)-Kommunikation verwendet und ermöglicht den Fernverwaltungszugriff auf die VM. Im Allgemeinen wird der Datenverkehr mit Passwortauthentifizierung verschlüsselt.

Verwendet SSH Port 443?

„SSH“ hat sein eigenes Protokoll, wenn Sie also ssh auf Port 443 ausführen, besteht immer die Möglichkeit, dass eine Firewall oder ein anderer Snooping-Agent erkennt, dass der Verkehr nicht HTTPS ist (da er von TLS abweicht) und ihn blockiert.

Was macht Port 22 bei SSH?

SSH-Port 22 Der Port wird für die Secure Shell (SSH)-Kommunikation verwendet und ermöglicht den Fernverwaltungszugriff auf die VM. Im Allgemeinen wird der Datenverkehr mit Passwortauthentifizierung verschlüsselt.

Kann SSH auf 2 Ports lauschen?

SSH ist standardmäßig so konfiguriert, dass es auf Port 22 und nur auf Port 22 lauscht. Sie können Ihren SSH-Server so konfigurieren, dass er auf anderen Ports läuft, und die gleiche Methode ermöglicht es Ihnen, Ihren SSH-Server so zu konfigurierenlaufen und lauschen auf mehreren Ports.

Kann ich UDP für SSH verwenden?

Das SSH-Protokoll verwendet oder hat 22/UDP für die Tunnelsteuerung über TCP verwendet. Bei korrekter Dekodierung über Wireshark und Sie tunneln eine Verbindung entweder über ssh-agent oder tunneln remote oder lokal, würden Sie feststellen, dass UDP in den TCP-Segmenten eingekapselt ist.

Können Sie SSH mit UDP verwenden?

Wenn Sie ein UDP-Protokoll von einem Remote-Server übertragen möchten, auf den Ihr lokaler Host nicht direkt zugreifen kann, können Sie eine Kombination aus SSH und Socat verwenden, um diese Kommunikation zu ermöglichen.

Kann Port 22 UDP sein?

Nebenbemerkung: UDP-Port 22 verwendet das Datagram-Protokoll, ein Kommunikationsprotokoll für die Internet-Netzwerkschicht, Transportschicht und Sitzungsschicht. Wenn dieses Protokoll über PORT 22 verwendet wird, ermöglicht es die Übertragung einer Datagrammnachricht von einem Computer zu einer Anwendung, die auf einem anderen Computer läuft.

Wofür wird Port 443 verwendet?

Port 443 ist ein virtueller Port, den Computer verwenden, um den Netzwerkverkehr umzuleiten. Milliarden von Menschen auf der ganzen Welt nutzen es jeden Tag. Bei jeder Websuche, die Sie durchführen, stellt Ihr Computer eine Verbindung zu einem Server her, der diese Informationen hostet und sie für Sie abruft. Diese Verbindung wird über einen Port hergestellt – entweder HTTPS oder HTTP-Port.

Wie viele SSH-Ports gibt es?

SSH-Standardport: Die drahtlose oder kabelgebundene Kommunikation zwischen zwei Computern findet über Ports statt. Es gibt insgesamt 65.536 Kommunikationsports und die Kommunikation kann über jeden dieser Ports erfolgen. SSH kommuniziert standardmäßig über Port 22.

Was ist der Unterschied zwischen Port 22 und 443?

Normalerweise verwendet SSH Port 22, während SSL Port 443 verwendet. 2. SSL wird hauptsächlich zur sicheren Übertragung kritischer Informationen wie bei Kreditkarten und Bankgeschäften verwendet. Auf der anderen Seite ist SSH fürsicheres Ausführen von Befehlen über das Internet.

Was passiert, wenn ich 443 weiterleite?

Wann immer eine Anfrage an Ihren Router (unter Verwendung der öffentlichen IP-Adresse) mit Port 443 als Ziel gesendet wird, leitet Ihr Router diesen Datenverkehr direkt an Ihr Gerät weiter. Sie können sich sicher anmelden und Ihre Entwicklung fortsetzen.

Was bedeutet es, wenn Port 22 offen ist?

Re: Was bedeutet „Ist Port 22 auf Ihrem System offen?“? Port 22 wird für ssh verwendet. Sofern Sie nicht eine Anwendung haben, die speziell Port 22 abhört, ignoriert Ihr System den Datenverkehr auf diesem Port, ohne dass sshd ausgeführt wird.

Wofür wird Port 25 verwendet?

Port 25 ist immer noch als Standard-SMTP-Port bekannt und wird hauptsächlich für SMTP-Relay verwendet. Wenn Sie jedoch Ihre WordPress-Site oder Ihren E-Mail-Client mit SMTP einrichten, möchten Sie Port 25 normalerweise nicht verwenden, da die meisten privaten ISPs und Cloud-Hosting-Anbieter Port 25 blockieren.

Was macht Port 22 bei SSH?

SSH-Port 22 Der Port wird für die Secure Shell (SSH)-Kommunikation verwendet und ermöglicht den Fernverwaltungszugriff auf die VM. Im Allgemeinen wird der Datenverkehr mit Passwortauthentifizierung verschlüsselt.

Wofür steht SSH?

SSH, auch bekannt als Secure Shell oder Secure Socket Shell, ist ein Netzwerkprotokoll, das Benutzern, insbesondere Systemadministratoren, eine sichere Möglichkeit bietet, über ein ungesichertes Netzwerk auf einen Computer zuzugreifen.

Was ist der SSH-Befehl unter Linux?

SSH (Secure Shell) ist ein Netzwerkprotokoll, das sichere Fernverbindungen zwischen zwei Systemen ermöglicht. Systemadministratoren verwenden SSH-Dienstprogramme, um Maschinen zu verwalten, Dateien zwischen Systemen zu kopieren oder zu verschieben. Da SSH Daten über verschlüsselte Kanäle überträgt, ist die Sicherheit auf einem hohen Niveau.

Soll ich den SSH-Port öffnen?

Aspera empfiehlt, TCP/33001 zu öffnen und TCP/22 zu deaktivieren, um Sicherheitsverletzungen Ihres SSH zu verhindernServer. Um TCP/33001 zu aktivieren, während Ihr Unternehmen von TCP/22 migriert, öffnen Sie Port 33001 in Ihrer sshd_config-Datei (wobei SSHD beide Ports überwacht).

Ist DHCP ein TCP oder UDP?

Das DHCP verwendet ein verbindungsloses Dienstmodell unter Verwendung des User Datagram Protocol (UDP). Es ist mit zwei UDP-Portnummern für seine Operationen implementiert, die dieselben sind wie für das Bootstrap-Protokoll (BOOTP).

Ist HTTP UDP oder TCP?

HTTP und Verbindungen TCP ist eines der beiden am häufigsten verwendeten Transportprotokolle im Internet und UDP nicht zuverlässig. HTTP stützt sich daher auf den TCP-Standard, der verbindungsbasiert ist.

Welchen Port verwendet SSH unter Linux?

SSH arbeitet standardmäßig auf TCP-Port 22 (obwohl dies bei Bedarf geändert werden kann). Der Host (Server) lauscht auf Port 22 (oder einem anderen von SSH zugewiesenen Port) auf eingehende Verbindungen. Es organisiert die sichere Verbindung, indem es den Client authentifiziert und bei erfolgreicher Überprüfung die richtige Shell-Umgebung öffnet.

Welche Portnummern kann ich für SSH- und Telnet-Verbindungen verwenden?

Sie können die für SSH- und Telnet-Verbindungen zu verwendenden Portnummern konfigurieren: Der Standardport für SSH-Client-Verbindungen ist 22; Um diese Standardeinstellung zu ändern, geben Sie eine Portnummer zwischen 1024 und 32.767 ein.

Was ist SSH (SSH)?

SSH ist ein Anwendungsschichtprotokoll im OSI-Modell. Es nutzt die Dienste des TCP/IP-Protokolls. Sie können sehen, wenn Sie einen SSH-Client mit einem SSH-Server verbinden, dass ein fester Port 22 verwendet wird. Dies ist der TCP-Port. Wenn eine TCP-Verbindung mit dem Peer-SSH-Server eingerichtet ist, können SSH-Befehle ausgegeben werden. Für weitere Details zu Protokollen .

Wofür wird der SSH-Port 22 verwendet?

SSH ist eine leistungsstarke Funktion, die Remote-Anmeldungen auf einem Gerät von überall auf der Welt ermöglicht. Diese Funktion kann auch eine ausnutzbare Schwachstelle sein, wennEin Angreifer verschafft sich Zugriff auf das System. Eine grundlegende Möglichkeit, SSH zu sichern, besteht darin, den Port zu ändern, auf dem es standardmäßig ausgeführt wird, Port 22.