Diese fehlenden Funktionen machen Raubkopien anfällig für Hackerangriffe, Virenangriffe und Lähmungen von IT-Systemen, die den Geschäftsbetrieb beeinträchtigen und zu finanziellen Verlusten führen können. Ungefähr von Unternehmen haben eingebettete Viren oder Trojanische Pferde in Raubkopien gefunden, die zum Stehlen von Unternehmensdaten oder -informationen verwendet werden.

Können Raubkopien von Windows gehackt werden?

In diesem Fall werden manchmal einige Sicherheitsupdates übersprungen und in einigen Fällen werden keine Sicherheitsupdates für das gecrackte Windows bereitgestellt. Sie haben es also erraten, ohne die neuesten Sicherheitsupdates kann ein Computer mit raubkopiertem Windows anfällig für Hacker sein!

Weiß Microsoft von Raubkopien von Windows?

Microsoft nimmt die Piraterie von Windows tatsächlich sehr ernst, wenn sie von einem Unternehmen oder Unternehmen begangen wird. Sie versenden Benachrichtigungen, sogar an gemeinnützige Organisationen, wenn sie herausfinden, dass Computer, die im Unternehmen verwendet werden, raubkopiertes Windows verwenden.

Können wir Raubkopien von Windows 10 verwenden?

Eine Raubkopie von Windows ist weniger sicher Wenn Sie hauptsächlich auf Ihrem Windows-Computer arbeiten und alle Ihre vertraulichen Dokumente speichern möchten, könnte die Verwendung einer Raubkopie von Windows die schlechteste Entscheidung sein, die Sie je getroffen haben. Da Raubkopien keine Updates erhalten, ist es wahrscheinlicher, dass Malware oder Viren sie infizieren.

Enthält gecrackte Software Viren?

Es kann Malware-Infektionen verursachen. … Ein Bericht des Sicherheitsunternehmens Cybereason schätzt, dass über 500.000 Computer mit Malware von nur einer geknackten App infiziert wurden. Sobald ein Benutzer gecrackte Software heruntergeladen und installiert hat, kann die darin verborgene Malware Informationen von seinem Computer stehlen.

Ist raubkopiertes Windows 10 langsamer?

Raubkopien von Windows neigen dazu, Ihr System träge zu machen. Mit der gecrackten Version des Betriebssystems kommen Viren aus dem Internetsetzen Ihren PC nicht nur Hackern aus, sondern verhindern auch, dass das System seine optimale Leistung zeigt.

Ist es sicher, gecracktes Windows 11 zu verwenden?

Kann ich gecrackte Software unter Windows 11 verwenden? Ja, es ist möglich, gecrackte Software unter Windows 11 zu verwenden. Microsoft sucht während des Installationsvorgangs nicht nach Raubkopien, warnt Sie jedoch möglicherweise, wenn Windows Defender sie als Malware vermutet.

Was passiert, wenn mein Windows nicht echt ist?

Wenn Sie eine nicht originale Kopie von Windows verwenden, sehen Sie einmal pro Stunde eine Benachrichtigung. Die Benachrichtigung informiert Sie darüber, dass es sich nicht um ein Original handelt und dass Sie es aktivieren müssen. Ihr Desktop-Hintergrund wird stündlich schwarz – selbst wenn Sie ihn ändern, ändert er sich wieder zurück.

Was passiert, wenn ich Raubkopien von Windows 10 aktualisiere?

Aktualisierung: Microsoft hat klargestellt, dass Piraten zwar automatisch auf Windows 10 aktualisieren können, die Version, die sie erhalten, jedoch weiterhin als nicht lizenziert gilt. „Obwohl Nicht-Original-PCs möglicherweise in der Lage sind, auf Windows 10 zu aktualisieren, wird das Upgrade den Originalstatus der Lizenz nicht ändern.

Ist das kostenlose Windows 10 sicher?

Ist es gefährlich? Die Verwendung dieser Methode ist ungefährlich, da sie direkt von Microsoft bereitgestellt wird. Es besteht keine Möglichkeit, dass diese Methode Viren oder Malware enthält. Stellen Sie einfach sicher, dass das Windows 10-Download-Tool den Vorgang vollständig abgeschlossen hat, bevor Sie es auf einem neuen System installieren.

Enthält raubkopierte Software Malware?

Die Ergebnisse waren schockierend: 100 % der Websites, die Links zum Herunterladen von Raubkopien hosten, setzen Benutzer mehreren Sicherheitsrisiken aus. 34 % der heruntergeladenen Raubkopien wurden mit Malware gebündelt, die den Computer infiziert, sobald der Download abgeschlossen ist oder wenn Ordner mit der raubkopierten Software wird geöffnet.

Ist Raubkopien sicher?

AusbreitungHauptsächlich durch Raubkopien von Spielen stahl die Malware unter anderem über eine Million eindeutige E-Mail-Adressen und 26 Millionen Anmeldeinformationen. Andere gängige Malware-Typen, die durch gecrackte Spiele verbreitet werden, sind: Cryptomining-Malware, die das Gerät des Opfers lahmlegen und dabei große Energierechnungen verursachen kann.

Was meinen Sie mit raubkopierter Software?

Softwarepiraterie ist das illegale Kopieren, Verteilen, Teilen, Verkaufen oder Verwenden von Software, ob absichtlich oder nicht.

Was passiert, wenn Sie ein nicht lizenziertes Betriebssystem auf Ihrem Computer installieren?

Sicherheitsrisiken Nicht lizenzierte Software kann Viren und andere Arten von Malware enthalten, die Computer infizieren. Laut der Harrison Group waren 24 % der Raubkopien von Windows entweder infiziert oder sie luden automatisch Malware herunter, sobald sie eine Verbindung zum Internet herstellten.

Ist es in Ordnung, gecrackte Software für den persönlichen Gebrauch zu verwenden?

Illegalität. Die Verwendung oder Verbreitung von Raubkopien stellt eine Verletzung des Software-Urheberrechts dar. Unternehmen und Einzelpersonen müssen für jeden Fall mit Strafen von bis zu 150.000 US-Dollar rechnen. Sie haben auch ein Verbrechen begangen, das zu bis zu fünf Jahren Gefängnis führen kann.

Wie viel Prozent der Software sind Raubkopien?

Die Ergebnisse zeigen, dass etwa 42 Prozent der weltweit installierten Software Raubkopien mit einem Handelswert von 63,4 Milliarden US-Dollar sind.

Kann Antivirus gecrackte Software erkennen?

Ein Crack könnte fälschlicherweise als Malware gekennzeichnet werden, da er Code enthält, der ein anderes Programm auf Ihrem System modifiziert. Dies kann von Ihrer Antivirensoftware als verdächtig erkannt werden. Nichts hindert einen Crack daran, seine Arbeit zu erledigen, aber auch eine weitere Nutzlast zu liefern, indem er Ihr System auf irgendeine Weise modifiziert.

Können Sie durch Piraterie Viren bekommen?

Kurz gesagt, über 50 % aller raubkopierten Dateiensind mit Malware infiziert, die ständig neu gepackt wird, um selbst die aktuellsten Antivirenprogramme zu umgehen. Softwarepiraterie fungiert als Einfallstor für Cyberkriminelle, um Computer zu infizieren, wodurch Einzelpersonen und ihre persönlichen Daten anfällig für Malware-Infektionen werden.

Ist es sicher, raubkopierte Software herunterzuladen?

Es gibt ein Sicherheitsrisiko Schließlich gibt es ein großes Sicherheitsrisiko, das mit der Verwendung von raubkopierter Software verbunden ist. Legitime Software ist sicher zu verwenden. Bei raubkopierter Software besteht jedoch immer das Risiko, einen bösartigen Code herunterzuladen, der Trojaner, Malware und sogar Ransomware enthält.

Ist kein Original-Windows sicher?

Wenn auf meinem PC nicht originale Windows-Software ausgeführt wird, kann er trotzdem wichtige Sicherheitsupdates erhalten? Ja. Sie können weiterhin wichtige Sicherheitsupdates erhalten. Viele Updates sind jedoch ausschließlich für Kunden mit Originalversionen von Windows.

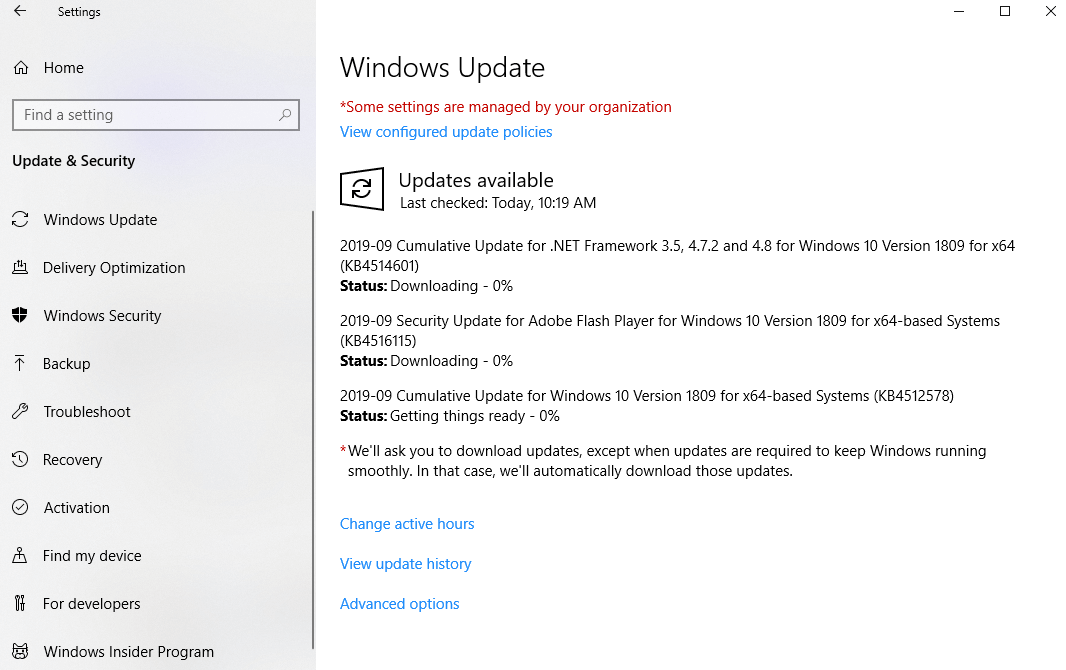

Kann gecracktes Windows aktualisiert werden?

Das Betriebssystem ist als kostenloses Upgrade für alle Besitzer der Vorgängerbetriebssysteme Windows 7 und Windows 8 verfügbar. Wenn Sie jedoch eine Raubkopienversion von Windows auf Ihrem Desktop ausführen, können Sie Windows 10 nicht aktualisieren oder installieren .

Welchen Vorteil bietet die Verwendung von Original-Windows?

Wenn Sie Original-Windows-Software kaufen, erhalten Sie Zugriff auf Microsoft Security Essentials, den kostenlosen Anti-Malware-Service von Microsoft Corp., der Echtzeitschutz bietet, um die laufenden Sicherheitsanforderungen eines Original-Windows-basierten PCs zu erfüllen und dabei zu helfen Schützen Sie es vor Viren, Spyware und anderen bösartigen Bedrohungen.