c00lkidd war ein berüchtigter Exploiter auf Roblox, der vor allem dafür bekannt war, Exploits in populären Spielen seiner Zeit (wie Work at a Pizza Place und Natural Disaster Survival) zu missbrauchen und die beliebte Exploiter-Gruppe „Team c00lkidd“ zu bilden und „c00lgui“ zu erschaffen, ein beliebtes Werkzeug zum Ändern der Gehgeschwindigkeitseigenschaften und zum Geben anderer …

Was hat c00lkidd gehackt?

Wer ist Tubers93?

Ist 1x1x1x1 ein Hacker?

Angebliches Gerücht (und Entlarvung) Der frühere Administrator MrDoomBringer bestätigte jedoch, dass 1x1x1x1 kein Hacker ist und begann als Teil einer von Shedletsky erstellten Hintergrundgeschichte von Roblox.

Ist c00lkidd ein Administrator?

Auswirkungen des Beitritts. Du wirst c00lkidd sein. Du wirst in jedem Spiel einen Admin haben.

Was hat c00lkidd gehackt?

Wer ist der Hacker in Roblox?

Einführung. Lolet ist ein alter Hacker und Scripter auf ROBLOX. Sie wurden zum ersten Mal in einem YouTuber-Spiel (Bloxnite) gesehen.

Ist Jenna echt?

Jenna, die Hackerin, gibt es wirklich. Es wurde gemunkelt, dass ein Roblox-Profil namens AGirlJennifer Roblox-Profile hackte. Aber dieses Bit ist nicht gültig. Es war nur ein Scherz, um die Leute zu erschrecken.

Wer ist der erste Spieler in Roblox?

Wer ist Jenna Roblox?

Wer ist Pheedy?

Was hat c00lkidd gehackt?

Ist Jenna ein Junge?

Jenna ist ein weiblicher Vorname. Im englischsprachigen Raum ist es eine Variation von Jenny, die selbst eine Verkleinerung von Jane, Janet, Jennifer ist und oft als eigenständiger Name verwendet wird.

Wer war der erste schlanke Roblox?

Niemand weiß es genau. Einige glauben, dass es von einem Spieler namens „3bwx“ erstellt wurde, der sauer auf den Ro-Gangsters-Trend war und seinen eigenen Trend im Spiel einführen wollte.

Wer hat die NASA im Alter von 11 Jahren gehackt?

Walter O’Brien: Mein Name ist Walter O’Brien. ichhabe den vierthöchsten jemals gemessenen IQ: 197. Einsteins war 160. Als ich 11 war, verhaftete mich das FBI, weil ich die NASA gehackt hatte, um ihre Blaupausen für meine Schlafzimmerwand zu bekommen.

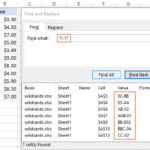

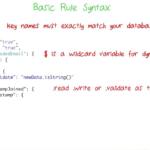

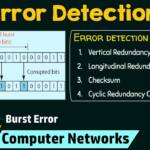

Welchen Code verwenden Hacker?

Wer ist der Hacker Nr. 1 der Welt?

Kevin Mitnick ist die weltweite Autorität in den Bereichen Hacking, Social Engineering und Schulungen zum Sicherheitsbewusstsein. Tatsächlich trägt die weltweit meistgenutzte computerbasierte Sicherheitsbewusstseins-Schulungssuite für Endbenutzer seinen Namen. Kevins Keynote-Präsentationen sind ein Teil Zaubershow, ein Teil Bildung und alle Teile unterhaltsam.

Was ist Jennas Geschichte?

Jennas Geschichte ist eine fesselnde Geschichte über zwei Menschen, die in verzweifelten Zeiten in einer zukünftigen Welt gefangen sind; Es ist vollgestopft mit unbezahlbaren Lektionen und Geschichten über Loyalität, Mut, Aktivismus, zivilen Ungehorsam, Investitionen, Geschäfte, Immobilien und vor allem – Liebe…

Wann wurde Roblox datiert?

Ist Stickmasterluke noch aktiv?

Obwohl Luke kein sichtbares Administrator-Abzeichen in seinem Profil hat, arbeitet er immer noch bei Roblox.

Was hat caleb244 getan?

Effekt: Immer wenn dein Gegner einen Kämpfer wirkt: Dein Gegner kann in dieser Runde weder angreifen noch irgendetwas anderes tun. Füge dieser Karte 400 Schaden zu.

Was ist mit 1dev2 passiert?

Wer ist Team c00lkidd?

Das ist alles. team c00lkidd treten Sie noch heute bei! c00lkidd war ein Ausbeuter, der am 2. November 2013 zu Roblox kam. Sie waren dafür bekannt, Spiele wie Work at a Pizza Place und Natural Disaster Survival auszunutzen und eine Gruppe namens „Team c00lkidd“ zu bilden.

Wer ist c00lkidd Roblox?

c00lkidd war ein Ausbeuter, der am 2. November 2013 zu Roblox kam. Sie waren dafür bekannt, Spiele wie Work at a Pizza Place und Natural Disaster Survival auszunutzen und eine Gruppe namens „Team c00lkidd“ zu bilden.Ende 2014 bauten sie während der Ausbeutung von c00lkidd eine Gruppe auf, die hauptsächlich als Trolling-/Ausbeutungsgruppe verwendet wurde.

Was ist mit c00lkidd passiert?

Sein Gruppenteam c00lkidd musste sich ebenfalls mit diesen Betrügern auseinandersetzen, einige wurden sogar gestohlen und vom Beamten geschlossen. HINWEIS: VERTRAUE KEINEM, DER BEHAUPTET, c00lkidd zu sein! c00lkidd hat die Szene vor einiger Zeit verlassen. Während seiner Exploit-Zeit, vermutlich Ende 2014, erstellte c00lkidd die Gruppe team c00lkidd unter seinem Hauptaccount 007n7.

Wer ist c00lkidd im Highschool-Horror?

c00lkidd ist ein Hacker und eine Nebenfigur in High School Horror. In High School Horror Part 3 taucht er zum ersten Mal auf, als 1x1x1x1 ihn Maddie vorstellt. Er sagt, dass er Maddies Entscheidung, ein Transgender zu sein, unterstützt.