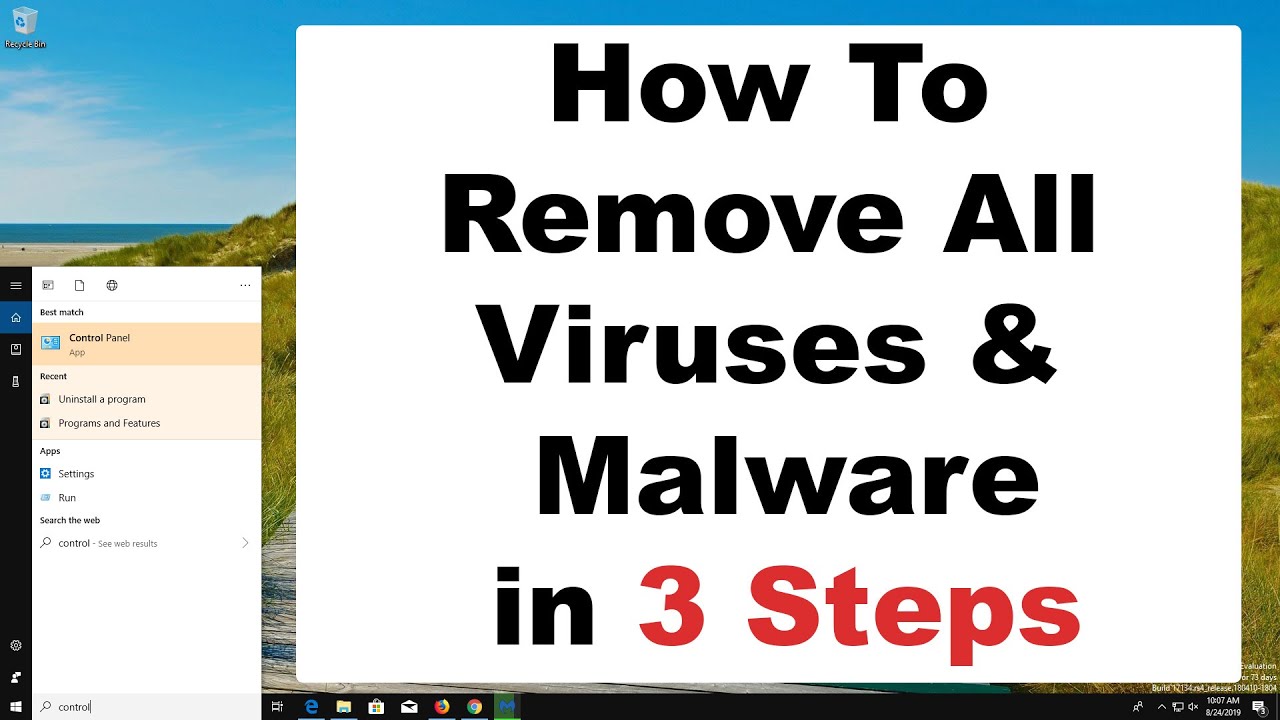

Windows-Sicherheit ist ein leistungsstarkes Scan-Tool, das Malware auf Ihrem PC findet und entfernt. So verwenden Sie es in Windows 10, um Ihren PC zu scannen. Wichtig: Stellen Sie sicher, dass Sie alle geöffneten Dateien speichern und Apps und Programme schließen, bevor Sie Windows Defender Offline verwenden.

Kann Malware von einem Computer entfernt werden?

Windows-Sicherheit ist ein leistungsstarkes Scan-Tool, das Malware auf Ihrem PC findet und entfernt. So verwenden Sie es in Windows 10, um Ihren PC zu scannen. Wichtig: Stellen Sie sicher, dass Sie alle geöffneten Dateien speichern und Apps und Programme schließen, bevor Sie Windows Defender Offline verwenden.

Entfernt McAfee Malware?

Wie funktioniert der McAfee Virus Removal Service? McAfee Virus Removal Service erkennt und entfernt Viren, Trojaner, Spyware und andere Malware einfach und schnell von Ihrem PC. Es wendet bei Bedarf auch Sicherheitsupdates auf Ihr Betriebssystem und Ihre Sicherheitssoftware an.

Entfernt Norton Malware?

Ja, Norton 360 bietet Malware-Schutz. Es schützt vor Computerviren, Spam, sozialen Gefahren, Phishing, Identitätsdiebstahl und anderen Online-Bedrohungen.

Wie finde ich manuell Malware auf meinem Computer?

Öffnen Sie Ihre Windows-Sicherheitseinstellungen. Wählen Sie Virus & Bedrohungsschutz > Scan Optionen. Wählen Sie Windows Defender Offline-Scan und dann Jetzt scannen aus.

Was passiert, wenn ein Virus in meinen Computer gelangt?

Ein Computervirus infiltriert einen Computer und seine Programme ähnlich wie die Grippe das Immunsystem Ihres Körpers infiziert und sich vermehrt. Viren können ohne Ihr Wissen oder Ihre Zustimmung auf Ihrem Computer installiert werden und neuen, schädlichen Code einfügen, der Ihre Online-Aktivitäten überwachen und manipulieren kann.

Entfernt das Zurücksetzen eines PCs Viren?

Durchführen eines Zurücksetzens auf die Werkseinstellungen, auch als Zurücksetzen oder Neuformatieren von Windows bezeichnet, undNeuinstallation zerstört alle auf der Festplatte des Computers gespeicherten Daten und alle bis auf die komplexesten Viren. Viren können den Computer selbst nicht beschädigen und das Zurücksetzen auf die Werkseinstellungen räumt auf, wo sich Viren verstecken.

Entfernt ein Zurücksetzen auf die Werkseinstellungen Viren?

Auf einem Android-Gerät entfernt ein Zurücksetzen auf die Werkseinstellungen im Allgemeinen einen Virus. Das Android-Betriebssystem verwendet während eines Hard-Resets eine App auf seiner Wiederherstellungspartition, um die Werkseinstellungen wiederherzustellen. Schädliche Apps auf Mobilgeräten sind weniger verbreitet als Desktop-Systeme, bei denen Antivirensoftware von entscheidender Bedeutung ist.

Was ist der Unterschied zwischen einem Virus und Malware?

Die Begriffe Malware und Virus werden oft synonym verwendet und haben zwei unterschiedliche Bedeutungen. Malware oder bösartige Software ist ein übergreifender Begriff, der zur Beschreibung von Programmen oder Codes verwendet wird, die mit der Absicht erstellt wurden, einem Computer, Netzwerk oder Server Schaden zuzufügen. Ein Virus hingegen ist eine Art Malware.

Lohnt es sich, für McAfee zu bezahlen?

Insgesamt gehört der Virenscanner von McAfee zu den besten auf dem Markt. Wenn Sie nach zuverlässigem Schutz vor bekannten und Zero-Day-Bedrohungen suchen, ist McAfee mit perfekten Malware-Erkennungsraten, schnellen Scans und einfacher Scan-Planung eine wirklich gute Wahl.

Was passiert, wenn Malware entdeckt wird?

Kurz gesagt, Malware kann auf einem Computer und seinem Netzwerk verheerende Schäden anrichten. Hacker verwenden es, um Passwörter zu stehlen, Dateien zu löschen und Computer funktionsunfähig zu machen. Eine Malware-Infektion kann viele Probleme verursachen, die den täglichen Betrieb und die langfristige Sicherheit Ihres Unternehmens beeinträchtigen.

Was ist der Unterschied zwischen Malware und einem Virus?

Die Begriffe Malware und Virus werden oft synonym verwendet und haben zwei unterschiedliche Bedeutungen. Malware oder bösartige Software ist ein übergreifender Begriff, der verwendet wird, um jedes Programm oder jeden Code zu beschreiben, der mit dem erstellt wirdAbsicht, einem Computer, Netzwerk oder Server Schaden zuzufügen. Ein Virus hingegen ist eine Art Malware.

Was passiert, wenn Norton einen Virus erkennt?

Wenn Ihr Norton-Produkt ein Sicherheitsrisiko erkennt, entfernt es es automatisch, es sei denn, es erfordert Ihre Eingabe, um zu verstehen, wie Sie das Risiko beheben möchten.

Wie gut ist Norton bei der Erkennung von Malware?

Wie lange dauert die Reinigung von Norton?

Der eigentliche Entfernungsvorgang, der vom Norton Removal Tool durchgeführt wird, kann bis zu 10 Minuten dauern. Während dieser Zeit wird der Computer neu gestartet, möglicherweise mehr als einmal.

Was sind die häufigsten Arten, sich mit einem Computervirus zu infizieren?

Methoden der Infektion und Verbreitung von Malware und Viren Herunterladen infizierter Dateien als E-Mail-Anhänge, von Websites oder durch Filesharing-Aktivitäten. Klicken auf Links zu schädlichen Websites in E-Mails, Messaging-Apps oder Beiträgen in sozialen Netzwerken.

Was sind die häufigsten Arten, sich mit einem Computervirus zu infizieren?

Methoden der Infektion und Verbreitung von Malware und Viren Herunterladen infizierter Dateien als E-Mail-Anhänge, von Websites oder durch Filesharing-Aktivitäten. Klicken auf Links zu schädlichen Websites in E-Mails, Messaging-Apps oder Beiträgen in sozialen Netzwerken.

Können Sie eine Virendatei löschen?

Durch das Löschen einer infizierten Datei werden sowohl der Virus als auch die infizierte Datei von Ihrem Computer entfernt. Sofern der Virus nicht bereits andere Dateien auf Ihrem Computer infiziert hat, ist das Löschen einer infizierten Datei die effektivste Methode, um den Virus zu entfernen und sicherzustellen, dass er sich nicht auf andere Dateien ausbreitet.

Was tun Sie als Erstes, wenn Sie gehackt werden?

Schritt 1: Ändern Sie Ihre Passwörter Dies ist wichtig, da Hacker nach jedem Einstiegspunkt in ein größeres Netzwerk suchen und sich möglicherweise durch ein schwaches Passwort Zugang verschaffen. Auf Konten bzwGeräte, die vertrauliche Informationen enthalten, stellen Sie sicher, dass Ihr Passwort sicher, einzigartig und nicht leicht zu erraten ist.

Können Sie feststellen, ob jemand aus der Ferne auf Ihren Computer zugreift?

Sie können den Windows Task-Manager auf Ihrem Computer verwenden, um festzustellen, ob Programme ohne Ihr Wissen auf Ihrem Computer geöffnet wurden. Wenn Sie Programme sehen, die Sie nicht ausgeführt haben, ist dies ein starker Hinweis darauf, dass ein Fernzugriff stattgefunden hat.

Wie viel kostet es, einen Virus von Ihrem Computer zu entfernen?

Die durchschnittlichen Kosten für eine Virenentfernung bei einem Technologiehändler wie Best Buy oder Staples liegen zwischen 99 und 149 US-Dollar. Es ist also leicht zu erkennen, wie schnell die Kosten für die Bekämpfung eines Virus steigen können.

Wie übernehmen Hacker die Kontrolle über Ihren Computer?

Eine weitere gängige Methode, mit der Hacker die Kontrolle über Ihre Computer erlangen, ist das Versenden von Trojaner-Viren, die als E-Mail-Anhänge getarnt sind. Hacker versenden diese Nachrichten in der Regel an Tausende von Benutzern mit verlockenden Überschriften und einem Anhang, von dem sie hoffen, dass Sie ihn öffnen.