Anúncios

Klicken Sie links auf Anwendungen. Suchen Sie nach Programmen, die Sie nicht kennen. Klicken Sie mit der rechten Maustaste auf den Namen unerwünschter Programme. Klicken Sie auf In den Papierkorb verschieben.

Wie entferne ich unerwünschte Programme aus Chrome?

Klicken Sie links auf Anwendungen. Suchen Sie nach Programmen, die Sie nicht kennen. Klicken Sie mit der rechten Maustaste auf den Namen unerwünschter Programme. Klicken Sie auf In den Papierkorb verschieben.

Anúncios

Warum braucht Chrome so lange, um nach schädlicher Software zu suchen?

Schlussfolgerung. Das CleanUp Tool von Google Chrome kann manchmal bei der Suche nach schädlicher Software abstürzen. Um das Problem zu beheben, aktualisieren Sie Chrome, löschen Sie den Cache und die Cookies und starten Sie Ihren Computer neu. Wenn das Problem weiterhin besteht, deinstallieren Sie den Browser, entfernen Sie den Chrome-Ordner aus den lokalen App-Daten und laden Sie eine neue Kopie des Browsers herunter …

Wie entferne ich unerwünschte Programme aus Chrome?

Klicken Sie links auf Anwendungen. Suchen Sie nach Programmen, die Sie nicht kennen. Klicken Sie mit der rechten Maustaste auf den Namen unerwünschter Programme. Klicken Sie auf In den Papierkorb verschieben.

Anúncios

Warum braucht Chrome so lange, um nach schädlicher Software zu suchen?

Schlussfolgerung. Das CleanUp Tool von Google Chrome kann manchmal bei der Suche nach schädlicher Software abstürzen. Um das Problem zu beheben, aktualisieren Sie Chrome, löschen Sie den Cache und die Cookies und starten Sie Ihren Computer neu. Wenn das Problem weiterhin besteht, deinstallieren Sie den Browser, entfernen Sie den Chrome-Ordner aus den lokalen App-Daten und laden Sie eine neue Kopie des Browsers herunter …

Woher weiß ich, ob ich unerwünschte Erweiterungen in Chrome habe?

Um Chrome-Erweiterungen zu entfernen (oder zu deinstallieren), führen Sie die folgenden Schritte aus: Öffnen Sie Chrome und klicken/tippen Sie auf die Menüschaltfläche „…“. Klicken/tippen Sie auf „Weitere Tools“. Klicken/tippen Sie auf Erweiterungen.

Warum erhalte ich ständig zufällige Benachrichtigungen von Chrome?

A: Chrome benachrichtigt Sie standardmäßig, wenn eine Website, App oder Erweiterung Ihnen Benachrichtigungen senden möchte. Wenn Sie also Benachrichtigungen erhalten, ist dies der Fallweil Sie einer Website erlaubt haben, Ihnen Benachrichtigungen zu senden, obwohl es leicht zu übersehen ist, gefragt zu werden, ob alles in Ordnung ist.

Wird durch die Deinstallation von Chrome Malware entfernt?

Nachdem Sie Chrome deinstalliert und erneut installiert und sich bei Ihrem Google-Konto angemeldet haben, werden alle Einstellungen, Erweiterungen und möglicherweise Malware aus der Cloud-Sicherung wiederhergestellt. Wenn also das Zurücksetzen der Browsereinstellungen und das Entfernen von Erweiterungen nicht geholfen haben, wird die Malware auch durch die Neuinstallation von Chrome nicht entfernt.

Was ist unsichere Software?

Malware ist unsichere oder unerwünschte Software, die persönliche Daten stehlen oder Ihr Gerät beschädigen kann. Sie haben möglicherweise Malware auf Ihrem Gerät, wenn: Google Sie von Ihrem Google-Konto abgemeldet hat, um Sie vor Malware auf Ihrem Gerät zu schützen.

Wie finde ich einen versteckten Virus auf meinem Computer?

Sie können auch zu Einstellungen > Aktualisieren & Sicherheit > Windows-Sicherheit > Öffnen Sie Windows-Sicherheit unter Windows 10 oder Einstellungen > Datenschutz und Sicherheit > Windows-Sicherheit > Öffnen Sie die Windows-Sicherheit unter Windows 11. Um einen Anti-Malware-Scan durchzuführen, klicken Sie auf „Virus & Bedrohungsschutz.“ Klicken Sie auf „Quick Scan“, um Ihr System auf Malware zu scannen.

Was passiert, wenn Sie die Chrome-Einstellungen zurücksetzen?

Durch das Zurücksetzen von Chrome werden Ihre Startseite und Ihre Suchmaschine auf die Standardeinstellungen zurückgesetzt. Außerdem werden alle Browsererweiterungen deaktiviert und Ihr Cookie-Cache geleert. Aber Ihre Lesezeichen und gespeicherten Passwörter bleiben zumindest theoretisch erhalten. Möglicherweise möchten Sie Ihre Lesezeichen speichern, bevor Sie eine Browser-Wiederherstellung durchführen.

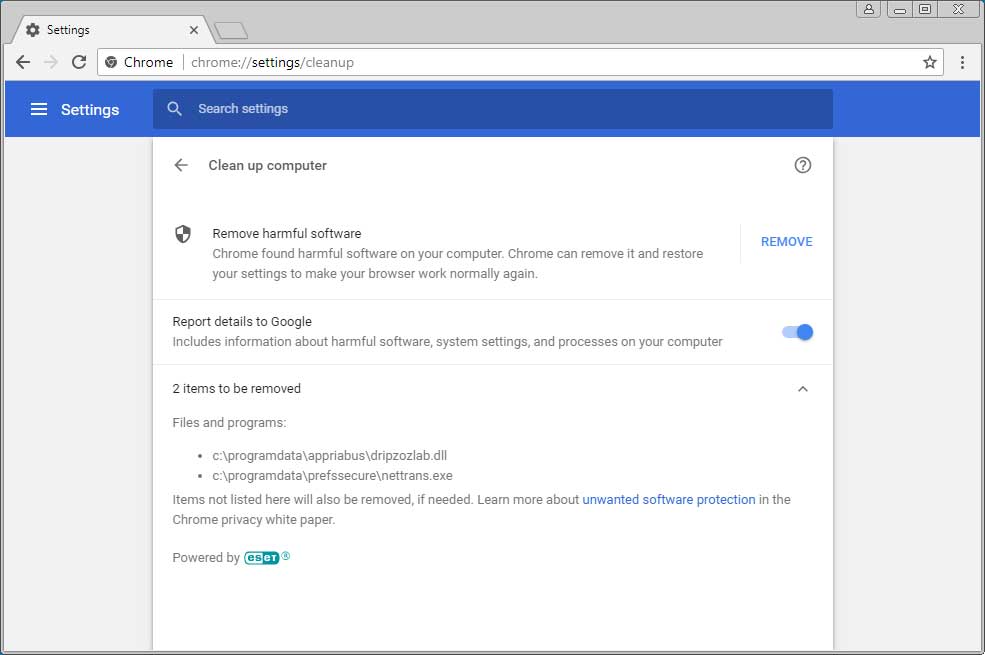

Was ist das Chrome-Bereinigungstool?

Das Chrome Cleanup Tool ist ein von Google geschriebenes Programm, das einen Computer nach Programmen durchsucht, die Probleme in Google Chrome verursachen. Die Zielanwendungen sind potenziell unerwünschte Programme, Malware, Badware und Adware-Erweiterungen, die Werbung oder andere unerwünschte Werbung verursachenAktionen, die in Chrome angezeigt werden.

Wie gut ist der Virenschutz von Google Chrome?

Verfügt Chrome über einen Virenschutz? Ja, es enthält ein integriertes Antivirenprogramm für Windows. Chrome Cleanup kann Ihren PC schnell auf verdächtige Anwendungen scannen und nicht nur. Chrome Antivirus erfordert keine zusätzliche Installation und bietet zusätzlichen Schutz vor digitalen Bedrohungen.

Warum sollten wir unnötige Programme entfernen?

Das Deinstallieren nicht verwendeter oder unerwünschter Programme kann Ihrem Computer auf verschiedene Weise helfen. Durch die Deinstallation dieser Programme werden Sie Festplattenspeicherplatz hinzufügen. Erhöhen der Computergeschwindigkeit – Durch das Entfernen von Programmen, die Sie nicht verwenden, haben sie keinen Zugriff, um in Ihrem Hintergrund ausgeführt zu werden; daher Erhöhung der PC-Geschwindigkeit.

Wie entferne ich unerwünschte Programme aus Chrome?

Klicken Sie links auf Anwendungen. Suchen Sie nach Programmen, die Sie nicht kennen. Klicken Sie mit der rechten Maustaste auf den Namen unerwünschter Programme. Klicken Sie auf In den Papierkorb verschieben.

Warum braucht Chrome so lange, um nach schädlicher Software zu suchen?

Schlussfolgerung. Das CleanUp Tool von Google Chrome kann manchmal bei der Suche nach schädlicher Software abstürzen. Um das Problem zu beheben, aktualisieren Sie Chrome, löschen Sie den Cache und die Cookies und starten Sie Ihren Computer neu. Wenn das Problem weiterhin besteht, deinstallieren Sie den Browser, entfernen Sie den Chrome-Ordner aus den lokalen App-Daten und laden Sie eine neue Kopie des Browsers herunter …

Wie blockiere ich Chrome-Erweiterungen?

Sie können versuchen, die Berechtigung für die Google Chrome-Erweiterungen (Erlauben/Verweigern) für den jeweiligen Benutzer bereitzustellen. Um den Schreibzugriff zu deaktivieren, klicken Sie mit der rechten Maustaste auf die Erweiterungen -> Eigenschaften -> Sicherheit -> bearbeiten -> Wählen Sie den Benutzer aus. Klicken Sie auf das Kontrollkästchen Allow/Deny on und sie werden/werden nicht in der Lage sein, Erweiterungen zu installieren.

Verfügt Chrome über einen integrierten Virenschutz?

Verfügt Chrome über einen integrierten Virenschutz? JA, Google Chrome wird mit einem gelieferteingebauter Malware-Scanner. Es kann die schädlichen Dateien und Anwendungen suchen und melden, die die Probleme auf Ihrem System oder Browser verursachen. Diese integrierte Anti-Malware ist jedoch nur in der Windows-Version von Google Chrome enthalten.

Können Sie Malware von Chrome bekommen?

Google Chrome enthält eine Funktion zum Synchronisieren Ihrer Browserdaten zwischen Computern, einschließlich Webbrowser-Erweiterungen. Dies ist eine praktische Funktion, aber wenn Malware Ihren Google Chrome-Browser infiziert, kann sie die Synchronisierungsdaten beeinträchtigen und mit Antivirenprogrammen schwer zu entfernen sein.

Wie verhindere ich, dass Chrome Viren erkennt?

1] Deaktivieren Sie die Virenscan-Funktion in Chrome. Klicken Sie auf die Schaltfläche „Erweitert“, um zum Abschnitt „Datenschutz und Sicherheit“ zu navigieren. Wählen Sie die Option für Synchronisierung und Google-Dienste. Deaktivieren Sie die Option für Safe Browsing. Starten Sie Ihren Browser neu und Ihr Problem sollte behoben sein.

Was ist der Chrome-Virus?

Was ist der Chromvirus? Der Chromium-Virus ist ein bösartiger Webbrowser, der mithilfe des Chromium-Codes erstellt wird. Es ist in der Lage, den Chrome-Browser zu überschreiben und die ursprünglichen Verknüpfungen durch gefälschte zu ersetzen.

Warum registrieren sich Spammer auf meiner Website?

Aber die Frage bleibt: Warum registrieren sich Spammer auf Ihrer Website? Es gibt verschiedene Gründe, warum diese bösartigen Spambots Ihre Anmeldungen als Spam versenden möchten. Zum einen suchen sie nach Schwachstellen auf Ihrer Website, um sie für weitere Gewinne auszunutzen. Es könnte auch sein, alle Ihre E-Mail-Adressen zu sammeln und Ihnen Spam zu schicken.