Schadsoftware gibt es in vielen Varianten – Viren, Adware, Spyware, Ransomware – und ja, sie trifft sowohl Windows als auch macOS. Wenn dein Computer sich merkwürdig verhält (Pop-ups, langsame Leistung, dubiose Browser-Weiterleitungen), erklärt dir diese Anleitung, wie du einen Virus auf Mac oder PC sicher und gründlich entfernst, ohne alles schlimmer zu machen.

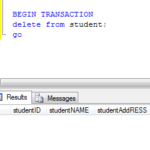

| Was zuerst tun | Warum es wichtig ist | Schnellmaßnahme |

|---|---|---|

| Verbindung vom Internet trennen | Stoppt Datendiebstahl und Fernsteuerung | WLAN aus, Ethernet abstecken |

| Wichtige Daten sichern | Schützt Dateien vor dem Bereinigen | Dokumente/Fotos auf externes Laufwerk kopieren |

| Abgesicherten Modus nutzen | Verhindert Autostart von Malware | Windows/macOS im Safe Mode starten |

| Scannen und in Quarantäne verschieben | Entfernt aktive Bedrohungen | Integriertes AV + Zweitscanner |

| Browser/Autostart zurücksetzen | Beendet Hijacker und Autostarts | Erweiterungen entfernen, Startseite/Suche fixen |

Virus vs. Malware: Was du wirklich bekämpfst

- „Virus“ ist nur eine Unterart von Malware. Die meisten modernen Infektionen sind Adware, Trojaner, Spyware, Krypto‑Miner oder Ransomware.

- Die folgenden Schritte decken alle gängigen Typen ab.

Profi-Tipp: Finger weg von zufällig beworbenen „PC‑Cleanern“. Viele davon sind Schwindelsoftware (Rogueware), die Hilfe nur vorgaukelt.

Anzeichen, dass dein Mac oder PC infiziert ist

Wenn dir Folgendes bekannt vorkommt, wird es Zeit zu handeln:

- Unerwartete Pop-ups oder gefälschte „Virus gefunden!“-Meldungen

- Geänderte Startseite/Suche, ständige Weiterleitungen im Browser

- Lüfter lärmen, hohe CPU‑Last, Akku-Drain, Überhitzung

- Unbekannte Apps oder Erweiterungen, die du nicht installiert hast

- Deaktivierte Sicherheitseinstellungen, Firewall ausgeschaltet

- Umbenannte/verschlüsselte Dateien oder eine Lösegeldforderung

- Plötzliche Spitzen bei Internet- oder Datennutzung

- Wiederkehrende Antivirus-Warnungen

Schneller Symptom-Guide

| Symptom | Wahrscheinliche Ursache | Dringlichkeit |

|---|---|---|

| Pop-ups/Weiterleitungen | Adware oder Browser‑Hijacker | Mittel |

| Verschlüsselte Dateien/Lösegeld | Ransomware | Kritisch |

| Fake‑Antivirus/„Optimizer“ | Rogueware | Hoch |

| CPU/Lüfter am Limit | Miner oder Trojaner | Hoch |

| Autostart kehrt zurück | Persistenz über Launch‑Agenten/Aufgaben | Hoch |

Diese Sicherheitsmaßnahmen zuerst (vor der Tiefenreinigung)

1) Internetverbindung trennen

- WLAN ausschalten und Ethernet abziehen.

- Stoppt Datenabfluss und unterbindet „Call‑Home“ der Malware.

2) Wichtige Dateien sichern

- Dokumente, Fotos und Arbeitsdateien auf ein externes Laufwerk oder in eine vertrauenswürdige Cloud kopieren.

- Keine verdächtigen Ordner oder unbekannte EXE/PKG/MACOS‑Dateien sichern.

3) Keine Interaktion mit verdächtigen Meldungen

- Nicht auf „Jetzt bereinigen“ oder „Plugin aktualisieren“ in zufälligen Pop-ups klicken.

- Browser/App per Task-Manager (Windows) oder Sofort beenden (macOS) schließen.

4) Symptome und Fehlermeldungen notieren

- Fotos von Lösegeldnotizen oder ungewöhnlichen Alerts machen.

- Hilft bei Identifikation und Wiederherstellung.

5) Für den abgesicherten Modus vorbereiten

- Damit verhinderst du, dass Malware automatisch startet.

Windows (10/11): Schritt-für-Schritt-Entfernung

Schritt 1: Im abgesicherten Modus mit Netzwerk starten

- Einstellungen → System → Wiederherstellung → Erweiterter Start → Jetzt neu starten

- Problembehandlung → Erweiterte Optionen → Starteinstellungen → Neu starten → 5 oder F5 für „Abgesicherter Modus mit Netzwerk“

Warum das hilft: Viele Bedrohungen laden im Safe Mode nicht, dadurch ist die Entfernung leichter.

Schritt 2: Verdächtige Programme deinstallieren

- Systemsteuerung → Programme und Features

- Nach Installationsdatum sortieren; dubiose Toolbars, „Gratis‑Optimierer“ oder unbekannte neue Apps entfernen.

Wenn Deinstallation scheitert, weitergehen – Scans entfernen Reste.

Schritt 3: Problematische Autostarts deaktivieren

- Rechtsklick auf Taskleiste → Task-Manager → Reiter „Autostart“

- Unbekannte/hoch einwirkende Einträge deaktivieren (später wieder aktivierbar).

Schritt 4: Integrierte Windows-Sicherheit nutzen

- Einstellungen → Datenschutz & Sicherheit → Windows-Sicherheit → Viren- & Bedrohungsschutz

- Erst Schnellscan, dann Vollscan ausführen.

- Bei hartnäckigen Fällen: „Windows Defender Offline-Überprüfung“ (scannt beim Neustart außerhalb von Windows).

Schritt 5: Zweitmeinungs‑Scanner nutzen

- Einen renommierten On‑Demand-Scanner laufen lassen.

- Alles in Quarantäne verschieben, neu starten und erneut scannen, bis sauber.

Schritt 6: Browser bereinigen

- Chrome/Edge/Firefox: unbekannte Erweiterungen entfernen; Einstellungen zurücksetzen; Startseite und Suche korrigieren; Cache/Cookies löschen.

- Verknüpfungseigenschaften (Windows) auf angehängte, seltsame URLs prüfen.

Schritt 7: Netzwerk- und Hosts-Einstellungen prüfen

- Internetoptionen → Verbindungen → LAN‑Einstellungen → Proxy deaktivieren (falls nicht absichtlich genutzt).

- Hosts‑Datei auf Standard zurücksetzen, wenn manipuliert.

macOS (Ventura/Sonoma und neuer): Schritt-für-Schritt-Entfernung

Schritt 1: Im sicheren Modus starten

- Apple Silicon: Ausschalten → Power halten bis „Optionen“ → Startvolume wählen → im sicheren Modus fortfahren.

- Intel: Neustart und Shift halten bis zum Login, dann anmelden.

Warum das hilft: Begrenzt Anmeldeobjekte, Launch‑Agenten und Kexts, die Malware zur Persistenz nutzt.

Schritt 2: Verdächtige Apps entfernen

- Finder → Programme: Unbekannte Apps in den Papierkorb ziehen und Papierkorb leeren.

- Nach jüngsten Installationen suchen, die mit dem Beginn der Symptome übereinstimmen.

Schritt 3: Schädliche Prozesse beenden

- Programme → Dienstprogramme → Aktivitätsanzeige

- Nach CPU sortieren; verdächtige Prozesse beenden (komische Namen, hartnäckiges Wiedererscheinen).

Schritt 4: Anmeldeobjekte und Launch‑Agenten entfernen

- Systemeinstellungen → Allgemein → Anmeldeobjekte: Unbekannte Einträge entfernen.

- Diese Ordner auf verdächtige .plist prüfen:

- ~/Library/LaunchAgents

- /Library/LaunchAgents

- /Library/LaunchDaemons

- Verdächtiges in den Papierkorb, Namen notieren, dann neu starten.

Schritt 5: Browser bereinigen (Safari, Chrome, Firefox)

- Safari: Einstellungen → Erweiterungen → Unbekanntes entfernen; Einstellungen → Allgemein → Startseite/Suche setzen; Verlauf und Website-Daten löschen.

- Chrome: Menü → Einstellungen → Einstellungen zurücksetzen; Erweiterungen aufräumen; Datenschutz und Sicherheit → Browserdaten löschen.

- Firefox: Menü → Add-ons & Themes → Unbekanntes entfernen; Hilfe → Weitere Informationen zur Fehlerbehebung → Firefox bereinigen, falls nötig.

Schritt 6: Renommierte Mac‑Malware‑Prüfung durchführen

- Einen vertrauenswürdigen On‑Demand‑Scanner verwenden, der zur macOS‑Version passt.

- Funde in Quarantäne/entfernen, neu starten, zweiten Scan fahren.

Schritt 7: Netzwerk zurücksetzen und Profile entfernen

- Systemeinstellungen → Netzwerk → Ungewollte Proxys oder seltsame DNS‑Server entfernen.

- Systemeinstellungen → Datenschutz & Sicherheit → Profile: Unbekannte Konfigurationsprofile löschen (Adware kapert damit oft Einstellungen).

Schritt 8: macOS und Apps aktualisieren

- Systemeinstellungen → Allgemein → Softwareupdate (kritische Updates installieren).

- Browser und häufig angegriffene Software (PDF‑Reader, Laufzeiten) aktualisieren.

Schritt 9: Aus Time Machine wiederherstellen (falls nötig)

- Falls Probleme bleiben oder Dateien beschädigt sind, von einem sauberen Backup vor der Infektion wiederherstellen.

Besondere Fälle, die du kennen solltest

Ransomware (Windows/macOS)

- Sofort Internet trennen und Gerät vom Netzwerk isolieren.

- Kein Lösegeld zahlen; Zahlung garantiert keine Entschlüsselung.

- Prüfen, ob es einen öffentlichen Decryptor für die Variante gibt.

- Aus sauberen Backups wiederherstellen. Bei Arbeitsgeräten/sensiblen Daten Profi‑Hilfe (Incident Response) erwägen und Behörden informieren, falls erforderlich.

Browser‑Hijacker & Adware

- Alle unbekannten Erweiterungen in jedem Browser entfernen.

- Jeden Browser auf Standard zurücksetzen.

- Unter Windows geplante Aufgaben (Taskplaner) und Verknüpfungsziele auf angehängte URLs prüfen.

- Unter macOS LaunchAgents/Daemons nach Neustart erneut prüfen, ob etwas zurückkommt.

- Wenn mehrere Geräte im selben Netzwerk Weiterleitungen zeigen: Im Router einloggen, falsche DNS‑Einträge entfernen; Firmware updaten und Admin‑Passwort ändern.

Nachsorge: Sicherstellen, dass das System wirklich sauber ist

Checkliste für die Normalisierung:

1) Zwei Scans (verschiedene Anbieter)

- Beide Tools aktualisieren und erneut scannen. Beide sollten „sauber“ melden.

2) 24‑Stunden‑Beobachtung

- CPU/Lüfter normal. Keine zufälligen Pop-ups, keine Auto-Starts.

3) Sicherheitsstatus prüfen

- Windows: Windows-Sicherheit grün; Firewall an.

- macOS: Gatekeeper und Firewall aktiv; XProtect über OS‑Updates aktuell.

4) Browser‑Check

- Startseiten und Standardsuchmaschinen bleiben nach Neustart erhalten.

- Keine überraschenden Erweiterungen tauchen wieder auf.

5) Netzwerk‑Check

- Keine suspekten Proxys/DNS‑Overrides.

- Internetgeschwindigkeit und Verhalten normal.

Schnelle Werkzeug- & Speicherort‑Referenz

| Plattform | Wo prüfen | Wonach schauen | Aktion |

|---|---|---|---|

| Windows | Task-Manager → Autostart | Unbekannte Autostarts | Deaktivieren |

| Windows | Systemsteuerung → Programme | Jüngste dubiose Installationen | Deinstallieren |

| Windows | Internetoptionen → LAN | Unerwünschter Proxy | Deaktivieren |

| Windows | Hosts‑Datei | Bösartige Umleitungen | Auf Standard setzen |

| macOS | Anmeldeobjekte | Unbekannte Einträge | Entfernen |

| macOS | ~/Library/LaunchAgents | Merkwürdige .plist | In Papierkorb, Neustart |

| macOS | Profile (Einstellungen) | Unbekannte Gerätekonfigs | Entfernen |

| Beide | Browser → Erweiterungen | Unbekannte Add-ons | Entfernen/Zurücksetzen |

Erweiterte Reparatur, Systemintegrität und Wiederherstellung (Windows/macOS)

Wenn Malware Systemdateien/Einstellungen beschädigt hat, helfen diese tieferen Reparaturen.

Windows: Beschädigte Systemdateien reparieren

- Systemdateiüberprüfung (SFC):

Eingabeaufforderung als Admin, ausführen:

sfc /scannow

Danach neu starten. - DISM‑Reparatur (falls SFC nicht alles fixt):

DISM /Online /Cleanup-Image /RestoreHealth

Danach SFC erneut ausführen, um Reparaturen zu bestätigen. - Netzwerkstack neu aufbauen:

netsh int ip reset

netsh winsock reset

Neustart und testen.

macOS: Tiefe Bereinigung und Wiederaufbau

- NVRAM/PRAM zurücksetzen (Intel‑Macs):

Ausschalten → Start + Option+Command+P+R ~20s halten. - macOS „drüberinstallieren“ (nicht destruktiv):

In den Wiederherstellungsmodus booten (Apple Silicon: Power halten bis „Optionen“; Intel: Command+R).

„macOS erneut installieren“ wählen – Systemdateien ersetzen, Daten behalten. - Sauberes Benutzerprofil anlegen:

Neuen Standardbenutzer erstellen und testen. Wenn Probleme weg sind, Dokumente migrieren (ohne LaunchAgents/Anmeldeobjekte aus dem alten Profil).

Clevere Prävention: Malware gar nicht erst reinlassen

- OS und Apps automatisch aktualisieren.

- Eingebaute Schutzfunktionen nutzen (Windows-Sicherheit, macOS Gatekeeper/XProtect) + monatlicher On‑Demand‑Scan.

- Software nur aus offiziellen Stores oder direkt vom Hersteller laden.

- Vorsicht bei E‑Mail‑Anhängen und Makro‑Dokumenten.

- Keine Raubkopien/„Cracks“ – wahre Malware‑Magneten.

- Einzigartige Passwörter mit Passwortmanager; 2FA für wichtige Konten.

- Backups nach 3‑2‑1‑Regel: 3 Kopien, 2 Medien, 1 extern/offline.

- Nicht täglich mit Admin‑Konto arbeiten; Standardkonto nutzen.

- DNS‑Filterung für Familien/Kleinbüros in Erwägung ziehen.

Riskantes Verhalten vs. sichere Alternative

| Riskantes Verhalten | Sichere Alternative | Warum besser |

|---|---|---|

| Downloads von Random‑Seiten | Offizielle Stores/Herstellerseiten | Weniger verseuchte Bundles |

| Gleiches Passwort überall | Passwortmanager + einzigartige Passwörter | Begrenzung von Kontenübernahmen |

| Auf Pop-up‑„Virus‑Alerts“ klicken | Tab/App schließen; manuell scannen | Vermeidet Rogueware‑Fallen |

| Täglich als Admin arbeiten | Standardnutzer + UAC‑Abfragen | Blockiert stille Installationen |

| Keine Backups | 3‑2‑1‑Backup‑Strategie | Rettung bei Ransomware/Hardwaredefekt |

Checkliste zum Ausdrucken (Schnellreaktion)

1) Internet trennen (WLAN aus, Ethernet ab)

2) Kritische Dateien extern sichern

3) Im abgesicherten Modus starten (Windows/macOS)

4) Verdächtige Apps deinstallieren, Autostart deaktivieren

5) Integrierten Virenschutz (Vollscan) + Zweitscanner ausführen

6) Browser zurücksetzen (Extensions weg; Startseite/Suche korrigieren)

7) Proxys/DNS/Hosts (Windows) bzw. Profile/Netzwerk (macOS) prüfen

8) OS und Apps aktualisieren; Neustart

9) Mit zwei verschiedenen Scannern Sauberkeit verifizieren

10) 24 Stunden auf Rückfälle achten

Ausdrucken und griffbereit halten – das zahlt sich aus.

FAQs

- Bekommen Macs Viren?

Ja. Historisch seltener als Windows, aber macOS wird von Adware, Trojanern und Datendieben angegriffen. - Reicht Gratis‑Antivirus?

Eingebaute Schutzmechanismen sind auf beiden Plattformen stark. Kombiniere sie mit guten Gewohnheiten und gelegentlichen Zweitscans. - Kann ich Malware ohne Bezahlung entfernen?

Oft ja. Bezahltools bieten Komfort und Support, sind aber nicht immer nötig. - Was, wenn meine Dateien verschlüsselt sind?

Backups nutzen oder seriöse Decryptor‑Tools für die Variante prüfen. Zahlung nur als allerletzte Option nach Profi‑Rat. - Woran erkenne ich, dass alles sauber ist?

Zwei saubere Scans, 24 Stunden normale Performance und keine wiederkehrenden Einstellungen/Erweiterungen.

Fazit

Einen Virus auf Mac oder PC loszuwerden ist kein Zauberknopf – es ist eine Abfolge:

- Isolieren, sichern, im Safe Mode starten.

- Verdächtiges entfernen, Autostart ausdünnen, doppelt scannen.

- Browser und Netzwerkeinstellungen zurücksetzen.

- Systemdateien bei Bedarf reparieren und alles aktualisieren.

- Sicherheit so härten, dass es nicht wieder passiert.

Wenn du diesen Fahrplan ruhig Schritt für Schritt befolgst, lassen sich die meisten Infektionen ohne Zusatzkosten oder Komplett‑Neuinstallation beseitigen. Fühlt sich etwas weiterhin komisch an, hol dir Hilfe, sichere deine Konten und verlasse dich auf saubere Backups.