Anúncios

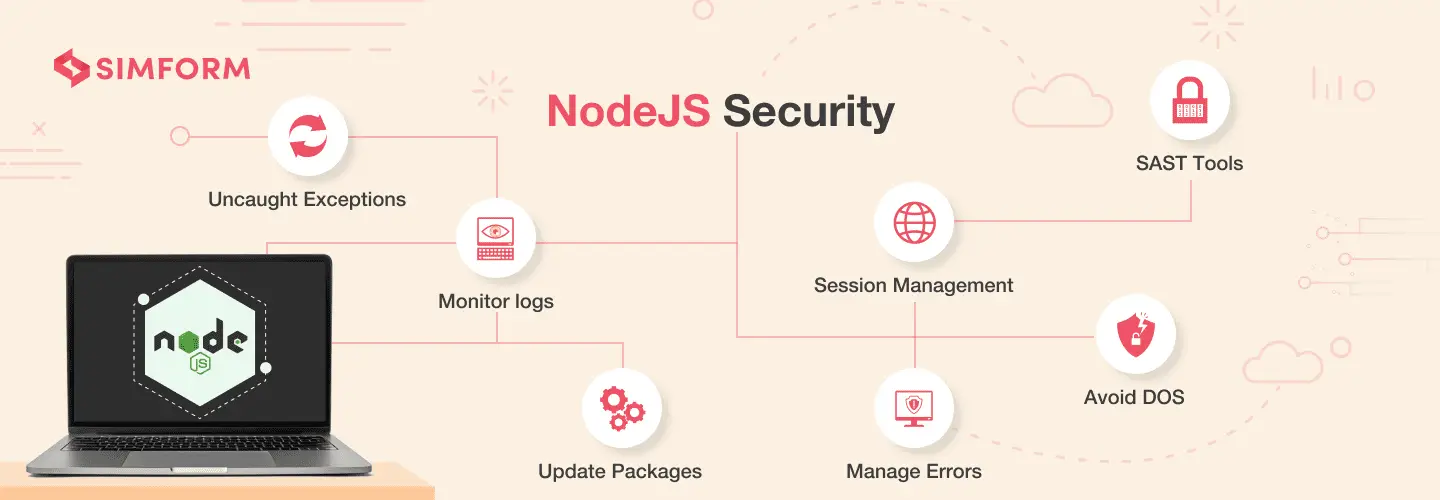

Der Kern von Node. js ist sicher, aber Pakete von Drittanbietern erfordern möglicherweise zusätzliche Sicherheitsmaßnahmen, um Ihre Webanwendungen zu schützen. Laut dieser Analyse sind 14 % des Node Package Manager (NPM)-Ökosystems betroffen. Die indirekt betroffenen Pakete werden auf etwa 54 % des Ökosystems geschätzt.

Ist der Knoten ein Sicherheitsrisiko?

Knoten. js ist eine solche Technologie, die Entwickler für die Entwicklung von Webanwendungen verwenden. Es ist so konzipiert, dass es absolut sicher ist.

Anúncios

Ist die Node-App sicher?

Obwohl die Basis von Node. js sicher ist, benötigen Pakete von Drittanbietern möglicherweise mehr Sicherheitsstandards, um Ihre Web-App zu schützen. Die Studie besagt, dass 14 % des NPM-Ökosystems (Node Package Manager) betroffen sind und 54 % des NPM-Ökosystems indirekt betroffen sein werden.

Ist Knoten A Malware?

Die Verwendung von Node. js ist eine ungewöhnliche Wahl für Malware-Autoren, die handelsübliche Malware schreiben, da sie in erster Linie für die Entwicklung von Webservern entwickelt wurde und nicht auf Computern vorinstalliert wäre, die wahrscheinlich angegriffen werden. Die Verwendung einer ungewöhnlichen Plattform hat jedoch möglicherweise dazu beigetragen, der Erkennung durch Antivirensoftware zu entgehen.

Anúncios

Was ist sicherer Java oder Node?

js ermöglicht es Ihnen, sowohl Client- als auch Serverprogramme mit Javascript zu schreiben. In Anbetracht der einfachen Entwicklung ist Node. js ist besser, aber aus Sicht der Anwendungsleistung und Sicherheit ist Java am besten.

Ist der Knoten ein Sicherheitsrisiko?

Knoten. js ist eine solche Technologie, die Entwickler für die Entwicklung von Webanwendungen verwenden. Es ist so konzipiert, dass es absolut sicher ist.

Ist die Node-App sicher?

Obwohl die Basis von Node. js sicher ist, benötigen Pakete von Drittanbietern möglicherweise mehr Sicherheitsstandards, um Ihre Web-App zu schützen. Die Studie besagt, dass 14 % des NPM-Ökosystems (Node Package Manager) betroffen sind und 54 % des NPM-Ökosystems kurz davor stehenindirekt beeinflusst werden.

Warum ist node js nicht sicher?

Da der Knoten. js-Ökosystem verschiedene zu installierende Module und Bibliotheken umfasst, führt dies zu einem Sicherheitsproblem. Wenn Sie den Code verwenden, den jemand zuvor geschrieben oder verwendet hat, können Sie nie sicher sein, dass der Code sicher ist. Automatisierte Schwachstellen-Scans helfen Ihnen, Abhängigkeiten mit Common Node.

zu erkennen

Wie sicher ist npm?

Wie sicher ist React Js?

React ist eine beliebte Front-End-Webbibliothek, die einen großen Einfluss auf den Anwendungsentwicklungsprozess hatte. Auch wenn React als recht sicher gilt, sind bei der Anwendung auf Anwendungen noch einige Vorgehensweisen zu berücksichtigen.

Wo wird Nodejs verwendet?

Knoten. js wird aufgrund seiner Singlethread-Natur hauptsächlich für nicht blockierende, ereignisgesteuerte Server verwendet. Es wird für herkömmliche Websites und Back-End-API-Dienste verwendet, wurde jedoch mit Blick auf Push-basierte Architekturen in Echtzeit entwickelt.

Soll ich Node JS deinstallieren?

Sobald Sie nvm installiert und Node darüber verwendet haben, verwendet es NICHT bin/node , sondern die mit nvm installierte Version, sodass Ihr alter Node veraltet ist. Der Hauptgrund, warum sie Ihnen empfehlen, Node zu deinstallieren, ist, dass es die Shell verwirren könnte, welcher Node verwendet werden soll.

Kann JavaScript-Virus?

Verwendet Google Node JS?

Schauen Sie auf heute und Google ist ein Platinum-Mitglied des Knotens. js Foundation und hat einen Sitz im Vorstand, besetzt mit Sarah Novotny, Head of Open Source Strategy, GCP, Google. Google hat eine engere Beziehung zwischen Node. js und die Communitys der V8 JavaScript Engine (V8) und hat mehrere Mitarbeiter auf Node.

Was ist ein schädliches Modul?

In einem privaten Fall bösartiger Module können böswillige Mitwirkende Ihnen eine PR mit einer Hintertür oder einem Zusatz sendeneigene Projektabhängigkeit, was natürlich bösartig ist. Sie bemerken es vielleicht nicht oder Code-Review, und da haben Sie es – Sie haben es direkt mit Ihrem eigenen Modul gebündelt.

Ist Express js sicher?

js-Projekt ist sicher und unverwundbar gegenüber böswilligen Angriffen. Es gibt 7 einfache und nicht ganz einfache Maßnahmen zum Zwecke der Datensicherheit: Verwenden Sie zuverlässige Versionen von Express. js.

Ist der Knoten ein Sicherheitsrisiko?

Knoten. js ist eine solche Technologie, die Entwickler für die Entwicklung von Webanwendungen verwenden. Es ist so konzipiert, dass es absolut sicher ist.

Ist die Node-App sicher?

Obwohl die Basis von Node. js sicher ist, benötigen Pakete von Drittanbietern möglicherweise mehr Sicherheitsstandards, um Ihre Web-App zu schützen. Die Studie besagt, dass 14 % des NPM-Ökosystems (Node Package Manager) betroffen sind und 54 % des NPM-Ökosystems indirekt betroffen sein werden.

Wie schütze ich JavaScript?

Schützen Sie Ihren JavaScript-Code Die häufigste Technik zum Verbergen von JavaScript-Code ist die „Verschleierung“ von Codes. Diese Methode macht Software unverständlich, behält aber die normale Funktionalität der Anwendung bei.

Können npm-Pakete Malware enthalten?

Forscher haben weitere 17 bösartige Pakete in einem Open-Source-Repository gefunden, da die Verwendung solcher Repositories zur Verbreitung von Malware weiterhin floriert. Diesmal wurde der Schadcode in NPM gefunden, wo 11 Millionen Entwickler mehr als 1 Million Pakete untereinander tauschen.