1] Deaktivieren Sie die Virenscan-Funktion in Chrome Klicken Sie auf die Schaltfläche Erweitert, um zum Abschnitt Datenschutz und Sicherheit zu navigieren. Wählen Sie die Option für Synchronisierung und Google-Dienste. Deaktivieren Sie die Option für Safe Browsing. Starten Sie Ihren Browser neu und Ihr Problem sollte behoben sein.

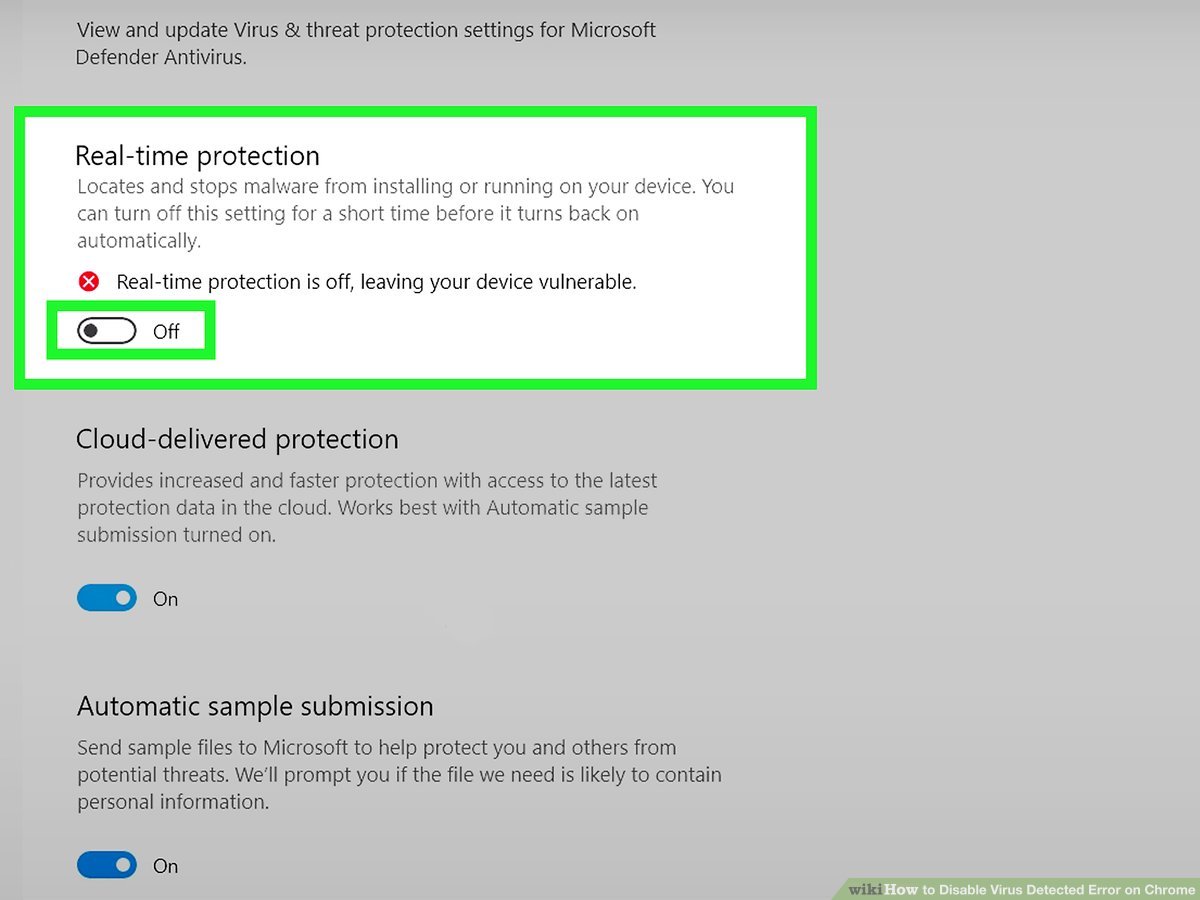

Wie ignorieren Sie eine Virenerkennung?

Gehe zu Start > Einstellungen > Aktualisieren & Sicherheit > Windows-Sicherheit > Virus & Bedrohungsschutz. Unter Virus & Bedrohungsschutzeinstellungen, wählen Sie Einstellungen verwalten und dann unter Ausschlüsse die Option Ausschlüsse hinzufügen oder entfernen aus. Wählen Sie Ausschluss hinzufügen und dann aus Dateien, Ordnern, Dateitypen oder Prozessen aus.

Warum sagt mir Chrome immer wieder, dass ich einen Virus habe?

Der Google Chrome-Popup-Virus ist eine häufige und frustrierende Malware auf Android-Telefonen. Die häufigste Ursache für diesen Virus ist das Herunterladen von Apps von Drittanbietern oder unbekannten Quellen, die die Malware enthalten. Das Wichtigste ist, NICHT irgendwo auf das Popup zu tippen!

Ist die Chrome-Virenwarnung echt?

„Google Chrome Warning Alert“ ist eine gefälschte Fehlermeldung, die von einer bösartigen Website angezeigt wird, die Benutzer häufig versehentlich besuchen – sie werden von verschiedenen potenziell unerwünschten Programmen (PUPs) umgeleitet, die Systeme ohne Zustimmung infiltrieren.

Warum erhalte ich ständig ein Popup-Fenster mit der Meldung, dass ich einen Virus habe?

Wenn Google sagt, dass Sie einen Virus auf Ihrem Telefon haben, werden Sie betrogen. Insbesondere versuchen Cyberkriminelle, Sie dazu zu bringen, Malware zu installieren, persönliche Daten zu übermitteln oder für die Entfernung von Viren zu bezahlen. Leider sind gefälschte Virenwarnungen auf Android-Telefonen heutzutage sehr verbreitet.

Ist die Virenwarnung von Google echt?

Google Security Alert/Warnung ist eine gefälschte Warnung, die von bösartigen Websites ausgegeben wird. Wie jedes Social Engineering ist es darauf ausgelegt, Benutzer zu täuschenonline eine unsichere Entscheidung zu treffen. Chrome- und Android-Geräte haben Sicherheitswarnungen, aber sie sind nicht als „Google-Sicherheitswarnung“ gekennzeichnet.

Verfügt Chrome über einen Virenschutz?

Verfügt Chrome über einen integrierten Virenschutz? JA, Google Chrome verfügt über einen integrierten Malware-Scanner. Es kann die schädlichen Dateien und Anwendungen suchen und melden, die die Probleme auf Ihrem System oder Browser verursachen. Diese integrierte Anti-Malware ist jedoch nur in der Windows-Version von Google Chrome enthalten.

Woran erkennen Sie, ob Chrome gehackt wurde?

Das offensichtlichste Anzeichen dafür, dass Ihr Browser missbraucht wurde, ist, dass Ihre Startseite anders ist als früher, oder dass Symbolleisten erschienen sind, die Sie nicht kennen. Möglicherweise sehen Sie auch neue Favoriten oder Lesezeichen direkt unter der Adressleiste oder wenn Sie die Lesezeichen manuell durchsuchen.

Wird durch die Deinstallation von Chrome Malware entfernt?

Nachdem Sie Chrome deinstalliert und erneut installiert und sich bei Ihrem Google-Konto angemeldet haben, werden alle Einstellungen, Erweiterungen und möglicherweise Malware aus der Cloud-Sicherung wiederhergestellt. Wenn also das Zurücksetzen der Browsereinstellungen und das Entfernen von Erweiterungen nicht geholfen haben, wird die Malware auch durch die Neuinstallation von Chrome nicht entfernt.

Woran erkennt man eine gefälschte Virenwarnung?

Die Federal Trade Commission (FTC) warnt davor, dass der Scareware-Betrug viele Variationen hat, aber es gibt einige verräterische Anzeichen: Sie erhalten möglicherweise Anzeigen, die versprechen, „Viren oder Spyware zu löschen“, „Privatsphäre zu schützen“, „Computerfunktion zu verbessern, B. „Schädliche Dateien entfernen“ oder „Ihre Registrierung bereinigen.“

Ist Google Chrome nicht sicher?

Chrome ist standardmäßig sicher und schützt Sie vor gefährlichen und betrügerischen Websites, die Ihre Passwörter stehlen oder Ihren Computer infizieren könnten. Fortschrittliche Technologien wie Site-Isolierung, Sandboxing und vorausschauender Phishing-Schutz schützen Sie und Ihre Datensicher.

Wo sind die Google Chrome-Einstellungen?

Sie können die Seite „Einstellungen“ öffnen, indem Sie auf das Symbol mit drei gestapelten horizontalen Linien links neben der Adressleiste klicken; Dadurch wird ein Dropdown-Menü geöffnet und die Einstellungen befinden sich unten auf dem Bildschirm.

Warum schränkt Google meine Suche ein?

Warum Websites blockiert werden. Google überprüft die indexierten Seiten auf schädliche Skripte oder Downloads, Inhaltsverstöße, Richtlinienverstöße und viele andere Qualitäts- und Rechtsprobleme, die Nutzer betreffen können.

Sollte ich den Virenschutz während des Downloads deaktivieren?

Während der Installation eines neuen Programms oder einer neuen Anwendung können Benutzer auf die allgemeine Anforderung stoßen, Ihren Virenschutz zu deaktivieren, bevor Sie einen Download starten. Mehrere Anwendungen erfordern dies, da Antivirensoftware normalerweise das ordnungsgemäße Herunterladen neuer Programme nicht zulässt, obwohl sie sich als sicher erwiesen haben.

Verlangsamt Avast Ihren Computer?

Wird durch die Deinstallation von Chrome Malware entfernt?

Nachdem Sie Chrome deinstalliert und erneut installiert und sich bei Ihrem Google-Konto angemeldet haben, werden alle Einstellungen, Erweiterungen und möglicherweise Malware aus der Cloud-Sicherung wiederhergestellt. Wenn also das Zurücksetzen der Browsereinstellungen und das Entfernen von Erweiterungen nicht geholfen haben, wird die Malware auch durch die Neuinstallation von Chrome nicht entfernt.

Wie suche ich in Chrome nach Malware?

Um einen Scan auszuführen, müssen Sie die Chrome-Einstellungen öffnen. Klicken Sie dazu oben rechts auf das Dreipunkt-Symbol und dann auf „Einstellungen“. In den Einstellungen angekommen, sollten Sie einen kurzen „Sicherheitscheck“ durchführen, klicken Sie dazu im Unterbereich „Sicherheitscheck“ auf „Jetzt prüfen“, der dritte von oben.

Kann jemand Ihr Google Chrome hacken?

(NewsNation) – Wenn Sie Google Chrome als Internetbrowser verwenden, seien Sie vorsichtig: Ihre Daten könnten gefährdet sein. Googlehat Milliarden von Chrome-Benutzern gewarnt, dass der Browser erfolgreich von Hackern angegriffen wurde.

Wie suche ich in Chrome nach Malware?

Um einen Scan auszuführen, müssen Sie die Chrome-Einstellungen öffnen. Klicken Sie dazu oben rechts auf das Dreipunkt-Symbol und dann auf „Einstellungen“. In den Einstellungen angekommen, sollten Sie einen kurzen „Sicherheitscheck“ durchführen, klicken Sie dazu im Unterbereich „Sicherheitscheck“ auf „Jetzt prüfen“, der dritte von oben.

Was bewirkt das Zurücksetzen und Bereinigen von Chrome?

Wenn sich Chrome nicht wie gewohnt verhält, enthält es einen Bereinigungs- und Zurücksetzungsprozess, der möglicherweise Abhilfe schafft. Der Prozess durchsucht Ihren Computer nach schädlicher Software, die Probleme verursachen könnte, und entfernt sie dann.

Was verursacht Browser-Hijacking?

Browser-Hijacking tritt auf, wenn unerwünschte Software die Aktivität des Internetbrowsers ändert, um Benutzer auszuspionieren, ihre Informationen zu stehlen oder dauerhafte Werbung anzuzeigen.

Was ist Google Chrome Cleaner?

Die Click&Clean-Webbrowser-Erweiterung ist ein Private Data Cleaner für den Google Chrome-Webbrowser, der Ihnen dabei hilft, Ihre privaten Browserdaten zu bereinigen und dadurch Ihre Datensicherheit, Ihren Datenschutz und Ihre Online-Sicherheit zu schützen.