Um die Datenschutzspuren in Google Chrome manuell zu entfernen, können Sie die folgenden Schritte ausführen und sie aus den Datenschutzeinstellungen löschen: Schritt 1: Öffnen Sie den Chrome-Browser und klicken Sie auf die 3 Punkte in der oberen rechten Ecke des Browserfensters. Klicken Sie dann auf Weitere Tools und dann auf Browserdaten löschen. Um Ihren Standortverlauf zu löschen, gehen Sie zum Datenschutz-Dashboard, scrollen Sie nach unten zum Abschnitt Standortaktivitäten, klicken Sie auf Standortaktivitäten anzeigen und löschen und löschen Sie Ihren Standortverlauf ganz oder teilweise. Es gibt noch viel mehr, was Sie tun können, um Ihre Privatsphäre zu schützen, wenn Sie dort sind. Einzelheiten finden Sie unten unter „Verwenden des Datenschutz-Dashboards von Microsoft“.

Wie lösche ich meinen IP-Adressverlauf?

Öffnen Sie Ihren Browser. Diese Methode funktioniert mit Internet Explorer, Google Chrome, Firefox, Safari, Opera, Netscape und vielen anderen Browsern. Öffnen Sie das Menü „Optionen“ oder „Extras“. Wählen Sie „Browserverlauf löschen“ oder „Private Daten löschen“

Wird der Verlauf durch das Löschen des Verlaufs wirklich gelöscht?

Das Löschen Ihres Browserverlaufs ist NICHT dasselbe wie das Löschen Ihres Google Web & App-Aktivität. Wenn Sie Ihren Browserverlauf löschen, löschen Sie nur den Verlauf, der lokal auf Ihrem Computer gespeichert ist. Das Löschen Ihres Browserverlaufs hat keine Auswirkungen auf die auf den Google-Servern gespeicherten Daten.

Wird der Verlauf durch das Löschen tatsächlich gelöscht?

Es stellt sich heraus, dass das Löschen Ihres Browserverlaufs nicht wirklich etwas löscht, und es gibt eine Aufzeichnung jeder Google-Suche, die Sie jemals durchgeführt haben, bis hin zur allerersten.

Wird durch das Löschen des Verlaufs alles gelöscht?

Das Löschen Ihres Online-Verlaufs mit Ihrem Webbrowser oder Betriebssystem lässt die Daten jedoch nicht endgültig verschwinden. Tatsächlich löschen diese Methoden nur die Referenzen Ihrer Dateien und hinterlassen die echten Daten auf Ihrem System als freien Speicherplatz.

Kannst duIhre Informationen aus dem Darknet entfernen?

Auch wenn es keine Möglichkeit gibt, Ihre persönlichen Daten aus dem Dark Web zu entfernen, können Sie Maßnahmen ergreifen, um sich vor Identitätsdiebstahl zu schützen, sobald Sie wissen, welche Informationen offengelegt werden.

Wie entferne ich persönliche Informationen von meinem Computer vor dem Recycling?

Gehen Sie unter Windows 10 zu Einstellungen > Aktualisieren & Sicherheit > Wiederherstellung. Klicken Sie im Abschnitt „Diesen PC zurücksetzen“ auf die Schaltfläche „Erste Schritte“. Sie werden dann gefragt, ob Sie Apps und Einstellungen entfernen, aber Ihre persönlichen Dateien behalten oder alles entfernen möchten. Wählen Sie die Option Alles entfernen.

Was sind Spuren im Computer?

Trace bezieht sich auf den Prozess der Erfassung von Daten, die veranschaulichen, wie die Komponenten in einem Design funktionieren, ausgeführt und ausgeführt werden.

Kann jemand meinen Browserverlauf verfolgen?

Schwachstellen. Privates Surfen ist weder sicher noch vollständig privat. Es ist eine Funktion Ihres Webbrowsers, was bedeutet, dass andere Anwendungen weiterhin auf Ihre Online-Aktivitäten zugreifen können. Wenn ein Keylogger oder Spyware auf Ihrem Computer installiert ist, kann jemand diese Programme verwenden, um Ihre privaten Surfaktivitäten zu verfolgen.

Kann der Browserverlauf nach dem Löschen zurückverfolgt werden?

Technisch gesehen kann Ihr gelöschter Browserverlauf von Unbefugten wiederhergestellt werden, selbst nachdem Sie sie gelöscht haben.

Kann die Regierung meinen gelöschten Suchverlauf sehen?

Wichtige Vorbehalte. Während die Regierung nicht durch Ihren Internetverlauf, Ihre E-Mails oder Textnachrichten schnüffelt, kann sie öffentlich zugängliche Informationen über Sie überprüfen. Dazu kann alles gehören, was Sie jemals in sozialen Medien, einem Online-Forum oder an anderen Orten im Internet gepostet haben, das zu Ihnen zurückverfolgt werden kann.

Wer kann meinen Browserverlauf sehen?

Trotz der von Ihnen getroffenen DatenschutzvorkehrungenEs gibt jemanden, der alles sehen kann, was Sie online tun: Ihr Internet Service Provider (ISP). Wenn es um den Online-Datenschutz geht, gibt es viele Schritte, die Sie unternehmen können, um Ihren Browserverlauf zu bereinigen und zu verhindern, dass Websites Sie verfolgen.

Wird Ihr Internetverlauf für immer gespeichert?

Kann jemand sehen, wonach Sie im Internet suchen?

Nein, nur an der Oberfläche. Ihr Internetanbieter sammelt und speichert diese Informationen für einen Zeitraum, der von den Gesetzen zur Vorratsdatenspeicherung abhängt (häufig 6 Monate/1 Jahr). Der beste Weg, Ihre Daten zu schützen, besteht darin, zu verhindern, dass sie Ihren Suchverlauf überhaupt sehen. Verwenden Sie Datenverschlüsselungstools wie Tor, VPN oder einen HTTPS-Proxy.

Kann der WLAN-Eigentümer sehen, was ich suche?

— Kann der WLAN-Eigentümer sehen, was ich suche? Die Antwort lautet „NEIN“, es sei denn, Sie verwenden eine veraltete Suchmaschine aus der Vergangenheit. Heutzutage haben alle modernen Websuchen auf ihren Websites HTTPS aktiviert, sodass alle Daten auf allen Suchmaschinenseiten verschlüsselt sind und kein WLAN-Besitzer sehen kann, was Sie gesucht haben.

Kann jeder meinen Google-Suchverlauf sehen?

KANN ICH MEINEN GESAMTEN SUCHVERLAUF HERUNTERLADEN? Obwohl Sie nur Ihren gesamten Suchverlauf anzeigen können, seien Sie gewarnt: Wenn Sie Ihr Gmail-Konto auf einem Gemeinschafts- oder Familiencomputer angemeldet lassen, können Personen nicht nur in Ihren E-Mails herumschnüffeln, sondern auch Ihren Suchverlauf durchsuchen.

Warum sollten Sie Google Chrome löschen?

Der Technologieriese hat kürzlich seine 2,6 Milliarden Nutzer vor einer Sicherheitslücke im Browser gewarnt, die von Hackern ausgenutzt werden könnte. Während Google behauptet, dass es hart daran arbeitet, die Sicherheit der Benutzer zu schützen, sagen Cyberexperten, dass es an der Zeit ist, Chrome hinter sich zu lassen.

Was bedeutet es, wenn sich Ihre Informationen im Dark Web befinden?

Im Gegensatz zum Surface Web, das wir für Dinge wie Einkaufen und Online-Banking verwenden, ist dasDark Web ist ein Teil des Internets, der nicht von Suchmaschinen indiziert wird. Der Zugriff ist nur mit speziellen Webbrowsern möglich. Einige weithin bekannte Netzwerke sind Tor, I2P und Riffle.

Befinden sich alle Informationen im Darknet?

Ihre E-Mail-Adresse, Ihr Bankkonto und Ihre Online-Gesundheitsdaten befinden sich alle im Deep Web. Das Deep Web beinhaltet auch das Dark Web. Und im Gegensatz zu den anderen Schichten des Webs kann das Dark Web von normalen Webbrowsern nicht gesehen werden. Benutzer sind anonym und ihre Aktivitäten werden nicht verfolgt.

Kannst du erkennen, ob dich jemand gegoogelt hat?

Die traurige Wahrheit ist, dass es bei Google keine Funktion gibt, die Sie benachrichtigt, wenn jemand nach Ihrem Namen sucht. In der Vergangenheit haben Websites wie Ziggs behauptet, Ihnen genau zeigen zu können, wer Sie gegoogelt hat, aber Unternehmen wie diese gehören schnell der Vergangenheit an.

Beim Dumping eines PCs können die Daten gelöscht werden?

Um Daten dauerhaft von Ihrer Festplatte zu entfernen, müssen diese gelöscht werden – am besten mehrmals mit einem speziellen Festplatten-Löschprogramm überschrieben. Probieren Sie für Windows-PCs Eraser (kostenlos) oder EgisTec Shredder ($9,95 auf EgisTec.com, unterstützt Windows 7) und für Macs ShredIt X (kostenlos).

Wie kann ich meine Daten dauerhaft von der Festplatte löschen?

Klicken Sie in der Multifunktionsleiste des Datei-Explorers oben im Fenster auf „Löschen“ oder klicken Sie auf den Pfeil unter der Option „Löschen“ und wählen Sie „Endgültig löschen“. Wenn Sie auf Löschen klicken, wird die Datei in den Papierkorb verschoben, während die Auswahl der Option Endgültig löschen die Datei endgültig löscht.

Wie kann ich mich davor schützen, im Internet verfolgt zu werden?

Tun Sie dies: Gehen Sie in die Einstellungen jedes Browsers und deaktivieren Sie Cookies. Wir empfehlen die Verwendung von DuckDuckGo, das auch eine Einstellung zum Verhindern von Browser-Fingerprinting hat, was nur bei Ihnen der Fall istBrowser wird über das Internet verfolgt. 3. Bereinigen Sie Ihre Online-Konten Dies kann schwierig sein.

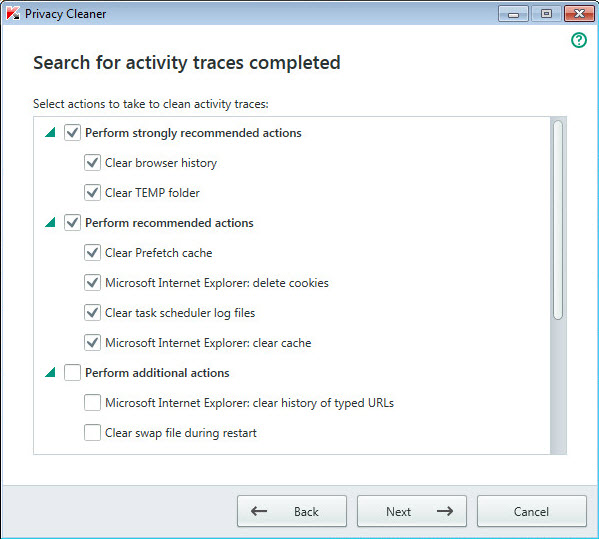

Wie lösche ich alle Spuren eines Programms?

Führen Sie das Tool aus, wählen Sie aus, welche Kategorie und Programmspuren Sie entfernen möchten, und klicken Sie auf Scannen. Es scannt alles, was Sie überprüft haben, und zeigt eine Liste der Dateien an. Um Spuren dieser aufgelisteten Programme dauerhaft zu löschen, klicken Sie auf Alle löschen.

Wie kann ich meine Privatsphäre verbessern, wenn ich meinen Laptop verwende?

Tippvorschläge und Handschrifterkennung mit dem Wörterbuch des lokalen Systems funktionieren ebenfalls weiterhin. Das Umschalten dieser Einstellung auf die Position „Aus“ hilft Ihnen bei Ihren Bemühungen, Ihre Privatsphäre zu verbessern, führt jedoch auch zum Verlust einiger Funktionen, an die Sie sich gewöhnt haben.

Wie lösche ich Browser-Aktivitätsspuren?

Manuell: Moderne Browser bieten Ihnen die Möglichkeit, Ihre Aktivitätsspuren entweder punktuell oder komplett manuell zu löschen. Sie können Ihren Browser-, Download- und Suchverlauf, Cookies, Cache, Sitzungsspeicher, Protokolle, gespeicherte Passwörter usw. löschen.