Anúncios

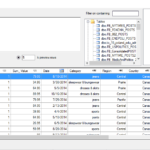

Geben Sie „netstat -a“ ohne die Anführungszeichen ein und drücken Sie die „Enter“-Taste. Eine Liste mit Daten wird angezeigt. Die erste Spalte gibt den verwendeten Protokolltyp an, während die zweite Spalte eine Liste der verwendeten lokalen Verbindungen anzeigt. Die Nummer, die in dieser Spalte nach dem Doppelpunkt erscheint, ist der verwendete Port.

Woran erkenne ich, was mit einem Port verbunden ist?

Geben Sie „netstat -a“ ohne die Anführungszeichen ein und drücken Sie die „Enter“-Taste. Eine Liste mit Daten wird angezeigt. Die erste Spalte gibt den verwendeten Protokolltyp an, während die zweite Spalte eine Liste der verwendeten lokalen Verbindungen anzeigt. Die Nummer, die in dieser Spalte nach dem Doppelpunkt erscheint, ist der verwendete Port.

Anúncios

Welches Gerät ist mit einem Port verbunden?

USB-Anschluss. Zu den Geräten, die an den USB-Anschluss angeschlossen werden können, gehören Maus, Tastatur, Digitalkamera, USB-Flash-Laufwerk, Scanner usw. Es gibt mehrere Versionen des USB-Anschlusses. Sie können auch verschiedene Geräte aufladen, indem Sie sie über den USB-Anschluss an den Computer anschließen.

Wie finde ich heraus, welche Geräte an meinen seriellen Anschluss angeschlossen sind?

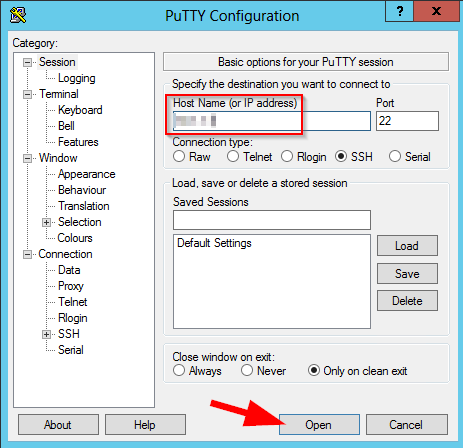

1) Klicken Sie auf Start. 2) Klicken Sie im Startmenü auf Systemsteuerung. 3) Klicken Sie in der Systemsteuerung auf Geräte-Manager. 4) Klicken Sie im Geräte-Manager auf + neben Port, um die Portliste anzuzeigen.

Anúncios

Woran erkenne ich, ob ein Port offen ist?

Testen von Ports mit der Eingabeaufforderung Wenn Sie Ports auf Ihrem Computer testen möchten, verwenden Sie die Windows-Eingabeaufforderung und den CMD-Befehl netstat -ano. Windows zeigt Ihnen alle aktuell bestehenden Netzwerkverbindungen über offene Ports oder offene, lauschende Ports, die gerade keine Verbindung aufbauen.

Können Sie einen seriellen Port pingen?

Netzwerkgeräte verwenden ICMP, um Fehlermeldungen und Informationen darüber zu senden, ob die Kommunikation mit einer IP-Adresse erfolgreich ist oder nicht. ICMP unterscheidet sich vonIP-Adresse, gefolgt von dem spezifischen Port, der angepingt werden soll.

Wie überprüfen Sie, ob eine serielle Schnittstelle funktioniert?

Durch Verschleifen der Sende- und Empfangspins können Sie die Kommunikation des seriellen Kabelanschlusses testen, indem Sie prüfen, ob die seriellen Anschlüsse gültige Informationen senden und empfangen. Dies wird als Loopback-Test bezeichnet und kann zum Testen der RS232-Kommunikation verwendet werden. Verwenden Sie einen Schraubendreher, um die Stifte zum Testen zu schleifen.

Was sind verdächtige Ports?

Ports 80, 443, 8080 und 8443 (HTTP und HTTPS) HTTP und HTTPS sind die heißesten Protokolle im Internet und werden daher häufig von Angreifern angegriffen. Sie sind besonders anfällig für Cross-Site-Scripting, SQL-Injections, Cross-Site-Request-Fälschungen und DDoS-Angriffe.

Was sind die riskanten Ports?

In SecureCloud sind riskante Ports häufig verwendete Ports, die dem Internet ausgesetzt sind. Sie gelten daher als hohes Risiko und könnten Ihr Vermögen angreifbar machen. Die Liste der riskanten Ports kann in der Konfiguration verwaltet und der Umfang ihrer Meldung unter Ausnahmen weiter verfeinert werden.

Was können Hacker mit offenen Ports machen?

Cyberkriminelle können offene Ports und Schwachstellen in Protokollen ausnutzen, um auf sensible Daten zuzugreifen. Wenn Sie Ports nicht ständig überwachen, können Hacker Schwachstellen in diesen Ports ausnutzen, um Daten von Ihrem System zu stehlen und zu verlieren.

Wie lange kann ein Port in dir bleiben?

Ports können wochen-, monate- oder jahrelang bestehen bleiben. Ihr Team kann einen Port verwenden, um: die Anzahl der Nadelstiche zu reduzieren. Geben Sie Behandlungen, die länger als 1 Tag dauern.

Sind offene Ports ein Risiko?

Offene Ports werden gefährlich, wenn legitime Dienste durch Sicherheitslücken ausgenutzt werden oder bösartige Dienste über Malware oder Social Engineering in ein System eingeführt werden. Cyberkriminelle können diese Dienste in Verbindung mit offenen Ports nutzen, um zu gewinnenunbefugter Zugriff auf sensible Daten.

Sind Port 80 und 8080 gleich?

Port 8080 ist der Port, der im Allgemeinen von Webservern verwendet wird, um TCP-Verbindungen herzustellen, wenn der Standardport 80 belegt ist. Im Allgemeinen wird Port 8080 vom Webserver als beste Alternative zu 80 gewählt, da er zwei 80er hat und über dem eingeschränkten bekannten Port liegt.

Wie kann ich feststellen, ob Port 8080 offen ist?

Um beispielsweise zu prüfen, ob Port 8080 offen ist, würden Sie im Terminal „lsof -i :8080“ eingeben. Dies zeigt Ihnen eine Liste aller Prozesse, die Port 8080 verwenden. Sie können auch den Befehl „nmap“ verwenden, um auf Ihrem Mac nach offenen Ports zu suchen.

Ist 8080 der Standardport?

Zum Beispiel verwenden sowohl der Webserver als auch der Anwendungsserver den Standardport 8080. Wenn Sie beide Komponenten auf demselben Host installieren, erhält die zuerst zu konfigurierende Komponente den Standardport 8080. Die zweite zu konfigurierende Komponente hat einen anderen Standardport, wie 8081 oder 8082.

Wie entferne ich einen Überwachungsport?

Um Listening Port entfernen zu aktivieren, wenn VS ausgefallen ist, navigieren Sie zu Anwendungen> Virtuelle Dienste und klicken Sie oben rechts auf das Bearbeitungssymbol. Navigieren Sie zu Erweitert und aktivieren Sie das Kontrollkästchen für Abhörport entfernen, wenn VS ausgefallen ist, das unter Andere Einstellungen verfügbar ist. Klicken Sie auf Speichern.

Transportprotokolle, da ICMP nicht zum Austausch von Daten zwischen Systemen verwendet wird. Ping verwendet ICMP-Pakete und ICMP verwendet keine Portnummern, was bedeutet, dass ein Port nicht gepingt werden kann.

Was passiert, wenn ein Port offen ist?

Ein offener Port bezieht sich auf eine TCP- oder UDP-Portnummer, die aktiv Pakete akzeptiert. Mit anderen Worten, dahinter steckt ein System, das Kommunikation empfängt. Ein geschlossener Port hingegen weist Pakete zurück oder ignoriert sie. Einige Ports sind für bestimmte Protokolle reserviert und müssen daher offen sein.

Ist ein Port geöffnet, wenn er lauscht?

Listening Port ist ein Netzwerkport, auf dem eine Anwendung oder ein Prozess lauscht und als Kommunikationsendpunkt fungiert. Jeder Listening-Port kann mithilfe einer Firewall geöffnet oder geschlossen (gefiltert) werden. Im Allgemeinen ist ein offener Port ein Netzwerkport, der eingehende Pakete von entfernten Standorten akzeptiert.

Was überwacht meine Ports?

Um eine Liste der Listening-Ports anzuzeigen, öffnen Sie die Eingabeaufforderung und geben Sie Folgendes ein: C:\> netstat -ano