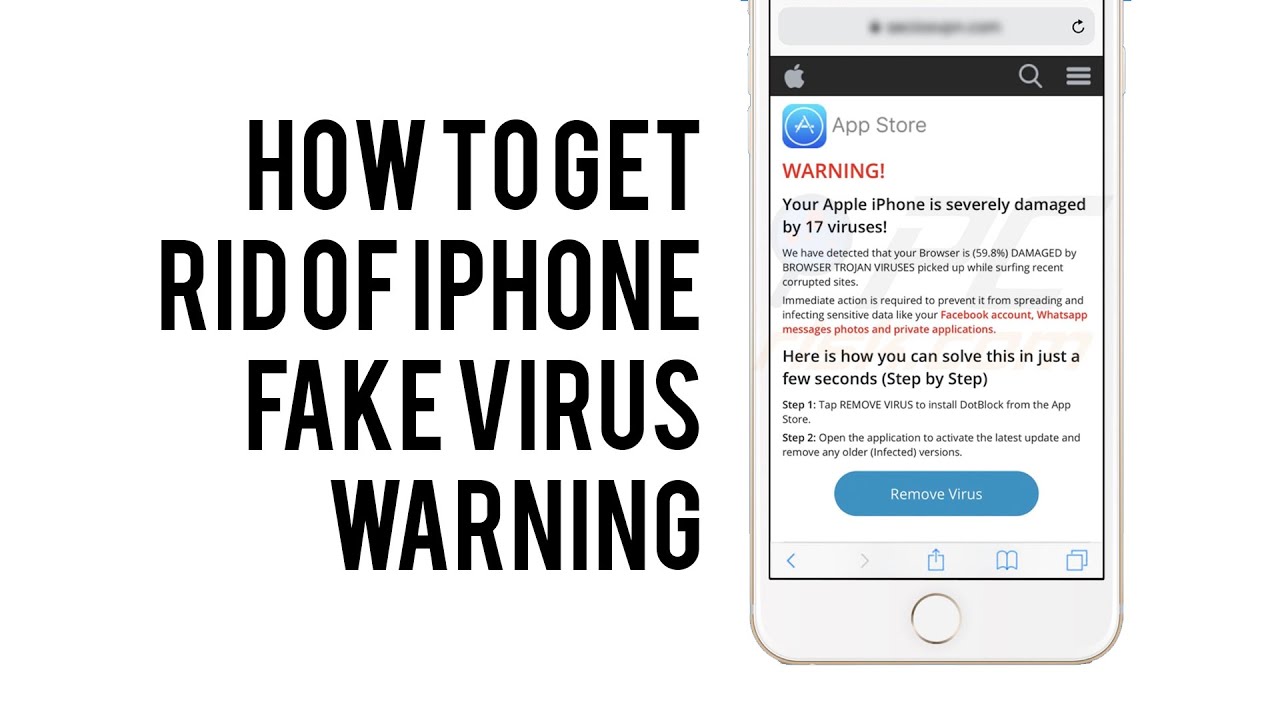

Todas las respuestas. Los mensajes son una estafa. Los iPhones no reciben virus, a menos que tengan jailbreak. Vaya a Configuración > Safari > Borrar el historial y los datos del sitio web.

¿Por qué sigo recibiendo ventanas emergentes de virus en mi iPhone?

Todas las respuestas. Los mensajes son una estafa. Los iPhones no reciben virus, a menos que tengan jailbreak. Vaya a Configuración > Safari > Borrar historial y datos del sitio web.

¿Las ventanas emergentes de virus son iPhone reales?

La alerta de seguridad de Apple es un mensaje emergente falso que indica que su dispositivo iOS fue pirateado y que su información personal está en riesgo. Los usuarios pueden recibir esta alerta al visitar un sitio web sospechoso o ser redirigidos si tienen un programa potencialmente no deseado (PUP) instalado en su Mac o iPhone.

¿Qué hago si mi iPhone dice virus detectado?

Además de borrar todas las aplicaciones en segundo plano, borrar la memoria caché del navegador Safari y el historial de navegación también puede ayudar a eliminar la alerta de virus en su iPhone. Al hacerlo, se borrarán los archivos temporales o las cookies que se hayan guardado cuando se produjo la alerta de virus.

¿Por qué sigo recibiendo una advertencia de virus en mi teléfono?

La ventana emergente de advertencia de virus en Android En la mayoría de los casos, los usuarios de Android solo ven una ventana emergente de advertencia de virus falsa cuando usan el navegador web para visitar un sitio web malicioso. La ventana emergente le advierte que su Android está infectado con un virus y lo invita a tocar un botón para ejecutar un análisis y eliminar el software de su dispositivo.

¿Puede un iPhone contraer un virus de Safari?

¿Puede un iPhone contraer un virus de Safari? No de Safari en sí, pero es posible infectar su iPhone a través de Safari. Al igual que cualquier otro navegador, Safari puede ser una vía de escape para programas maliciosos y virus.

¿Se puede hackear tu iPhone haciendo clic en un enlace?

2. Evite hacer clic en enlaces sospechosos. Al igual que en su computadora, suEl iPhone se puede piratear haciendo clic en un sitio web o enlace sospechoso. Si un sitio web se ve o se siente “fuera de lugar”, verifique los logotipos, la ortografía o la URL.

¿Puedes desbloquear tu teléfono?

Si recientemente descargaste aplicaciones en Android, es posible que tengan la culpa del ataque. Por lo tanto, para desbloquear su teléfono, elimine todas las aplicaciones descargadas recientemente.

¿Reiniciar tu teléfono puede eliminar a los piratas informáticos?

La mayoría del malware se puede eliminar con un restablecimiento de fábrica de su teléfono. Sin embargo, esto borrará todos los datos almacenados en su dispositivo, como fotos, notas y contactos, por lo que es importante hacer una copia de seguridad de estos datos antes de reiniciar su dispositivo. Siga las instrucciones a continuación para restablecer su iPhone o Android.

¿Qué hace *# 21 en iPhone?

Marque *#21# y presione Llamar para mostrar el estado del desvío de llamadas para voz, datos, fax, sms, sincronización, asíncrono, acceso a paquetes y acceso al teclado habilitado o deshabilitado.

¿Qué sucede si hace clic en una notificación de virus falsa?

En algunos casos, el scareware instala un código malicioso en su computadora, ya sea que haga clic en la advertencia o no. La descarga desde una de estas ventanas emergentes de advertencia de virus falsas puede generar virus, software malicioso llamado “troyanos” y/o “keyloggers” que registran contraseñas y datos confidenciales.

¿Por qué Chrome sigue diciendo que tengo un virus?

El virus emergente de Google Chrome es un malware común y frustrante en los teléfonos Android. La causa más común de este virus es descargar aplicaciones de fuentes desconocidas o de terceros que contienen el malware. ¡Lo más importante es NO tocar en ninguna parte de la ventana emergente!

¿Se pueden piratear fácilmente los iPhones?

¿Se puede hackear un iPhone de forma remota? Un iPhone puede ser pirateado de forma remota a través de las vulnerabilidades de iOS. Sin embargo, es más probable que sea pirateado a través de programas maliciosos.software o acceso físico, ya que la piratería basada en programación es la más difícil de llevar a cabo.

¿Qué debo marcar para ver si mi teléfono ha sido pirateado?

Utilice el código *#21# para ver si los piratas informáticos rastrean su teléfono con intenciones maliciosas. También puede usar este código para verificar si sus llamadas, mensajes u otros datos están siendo desviados. También muestra el estado de su información desviada y el número al que se transfiere la información.prieš 7 dienas

¿Quién está accediendo a mi teléfono?

Para comprobar el uso de datos móviles en Android, vaya a Configuración > Red y amplificador; Internet > Uso de datos. En Móvil, verá la cantidad total de datos móviles que utiliza su teléfono. Toque Uso de datos móviles para ver cómo ha cambiado su uso de datos con el tiempo. Desde aquí, puede identificar cualquier aumento reciente.prieš 6 dienas

¿Debería restablecer mi iPhone si me lo piratean?

Si sospecha que su iPhone ha sido pirateado, debe restablecer su teléfono a su configuración de fábrica. ¿Qué tienes que hacer para prevenir otro ataque? Nunca se conecte a una red Wi-Fi gratuita No haga jailbreak a su teléfono Elimine cualquier aplicación de su teléfono que no reconozca No descargue aplicaciones ilegítimas, como la aplicación de la linterna.

¿Cómo sabré si me han pirateado?

Ventanas emergentes frecuentes, especialmente las que lo alientan a visitar sitios inusuales oa descargar antivirus u otro software. Cambios en su página de inicio. Correos electrónicos masivos que se envían desde su cuenta de correo electrónico. Bloqueos frecuentes o rendimiento inusualmente lento de la computadora.

¿Puedes saber si tu teléfono está siendo monitoreado?

Sí, hay señales que le indicarán cuándo su teléfono está siendo monitoreado. Estos signos incluyen el sobrecalentamiento de su dispositivo, la batería se agota rápidamente, recibir mensajes de texto extraños, escuchar sonidos extraños durante las llamadas y reinicios aleatorios de su teléfono.prieš 3dienas

¿Qué pasa si marcas *#31?

Si desea ocultar el identificador de llamadas, marque *31# y presione el botón de llamada. Este código le permite comprobar a qué número su teléfono está reenviando llamadas actualmente cuando está ocupado o rechaza una llamada.

¿Qué es el iPhone *#31?

Anonimizar llamadas salientes: escriba *#31# para ver si ha deshabilitado el identificador de llamadas y está realizando llamadas de forma anónima. También puede realizar una sola llamada anónima escribiendo #31#1234567890, reemplazando 1234567890 con el número de teléfono al que desea llamar.

¿Cómo puedo saber si mi teléfono tiene un virus?

Si su teléfono tiene un virus, notará algunos cambios en su comportamiento. Un signo típico es la existencia repentina de problemas de bajo rendimiento. Su teléfono puede ralentizarse cuando intenta abrir su navegador u otra aplicación. Otras veces, notará que algunas aplicaciones se comportan de manera sospechosa.

¿Qué iPhone es más seguro?

Después de nuestra investigación y clasificación, elegimos el Apple iPhone 12 Pro Max como el teléfono más seguro.