En MySQL, los permisos de usuario se otorgan a la cuenta de usuario de MySQL que determina las operaciones que se pueden realizar en el servidor. Estos permisos de usuario pueden diferir en los niveles de privilegios en los que se aplican para varias ejecuciones de consultas.

¿Cómo se implementa la seguridad del usuario en MySQL?

La seguridad de MySQL funciona al limitar tanto a los usuarios que tienen acceso a una base de datos como a lo que se les permite hacer una vez que tienen acceso.

¿Cómo muestro los permisos de usuario en MySQL?

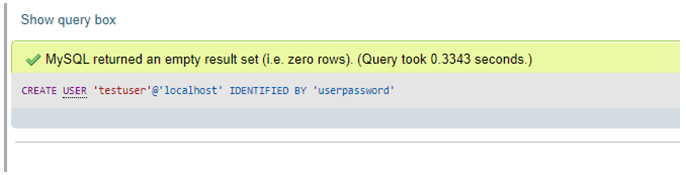

Si la cuenta de usuario con la que inició sesión tiene privilegios SELECT en la base de datos mysql interna, puede ver los privilegios otorgados a otras cuentas de usuario. Para mostrar los privilegios de otras cuentas, utilice el siguiente formato: SHOW GRANTS FOR ‘

¿Cómo se implementan los permisos en MySQL Mcq?

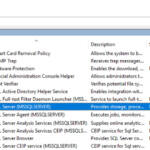

Explicación: MySQL utiliza seguridad basada en listas de control de acceso (ACL) para todas las conexiones, consultas y otras operaciones que los usuarios pueden intentar realizar. Hay soporte para conexiones encriptadas SSL. 2. El cliente mysql escribe un registro de sentencias ejecutadas en un archivo de historial en Unix.

¿Cómo cambio los permisos en MySQL?

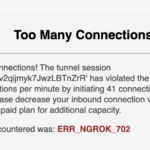

Actualmente no puede cambiar los privilegios de un usuario en el panel de control, así que para hacerlo necesita usar un cliente MySQL de línea de comandos como mysql. Después de crear un usuario en el clúster, conéctese al clúster como doadmin u otro usuario administrador.

¿Cómo otorgo subvenciones en MySQL?

La cláusula WITH GRANT OPTION brinda al usuario la capacidad de otorgar a otros usuarios cualquier privilegio que el usuario tenga en el nivel de privilegio especificado. Para otorgar el privilegio GRANT OPTION a una cuenta sin cambiar sus privilegios, haga lo siguiente: GRANT USAGE ON *.

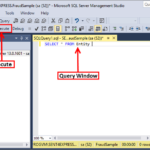

¿Cómo doy permiso parabase de datos en SQL Server?

Seguridad – Inicios de sesión, luego haga doble clic en Iniciar sesión y obtendrá la ventana Propiedades de inicio de sesión. Vaya a la pestaña Asignación de usuarios y seleccione la base de datos en la que desea otorgar permiso. En la sección ‘Membresía de rol de base de datos para’, marque la casilla de verificación ‘db_datawriter’ como se muestra a continuación. Haz clic en Aceptar y listo.

¿Cuál de los siguientes está disponible en MySQL Mcq?

La respuesta correcta a la pregunta «¿Cuál de los siguientes está disponible en MySQL?» es la opción (D). Crear base de datos. Porque MySQL es un RDBMS de código abierto o un sistema de gestión de bases de datos relacionales.

¿Cómo otorgas permiso para acceder a una base de datos?

En la pestaña Herramientas de la base de datos, en el grupo Administrar, haga clic en Usuarios y permisos. Haga clic en uno de los siguientes comandos: Permisos de usuario y grupo Use esto para otorgar o revocar permisos de usuario o grupo, o para cambiar el propietario de los objetos de la base de datos.

¿Cómo otorgo permiso para seleccionar un usuario en SQL Server?

1 Respuesta. Para la vista existente, puede ir a las Propiedades de la vista en SSMS, agregar usuarios en Permisos y luego otorgar permiso de selección en la lista de permisos. O use la siguiente declaración para otorgar permisos de usuario: GRANT SELECT ON OBJECT::[schema].

¿Cuáles son las tres formas de implementar un control de seguridad?

Hay tres áreas principales o clasificaciones de controles de seguridad. Estos incluyen seguridad de gestión, seguridad operativa y controles de seguridad física.

¿Cuáles son los tres tipos de políticas de seguridad?

R: Los tres tipos de políticas de seguridad de uso común son las políticas de programas, las políticas específicas de problemas y las políticas específicas de sistemas.

¿Por qué implementamos políticas de seguridad?

¿Por qué son importantes las políticas de seguridad? Las políticas de seguridad son importantes porque protegen los activos de una organización,tanto físicos como digitales. Identifican todos los activos de la empresa y todas las amenazas a esos activos.

¿Cuál es el propósito de implementar una política de seguridad?

El objetivo de las políticas de seguridad de TI es abordar las amenazas de seguridad e implementar estrategias para mitigar las vulnerabilidades de seguridad de TI, además de definir cómo recuperarse cuando ocurre una intrusión en la red. Además, las políticas brindan pautas a los empleados sobre qué hacer y qué no hacer.

¿Cuáles son los cuatro 4 elementos de la seguridad de datos?

Protección, Detección, Verificación & Reacción. Estos son los principios esenciales para una seguridad efectiva en cualquier sitio, ya sea una pequeña empresa independiente con un solo sitio o una gran corporación multinacional con cientos de ubicaciones.

¿Cuáles son los dos tipos de privilegios de usuario?

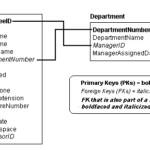

Privilegios del sistema: un privilegio del sistema otorga a un usuario la capacidad de realizar una acción en particular o realizar una acción en cualquier objeto de esquema de un tipo en particular. Privilegios de objeto: un privilegio de objeto otorga a un usuario la capacidad de realizar una acción particular en un objeto de esquema específico.

¿Cuáles son los dos tipos de privilegios?

Los privilegios de administrador controlan la creación de objetos y la administración del sistema. Los privilegios de objeto controlan el acceso a objetos específicos de la base de datos.

¿Qué es el privilegio de proceso en MySQL?

El privilegio PROCESS controla el acceso a la información sobre los subprocesos que se ejecutan dentro del servidor (es decir, la información sobre las declaraciones que se ejecutan en las sesiones). Subproceso de información disponible mediante la instrucción SHOW PROCESSLIST, el comando mysqladmin processlist, INFORMATION_SCHEMA.

¿Cómo cambio los permisos en una base de datos?

Haga clic derecho en el servidor de la base de datos y haga clic en Permisos. Elija el usuario de la lista. Verifique el servidorcasilla de verificación del administrador para otorgar al usuario privilegios de administrador del servidor. Desmarque la casilla de verificación Administrador del servidor para revocar los privilegios de administrador del servidor del usuario.

¿Qué es chmod 777, chmod 775 y chmod 755?

777: todos pueden leer/escribir/ejecutar (acceso completo). 755: el propietario puede leer/escribir/ejecutar, el grupo/otros pueden leer/ejecutar. 644: el propietario puede leer/escribir, el grupo/otros solo pueden leer.

¿Cómo doy a un usuario una concesión en MySQL?

Para acomodar la concesión de derechos a usuarios de hosts arbitrarios, MySQL admite la especificación del valor del usuario en la forma ‘ nombre_usuario ‘@’ nombre_host ‘ . Puede especificar comodines en el nombre de host. Por ejemplo, ‘ nombre_usuario ‘@’%. ejemplo.com’ se aplica a nombre_usuario para cualquier host en el dominio ejemplo.com, y ‘ nombre_usuario ‘@’198.51.

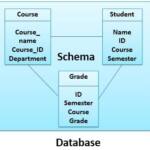

¿Qué son los permisos en la base de datos?

Los permisos son los tipos de acceso otorgados a elementos asegurables específicos. A nivel de servidor, los permisos se asignan a los inicios de sesión y roles de servidor de SQL Server. A nivel de base de datos, se asignan a usuarios de base de datos y roles de base de datos.