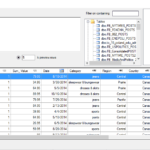

Escriba “netstat -a” sin las comillas y presione la tecla “Enter”. Aparece una lista de datos. La primera columna indica el tipo de protocolo utilizado, mientras que la segunda columna muestra una lista de conexiones locales que están en uso. El número que aparece después de los dos puntos en esta columna es el puerto que está en uso.

¿Cómo puedo saber qué está conectado a un puerto?

Escriba “netstat -a” sin las comillas y presione la tecla “Enter”. Aparece una lista de datos. La primera columna indica el tipo de protocolo utilizado, mientras que la segunda columna muestra una lista de conexiones locales que están en uso. El número que aparece después de los dos puntos en esta columna es el puerto que está en uso.

¿Qué dispositivo está conectado a un puerto?

Puerto USB. Los dispositivos que se pueden conectar al puerto USB incluyen el mouse, el teclado, la cámara digital, la unidad flash USB, el escáner, etc. Hay varias versiones del puerto USB. También puede cargar varios dispositivos conectándolos a la computadora a través del puerto USB.

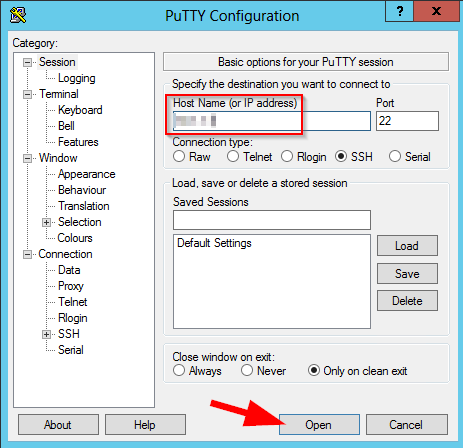

¿Cómo averiguo qué dispositivos están conectados a mi puerto serie?

1) Haga clic en Inicio. 2) Haga clic en Panel de control en el menú Inicio. 3) Haga clic en Administrador de dispositivos en el Panel de control. 4) Haga clic en + junto a Puerto en el Administrador de dispositivos para mostrar la lista de puertos.

¿Cómo puedo saber si un puerto está abierto?

Prueba de puertos con la línea de comandos Si desea probar puertos en su computadora, use la línea de comandos de Windows y el comando CMD netstat -ano. Windows le mostrará todas las conexiones de red existentes actualmente a través de puertos abiertos o puertos de escucha abiertos que actualmente no están estableciendo una conexión.

¿Puedes hacer ping a un puerto serie?

Los dispositivos de red usan ICMP para enviar mensajes de error e información sobre si la comunicación con una dirección IP es exitosa o no. ICMP difiere deDirección IP seguida del puerto específico al que se le hará ping.

¿Cómo se verifica que un puerto serie funcione?

Al enlazar los pines de transmisión y recepción, puede probar la comunicación del puerto del cable serie comprobando si las conexiones de los puertos serie transmiten y reciben información válida. Esto se denomina prueba de bucle invertido y se puede utilizar para probar la comunicación rs232. Use un destornillador para hacer un bucle con los pines para probar.

¿Qué son los puertos sospechosos?

Puertos 80, 443, 8080 y 8443 (HTTP y HTTPS) HTTP y HTTPS son los protocolos más utilizados en Internet, por lo que suelen ser el objetivo de los atacantes. Son especialmente vulnerables a secuencias de comandos entre sitios, inyecciones de SQL, falsificaciones de solicitudes entre sitios y ataques DDoS.

¿Cuáles son los puertos riesgosos?

En SecureCloud, los puertos de riesgo son puertos de uso común expuestos a Internet. Por lo tanto, se consideran de alto riesgo y podrían dejar sus activos abiertos a ataques. La lista de puertos de riesgo se puede administrar en Configuración y el alcance de informarlos se puede refinar aún más en Excepciones.

¿Qué pueden hacer los piratas informáticos con los puertos abiertos?

Los ciberdelincuentes pueden aprovechar las vulnerabilidades de puertos y protocolos abiertos para acceder a información confidencial. Si no supervisa constantemente los puertos, los piratas informáticos pueden aprovechar las vulnerabilidades de estos puertos para robar y filtrar datos de su sistema.

¿Cuánto tiempo puede permanecer un puerto en ti?

Los puertos pueden permanecer colocados durante semanas, meses o años. Su equipo puede usar un puerto para: Reducir la cantidad de pinchazos de aguja. Dar tratamientos que duren más de 1 día.

¿Son los puertos abiertos un riesgo?

Los puertos abiertos se vuelven peligrosos cuando se explotan servicios legítimos a través de vulnerabilidades de seguridad o se introducen servicios maliciosos en un sistema a través de malware o ingeniería social; los ciberdelincuentes pueden usar estos servicios junto con puertos abiertos para obteneracceso no autorizado a datos confidenciales.

¿Los puertos 80 y 8080 son iguales?

El puerto 8080 es el puerto que generalmente utilizan los servidores web para realizar conexiones TCP si el puerto 80 predeterminado está ocupado. Generalmente, el puerto 8080 es elegido por el servidor web como la mejor alternativa al 80 porque tiene dos 80 y está por encima del puerto conocido restringido.

¿Cómo puedo saber si el puerto 8080 está abierto?

Por ejemplo, para verificar si el puerto 8080 está abierto, debe escribir “lsof -i :8080” en la terminal. Esto le mostrará una lista de todos los procesos que usan el puerto 8080. También puede usar el comando “nmap” para buscar puertos abiertos en su Mac.

¿Es 8080 el puerto predeterminado?

Por ejemplo, tanto el servidor web como el servidor de aplicaciones usan el puerto predeterminado 8080. Cuando instala ambos componentes en el mismo host, el primero que se configura recibe el puerto predeterminado 8080. El segundo componente que se configura tiene un puerto predeterminado diferente, como 8081 o 8082.

¿Cómo elimino un puerto de escucha?

Para habilitar Quitar puerto de escucha cuando VS está inactivo, vaya a Aplicaciones>Servicios virtuales y haga clic en el icono de edición en la parte superior derecha. Vaya a Avanzado y seleccione la casilla de verificación Eliminar puerto de escucha cuando VS está inactivo, que está disponible en Otras configuraciones. Haga clic en Guardar.

Los protocolos de transporte como ICMP no se utilizan para intercambiar datos entre sistemas. Ping usa paquetes ICMP e ICMP no usa números de puerto, lo que significa que no se puede hacer ping a un puerto.

¿Qué sucede si un puerto está abierto?

Un puerto abierto se refiere a un número de puerto TCP o UDP que acepta paquetes de forma activa. En otras palabras, detrás hay un sistema que está recibiendo comunicación. Un puerto cerrado, por otro lado, rechaza o ignora los paquetes. Algunos puertos están reservados para protocolos específicos y, por lo tanto, es necesario que estén abiertos.

¿Está abierto un puerto si está escuchando?

El puerto de escucha es un puerto de red en el que escucha una aplicación o un proceso, que actúa como punto final de comunicación. Cada puerto de escucha puede estar abierto o cerrado (filtrado) usando un firewall. En términos generales, un puerto abierto es un puerto de red que acepta paquetes entrantes desde ubicaciones remotas.

¿Qué está escuchando en mis puertos?

Para ver una lista de puertos de escucha, abra Símbolo del sistema y escriba: C:\> netstat-ano