Anúncios

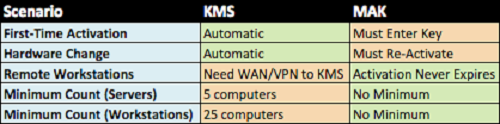

MAK es más apropiado para clientes que pasan una cantidad significativa de tiempo desconectados de la red corporativa. KMS significa Servicios de administración de claves. Al igual que las claves MAK, las claves KMS son buenas para un número específico de activaciones. La diferencia radica en cómo configuramos y procesamos la activación de KMS.

¿Cuál es la diferencia entre MAK y KMS?

El Servicio de administración de claves (KMS) permite a las organizaciones activar sistemas dentro de su propia red. La clave de activación múltiple (MAK) activa los sistemas una sola vez mediante los servicios de activación hospedados de Microsoft.

Anúncios

¿Qué es la licencia mak?

Una clave de activación múltiple (MAK) es una herramienta de licencia y activación de software que proporciona una activación única de un producto de software a través de un servidor de activación/autenticación alojado. Microsoft utiliza esta técnica de autenticación y activación de productos de software para validar una o varias computadoras.

¿Se puede usar una clave MAK para KMS?

El cambio de una máquina de MAK a KMS requiere el uso de la línea de comandos de Windows. Deberá emitir comandos de Visual Basic para reemplazar la clave de producto MAK existente con una clave de licencia por volumen genérica (GVLK).

Anúncios

¿Qué es la clave de licencia por volumen KMS y MAK?

La activación por volumen ofrece dos modelos diferentes para completar las activaciones por volumen: Servicio de administración de claves (KMS) y Clave de activación múltiple (MAK). KMS permite a las organizaciones activar sistemas dentro de su propia red. MAK activa los sistemas una sola vez mediante los servicios de activación alojados de Microsoft.

¿Qué es una licencia KMS?

¿Caducan las licencias de Mak?

Hola, las licencias por VOLUMEN son para usuarios comerciales y si no se vuelven a habilitar con un KMS, algún día caducarán. Si es un usuario doméstico, entonces necesita comprar una licencia MINORISTA adecuada, porque es ilegal usar un VOLUMENlicencia en dispositivo de uso doméstico. El símbolo del sistema devolverá la fecha de vencimiento de su licencia.

¿Cómo cambio la activación de KMS a MAK?

¿La activación de MAK es permanente?

Si activa dispositivos en su organización mediante MAK, el proceso de activación es sencillo y los dispositivos se activan de forma permanente.

¿Cómo funciona la activación MAK?

La activación de MAK requiere que se instale una MAK en una computadora cliente y le indica a esa computadora que se active contra esos servicios. Cada MAK tiene un número predeterminado de activaciones permitidas y se basa en su acuerdo de licencias por volumen. Cada activación de Office que usa MAK cuenta para el límite de activación.

¿Caducan las claves KMS?

Las claves generadas por AWS KMS no tienen fecha de caducidad y no se pueden eliminar inmediatamente; hay un período de espera obligatorio de 7 a 30 días.

¿Cuánto tiempo dura la activación del KMS del Servicio de administración de claves?

Las activaciones de KMS son válidas durante 180 días, un período conocido como el intervalo de validez de la activación. Los clientes de KMS deben renovar su activación conectándose al host de KMS al menos una vez cada 180 días para permanecer activados. De forma predeterminada, los equipos cliente de KMS intentan renovar su activación cada siete días.

¿Qué es una clave MAK de Windows?

MAK: claves de activación múltiple Las claves MAK se utilizan para activar una cantidad específica de dispositivos. El recuento está preconfigurado como un acuerdo entre Microsoft y Enterprise. Cada vez que se activa un dispositivo mediante MAK, esto es lo que sucede: se establece la conexión con el propio servicio de activación de Microsoft.

¿Qué es el volumen MAK?

Cuando Microsoft lanzó Windows Vista, también lanzó un nuevo modelo de licencias por volumen utilizando dos tipos diferentes de claves de licencia de software: MAK y KMS. MAK significa clave de activación múltiple. Cada clave MAK es unabueno para un número específico de activaciones de dispositivos.

¿Caducan las claves de licencia por volumen?

Las licencias minoristas y OEM se venden como licencias perpetuas, lo que significa que nunca caducan. La mayoría de las Licencias por Volumen son perpetuas, sin embargo, Microsoft ofrece licencias de suscripción bajo el programa de Licencias por Volumen.

¿Qué hace un servidor KMS?

El servidor KMS es el servidor de administración de claves para la activación de productos de Microsoft, principalmente la activación del sistema operativo. Una organización puede configurar un servidor KMS para atender todas las solicitudes de activación en la empresa.

¿Cuál es la desventaja de usar KMS?

El host KMS tiene que renovar su activación cada 180 días: en mi opinión, esta es la mayor desventaja de KMS. Si hay problemas con su clave KMS, la activación puede fallar. Ya tuvimos tal incidente. Entonces, esto no es solo teoría. En tal caso, dependerá de Microsoft.

¿Cómo puedo aumentar mi límite de activación de MAK?

Cada MAK tiene un número predeterminado de activaciones permitidas, según su contrato de licencias por volumen. Para aumentar su límite de activación de MAK, comuníquese con su Centro de activación de Microsoft. Lea más detalles sobre la activación de productos para productos que utilizan Volume Activation.

¿Caducan las claves KMS?

Las claves generadas por AWS KMS no tienen fecha de caducidad y no se pueden eliminar inmediatamente; hay un período de espera obligatorio de 7 a 30 días.

¿Qué sucede cuando caduca la activación de KMS?

Después de cada conexión exitosa, el vencimiento se extiende a los 180 días completos. ¿Qué sucede si Windows no puede reactivar la licencia? Si una computadora con Windows no ha podido restablecer la comunicación con el servidor KMS después de 180 días, la máquina perderá su licencia.

¿Qué es un servidor KMS?

El servidor KMS es el servidor de administración de claves para el producto de Microsoftactivación, principalmente activación del sistema operativo. Una organización puede configurar un servidor KMS para atender todas las solicitudes de activación en la empresa.

¿Qué es un host KMS?

KMS utiliza un modelo cliente-servidor para clientes de Windows activos y se utiliza para la activación por volumen en su red local. Los clientes de KMS se conectan a un servidor de KMS, denominado host de KMS, para su activación. Los clientes KMS que un host KMS puede activar dependen de la clave de host utilizada para activar el host KMS.