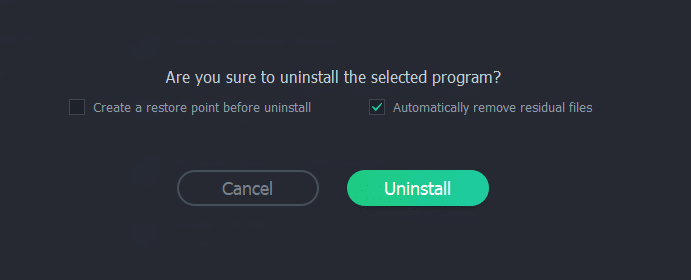

AutoKMS no es realmente un virus, sino una herramienta de pirateo descargada intencionalmente por la mayoría de los usuarios que intentan activar productos de Microsoft no registrados. Para deshacerse de él, puede intentar desinstalarlo como lo hace con cualquier otra aplicación.

¿Puedo eliminar AutoKMS después de la activación?

AutoKMS no es realmente un virus, sino una herramienta de pirateo descargada intencionalmente por la mayoría de los usuarios que intentan activar productos de Microsoft no registrados. Para deshacerse de él, puede intentar desinstalarlo como lo hace con cualquier otra aplicación.

¿Debo eliminar KMSPico después de la activación?

Sí, puedes eliminar KMSpico pero no lo hagas. Puede que hayas activado windows o ms office con kmspico ahora crees que no sirve de nada, no, no es así, para mantener tu windows activado no elimines kmspico. Si lo elimina, sus ventanas volverán a estar en modo de seguimiento.

¿Qué sucede cuando caduca la activación de KMS?

Después de cada conexión exitosa, el vencimiento se extiende a los 180 días completos. ¿Qué sucede si Windows no puede reactivar la licencia? Si una computadora con Windows no ha podido restablecer la comunicación con el servidor KMS después de 180 días, la máquina perderá su licencia.

¿Qué sucede si eliminas AutoKMS?

Puede otorgar acceso a piratas informáticos o descargar software malicioso y mucho más. Algunos técnicos de Microsoft afirman que AutoKMS es una variación del virus Troyan, pero no todos llegan tan lejos. Simplemente porque puede desinstalarlo en cualquier momento, y ese no es el caso con los virus troyanos.

¿El activador de kms es un virus?

Respondido inicialmente: ¿KMS Activator es un programa de virus (malware)? No, KMS Auto no es un archivo de virus, sino simplemente un archivo activador. Simplemente activa o desbloquea la versión completa de la aplicación.

¿KMSPico es un malware?

KMSPico Malware esun programa de piratería que dice ser un activador de Microsoft Windows y Office. Se difunde ampliamente bajo una variedad de nombres y variantes en sitios de descarga falsos y redes de intercambio de archivos como BitTorrent.

¿Puede Malwarebytes eliminar kms?

Malwarebytes puede detectar y eliminar RiskWare. KMS sin más interacción del usuario.

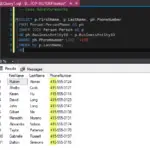

¿Cómo desactivo la clave KMS?

Habilitación y deshabilitación de claves KMS (consola) En el panel de navegación, elija Claves administradas por el cliente. Seleccione la casilla de verificación de las claves KMS que desea habilitar o deshabilitar. Para habilitar una clave KMS, elija Acciones clave, Habilitar. Para deshabilitar una clave KMS, elija Acciones clave, Deshabilitar.

¿Cómo elimino el antiguo servidor KMS?

Procedimiento. Seleccione Configuración > Configuración del sistema > Servidor de gestión de claves. Aparece la página Servidor de administración de claves y muestra todos los servidores de administración de claves que se han configurado. Seleccione el botón de radio para el KMS que desea eliminar y seleccione Eliminar.

¿La activación de KMS es permanente?

Las activaciones de KMS son válidas durante 180 días (el intervalo de validez de la activación). Los equipos cliente de KMS deben renovar su activación conectándose al host de KMS al menos una vez cada 180 días. De forma predeterminada, los equipos cliente de KMS intentan renovar su activación cada 7 días.

¿Cuánto dura la activación de KMS?

Cualquier cliente de Windows que esté configurado para usar el ‘Canal de cliente de KMS’ se activará en el nuevo host de KMS automáticamente dentro de 2 horas (ya que este es el valor predeterminado del ‘Intervalo de activación de KMS’).

¿Qué es la activación de KMS?

El Servicio de administración de claves (KMS) es un servicio de activación que permite a las organizaciones activar sistemas dentro de su propia red, eliminando la necesidad de que las computadoras individuales se conecten a Microsoft para la activación del producto.

¿Cómo elimino el servidor KMS?

Procedimiento.Seleccione Configuración > Configuración del sistema > Servidor de gestión de claves. Aparece la página Servidor de administración de claves y muestra todos los servidores de administración de claves que se han configurado. Seleccione el botón de radio para el KMS que desea eliminar y seleccione Eliminar.

¿Es KMSAuto malware de red?

¿Kms es una herramienta de pirateo?

KMS es el nombre de detección de Malwarebytes para una Hacktool que permite al usuario utilizar software de Microsoft de forma ilegal.

¿AutoKMS es un malware?

AutoKMS es el nombre de detección genérico de Malwarebytes para las herramientas de piratería que están destinadas a permitir el uso ilegal de productos de Microsoft como Windows y Office.

¿Es seguro usar el activador KMS?

Ángel B37. Defender de Microsoft encontrará el activador KMS como una amenaza y otro software antivirus también lo hará. No tenemos información si este tipo de herramientas tienen malware, simplemente recomendamos no utilizarlo. Si desea utilizar software ilegal, utilícelo bajo su propia responsabilidad.

¿Qué sitio de KMSpico es real?

KMSpico es un software confiable, pero solo si descarga KMSpico de una fuente legítima. Puede ayudarlo a activar Windows y productos de Microsoft Office de forma gratuita. KMSpico se actualiza y mantiene regularmente, lo que lo hace confiable y seguro.

¿Funciona el activador KMS en Windows 10?

¿KMSPico es una mina?

El KMSPico real que estaba en un hilo en MyDigitalLife no contiene tal minero. Descargue de otra fuente, además de una copia en el archivo web del hilo de MyDigitalLife, y puede encontrar algo más.

¿Es seguro el servidor KMS?

No, no es seguro usar la activación de kms ni ningún otro software de activación, especialmente si usan (como dijiste) un servidor host desconocido porque esto les proporcionará una especie de backdore para tu sistema por el cual podrían rastrear sus archivos o sensiblesinformación.