Anúncios

Los servidores de activación (KMS) a través de una organización o institución educativa son legales y deben usarse para esos propósitos.

¿Es segura la activación a través del servidor KMS?

Microsoft’s Defender encontrará el activador KMS como una amenaza y otro software antivirus también lo hará. No tenemos información si este tipo de herramientas tienen malware, simplemente recomendamos no utilizarlo. Si desea utilizar software ilegal, utilícelo bajo su propia responsabilidad.

Anúncios

¿El activador KMS es un virus?

Respondido inicialmente: ¿KMS Activator es un programa de virus (malware)? No, KMS Auto no es un archivo de virus, sino simplemente un archivo activador. Simplemente activa o desbloquea la versión completa de la aplicación.

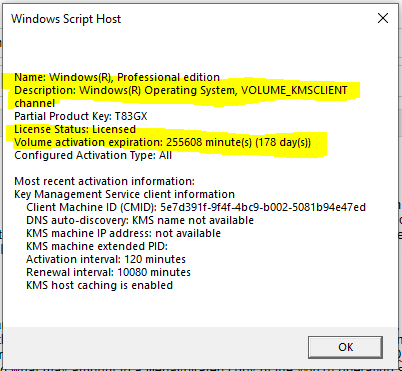

¿La activación de KMS es permanente?

Las activaciones de KMS son válidas durante 180 días (el intervalo de validez de la activación). Los equipos cliente de KMS deben renovar su activación conectándose al host de KMS al menos una vez cada 180 días. De forma predeterminada, los equipos cliente de KMS intentan renovar su activación cada 7 días.

Anúncios

¿Cuál es la desventaja de usar KMS?

El host KMS tiene que renovar su activación cada 180 días: en mi opinión, esta es la mayor desventaja de KMS. Si hay problemas con su clave KMS, la activación puede fallar. Ya tuvimos tal incidente. Entonces, esto no es solo teoría. En tal caso, dependerá de Microsoft.

¿Qué es la activación de KMS?

El Servicio de administración de claves (KMS) es un servicio de activación que permite a las organizaciones activar sistemas dentro de su propia red, eliminando la necesidad de que las computadoras individuales se conecten a Microsoft para la activación del producto.

¿Puede el servidor KMS controlar su PC?

AFIK el servidor KMS no tiene otros derechos o privilegios en su computadora.

¿KMSPico es una amenaza?

KMSpico es un archivo potencialmente dañino ya quepodría contener un virus; por lo tanto, infectaría la computadora en este escenario y sería necesario destruirla una vez que se haya descargado.

¿KMSPico es un software espía?

KMSPico no es una herramienta legítima y está desarrollada por delincuentes cibernéticos, en lugar de la corporación Microsoft. Por lo tanto, el uso de esta herramienta viola los términos y condiciones del sistema operativo Windows. Además, a menudo se distribuye a través de sitios web dudosos que contienen contenido malicioso.

¿KMSPico es un malware?

Por qué no lo recomendamos. Las herramientas de pirateo pueden calificarse como software de riesgo, una categoría de software que puede ser riesgoso instalar en su computadora o dispositivo. Esto se debe a que una copia legítima del software puede estar incluida con adware, o en realidad es un malware que lleva el nombre de un software popular. Tal es el caso de KMSPico.

¿Cuánto tiempo puedo usar Windows 10 sin activación?

Puede usar un Windows 10 no activado durante un mes después de la instalación sin restricciones. Una vez que expire el período de gracia de un mes, deberá activar el sistema operativo con una clave de producto para evitar usar Windows 10 con funciones limitadas.

¿Qué sucede si su Windows no está activado?

En lo que respecta a la funcionalidad, no podrá personalizar el fondo del escritorio, la barra de título de la ventana, la barra de tareas y el color de Inicio, cambiar el tema, personalizar el Inicio, la barra de tareas y la pantalla de bloqueo, etc. cuando no esté activando Windows . Además, es posible que reciba periódicamente mensajes que le soliciten activar su copia de Windows.

¿Qué sucede si no activa Windows 10 después de 30 días?

Bueno, seguirán funcionando y recibiendo actualizaciones, pero no podrás personalizar el sistema operativo. Por ejemplo, la configuración de la pantalla de bloqueo y el fondo y el fondo de pantalla aparecerán en gris.

¿Qué pasa si no activo?¿Ventanas?

No activar Windows no afectará su capacidad para usar el software. De hecho, la única diferencia entre un sistema operativo Windows activado y no activado es la capacidad de personalizar la apariencia de su interfaz de usuario.

¿KMS es genuino?

Sí, la activación de KMS es ilegal para Windows. Si activa a través del método KMS, entonces su copia de Windows no será considerada genuina por Windows.

¿Es seguro kms Pico?

KMSpico es un software confiable, pero solo si descarga KMSpico de una fuente legítima. Puede ayudarlo a activar Windows y productos de Microsoft Office de forma gratuita. KMSpico se actualiza y mantiene regularmente, lo que lo hace confiable y seguro.

¿Es segura la activación de Windows de Msguides?

Sí… es seguro, pero depende de usted qué activador de Windows esté usando. en algún momento tratamos de descargar el activador de Windows de una fuente aleatoria y puede haber posibilidades de que ingresen virus en su sistema. así que sigue al mejor. si encuentra una ejecución sospechosa, finalice su proceso y desconéctese de Internet.

¿Cómo funcionan los servidores KMS?

KMS utiliza un modelo cliente-servidor para clientes de Windows activos y se utiliza para la activación por volumen en su red local. Los clientes de KMS se conectan a un servidor de KMS, denominado host de KMS, para su activación. Los clientes KMS que un host KMS puede activar dependen de la clave de host utilizada para activar el host KMS.

¿Caducan las claves KMS?

Las claves generadas por AWS KMS no tienen fecha de caducidad y no se pueden eliminar inmediatamente; hay un período de espera obligatorio de 7 a 30 días.

¿Debería usar MAK o KMS?

MAK es más apropiado para clientes que pasan una cantidad significativa de tiempo desconectados de la red corporativa. KMS significa Servicios de administración de claves. Al igual que las claves MAK, las claves KMS son buenas para unnúmero específico de activaciones.

¿Cómo comprueba si KMS está instalado?

Para verificar si la computadora cliente está activada correctamente, puede verificar en el Sistema del panel de control o ejecutar el script SLMgr en el símbolo del sistema. Para verificar, ejecute Slmgr. vbs con la opción de línea de comandos /dli. Le dará detalles sobre la instalación de Windows y su estado de activación y licencia.

¿Cómo puedo ver la licencia de KMS?

Ejecute la siguiente línea de comando en el servidor KMS para recuperar todas las licencias instaladas: cscript c:\windows\system32\slmgr. vbs /dli todo >> c:\temp\KMS. registro.