Anúncios

Sí, la activación de KMS es ilegal para Windows. Si activa a través del método KMS, Windows no considerará que su copia de Windows es genuina.

¿Es legal la activación de KMS?

La activación de servidores (KMS) a través de una organización o institución educativa es legal y debe usarse para esos propósitos y fines.

Anúncios

¿Es segura la activación a través del servidor KMS?

Microsoft’s Defender encontrará el activador KMS como una amenaza y otro software antivirus también lo hará. No tenemos información si este tipo de herramientas tienen malware, simplemente recomendamos no utilizarlo. Si desea utilizar software ilegal, utilícelo bajo su propia responsabilidad.

¿Es legal KMS Msguides?

Eso no es legal. Es solo otro sitio web de piratería de software.

Anúncios

¿La activación de KMS es permanente?

Las activaciones de KMS son válidas durante 180 días (el intervalo de validez de la activación). Los equipos cliente de KMS deben renovar su activación conectándose al host de KMS al menos una vez cada 180 días. De forma predeterminada, los equipos cliente de KMS intentan renovar su activación cada 7 días.

¿Puede el servidor KMS controlar su PC?

AFIK el servidor KMS no tiene otros derechos o privilegios en su computadora.

¿KMS es genuino?

Sí, la activación de KMS es ilegal para Windows. Si activa a través del método KMS, entonces su copia de Windows no será considerada genuina por Windows.

¿Qué es la licencia KMS?

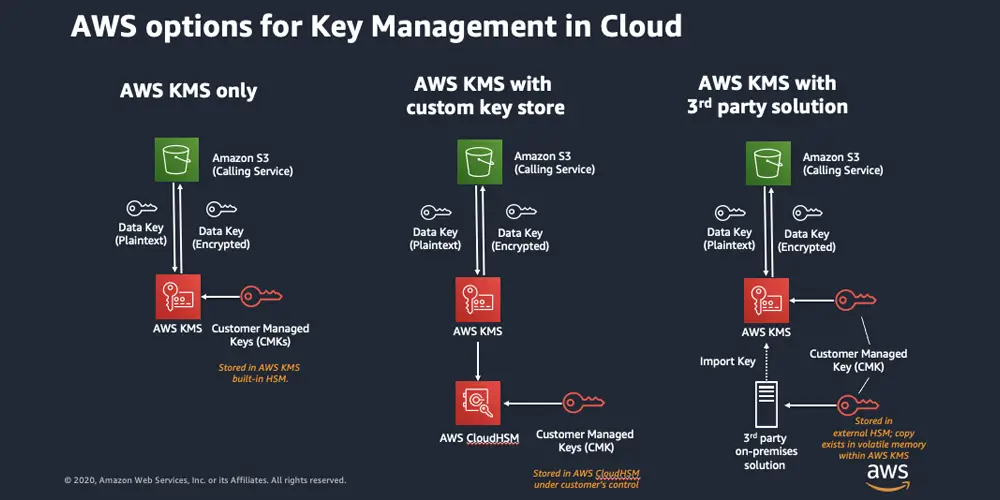

El Servicio de administración de claves (KMS) es un servicio de activación que permite a las organizaciones activar sistemas dentro de su propia red, eliminando la necesidad de que las computadoras individuales se conecten a Microsoft para la activación del producto.

¿Qué es la activación de KMS en línea?

KMS usa un modelo cliente-servidor para clientes activos y se usa para la activación por volumen. Los clientes de KMS se conectan a un servidor de KMS, denominado host de KMS,para la activación. El host KMS debe residir en su red local. No es necesario que los hosts de KMS sean servidores dedicados, y KMS se puede compartir con otros servicios.

¿Es segura la clave de cliente de KMS?

No, no es seguro usar la activación de kms ni ningún otro software de activación, especialmente si usan (como dijiste) un servidor host desconocido porque esto les proporcionará una especie de backdore para tu sistema por el cual podrían rastrear sus archivos o información sensible.

¿Es seguro KMS Msguides com?

Es seguro. win 10 permite la piratería y también recibirás actualizaciones.

¿Qué hace un servidor KMS?

El servidor KMS es el servidor de administración de claves para la activación de productos de Microsoft, principalmente la activación del sistema operativo. Una organización puede configurar un servidor KMS para atender todas las solicitudes de activación en la empresa.

¿Puedo activar Windows 10 gratis?

Microsoft permite que cualquier persona descargue Windows 10 de forma gratuita e lo instale sin una clave de producto. Seguirá funcionando en el futuro previsible, con solo unas pocas restricciones cosméticas. E incluso puede pagar para actualizar a una copia con licencia de Windows 10 después de instalarlo.

¿Es ilegal activar Windows 10 gratis?

¿Windows 10 es ilegal sin activación? No. Microsoft ahora permite a los usuarios usar Windows 10 de forma gratuita y sin necesidad de activar su PC. Solo eso, habrá una marca de agua y algunas funciones de personalización se desactivarán en la versión gratuita.

¿Qué es la activación de KMS?

El Servicio de administración de claves (KMS) es un servicio de activación que permite a las organizaciones activar sistemas dentro de su propia red, eliminando la necesidad de que las computadoras individuales se conecten a Microsoft para la activación del producto.

¿Qué es la activación de KMS en línea?

KMS usa un modelo cliente-servidor para clientes activos y se usa para volumenactivación. Los clientes de KMS se conectan a un servidor de KMS, denominado host de KMS, para su activación. El host KMS debe residir en su red local. No es necesario que los hosts de KMS sean servidores dedicados, y KMS se puede compartir con otros servicios.

¿Es seguro KMS Msguides com?

Es seguro. win 10 permite la piratería y también recibirás actualizaciones.

¿Qué puerto usa la activación de KMS?

Puerto de escucha KMS TCP: de manera predeterminada, el host KMS está escuchando en el puerto 1688 (TCP). Puede cambiar el puerto si es necesario usando esta configuración.

¿La activación de KMS es segura en Quora?

No, no lo es. Pero la mayoría de los productos de seguridad lo reconocen como Malware o Troyano, porque es de un editor desconocido, hace una entrada en los servicios de su sistema y su comportamiento.

¿El servidor KMS requiere acceso a Internet?

Las principales ventajas de la activación de KMS: los clientes de KMS no necesitan acceder a Internet o al teléfono para activar el producto (solo se requiere acceso de red al servidor KMS);

¿Cómo encuentra Windows el servidor KMS?

Cuando se instala una versión compatible de Windows u Office, la computadora intentará descubrir el servidor KMS en la red. Esto se logra buscando un registro SRV en la Zona DNS de la computadora.

¿Con qué frecuencia comprueba el cliente KMS?

Para permanecer activados, los equipos cliente de KMS deben renovar su activación conectándose al host de KMS al menos una vez cada 180 días. De forma predeterminada, los equipos cliente de KMS intentan renovar su activación cada 7 días. Si la activación de KMS falla, la computadora cliente vuelve a intentarlo cada dos horas.