También puede implementar el host KMS en versiones de escritorio de Windows, como Windows 11, 10 u 8.1. El host KMS que se ejecuta en una edición de escritorio de Windows no se puede usar para la activación KMS de computadoras con Windows Server.

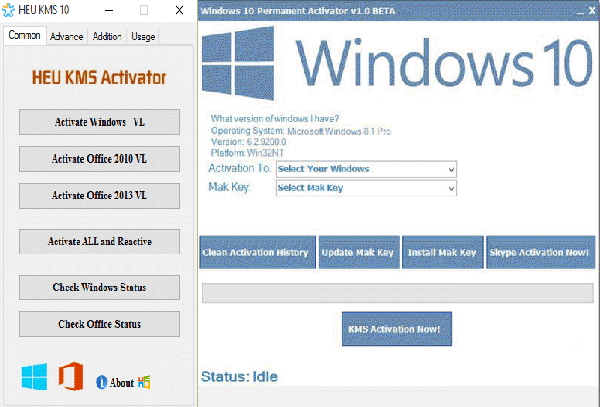

¿Puedo usar KMS para activar Windows 10?

Instalar una clave de host KMS en una computadora que ejecuta Windows 10 le permite activar otras computadoras que ejecutan Windows 10 contra este host KMS y versiones anteriores del sistema operativo del cliente, como Windows 8.1 o Windows 7.

¿Es legal activar Windows con KMS?

Sí, la activación de KMS es ilegal para Windows. Si activa a través del método KMS, entonces su copia de Windows no será considerada genuina por Windows.

¿La activación de KMS es permanente?

Las activaciones de KMS son válidas durante 180 días, un período conocido como el intervalo de validez de la activación. Los clientes de KMS deben renovar su activación conectándose al host de KMS al menos una vez cada 180 días para permanecer activados.

¿Cómo instalo KMS en Windows 10?

Instalar y configurar un host KMS Seleccione Servicio de administración de claves (KMS) como tipo de activación e ingrese localhost para configurar el servidor local o el nombre de host del servidor que desea configurar. Seleccione Instalar su clave de host KMS e ingrese la clave de producto para su organización, luego seleccione Confirmar.

¿Cómo puedo activar Windows 10 gratis?

Para activar Windows, necesita una licencia digital o una clave de producto. Si está listo para activar, seleccione Activación abierta en Configuración. Haga clic en Cambiar clave de producto para ingresar una clave de producto de Windows. Si Windows se activó previamente en su dispositivo, su copia de Windows 10 o Windows 11 debería activarse automáticamente.

¿La activación de KMS es dañina?

No, no es seguro usar la activación de kms ni ningún otro software de activación, especialmente si usan(como dijiste) servidor host desconocido porque esto les proporcionará una especie de backdore para su sistema mediante el cual podrían rastrear sus archivos o información confidencial.

¿Son seguros los activadores KMS?

Ángel B37. Defender de Microsoft encontrará el activador KMS como una amenaza y otro software antivirus también lo hará. No tenemos información si este tipo de herramientas tienen malware, simplemente recomendamos no utilizarlo. Si desea utilizar software ilegal, utilícelo bajo su propia responsabilidad.

¿El activador KMS es un virus?

Respondido inicialmente: ¿KMS Activator es un programa de virus (malware)? No, KMS Auto no es un archivo de virus, sino simplemente un archivo activador. Simplemente activa o desbloquea la versión completa de la aplicación.

¿Es segura la activación de KMS CMD?

Sí… es seguro, pero depende de usted qué activador de Windows esté usando. en algún momento tratamos de descargar el activador de Windows de una fuente aleatoria y puede haber posibilidades de que ingresen virus en su sistema. así que sigue al mejor.

¿Cuánto dura la activación de KMS?

Cualquier cliente de Windows que esté configurado para usar el ‘Canal de cliente KMS’ se activará en el nuevo host KMS automáticamente dentro de 2 horas (ya que este es el valor predeterminado del ‘Intervalo de activación KMS’).

¿Qué sucede si Windows 10 no está activado?

Los usuarios sin una instancia activada no podrán personalizar el fondo de Windows 10. Después del período de gracia de un mes, su fondo volverá al predeterminado o será reemplazado por una pantalla negra.

¿Cómo activo KMS?

Abra el símbolo del sistema, escriba slmgr /ipk seguido de la clave de producto del host KMS de 25 dígitos y presione Intro. Luego, use slmgr /ato para activar la clave de host.

¿Qué es KMSPico?

KMSPico es una herramienta que se utiliza para activar una copia del software del sistema operativo Windows que se adquiere ilegalmente. Haciendopor lo que es ilegal en casi todas las circunstancias y podría tener repercusiones legales. Cracktools a menudo se descargan de sitios de naturaleza dudosa.

¿Cómo obligo a KMS a activar el cliente?

Abra el símbolo del sistema, escriba slmgr /ipk seguido de la clave de producto del host KMS de 25 dígitos y presione Intro. Luego, use slmgr /ato para activar la clave de host.

¿Cómo funciona un KMS?

Con este método, AWS KMS genera claves de datos que se utilizan para cifrar datos localmente en el servicio de AWS o su aplicación. Las claves de datos se cifran bajo una clave KMS que defina. AWS KMS no conserva ni administra las claves de datos.

¿Qué es la clave de cliente KMS?

Para usar KMS, debe tener un host KMS disponible en su red local. Las computadoras que se activan con un host KMS deben tener una clave de producto específica. Esta clave a veces se denomina clave de cliente KMS, pero se conoce formalmente como clave de licencia por volumen genérica de Microsoft (GVLK).

¿Se puede usar Windows 10 sin una clave de producto?

En realidad, es gratis instalar Windows 10 sin una clave de licencia. Esa es la parte del sistema operativo de Microsoft que realmente necesita comprar, ya que el sistema operativo en sí tiene un período de gracia más largo. Sin embargo, la funcionalidad es limitada sin una clave genuina.

¿Cuánto cuesta Windows 10?

Windows 10 Home cuesta $139 y es adecuado para una computadora doméstica o para juegos. Windows 10 Pro cuesta $199.99 y es adecuado para negocios o grandes empresas.

¿KMSpico es un troyano?

Se difunde ampliamente bajo una variedad de nombres y variantes en sitios de descarga falsos y redes de intercambio de archivos como BitTorrent. Puede conducir a una variedad de actos peligrosos tan pronto como se instala, incluido el robo de datos, operaciones de troyanos y más.

¿Qué sitio de KMSpico es real?

KMSpico es un software confiable, pero solo sidescargue KMSpico de una fuente legítima. Puede ayudarlo a activar Windows y productos de Microsoft Office de forma gratuita. KMSpico se actualiza y mantiene regularmente, lo que lo hace confiable y seguro.

¿Puede el servidor KMS controlar su PC?

AFIK el servidor KMS no tiene otros derechos o privilegios en su computadora.