En su lugar, Android 7.0 y versiones posteriores cuentan con cifrado basado en archivos. Esta forma de cifrado utiliza diferentes claves para diferentes archivos, lo que significa que se pueden desbloquear de forma independiente. Sin embargo, esto también significa que cuando se elimina un archivo, su clave de cifrado se elimina junto con él, borrándolo por completo.

¿Se cifran los archivos eliminados?

Android 7.0 y versiones posteriores incluyen encriptación basada en archivos. Esta forma de cifrado utiliza diferentes claves para diferentes archivos, lo que significa que se pueden desbloquear de forma independiente. Sin embargo, esto también significa que cuando se elimina un archivo, su clave de cifrado se elimina junto con él, borrándolo por completo.

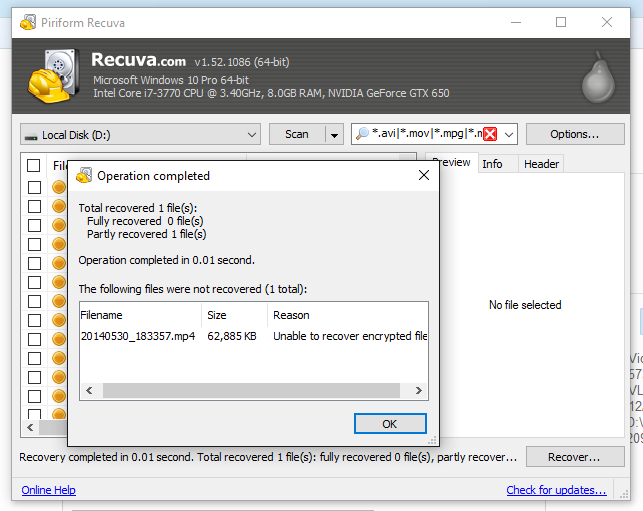

¿Puedo recuperar archivos eliminados de una unidad cifrada?

Si los datos se perdieron de su disco encriptado después de algún tipo de falla lógica, por ejemplo, debido a un apagado inesperado del sistema, un bloqueo del sistema operativo o una eliminación accidental, pero todavía tiene al menos uno de los elementos de defensa proporcionados por su encriptación utilidad (contraseña, clave de recuperación, archivo de clave, etc.), los datos correctos…

¿BitLocker cifra los archivos eliminados?

A. El Cifrado de unidad BitLocker está diseñado para proteger los datos de los volúmenes habilitados, pero cuando elimina datos de un disco, en realidad no elimina el contenido, simplemente elimina sus entradas en la tabla maestra de archivos (MFT). Los datos todavía están en el disco y se pueden leer usando ciertas utilidades.

¿Por qué no debe cifrar sus datos?

Digamos que hay un usuario de los datos de una empresa que envió algunos archivos confidenciales por correo electrónico, que generalmente no está encriptado de ninguna manera. Esta información se pone en riesgo porque los piratas informáticos pueden potencialmente interceptar estos correos electrónicos y obtener acceso a datos confidenciales.

¿Los archivos eliminados están encriptados?

Función de Android 7.0 y versiones posteriores basada en archivoscifrado en su lugar. Esta forma de cifrado utiliza diferentes claves para diferentes archivos, lo que significa que se pueden desbloquear de forma independiente. Sin embargo, esto también significa que cuando se elimina un archivo, su clave de cifrado se elimina junto con él, borrándolo por completo.

¿Puedo recuperar archivos eliminados de una unidad cifrada?

Si los datos se perdieron de su disco encriptado después de algún tipo de falla lógica, por ejemplo, debido a un apagado inesperado del sistema, un bloqueo del sistema operativo o una eliminación accidental, pero aún tiene al menos uno de los elementos de defensa proporcionados por su encriptación utilidad (contraseña, clave de recuperación, archivo de clave, etc.), los datos correctos…

¿Cómo se asegura de que los archivos eliminados no se puedan recuperar?

Para asegurarse de que no se pueda recuperar un solo archivo, puede usar una aplicación de “destrucción de archivos” como Eraser para eliminarlo. Cuando se tritura o borra un archivo, no solo se elimina, sino que sus datos se sobrescriben por completo, lo que impide que otras personas los recuperen.

¿Cómo hago que mis datos sean irrecuperables?

Haga una copia de seguridad de todos sus datos en una práctica unidad USB y llévela con usted, o súbala a un proveedor de almacenamiento en la nube como OneDrive o Dropbox. Luego, elimine todos sus datos personales de su antigua PC: revise todas sus carpetas (Escritorio, Documentos, Fotos…), elimínelas y luego vacíe la Papelera de reciclaje.

¿Se puede descifrar el cifrado de BitLocker?

La respuesta es No. El cifrado de unidad BitLocker es un método de cifrado de disco completo. Incluso si formateó la unidad y se eliminó el cifrado, los datos borrados aún están cifrados y necesitan una contraseña para descifrarse; de lo contrario, los datos que restauró son solo texto ininteligible.

¿Se puede omitir BitLocker?

¿Se puede omitir BitLocker? La respuesta es sí”. Por lo general, el cifrado de la unidad BitLocker no preguntapara la clave de recuperación en un inicio normal.

¿Cómo accedo a los archivos cifrados?

Para abrir el archivo o la carpeta cifrada a través de Windows, se necesita una contraseña para descifrar el archivo. La contraseña se establece cuando se cifra el archivo o la carpeta. Por lo tanto, la contraseña debe obtenerse de la persona que realizó el cifrado.

¿Habilitar BitLocker borrará mis datos?

Los programas de cifrado de unidades no borran los datos de los volúmenes que se han activado. Cifrarán todos los datos, lo que puede llevar algún tiempo según el tipo de cifrado, la cantidad de datos que se cifrarán, la velocidad de la unidad y el sistema, y muchos otros factores.

¿Desactivar BitLocker elimina datos?

Desactivar BitLocker no borrará ningún archivo.

¿BitLocker borra datos?

Los volúmenes cifrados con FileVault 2 o BitLocker se pueden borrar de forma segura sin necesidad de escribir ceros en todo el disco. Software utilizado para borrar datos de forma segura.

¿Se puede piratear el cifrado?

Los datos cifrados se pueden piratear o descifrar con suficiente tiempo y recursos informáticos, revelando el contenido original. Los piratas informáticos prefieren robar claves de cifrado o interceptar datos antes del cifrado o después del descifrado. La forma más común de piratear datos cifrados es agregar una capa de cifrado utilizando la clave de un atacante.

¿Puede la NSA romper el cifrado?

Según una encuesta realizada por el proyecto SSL Pulse, el 22 % de los principales 140 000 sitios protegidos por HTTPS de Internet utilizan claves de 1024 bits desde el mes pasado, que pueden ser descifradas por adversarios patrocinados por naciones o agencias de inteligencia como la NSA.

¿Cuáles son las desventajas del cifrado?

Desventajas del cifrado: el usuario no podrá explorar el archivo cifrado si pierde la contraseña o la clave. Sin embargo, el uso de claves más simples en el cifrado de datoshace que los datos sean inseguros y, aleatoriamente, cualquiera puede acceder a ellos.

¿Los archivos eliminados están encriptados?

Android 7.0 y versiones posteriores incluyen encriptación basada en archivos. Esta forma de cifrado utiliza diferentes claves para diferentes archivos, lo que significa que se pueden desbloquear de forma independiente. Sin embargo, esto también significa que cuando se elimina un archivo, su clave de cifrado se elimina junto con él, borrándolo por completo.

¿Puedo recuperar archivos eliminados de una unidad cifrada?

Si los datos se perdieron de su disco encriptado después de algún tipo de falla lógica, por ejemplo, debido a un apagado inesperado del sistema, un bloqueo del sistema operativo o una eliminación accidental, pero aún tiene al menos uno de los elementos de defensa proporcionados por su encriptación utilidad (contraseña, clave de recuperación, archivo de clave, etc.), los datos correctos…

¿Adónde van los archivos eliminados permanentemente?

Cuando elimina un archivo o carpeta, va a la papelera de reciclaje, donde tiene la oportunidad de restaurarlo.

¿Se pueden eliminar los datos de forma permanente?

Cómo eliminar datos de forma permanente. Formatear un disco duro y limpiarlo no son lo mismo. Los discos duros formateados seguirán conteniendo datos recuperables. Si desea eliminar archivos de forma permanente, deberá sobrescribir los datos con un software especial.