Defender de Microsoft encontrará el activador KMS como una amenaza y otro software antivirus también lo hará. No tenemos información si este tipo de herramientas tienen malware, simplemente recomendamos no utilizarlo. Si desea utilizar software ilegal, utilícelo bajo su propio riesgo.

¿Qué tan seguro es el activador KMS?

Microsoft’s Defender encontrará el activador KMS como una amenaza y otro software antivirus también lo hará. No tenemos información si este tipo de herramientas tienen malware, simplemente recomendamos no utilizarlo. Si desea utilizar software ilegal, utilícelo bajo su propia responsabilidad.

¿Kms Auto es un virus?

Si se pregunta si KMSAuto Net es seguro, entonces debe saber que la respuesta no es 100% confiable. Si bien es posible descargar una copia segura de este activador, hay miles de copias que contienen malware.

¿KMSpico es un virus?

KMSpico es un archivo potencialmente dañino ya que puede contener un virus; por lo tanto, infectaría la computadora en este escenario y sería necesario destruirla una vez que se haya descargado.

¿Es segura la activación de KMS CMD?

Sin embargo, el uso de servidores de activación (KMS) a través de una organización o institución educativa es legal y seguro, y debe usarse para esos fines. En pocas palabras, use claves originales de Windows.

¿KMSpico es un virus?

KMSpico es un archivo potencialmente dañino ya que puede contener un virus; por lo tanto, infectaría la computadora en este escenario y sería necesario destruirla una vez que se haya descargado.

¿Qué sitio de KMSpico es real?

KMSpico es un software confiable, pero solo si descarga KMSpico de una fuente legítima. Puede ayudarlo a activar Windows y productos de Microsoft Office de forma gratuita. KMSpico se actualiza y mantiene regularmente, lo que lo hace confiabley seguro.

¿Puedo eliminar kms Auto?

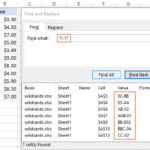

En la barra de búsqueda, escriba Control y abra el Panel de control. En la vista Categoría, haga clic en Desinstalar un programa. Busque AutoKMS y desinstálelo. Elimine los archivos de instalación descargados.

¿Qué es hackear kms?

Breve biografía. Herramienta de hackeo. KMS es el nombre de detección de Malwarebytes para una Hacktool que permite al usuario utilizar software de Microsoft de forma ilegal.

¿KMSAuto es seguro?

Si es posible, los usuarios deben evitar instalar activadores y herramientas de pirateo, como KMSAuto Net. Si bien en la mayoría de los casos pueden estar limpios, nunca se sabe cuándo una sorpresa desagradable asomará su fea cabeza y comenzará a causar estragos en su computadora.

¿Es seguro el servidor KMS?

No, no es seguro usar la activación de kms ni ningún otro software de activación, especialmente si usan (como dijiste) un servidor host desconocido porque esto les proporcionará una especie de backdore para tu sistema por el cual podrían rastrear sus archivos o información sensible.

¿KMSPico es una mina?

El KMSPico real que estaba en un hilo en MyDigitalLife no contiene tal minero. Descargue de otra fuente, además de una copia en el archivo web del hilo de MyDigitalLife, y puede encontrar algo más.

¿Qué pasa si desinstalo KMSPico?

Sí, puedes eliminar KMSpico pero no lo hagas. Puede que hayas activado windows o ms office con kmspico ahora crees que no sirve de nada, no, no es así, para mantener tu windows activado no elimines kmspico. Si lo elimina, sus ventanas volverán a estar en modo de seguimiento.

¿Es legal el servidor KMS?

No, no son legales. Tenga en cuenta esos KMS, algunos de ellos pueden incluir virus/malware que pueden dañar su PC.

¿KMS es genuino?

Sí, la activación de KMS es ilegal para Windows. Si activa a través del método KMS, entonces su copia deWindows no sería considerado original por Windows.

¿Es seguro usar CMD?

Hola, CMD se puede utilizar de forma segura para los usuarios. Los usuarios solo pueden ejecutar comandos con su permiso.

¿Qué es el activador KMS?

El Servicio de administración de claves (KMS) es un servicio de activación que permite a las organizaciones activar sistemas dentro de su propia red, eliminando la necesidad de que las computadoras individuales se conecten a Microsoft para la activación del producto.

¿Es seguro KMS Msguides com?

Es seguro. win 10 permite la piratería y también recibirás actualizaciones.

¿Puedo eliminar KMSPico después de la activación?

Sí, puedes eliminar KMSpico pero no lo hagas. Puede que hayas activado windows o ms office con kmspico ahora crees que no sirve de nada, no, no es así, para mantener tu windows activado no elimines kmspico. Si lo elimina, sus ventanas volverán a estar en modo de seguimiento.

¿Es seguro el kit de herramientas de Microsoft?

A es absolutamente seguro…. Es solo un servicio de activación para activar Windows8/8.1/10 (por supuesto ilegalmente, aunque no lo encarcelarían por ello). Los programas antivirus lo muestran como malicioso ya que intenta mantener activado su sistema operativo Windows modificando algún archivo del sistema.

¿Qué tan seguro es el activador KMS?

Microsoft’s Defender encontrará el activador KMS como una amenaza y otro software antivirus también lo hará. No tenemos información si este tipo de herramientas tienen malware, simplemente recomendamos no utilizarlo. Si desea utilizar software ilegal, utilícelo bajo su propia responsabilidad.

¿Cuál es el nombre del servicio KMS?

Microsoft Key Management Server (KMS) es parte de la solución Microsoft Volume Activation 2.0 que administra las claves de activación del sistema operativo Windows y realiza la activación de los clientes admitidos automáticamente.