Se puede usar una VPN para eludir un servidor proxy o un firewall y evitar que su computadora sea dirigida a un sitio que no desea visitar. Esta acción proporciona una medida adicional de seguridad para cualquiera que utilice una conexión Wi-Fi pública o cualquier otra red desconocida.

¿Funciona el cortafuegos con VPN?

La VPN está completamente protegida de Internet por el cortafuegos. Solo hay una máquina que controla todos los accesos hacia y desde Internet. Las restricciones de red para el tráfico VPN se encuentran solo en el servidor VPN, lo que puede facilitar la escritura de conjuntos de reglas.

¿Qué VPN puede romper el cortafuegos?

OpenVPN es el protocolo más confiable, seguro y flexible y evitará que cualquier firewall se interponga en su camino. Además de elegir un servicio con OpenVPN, asegúrese de que tenga cifrado AES de 256 bits, así como protección contra fugas de DNS e IPv6.

¿Se puede eludir un cortafuegos?

Un cortafuegos puede ser seguro, pero si está protegiendo una aplicación o un sistema operativo con vulnerabilidades, un hacker puede eludirlo fácilmente. Existen innumerables ejemplos de vulnerabilidades de software que los piratas informáticos pueden explotar para eludir el firewall.

¿Por qué el cortafuegos es un problema para VPN?

No puede configurar reglas de seguridad en las VPN, ya que no tiene la autoridad para establecer ningún paquete o restricción de red desde su propia computadora. Si bien las VPN le permiten eludir las restricciones geográficas, los firewalls solo pueden crear restricciones a las que usted tenga acceso en su computadora.

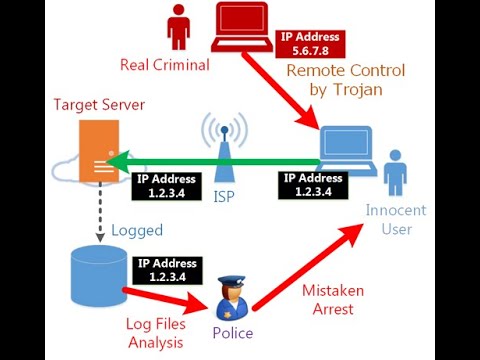

¿Cómo pasan los piratas informáticos los cortafuegos?

Para eludir el cortafuegos, los atacantes dirigen correos electrónicos a objetivos específicos dentro de la red con la intención de engañar a un usuario para que acceda al correo electrónico, que luego les da acceso. Como alternativa, pueden atacar las direcciones IP públicas que se encuentran en un servidor para actualizar sus sistemas C&C.

¿La DMZ pasa por alto el cortafuegos?

Una DMZ ayuda a las señales electrónicas a eludir la estricta seguridad del firewall y del enrutador y abre todos los puertos para una entrega más rápida de paquetes de datos.

¿Cómo evitar los bloqueos de Wi-Fi de la escuela sin una VPN?

Puede usar Smart DNS para acceder a contenido bloqueado y evitar restricciones geográficas sin activar mecanismos de bloqueo. Para obtener los mejores resultados, utilice proveedores premium de Smart DNS. La mayoría de las VPN también ofrecen Smart DNS con varios nombres. En caso de que no pueda usar una VPN, puede solicitar el Smart DNS.

¿Qué es el puerto de derivación?

Un conmutador de derivación (o TAP de derivación) es un dispositivo de hardware que proporciona un puerto de acceso a prueba de fallas para un dispositivo de seguridad activo en línea, como un sistema de prevención de intrusiones (IPS), un firewall de última generación (NGFW), etc.

¿Puede mi enrutador bloquear VPN?

Muchos enrutadores bloquean los protocolos VPN estándar, como la tunelización punto a punto (PPTP) o SSTP. Probablemente haya una opción que le permita permitir que estos protocolos se comuniquen libremente, pero es más fácil manipular la configuración dentro de la propia herramienta VPN.

¿La VPN es más segura que el antivirus?

¿Es mejor una VPN que un antivirus? No, una VPN por sí sola no es mejor que un antivirus. Sin embargo, ambas herramientas se complementan entre sí y solo pueden ayudarlo a maximizar su seguridad y privacidad cuando se usan juntas. Una VPN cifra su tráfico para proteger los datos privados, mientras que un antivirus previene las infecciones de malware.

¿Cómo supero el bloqueo administrativo?

Método 1. Haga clic con el botón derecho en el archivo que intenta iniciar y seleccione Propiedades en el menú contextual. Cambie a la pestaña General. Asegúrese de colocar una marca de verificación en la casilla Desbloquear, que se encuentra en la sección Seguridad. Haga clic en Aplicar y luego finalice los cambios con el botón Aceptar.

¿El cortafuegos es suficiente protección?

Lo más probable es que sea el viejo fielcortafuegos Sin embargo, la verdad del asunto es que su firewall no está haciendo su trabajo. Un firewall por sí solo no es suficiente protección contra las ciberamenazas actuales. Sin embargo, eso no significa que debas deshacerte de tu firewall: es parte de un plan más amplio.

¿Contra qué no puede proteger un cortafuegos?

A. Los cortafuegos no pueden proteger muy bien contra cosas como virus o software malicioso (malware). Hay demasiadas formas de codificar archivos binarios para transferirlos a través de redes, y demasiadas arquitecturas y virus diferentes para tratar de buscarlos todos.

¿El cortafuegos mantiene alejados a los piratas informáticos?

Las medidas de seguridad del cortafuegos son una de las herramientas de protección cibernética más básicas que utilizan las organizaciones de todos los tamaños para evitar la filtración de datos y la piratería. Los cortafuegos de seguridad de la red filtran el tráfico entrante para evitar que se descarguen archivos maliciosos y bloquean el acceso de los atacantes a los sistemas confidenciales.

¿Por qué el cortafuegos bloquea un sitio?

Un administrador de red puede restringir ciertos sitios web con un cortafuegos para evitar que se acceda a ellos, ya sea para protegerse de contenido malicioso o para ahorrar ancho de banda. Si descubre que una página web ha sido bloqueada debido a tales restricciones, a veces puede desbloquearla cambiando de Wi-Fi a datos móviles.

¿Puede la VPN pasar por alto los sitios bloqueados?

Una VPN también te permite acceder a sitios bloqueados en dispositivos móviles. Ahora estás navegando de forma anónima y segura desde una ubicación oculta. Las VPN le permiten desbloquear sitios web, proteger su privacidad en línea y mantenerse seguro en Wi-Fi público. Una VPN es la herramienta más sencilla y completa para eludir los bloques de contenido.

¿Por qué las escuelas bloquean todo?

Para los administradores escolares, la seguridad de los estudiantes es la principal preocupación; no quieren que sus estudiantes se metan en problemas mientras están enescuela. Además, los estudiantes pueden distraerse fácilmente con Internet y varios contenidos; por lo tanto, los administradores escolares bloquean todo.

¿Cómo eludo la violación del filtro web?

Cómo omitir el filtrado web de FortiGuard mediante una VPN. Para desbloquear su red y acceder a sitios web bloqueados como Facebook y SoundCloud, simplemente instale una aplicación VPN en su dispositivo. Obtendrá un túnel seguro y encriptado entre el servidor VPN y su dispositivo.

¿Cómo puedo acceder a sitios bloqueados sin VPN?

Puede usar enlaces cortos, como TinyURL o Bitly, para ver estos sitios. Alternativamente, puede usar la dirección IP de un sitio web restringido en lugar de su URL. Finalmente, puede usar un sitio web proxy, como ProxFree; sin embargo, es posible que su red bloquee algunos sitios proxy, por lo que es posible que deba usar otro.

¿Por qué mi Internet bloquea ciertos sitios web?

Los sitios web se pueden bloquear en tres niveles: nivel de computadora, nivel de red o nivel ISP/gubernamental. Algunos servicios de DNS, como Open DNS, también brindan opciones para bloquear ciertos tipos de sitios web para diferentes usuarios que comparten la computadora.

¿Por qué algunos sitios no se abren en Chrome?

Podría haber algún problema con tu perfil de Chrome que esté causando problemas. Desinstala Chrome y asegúrate de marcar la casilla para eliminar los datos de navegación. Luego reinstala Chrome. Desinstale y vuelva a instalar extensiones.

¿Una VPN pasa por alto el cortafuegos del sistema operativo o del enrutador?

Una VPN no pasa por alto el cortafuegos de su sistema operativo o enrutador. Y una VPN tampoco actúa como un cortafuegos. No proporcionamos servicio de firewall adicional. Necesitará un buen paquete de protección antivirus/cortafuegos para evitar malware e intrusiones.

¿Es posible que un cortafuegos bloquee una VPN?

Sí, es posible que un cortafuegos bloquee su VPN. Afortunadamente, también es posible eludir este bloque.con la ayuda de servidores ofuscados. Sin embargo, la mayoría de los cortafuegos no bloquean las VPN de forma predeterminada: un cortafuegos normalmente bloqueará las conexiones VPN solo si se configuró para hacerlo.

¿Qué es un cortafuegos de VPN? ¿Necesita uno?

Entonces, un firewall VPN es una combinación de los dos. Está diseñado para evitar que los usuarios de Internet maliciosos intercepten una conexión VPN. El cortafuegos puede venir como software, hardware o un dispositivo con todo incluido. Con un cortafuegos en su VPN, solo el tráfico de Internet autorizado puede acceder a su red.

¿Cómo eludir un cortafuegos?

Una de las formas más eficaces de eludir un cortafuegos es desactivarlo. Sí, si elimina el servicio de firewall, no hay forma de que se interponga en su forma de acceder a los sitios a los que desea acceder. Sin embargo, esto solo funcionará si el firewall es un software instalado en su sistema.