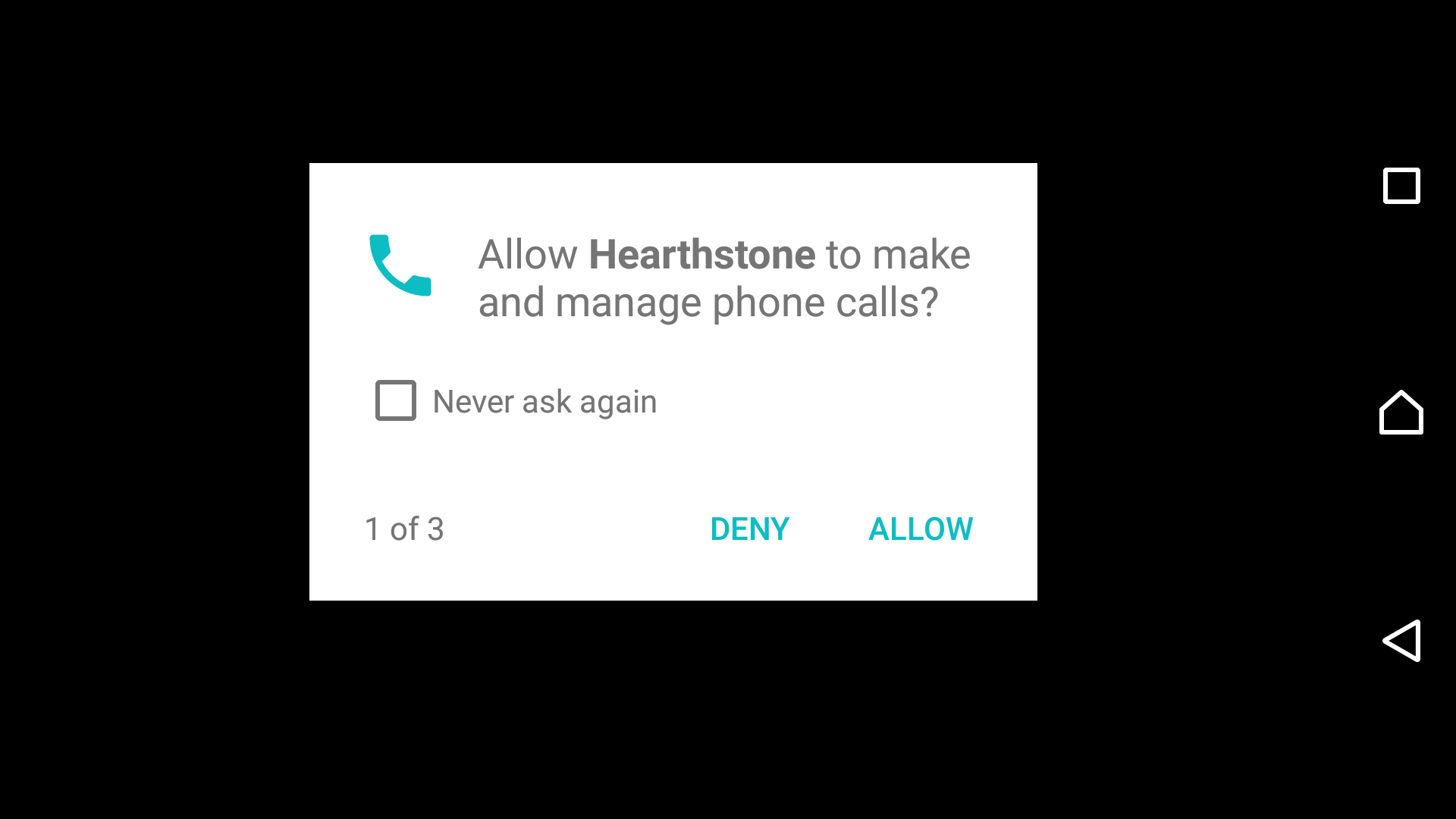

Hacer y administrar llamadas telefónicas Este permiso nos permite usar información telefónica única (ID de SIM y número de teléfono) para protegernos contra actividades de inicio de sesión inusuales. Es un poco de seguridad adicional para ayudarlo a proteger su dinero.

¿Por qué las aplicaciones solicitan permiso para realizar y administrar llamadas telefónicas?

Hacer y administrar llamadas telefónicas Este permiso nos permite usar información telefónica única (ID de SIM y número de teléfono) para protegernos contra actividades de inicio de sesión inusuales. Es un poco de seguridad adicional para ayudar a proteger su dinero.

¿Qué es el permiso para realizar y administrar llamadas telefónicas?

Pertenece al grupo de permisos Teléfono. Si se solicita un permiso peligroso, el sistema muestra un diálogo relacionado con su grupo. en su caso, Teléfono. y esa es la razón: se le solicita al usuario el permiso “realizar y administrar llamadas telefónicas”.

¿Por qué las aplicaciones solicitan permisos innecesarios?

De forma predeterminada, las aplicaciones de su teléfono tienen permisos muy limitados. Para obtener acceso a la mayoría de sus datos, y a funciones de Android potencialmente peligrosas, necesitan su consentimiento explícito. Android hace eso por razones de seguridad; si los permisos tienen potencial de abuso, es mejor si una aplicación no los tiene de forma predeterminada.

¿Por qué las aplicaciones necesitan acceder a mi cámara y micrófono?

Los sistemas iOS de Apple y Android de Google han evolucionado para contener regímenes de permisos de datos muy sólidos y, en general, las aplicaciones solicitan su permiso para acceder a sus datos porque los necesitan para una función u otra.

¿Qué sucede si rechazo los permisos de la aplicación?

Así es como funcionan todos los permisos para las aplicaciones de Android. Una aplicación te pedirá permiso cuando necesite algo a lo que no pueda acceder sin ella y, si eliges negarte, esa parte de la aplicación no funcionará. Esto puede tener poco efecto en el resto de la aplicación, o puede detener el espectáculo y la aplicación notrabajo.

¿Qué pueden ver las aplicaciones en tu teléfono?

Las aplicaciones de iOS y Android pueden acceder al micrófono, las cámaras, el carrete de la cámara, los servicios de ubicación, el calendario, los contactos, los sensores de movimiento, el reconocimiento de voz y las cuentas de redes sociales de su teléfono.

¿Por qué Samsung paga necesita hacer y administrar llamadas telefónicas?

Necesita acceso al teléfono porque puede realizar llamadas de servicio a los bancos según las tarjetas que agregue y porque lo necesita con fines de verificación (algunos bancos requieren esto como una autorización de 2 factores).

¿Por qué Whatsapp solicita administrar las llamadas?

Configuración/permisos de aplicaciones En el primer uso, Whatsapp le pedirá permiso para usar el teléfono. Esto se usa para el proceso de verificación, pero no debe usarse más adelante. Sin embargo, si no cambia este permiso, Whatsapp teóricamente puede hacer llamadas telefónicas en su nombre.

¿Cómo evito que una aplicación acceda a mis contactos?

Limite las aplicaciones que acceden a su libreta de direcciones. En un teléfono Android reciente, como el Samsung Galaxy S21, prueba Ajustes -> Privacidad -> Administrador de permisos -> Contactos. Vea qué aplicaciones están en la lista Permitida y elimine los permisos según sea necesario.

¿Pueden las aplicaciones ver tus fotos?

Una aplicación puede solicitar acceso a tus fotos si admite la carga de fotos. Por ejemplo, al instalar la aplicación Google Drive, solicitará acceso a las fotos. Esto se debe a que la aplicación es compatible con el almacenamiento de fotos y tomará sus fotos para almacenarlas. Este es un ejemplo de una solicitud de acceso a una foto segura y legítima.

¿Por qué necesita Google acceder a mis registros de llamadas?

Muchas aplicaciones solicitan acceso a registros de llamadas y datos de mensajes de texto para verificar los códigos de autenticación de dos factores, para compartir en redes sociales o para reemplazar el marcador del teléfono. Pero Google reconoció que este nivel de acceso puede y ha sido abusado pordesarrolladores que hacen mal uso de los permisos para recopilar datos confidenciales, o los manejan mal.

¿Pueden las aplicaciones acceder a la cámara?

La manipulación inteligente de las reglas internas de Android para usar la cámara ha revelado que es posible que las aplicaciones usen tu cámara sin que te des cuenta de lo que está pasando, creando situaciones en las que una aplicación malintencionada podría tomar fotos o videos y enviarlos a una fuente remota.

¿Por qué Samsung paga necesita hacer y administrar llamadas telefónicas?

Necesita acceso al teléfono porque puede realizar llamadas de servicio a los bancos según las tarjetas que agregue y porque lo necesita con fines de verificación (algunos bancos requieren esto como una autorización de 2 factores).

¿Por qué Whatsapp solicita administrar las llamadas?

Configuración/permisos de aplicaciones En el primer uso, Whatsapp le pedirá permiso para usar el teléfono. Esto se usa para el proceso de verificación, pero no debe usarse más adelante. Sin embargo, si no cambia este permiso, Whatsapp teóricamente puede hacer llamadas telefónicas en su nombre.

¿Quién tiene acceso a las llamadas telefónicas?

Cualquier persona con su número de teléfono celular puede escuchar sus llamadas, leer sus mensajes de texto y rastrear su ubicación (incluso si el GPS está desactivado).

¿Por qué Samsung Health quiere hacer llamadas telefónicas?

La aplicación de salud de Samsung repentinamente requiere el permiso de ‘realizar y administrar llamadas telefónicas’, obliga a los usuarios a verificar un número de teléfono y combina deliberadamente 2FA con otros propósitos (‘para ayudar a los amigos a encontrarlo e invitarlo a desafíos’), de lo contrario, la aplicación se niega a trabajar.

¿Por qué las aplicaciones solicitan permiso para realizar y administrar llamadas telefónicas?

Hacer y administrar llamadas telefónicas Este permiso nos permite usar información telefónica única (ID de SIM y número de teléfono) para protegernos contra actividades de inicio de sesión inusuales. es un poco extraseguridad para ayudar a proteger su dinero.

¿Puedo desactivar todos los permisos de la aplicación?

Para ver una lista más completa de permisos, puede tocar el botón Aplicaciones & pantalla de notificaciones, luego toque Permisos de la aplicación. En esta ventana, puede buscar aplicaciones según los permisos a los que acceden y desactivar las que desee.

¿Puede una aplicación acceder a mis contactos si no está instalada?

No, cuando eliminas una aplicación de tu teléfono, la aplicación ya no tiene acceso a tu información personal. Sin embargo, la empresa que implementó la aplicación aún tendrá la información que les proporcionó a través de la aplicación antes de eliminarla.

¿Pueden los piratas informáticos verte a través de la cámara de tu teléfono?

Además, los desarrolladores de aplicaciones populares no son inmunes a las acusaciones de observarte a través de la cámara de tu teléfono. Sin embargo, por lo general, un acosador necesitaría instalar software espía en su dispositivo para comprometerlo. Los piratas informáticos pueden obtener acceso a su teléfono físicamente, a través de aplicaciones, archivos multimedia e incluso emojis.

¿Por qué una aplicación necesitaría acceder a mi cámara?

La aplicación puede acceder a su cámara para tomar fotos y grabar videos. Este es crucial porque si la aplicación no tiene una función de cámara, no debería requerir acceso a su cámara. A través de una aplicación que maliciosamente requiere tu cámara, un hacker podría tomar el control y grabar un video sin que tú lo sepas.