Al configurar el reenvío de puertos, es necesario tener una dirección IP pública en la interfaz WAN del enrutador a través de la cual se conecta a Internet. Si la interfaz WAN del enrutador usa una dirección IP de una subred privada, el reenvío de puertos no funcionará.

¿Por qué están cerrados todos los puertos en mi enrutador?

Respuesta simple = porque no está transmitiendo ningún servicio desde ningún puerto desde su dirección IP. No me queda claro si está verificando su propia IP pública o la IP pública de algún otro dispositivo de Internet, pero en una computadora doméstica con un enrutador doméstico, es poco probable que esté transmitiendo CUALQUIER servicio.

¿Cómo puedo saber si mi enrutador está bloqueando un puerto?

Escribe «netstat -a» en el símbolo del sistema y presiona «Enter». Después de unos segundos, todos los puertos abiertos en la computadora. Ubique todas las entradas que tengan un valor «ESTABLECIDO», «ESPERA DE CIERRE» o «ESPERA DE TIEMPO» debajo del encabezado «Estado». Estos puertos también están abiertos en el enrutador.

¿Cómo verifico si un puerto está abierto?

Presione la tecla de Windows + R, luego escriba «cmd.exe» y haga clic en Aceptar. Ingrese «telnet + dirección IP o nombre de host + número de puerto» (por ejemplo, telnet www.example.com 1723 o telnet 10.17.xxx.xxx 5000) para ejecutar el comando telnet en el símbolo del sistema y probar el estado del puerto TCP. Si el puerto está abierto, solo se mostrará un cursor.

¿Cómo comprueba si la activación de puertos funciona?

Respuesta: Para verificar si la activación está funcionando en su computadora, siga estos pasos: Ingrese CMD en la barra de búsqueda de Windows. Aparecerá la ventana del símbolo del sistema. Ingrese el Telnet y la dirección IP de su enrutador con el número de puerto y presione el botón Enter.

¿Cómo verifico los puertos de mi enrutador?

Puede ejecutar el comando netstat -a en el símbolo del sistema de su PC y verificar si hay puertos abiertos. Los puertos con los valores»ESTABLECIDO», «CLOSE WAIT» o «TIME WAIT» en la sección de estado son los puertos abiertos para la conexión. Los puertos con estado «ESCUCHANDO» pueden estar abiertos en la computadora pero no en el enrutador.

¿Qué puertos nunca deben estar abiertos?

Puertos 80, 443, 8080 y 8443 (HTTP y HTTPS) Son especialmente vulnerables a secuencias de comandos entre sitios, inyecciones SQL, falsificaciones de solicitudes entre sitios y ataques DDoS.

¿Pueden los enrutadores bloquear puertos?

Si le preocupa la seguridad de su red doméstica inalámbrica, una cosa que puede hacer es habilitar el bloqueo de puertos; esto puede ayudar a evitar conexiones externas no deseadas a los dispositivos de su red. Si bien el bloqueo de puertos es avanzado, puede habilitarlo en ciertos enrutadores con unos simples pasos.

¿Qué significa abrir puertos en un enrutador?

Un puerto de enrutador abierto es el término utilizado para referirse a una puerta virtual que permite la entrada o salida de datos específicos de su enrutador. Un ejemplo de un puerto es el puerto 80 más popular. El puerto 80 se utiliza para tráfico HTTP o web. Si el puerto 80 está cerrado para la salida de su computadora, entonces no podrá acceder a Internet.

¿Qué sucede si los puertos están abiertos?

Los puertos abiertos se vuelven peligrosos cuando se explotan servicios legítimos a través de vulnerabilidades de seguridad o se introducen servicios maliciosos en un sistema a través de malware o ingeniería social. Los ciberdelincuentes pueden usar estos servicios junto con puertos abiertos para obtener acceso no autorizado a datos confidenciales.

¿Cómo comprueba si los puertos del enrutador están abiertos?

Puede ejecutar el comando netstat -a en el símbolo del sistema de su PC y verificar si hay puertos abiertos. Los puertos con los valores «ESTABLECIDO», «CLOSE WAIT» o «TIME WAIT» en la sección de estado son los puertos abiertos para la conexión. Los puertos con estado «ESCUCHANDO» pueden estar abiertos en la computadora pero no en el enrutador.

¿Cómo¿Puedo arreglar los puertos que ya están en uso?

Si está ejecutando el servidor de aplicaciones de desarrollo, cambiar el puerto utilizado por el servidor es la solución más sencilla. Cambie el Puerto del servidor en el Panel de control del servidor de aplicaciones e inicie el servidor. Especifique un puerto que no sea 80, como 8080. Es posible que no desee cambiar el número de puerto en un entorno de producción.

¿Cómo comprueba si los puertos están abiertos en el enrutador?

Inicie este proceso dirigiéndose a la página de configuración del enrutador, lo que se puede hacer ingresando la dirección IP pública, no la dirección IP privada, en un navegador web. Busque cualquier elemento de configuración relacionado con los puertos abiertos y haga clic en él para obtener una lista de puertos y si son puertos abiertos o puertos cerrados.

¿Cómo configuro manualmente un puerto?

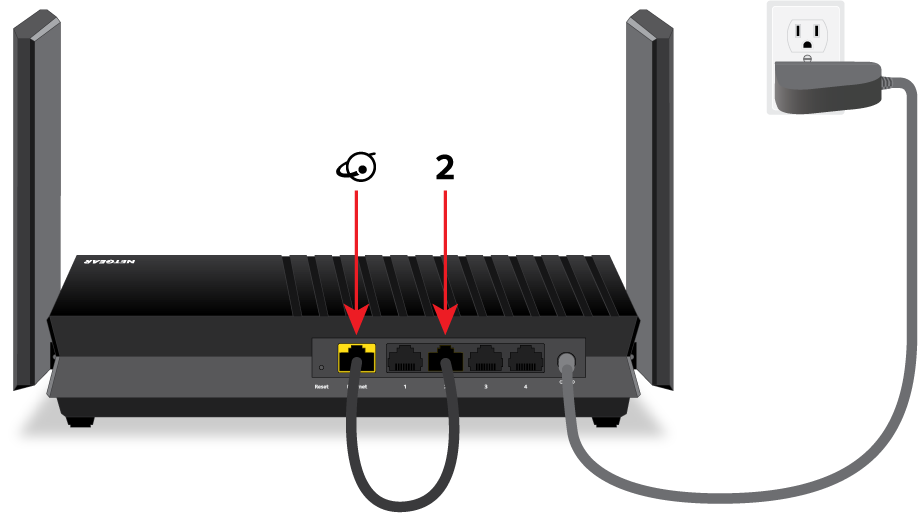

Para reenviar puertos en su enrutador, inicie sesión en su enrutador y vaya a la sección de reenvío de puertos. Luego, ingrese los números de puerto y la dirección IP de su dispositivo. Elija un protocolo de reenvío y guarde sus cambios. Nota: Si no ve una opción de reenvío de puertos en la configuración de su enrutador, es posible que deba actualizar.

¿El puerto 80 está bloqueado por el ISP?

La mayoría de los ISP residenciales bloquearán los puertos comunes (80, 443, 21, 22, 23, 53, etc.).

¿El puerto 80 y el 8080 son iguales?

No El puerto 80 y el puerto 8080 no son lo mismo. Los puertos se utilizan para hacer que las conexiones sean únicas y varían de 0 a 65535, de los cuales hasta 1024 se denominan puertos bien conocidos que están reservados por convención para identificar tipos de servicios específicos en un host. 80 está reservado para HTTP.

¿Qué sucede si los puertos están bloqueados?

El bloqueo de puertos puede complicar el diseño y el desarrollo de aplicaciones y crear incertidumbre sobre si las aplicaciones funcionarán correctamente cuando se implementen. El bloqueo de puertos también puede hacer que las aplicaciones no funcionen correctamente o se «interrumpan» al impedir que las aplicacionesde usar los puertos para los que fueron diseñados.

¿Por qué se bloquean los puertos?

Los proveedores de servicios de Internet como Viasat bloquean rutinariamente ciertos puertos por una variedad de razones, principalmente relacionadas con la seguridad. Se sabe que los piratas informáticos y otros ciberdelincuentes explotan ciertos puertos, en particular los que se usan poco o son vulnerables.

¿Por qué se bloquearía un puerto?

El puerto TCP 25, utilizado para enviar correo electrónico, es un ejemplo de un puerto que algunos operadores bloquean para evitar el abuso de la red, como el correo electrónico no deseado. El bloqueo de puertos también se ha utilizado para hacer cumplir los términos de servicio de los ISP.

¿Cómo verifico el cortafuegos de mi enrutador?

Después de iniciar sesión en la consola administrativa de su enrutador, busque una página de configuración etiquetada como Seguridad o Cortafuegos. Esto indica que su enrutador tiene un firewall incorporado como una de sus características.

¿Puedo usar ping para verificar si el puerto está abierto?

Sin embargo, podemos usar ping con una intención similar: verificar si un puerto está abierto o no. Algunas herramientas y utilidades de red pueden simular un intento de establecer una conexión a un puerto específico y esperar a ver si el host de destino responde. Si hay una respuesta, el puerto de destino está abierto.

¿Necesito reiniciar mi enrutador después del reenvío de puertos?

P: ¿Necesito reiniciar un enrutador después del reenvío de puertos? La mayoría de los enrutadores comenzarán automáticamente a usar la configuración de reenvío de puertos tan pronto como se hayan configurado correctamente. Si elimina un reenvío de puertos, puede ser una buena idea reiniciar el enrutador para asegurarse de que no haya reenvíos de puertos temporales en el enrutador.