Anúncios

Google agregó esta advertencia de monitoreo de red como parte de las mejoras de seguridad de Android KitKat (4.4). Esta advertencia indica que un dispositivo tiene al menos un certificado instalado por el usuario, que podría ser utilizado por malware para monitorear el tráfico de red encriptado.

¿Alguien está monitoreando mi Internet?

Los proveedores de servicios de Internet (ISP) pueden ver todo lo que haces en línea. Pueden rastrear cosas como qué sitios web visitas, cuánto tiempo pasas en ellos, el contenido que miras, el dispositivo que estás usando y tu ubicación geográfica.

Anúncios

¿Mi actividad de Internet está siendo monitoreada en mi teléfono?

Para comprobar el uso de datos móviles en Android, vaya a Configuración > Red y amplificador; Internet > Uso de datos. En Móvil, verá la cantidad total de datos móviles que utiliza su teléfono. Toque Uso de datos móviles para ver cómo ha cambiado su uso de datos con el tiempo. Desde aquí, puede identificar los picos recientes.

¿Cómo sé si mi dirección IP está siendo rastreada?

El comando Netstat funciona mejor cuando tiene la menor cantidad posible de aplicaciones abiertas, preferiblemente solo un navegador de Internet. Netstat genera una lista de direcciones de Protocolo de Internet (IP) a las que su computadora envía información.

Anúncios

¿Cómo elimino el filtro de Kaspersky?

Vaya a la sección Configuración de red. Desactive la casilla Supervisar todos los puertos para las aplicaciones de la lista recomendada por Kaspersky. Haga clic en Guardar y reinicie la computadora.

¿Puede alguien espiarte a través de Wi-Fi?

Con solo escuchar las señales Wi-Fi existentes, alguien podrá ver a través de la pared y detectar si hay actividad o dónde hay un ser humano, incluso sin saber la ubicación de los dispositivos. Esencialmente, pueden hacer una vigilancia de monitoreo de muchos lugares. Eso es muy peligroso.”

¿Cómo puedo ver quién está en mired?

Cómo acceder a una lista de dispositivos conectados. La forma más precisa de acceder a una lista de dispositivos conectados es iniciar sesión en la página de configuración de su enrutador. Si su enrutador fue proporcionado por su servicio de Internet, como Spectrum, es posible que pueda iniciar sesión fácilmente en su cuenta para encontrar esta información.

¿Alguien puede monitorear tu actividad en Internet a través de Wi-Fi?

Bueno, la respuesta corta a la pregunta es sí. Casi todos los enrutadores Wi-Fi mantienen registros de los sitios web que visitan los dispositivos conectados. Solo el propietario de Wi-Fi tiene permiso para consultar los registros del enrutador de Wi-Fi para comprender qué usuario conectado visitó qué sitios web.

¿Cómo bloqueo mi teléfono para que no sea rastreado?

En Android: abre el cajón de aplicaciones, ve a Configuración, selecciona Ubicación y luego ingresa a Configuración de ubicación de Google. Aquí puedes desactivar los informes de ubicación y el historial de ubicaciones.

¿Debería preocuparme si alguien tiene mi dirección IP?

No, no debe preocuparse si alguien tiene su dirección IP. Si alguien tiene su dirección IP, podría enviarle spam o restringir su acceso a ciertos servicios. En casos extremos, un pirata informático podría hacerse pasar por usted. Sin embargo, todo lo que necesita hacer para solucionar el problema es cambiar su dirección IP.

¿Puede alguien espiarme con mi dirección IP?

Un hacker puede espiar su dirección IP para rastrear sus eventos y usar su dirección IP para su beneficio. Los intrusos pueden usar técnicas sofisticadas junto con su dirección IP para piratear sus sistemas. Como usuario, le gustaría navegar por Internet con total libertad y sin temor a ninguna invasión de la privacidad.

¿Alguien puede rastrear mi historial de navegación?

Vulnerabilidades. La navegación privada no es segura, ni es completamente privada. Es una función de su navegador web, lo que significa que otras aplicaciones puedenseguir accediendo a su actividad en línea. Si se instala un keylogger o spyware en su máquina, alguien puede usar estos programas para rastrear su actividad de navegación privada.

¿Mi vecino puede ver mi actividad en Internet?

La respuesta corta es: «¡Absolutamente!» Quienquiera que le proporcione su conexión a Internet puede controlar todo el tráfico que pasa por el uso de esa conexión.

¿Puede alguien espiarme con mi dirección IP?

Un hacker puede espiar su dirección IP para rastrear sus eventos y usar su dirección IP para su beneficio. Los intrusos pueden usar técnicas sofisticadas junto con su dirección IP para piratear sus sistemas. Como usuario, le gustaría navegar por Internet con total libertad y sin temor a ninguna invasión de la privacidad.

¿Debería desactivar Kaspersky?

Importante: Kaspersky Lab desaconseja enfáticamente deshabilitar la protección o los componentes de protección, ya que deshabilitarlos puede provocar la infección de su computadora y la pérdida de datos.

¿Se puede usar un enrutador como dispositivo de escucha?

Los enrutadores domésticos de 10 fabricantes, incluidos Linksys, DLink y Belkin, se pueden convertir en puestos de escucha encubiertos que permiten a la Agencia Central de Inteligencia monitorear y manipular el tráfico entrante y saliente e infectar los dispositivos conectados.

¿Puede el propietario de WiFi ver lo que busco?

— ¿Puede el propietario de WiFi ver lo que busco? La respuesta es «NO», a menos que utilice algún motor de búsqueda obsoleto del pasado. Hoy en día, todas las búsquedas web contemporáneas tienen HTTPS habilitado en sus sitios, por lo que todos los datos dentro de todas las páginas del motor de búsqueda están encriptados y ningún propietario de WiFi puede ver lo que buscó.

¿Qué puede ver el propietario de WiFi?

Los propietarios de Wi-Fi en realidad pueden ver más de lo que crees que pueden. Con acceso a las herramientas y el software correctos, un propietario de Wi-Fi puede ver los sitios que ha visitado, la fecha y la horade visitar dichos sitios, e incluso la duración de su permanencia en un sitio. El propietario de Wi-Fi primero debe iniciar sesión en su enrutador para acceder a la actividad de navegación.

¿Qué debo marcar para ver si mi teléfono ha sido pirateado?

Utilice el código *#21# para ver si los piratas informáticos rastrean su teléfono con intenciones maliciosas. También puede usar este código para verificar si sus llamadas, mensajes u otros datos están siendo desviados. También muestra el estado de su información desviada y el número al que se transfiere la información.

¿A qué número llamas para ver si tu teléfono está intervenido?

Puedes usar códigos USSD secretos para mantener tu seguridad y privacidad. Simplemente vaya a la interfaz de su teclado y escriba *#21*, *#67# o *#62# y luego toque el icono de marcación. Si uno no funciona, prueba con otro.

¿Cómo puedo saber si alguien está rastreando mi ubicación?

El iOS de Android y iPhone no notifica ni da una indicación cuando alguien verifica su ubicación. Se muestra un breve icono en la barra de notificaciones cuando los servicios de ubicación utilizan el GPS. Cualquier cantidad de aplicaciones o procesos del sistema activan una verificación de ubicación.

¿*#21 te dice si tu teléfono está intervenido?

El código no se muestra si se intervino un teléfono. How-to Geek describió la función *#21# como un «código de interrogación» que permite a los usuarios ver su configuración de desvío de llamadas desde la aplicación del teléfono. “Estos no están relacionados en absoluto.

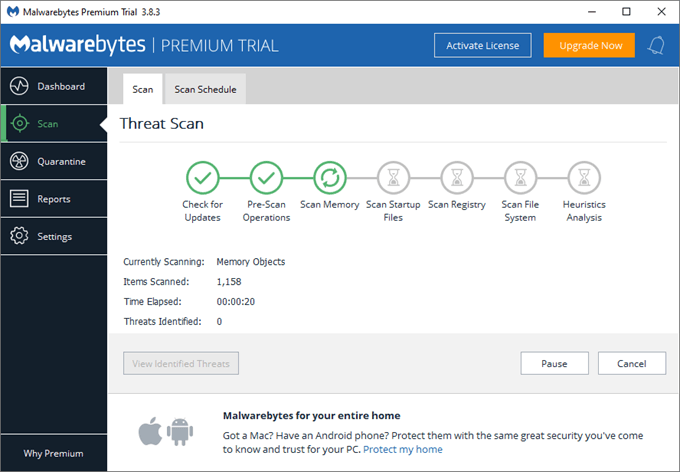

¿Qué significa «las redes pueden ser monitoreadas»?

Cuando se agrega un certificado de seguridad a su teléfono (ya sea manualmente por usted, maliciosamente por otro usuario o automáticamente por algún servicio o sitio que esté usando) y no es emitido por uno de estos emisores preaprobados, entonces La función de seguridad de Android entra en acción con la advertencia «Las redes pueden ser monitoreadas»….

¿Por qué mi teléfono Android sigue diciendo que la red puede estar¿supervisado?

Para el mensaje de error que está recibiendo, cuando se agrega un certificado de seguridad a su teléfono (ya sea manualmente por usted, por otro usuario o automáticamente por algún servicio o sitio que esté usando) y no es emitido por un pre- emisor aprobado (por Google), entonces la configuración de seguridad predeterminada de Android es mostrar la advertencia de que «Se pueden monitorear las redes».

¿Cómo saber si su computadora no está siendo monitoreada?

Aquí hay 7 formas diferentes de confirmar si su computadora está libre de ser monitoreada o no. 1. Monitoreo de procesos desde el Administrador de tareas de Windows Presione Ctrl + Alt + Supr al mismo tiempo para iniciar la Seguridad de Windows. Seleccione Administrador de tareas para abrir la ventana del Administrador de tareas. Si es la vista mínima, haga clic en Más detalles para abrir la vista detallada.

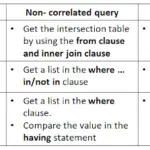

¿Qué es una herramienta de monitoreo de red?

A veces, la interfaz utiliza un programa propietario que se ejecuta en un cliente en la red local. Muchas herramientas de monitoreo de red brindan una interfaz web para administrar la aplicación. Algunos incluso brindan una interfaz de dispositivo móvil que puede configurar y administrar alertas y mostrar instantáneas o gráficos de elementos monitoreados.