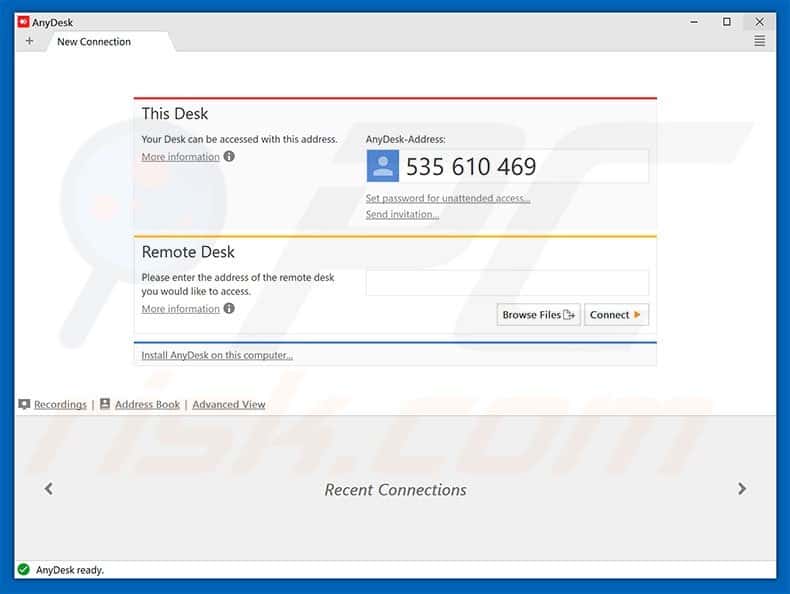

AnyDesk es utilizado legítimamente por millones de profesionales de TI en todo el mundo para conectarse de forma remota a los dispositivos de sus clientes para ayudar con problemas técnicos. Sin embargo, los estafadores pueden intentar hacer un mal uso de AnyDesk (o cualquier otro software de acceso remoto) para conectarse a su computadora y robar datos, códigos de acceso e incluso dinero.

¿Pueden hackearlo a través de AnyDesk?

AnyDesk es utilizado legítimamente por millones de profesionales de TI en todo el mundo para conectarse de forma remota a los dispositivos de sus clientes para ayudar con problemas técnicos. Sin embargo, los estafadores pueden intentar hacer un mal uso de AnyDesk (o cualquier otro software de acceso remoto) para conectarse a su computadora y robar datos, códigos de acceso e incluso dinero.

¿Es seguro AnyDesk para PC?

El software de escritorio remoto AnyDesk viene con los más altos estándares de seguridad. Desde cifrado de grado militar hasta funciones de seguridad personalizables, AnyDesk ofrece una seguridad excepcional que se adapta perfectamente a sus necesidades.

¿A qué se puede acceder a través de AnyDesk?

AnyDesk es una aplicación de escritorio remoto distribuida por AnyDesk Software GmbH. El programa de software propietario proporciona acceso remoto independiente de la plataforma a computadoras personales y otros dispositivos que ejecutan la aplicación host. Ofrece funciones de control remoto, transferencia de archivos y VPN.

¿Es seguro dar una dirección de AnyDesk?

AnyDesk es seguro, confiable y lo utilizan millones de personas y 15 000 empresas en 165 países. Es completamente seguro y una herramienta para cuando los expertos en TI quieren trabajar en dispositivos remotos sin estar en el sitio.

¿AnyDesk puede ver mi pantalla?

Mayor privacidad. Cuando trabaja de forma remota en la PC de la oficina, su actividad aún puede ser visible para sus compañeros de trabajo. Al habilitar el modo de privacidad, la pantalla de la oficina estará negra y toda la actividad será invisible.

¿Cómo me protejo de¿Algún escritorio?

Puede hacerlo en la configuración de seguridad: simplemente haga clic en «Habilitar acceso desatendido» y elija una contraseña segura. No lo olvide: ¡una contraseña segura es la primera línea de defensa! El acceso desatendido es donde las capas de seguridad realmente comienzan a mostrarse: si lo desea, puede configurar la autenticación de dos factores.

¿Cuáles son las desventajas de AnyDesk?

Los Contras. Puede ser un poco intimidante para los usuarios primerizos. No puede funcionar sin una conexión a Internet activa. La versión gratuita no tiene la función de libreta de direcciones.prieš 6 dienas

¿Qué puede hacer un estafador con el acceso remoto a su computadora?

En una estafa de acceso remoto, un estafador intenta persuadirlo para que le dé control remoto sobre su computadora personal, lo que le permite al estafador sacarle dinero y robar su información privada.

¿AnyDesk usa cámara?

Simplemente usa AnyDesk: casi todas las computadoras portátiles tienen una cámara web integrada y, con AnyDesk, puede encenderla desde cualquier lugar y tener una vista clara de su habitación. Ahí es donde encontrarás a tus gatitos durmiendo profundamente. Asegúrese de usar una contraseña segura y desconecte la sesión después.

¿Cómo hago que AnyDesk sea seguro?

Puede hacerlo en la configuración de seguridad: simplemente haga clic en «Habilitar acceso desatendido» y elija una contraseña segura. No lo olvide: ¡una contraseña segura es la primera línea de defensa! El acceso desatendido es donde las capas de seguridad realmente comienzan a mostrarse: si lo desea, puede configurar la autenticación de dos factores.

¿Cuáles son las desventajas de AnyDesk?

Los Contras. Puede ser un poco intimidante para los usuarios primerizos. No puede funcionar sin una conexión a Internet activa. La versión gratuita no tiene la función de libreta de direcciones.prieš 6 dienas

¿Es seguro utilizar AnyDesk en dispositivos móviles?

Si se trata de un correo electrónico fraudulentoo una llamada telefónica, los estafadores podrían pedirle que descargue un software de acceso remoto y les conceda acceso a su teléfono inteligente. Las herramientas de escritorio remoto como AnyDesk son generalmente muy seguras, usan capas de encriptación y muchas funciones de seguridad, pero las posibilidades de ser engañados aún existen.

¿Puede alguien entrar remotamente en mi computadora sin que yo lo sepa?

«¿Alguien puede acceder a mi computadora de forma remota sin que yo lo sepa?» ¡La respuesta es sí!». Esto podría suceder cuando está conectado a Internet en su dispositivo.

¿Alguien puede encender la cámara de mi computadora portátil de forma remota?

Hay una buena razón por la que muchas personas colocan cinta adhesiva sobre las cámaras web de sus computadoras o usan una cubierta dedicada para cámaras web para apagarlas: las cámaras web se pueden piratear, lo que significa que los piratas informáticos pueden encenderlas y grabarlo cuando lo deseen, generalmente con un » RAT” o herramienta de administración remota que se ha subido en secreto.

¿Cómo puedo saber si AnyDesk está desconectado?

Revise la esquina de la barra de tareas junto al reloj si aparece el icono de AnyDesk. En caso afirmativo, haga clic en él y finalice la conexión. Si ha instalado AnyDesk, desinstálelo. Si solo lo ha dejado funcionar una sola vez, entonces está a salvo.

¿Puedo controlar un teléfono con AnyDesk?

Control remoto móvil AnyDesk no solo le permite acceder a dispositivos con diferentes sistemas operativos, sino que también le permite controlarlos de forma remota como si estuviera frente a ellos, incluso con dispositivos Android.

¿AnyDesk puede ver mi pantalla?

Mayor privacidad. Cuando trabaja de forma remota en la PC de la oficina, su actividad aún puede ser visible para sus compañeros de trabajo. Al habilitar el modo de privacidad, la pantalla de la oficina estará negra y toda la actividad será invisible.

¿Cómo evito que AnyDesk se ejecute en segundo plano?

Acceso desatendido exclusivo a la fuerzael cliente de AnyDesk para que solo sea accesible mediante la contraseña de acceso desatendido, «Nunca mostrar solicitudes de sesión entrantes» se puede habilitar en Configuración > Seguridad > Acceso Interactivo.

¿Qué puede hacer un estafador con el acceso remoto a su computadora?

En una estafa de acceso remoto, un estafador intenta persuadirlo para que le dé control remoto sobre su computadora personal, lo que le permite al estafador sacarle dinero y robar su información privada.

¿AnyDesk usa cámara?

Simplemente usa AnyDesk: casi todas las computadoras portátiles tienen una cámara web integrada y, con AnyDesk, puede encenderla desde cualquier lugar y tener una vista clara de su habitación. Ahí es donde encontrarás a tus gatitos durmiendo profundamente. Asegúrese de usar una contraseña segura y desconecte la sesión después.

¿Cómo toman los hackers el control de su computadora?

Otra forma común que usan los piratas informáticos para obtener el control de sus computadoras es enviando virus troyanos disfrazados como archivos adjuntos de correo electrónico. Los piratas informáticos suelen enviar estos mensajes a miles de usuarios con encabezados tentadores y un archivo adjunto que esperan que usted abra.

¿AnyDesk es una estafa?

Sin embargo, los estafadores pueden intentar hacer un mal uso de AnyDesk (o cualquier otro software de acceso remoto) para conectarse a su computadora y robar datos, códigos de acceso e incluso dinero. #1. Regla número uno Nunca le dé acceso a sus dispositivos a nadie que no conozca. #2. Regla número dos Nunca comparta los datos de inicio de sesión de la banca en línea ni ninguna contraseña con nadie.

¿Cómo elimino AnyDesk de mi computadora?

Si nota que AnyDesk se ha infiltrado en los sistemas sin su consentimiento, o si lo ha descargado de una fuente de terceros, elimínelo de inmediato y analice el sistema con un paquete antivirus/antispyware confiable para eliminar todos los restos. AnyDesk debe descargarse desde susolo sitio web oficial.

¿Es seguro usar cualquier escritorio?

Lo usamos para personas que trabajan desde casa para la instalación y el mantenimiento. Siempre que no tenga una contraseña para cualquier escritorio, no hay forma de que ingresen sin su permiso. Si lo hacen, siempre que no esté encendido, todavía no hay forma de entrar. El único riesgo es que si lo tiene configurado para iniciarse automáticamente, se aleje de su PC y tenga una contraseña.

¿Alguien puede acceder de forma remota a mi teléfono con AnyDesk?

La información anterior es solo para usted que es AnyDesk. Usted dijo que accidentalmente instaló AnyDesk en su teléfono, entonces nadie puede acceder de forma remota a su teléfono con esa aplicación porque necesita un código único para acceder de forma remota. Un estafador me llamó y me pidió que instalara TeamViewer.