Si la cuenta raíz tiene una contraseña vacía, su instalación de MySQL está desprotegida: Cualquiera puede conectarse al servidor MySQL como raíz sin contraseña y recibir todos los privilegios.

¿Cómo eludo la contraseña de MySQL?

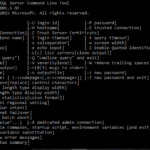

Inicie sesión en el shell de MySQL como root. Acceda al shell de MySQL escribiendo el siguiente comando e ingrese su contraseña de usuario raíz de MySQL cuando se le solicite: mysql -u root -p. Establezca la contraseña de usuario de MySQL. Verifique la nueva contraseña.

¿MySQL tiene una contraseña predeterminada?

El usuario predeterminado para MySQL es root y por defecto no tiene contraseña. Si establece una contraseña para MySQL y no puede recordarla, siempre puede restablecerla y elegir otra.

¿Cómo inicio sesión en la base de datos MySQL?

Ingrese mysql.exe -uroot -p y MySQL se iniciará con el usuario raíz. MySQL le pedirá su contraseña. Ingrese la contraseña de la cuenta de usuario que especificó con la etiqueta –u y se conectará al servidor MySQL.

¿Cómo encuentro el ID de usuario y la contraseña de MySQL?

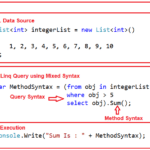

Entonces, por ejemplo, para mostrar el nombre de usuario, la contraseña y el host de los usuarios de MySQL, modificaremos la consulta sql de la siguiente manera: mysql> seleccione usuario, contraseña, host de mysql. usuario; La consulta sql anterior le presentará una lista de usuarios y su respectivo nombre de usuario, contraseña y host de la base de datos.

¿Cuál es el propósito de una clave de contraseña?

Una clave física sirve como respaldo de su contraseña para verificar su identidad. El tipo correcto de clave puede funcionar con su computadora y teléfono móvil, a través de una conexión física o inalámbrica.

¿Cuál es la razón para usar la contraseña?

Las contraseñas brindan la primera línea de defensa contra el acceso no autorizado a su computadora e información personal. Cuanto más fuerte sea su contraseña, más protegida estará su computadora de piratas informáticos y maliciosos.programa.

¿Cuál es el propósito de codificar una contraseña?

Hashing convierte su contraseña (o cualquier otro dato) en una cadena corta de letras y/o números usando un algoritmo de encriptación. Si se piratea un sitio web, los ciberdelincuentes no obtienen acceso a su contraseña. En su lugar, solo obtienen acceso al «hash» encriptado creado por su contraseña.

¿Cuál es el propósito de una bóveda de contraseñas?

Una bóveda de contraseñas, un administrador de contraseñas o un casillero de contraseñas es un programa que almacena nombres de usuario y contraseñas para múltiples aplicaciones de forma segura y en un formato cifrado. Los usuarios pueden acceder a la bóveda a través de una sola contraseña «maestra». Luego, la bóveda proporciona la contraseña de la cuenta a la que necesitan acceder.

¿Cómo me conecto a un usuario de MySQL?

Si desea iniciar sesión como un usuario diferente en MySQL, debe usar el comando «mysql -u -p».

¿Cómo inicio sesión en la raíz sin contraseña?

también puedes hacer «sudo su» que te dará el shell raíz sin la contraseña. donde «usuario» es su nombre de usuario real. entonces todos los comandos que necesita ejecutar como root pueden estar precedidos por «sudo» y se ejecutarán con privilegios de root. también puede hacer «sudo su» que le dará el shell raíz sin la contraseña.

¿Cuál es la contraseña predeterminada para root?

La contraseña predeterminada es «unitrends1». Se recomienda encarecidamente que cambie esta contraseña por defecto. Dejar la contraseña de la cuenta raíz en el valor predeterminado hará que la interfaz de Unitrends inicie sesión automáticamente al acceder al sistema.

¿Qué tan seguro es MySQL?

MySQL protege el acceso a datos confidenciales mediante el cifrado. Esto se puede hacer oscureciendo el contenedor en el que se guardan los datos o cifrando los datos en sí. Algunas herramientas de cifrado de MySQL Enterprise incluyen: Cifrado/descifrado de clave pública asimétrica.

¿La gente todavía usa MySQL?

MySQL Community Edition es la base de datos gratuita más utilizada en la industria. Además, su versión comercial se usa ampliamente en la industria.

¿Es seguro usar MySQL?

MySQL ofrece encriptación utilizando el protocolo de capa de sockets seguros (SSL), enmascaramiento de datos, complementos de autenticación y otras capas de seguridad para proteger la integridad de los datos. El paquete MySQL Enterprise también incluye protección de cortafuegos contra ciberataques.

¿Es lo mismo una clave de seguridad que una contraseña?

¿Es lo mismo una clave de seguridad de red que una contraseña? Sí, esencialmente realizan la misma función. Cada ISP y fabricante utilizará una redacción ligeramente diferente, por lo que incluso si encuentra la etiqueta en su enrutador, es posible que no sepa lo que está mirando.

¿Cómo encuentro mi llave de seguridad?

Cómo encontrar la clave de seguridad de la red de su punto de acceso en Android Paso 1: en la configuración, vaya a Conexiones > Punto de acceso móvil y Tethering. Paso 2: toca Punto de acceso móvil. Paso 3: toca Contraseña. Paso 4: selecciona Mostrar contraseña si hay una opción.

¿Cuál es la diferencia entre una clave privada y una contraseña?

La contraseña permite el cifrado y el proceso inverso, el descifrado, de los datos. Al usar el cifrado, su clave privada se cambia a una forma cifrada que no puede ser utilizada por nadie sin la contraseña correcta. Con la contraseña correcta, se pueden restaurar los datos originales que contienen su clave privada.

¿Cómo dejo de pedir mi contraseña?

Para hacer eso, primero, toque los tres puntos verticales en la esquina superior derecha del navegador. Luego, acceda a Configuración. A continuación, presione Contraseñas. En la página Contraseñas, toque la opción Guardar contraseñas para desactivar su interruptor.

¿Siguen siendo necesarias las contraseñas?

Una contraseña verifica la identidad de un individuo, ya que solo la correctapersona sabría la contraseña correcta. Requerir una contraseña limita el acceso a los archivos y la infraestructura, lo que permite que varias personas con diferentes niveles de acceso utilicen los mismos sistemas.

¿Los piratas informáticos usan hashing?

Almacenar sus contraseñas en texto sin cifrar es una mala idea porque si su servidor es pirateado, todas sus contraseñas de usuario serán inmediatamente visibles para el atacante. Para proteger una base de datos de contraseñas en caso de una filtración, las empresas a menudo emplean el cifrado unidireccional utilizando hash para hacer que las contraseñas sean más difíciles de usar.

¿Se puede piratear el valor hash?

Sin embargo, cuando un hacker roba contraseñas codificadas en una base de datos, puede realizar ingeniería inversa de los algoritmos hash para obtener las contraseñas reales mediante el uso de una base de datos de palabras que cree que podrían ser la contraseña. Si alguno de los hash coincide con lo que el hacker tiene en la base de datos, ahora conoce la contraseña original.