Anúncios

El modo de privacidad de AnyDesk le permite oscurecer la pantalla de su dispositivo remoto y seguir trabajando en él como si estuviera sentado frente a él. Nadie puede ver su pantalla y sus datos están seguros.

¿Cómo hago que AnyDesk sea privado?

Primero, establezca una contraseña para Acceso desatendido en la configuración de seguridad en el lado entrante y permita el Modo de privacidad marcando la casilla correspondiente. Cada vez que se conecte al dispositivo a través del acceso desatendido con el modo de privacidad activado, las pantallas de su dispositivo remoto estarán en negro y el mouse y el teclado estarán bloqueados.

Anúncios

¿Cómo restrinjo el acceso a AnyDesk?

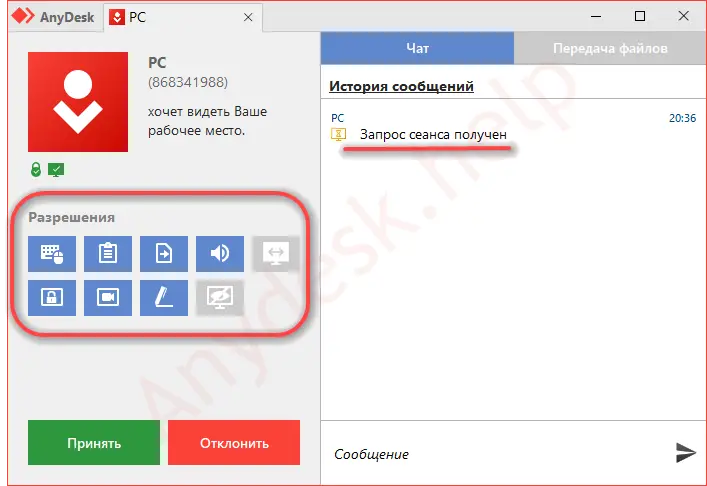

Puede encontrar la Lista de control de acceso en la pestaña de seguridad de la configuración de AnyDesk. Para activar el control de acceso, la pestaña de seguridad debe estar desbloqueada. Use el botón + para agregar una entrada. Aparecerá una entrada de texto al final de la lista.

¿Cualquiera puede acceder a mi PC usando AnyDesk?

Para comenzar, abra AnyDesk. El número que ve a la izquierda es su identificación personal. Las personas pueden usar este número para acceder a su dispositivo y necesita este número de la persona con la que desea conectarse.

Anúncios

¿Cómo hago que AnyDesk sea privado?

Primero, establezca una contraseña para Acceso desatendido en la configuración de seguridad en el lado entrante y permita el Modo de privacidad marcando la casilla correspondiente. Cada vez que se conecte al dispositivo a través del acceso desatendido con el modo de privacidad activado, las pantallas de su dispositivo remoto estarán en negro y el mouse y el teclado estarán bloqueados.

¿Qué tan seguro es AnyDesk?

El software de escritorio remoto AnyDesk viene con los más altos estándares de seguridad. Desde cifrado de grado militar hasta funciones de seguridad personalizables, AnyDesk ofrece una seguridad excepcional que se adapta perfectamente a sus necesidades.

¿Cuántos usuarios pueden conectarse a AnyDesk?

AnyDesk se puede instalar en variosdispositivos. Viene con: 3 usuarios concurrentes (se pueden comprar usuarios adicionales), sesiones concurrentes ilimitadas.

¿Cuáles son las desventajas de AnyDesk?

Los Contras. Puede ser un poco intimidante para los usuarios primerizos. No puede funcionar sin una conexión a Internet activa. La versión gratuita no tiene la función de libreta de direcciones.prieš 6 dienas

¿Cómo detengo una transferencia de archivos en AnyDesk?

Deshabilita la transferencia de archivos en el perfil para el que deseas deshabilitarla en Configuración > Seguridad > Permisos > Perfil de permisos. La primera opción deshabilitará la sincronización del portapapeles en ambas direcciones tanto para el texto como para los archivos, mientras que la segunda solo deshabilitará la transferencia de archivos usando el portapapeles.

¿Cómo cambio mi configuración de AnyDesk?

La configuración de la interfaz de usuario se puede encontrar en Configuración > Interfaz de usuario. Como su nombre lo indica, estas configuraciones afectan predominantemente la interfaz de usuario de la ventana de AnyDesk. El comentario de la sesión será visible en la pestaña Sesiones del portal de clientes de my.anydesk.com vinculado a la licencia del cliente.

¿Cómo elimino un dispositivo de AnyDesk?

Haga clic en el botón «Desconectar» en la ventana del otro dispositivo. Cierra la pestaña del dispositivo remoto. Cierra la aplicación AnyDesk.

¿Cómo restablezco mi configuración de AnyDesk?

Hay una forma sencilla de forzar un reinicio. Salga de la instancia de AnyDesk en ejecución, luego vaya a C:\ProgramData\Anydesk. Su ID y Alias se almacenan en el servicio. conferencia

¿Cómo hago que AnyDesk sea privado?

Primero, establezca una contraseña para Acceso desatendido en la configuración de seguridad en el lado entrante y permita el Modo de privacidad marcando la casilla correspondiente. Siempre que se conecte al dispositivo a través del Acceso desatendido con el Modo de privacidad activado, las pantallas de su dispositivo remoto estarán negras y el mouse y el teclado estarán apagados.bloqueado.

¿Qué pueden hacer los hackers con AnyDesk?

Sophos descubrió que los atacantes de AvosLocker instalaron AnyDesk para que funcione en Modo seguro, intentaron deshabilitar los componentes de las soluciones de seguridad que se ejecutan en Modo seguro y luego ejecutaron el ransomware en Modo seguro.

¿AnyDesk usa cámara?

Simplemente usa AnyDesk: casi todas las computadoras portátiles tienen una cámara web integrada y, con AnyDesk, puede encenderla desde cualquier lugar y tener una vista clara de su habitación. Ahí es donde encontrarás a tus gatitos durmiendo profundamente. Asegúrese de usar una contraseña segura y desconecte la sesión después.

¿Pueden dos usuarios usar la misma computadora al mismo tiempo?

Dos usuarios pueden usar la misma computadora al mismo tiempo usando tecnología multisesión como la interfaz de escritorio virtual (VDI). Es una tecnología que permite que sus computadoras accedan a la información que necesitan desde una máquina virtual en un solo servidor.

¿AnyDesk tiene un límite de tiempo?

Ventajas de AnyDesk: sin límite de sesión: a diferencia de muchas otras soluciones gratuitas de acceso remoto, que tienen un límite de sesión, Any Desk no tiene restricciones de tiempo ni temporizadores emergentes.

¿Qué puede hacer un estafador con el acceso remoto a su computadora?

En una estafa de acceso remoto, un estafador intenta persuadirlo para que le dé control remoto sobre su computadora personal, lo que le permite al estafador sacarle dinero y robar su información privada.

¿AnyDesk puede funcionar sin permiso?

Para usar el acceso desatendido, se requiere configurar una contraseña en el dispositivo remoto. Esto se hace en la configuración de seguridad. Solo obtiene acceso al dispositivo remoto cuando ingresa esta contraseña en una ventana de diálogo. La ventana aparece después de solicitar una sesión.

¿AnyDesk es gratuito y seguro?

¿Cuál es más seguro, AnyDesk o TeamViewer?

Para equipos que quierenla elección de ejecutar su solución de acceso remoto en las instalaciones o en la nube, AnyDesk es quizás la mejor opción. Y para los equipos que desean garantizar la compatibilidad con todos los dispositivos, TeamViewer podría ser la mejor opción, simplemente por su variedad de fabricantes compatibles.

¿Cómo veo los registros de AnyDesk?

El archivo txt de registro de conexión entrante local” se puede encontrar en la misma carpeta que los archivos de configuración para el cliente AnyDesk. Para obtener más información, consulte AnyDesk-ID y alias.

¿Cómo habilito el modo de privacidad en AnyDesk?

Para asegurarse de que el modo de privacidad esté habilitado, busque en la barra de direcciones. Cuando está en negrita, las pantallas remotas son negras. Con el modo de privacidad de AnyDesk, todo lo que verán sus compañeros de trabajo es una pantalla negra, pero nada cambiará para usted. Puede acceder a sus datos y utilizar todas las funciones de AnyDesk.

¿Trabajar de forma remota significa menos privacidad con AnyDesk?

Siempre le decimos lo fácil que es reparar un dispositivo de forma remota a través de AnyDesk Remote Desktop y cómo puede acceder a sus datos desde cualquier parte del mundo. Y si bien trabajar de forma remota significa una mayor independencia y productividad, ¿podría también significar menos privacidad? No tiene por qué ser así con el modo de privacidad de AnyDesk. Repasemos dos ejemplos.

¿Cómo utilizar la aplicación AnyDesk para uso privado?

No se puede usar el modo de privacidad durante el diálogo UAC, después de enviar Ctrl + Alt + Supr, después de cerrar la sesión, durante el cambio de usuario y después de que el escritorio se haya bloqueado. La aplicación AnyDesk se puede usar de forma gratuita si desea usar la aplicación para uso privado. Si desea utilizar la aplicación AnyDesk comercialmente, puede comprar uno de los tres paquetes premium.

¿Cómo ocultar el contenido en pantalla en AnyDesk?

En los últimos tiempos, AnyDesk ha trabajado en la opción de privacidad de pantalla. En esta opción, puede ocultarel contenido que está presente en la sesión mostrando el monitor. Actualmente, esta opción de privacidad está disponible en Linux, MacOS y Windows 8/10.