Anúncios

«Los mensajes instantáneos entre dos dispositivos Apple se consideran comunicación encriptada y no se pueden interceptar, independientemente del proveedor de servicios de telefonía celular», la nota de inteligencia de la agencia.

¿Es iMessage realmente privado?

iMessage de Apple para iPhone, iPad y Mac siempre usa encriptación de extremo a extremo. Solo el remitente y el receptor de los mensajes pueden ver su contenido. Las fotos, videos y otros archivos adjuntos también están encriptados. Además, el servicio FaceTime de Apple también utiliza cifrado de extremo a extremo para llamadas de voz y videollamadas.

Anúncios

¿Se pueden rastrear los mensajes de iPhone?

Sí, definitivamente es posible que alguien espíe sus mensajes de texto y ciertamente es algo que debe tener en cuenta: esta es una forma potencial para que un pirata informático obtenga mucha información privada sobre usted, incluido el acceso a los códigos PIN enviados por sitios web utilizados para verificar su identidad (como la banca en línea).

¿El gobierno puede rastrear iMessage?

Según la guía de «acceso legal» del FBI, si se presenta una orden judicial o una orden de allanamiento, Apple debe entregar la información básica del suscriptor, así como los datos correspondientes a 25 días sobre las consultas realizadas en iMessage, como qué el usuario objetivo buscó en iMessage y también qué otras personas buscaron ese objetivo …

Anúncios

¿Se pueden rastrear los mensajes de iMessage en la factura telefónica?

Respuesta: R: No, los mensajes de iMessage no aparecen en tu factura. Se envían como datos. Verás cuántos datos usaste durante el mes.

¿Alguien puede ver tus mensajes de iMessage?

A menos que alguien siga conectado a su ID de Apple en su dispositivo, no podrá leer sus iMessages ni sus mensajes de texto. Si te preocupa, cambia la contraseña de tu ID de Apple y desactiva iMessage en los demás dispositivos.

¿Puede la policía leer mensajes de iMessage?

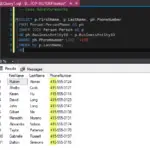

La policía puede recuperar mensajes a través de Google/iCloudcopias de seguridad El gráfico muestra que las citaciones no otorgarán acceso al contenido de los mensajes para seis de las nueve aplicaciones de mensajería segura. Los tres que sí renuncian al contenido “limitado” son iMessage, Line y WhatsApp.

¿Puede la policía recuperar mensajes de iMessage eliminados?

Mantener sus datos seguros Entonces, ¿puede la policía recuperar imágenes, textos y archivos borrados de un teléfono? La respuesta es sí: mediante el uso de herramientas especiales, pueden encontrar datos que aún no se han sobrescrito. Sin embargo, al usar métodos de encriptación, puede asegurarse de que sus datos se mantengan privados, incluso después de eliminarlos.

¿Mantiene Apple el historial de iMessage?

La información se almacena en los servidores de Apple, pero está cifrada y, por lo tanto, Apple no puede descifrar los datos y entregarlos de conformidad con una solicitud legalmente autorizada.

¿Puede la policía rastrear los mensajes de texto?

Tus mensajes de texto y llamadas telefónicas pueden ser interceptados, grabados e interferidos por la policía utilizando un ‘receptor IMSI’, un dispositivo desplegado para rastrear todos los teléfonos móviles encendidos y conectados a la red en un área específica.

¿Puede el FBI leer tu iMessage?

¿Pueden los gobiernos espiar iMessage?

Un documento de capacitación del FBI descubierto recientemente muestra que las fuerzas del orden de EE. UU. pueden obtener acceso limitado al contenido de los mensajes cifrados de servicios de mensajería segura como iMessage, Line y WhatsApp, pero no a los mensajes enviados a través de Signal, Telegram, Threema, Viber, WeChat o Wickr.

¿Es iMessage más seguro que WhatsApp?

Debido a que utiliza encriptación de extremo a extremo, WhatsApp es intrínsecamente la opción más segura que otras aplicaciones de mensajería. Sí, eso incluye Facebook Messenger, Instagram Messages, Snapchat e incluso el antiguo iMessage normal.

¿Tu operador de telefonía puede ver tus mensajes de iMessage?

Los mensajes de iMessage son DATOS. Datos que están encriptados. Ninguno de los transportistas puede rastrear olee tus mensajes de iMessage.

¿Se puede rastrear iMessage a través de Wi-Fi?

El contacto inicial para iMessage se inicia a través de un SMS normal y no viaja a través de la red wifi.

¿Cuánto tiempo se guardan los mensajes de iMessage?

Por ejemplo, en un dispositivo Apple, puede optar por conservar los mensajes durante 30 días, 1 año o para siempre.

¿Es iMessage más seguro que SMS?

Todos los dispositivos Android usan mensajes SMS, pero este problema de seguridad afecta por igual a los usuarios de iPhone y Android, dicen los expertos. Aunque el sistema iMessage de Apple es más seguro que los SMS, los propietarios de iPhone aún deben enviar mensajes SMS a aquellos que no tienen dispositivos Apple.

¿Puede su ISP ver sus mensajes de iMessage?

No. Tus iMessages están seguros, a menos que alguien tenga tu ID y contraseña de Apple, no podrán leerlos. Esto significa que ni tu ISP ni Apple pueden leer tus mensajes de iMessage.

¿Los mensajes de iMessage están encriptados a través de Wi-Fi?

Los iMessages son textos, fotos o videos que envías a otro iPhone, iPad, iPod touch o Mac a través de Wi-Fi o redes de datos móviles. Estos mensajes siempre están encriptados y aparecen en burbujas de texto azules.

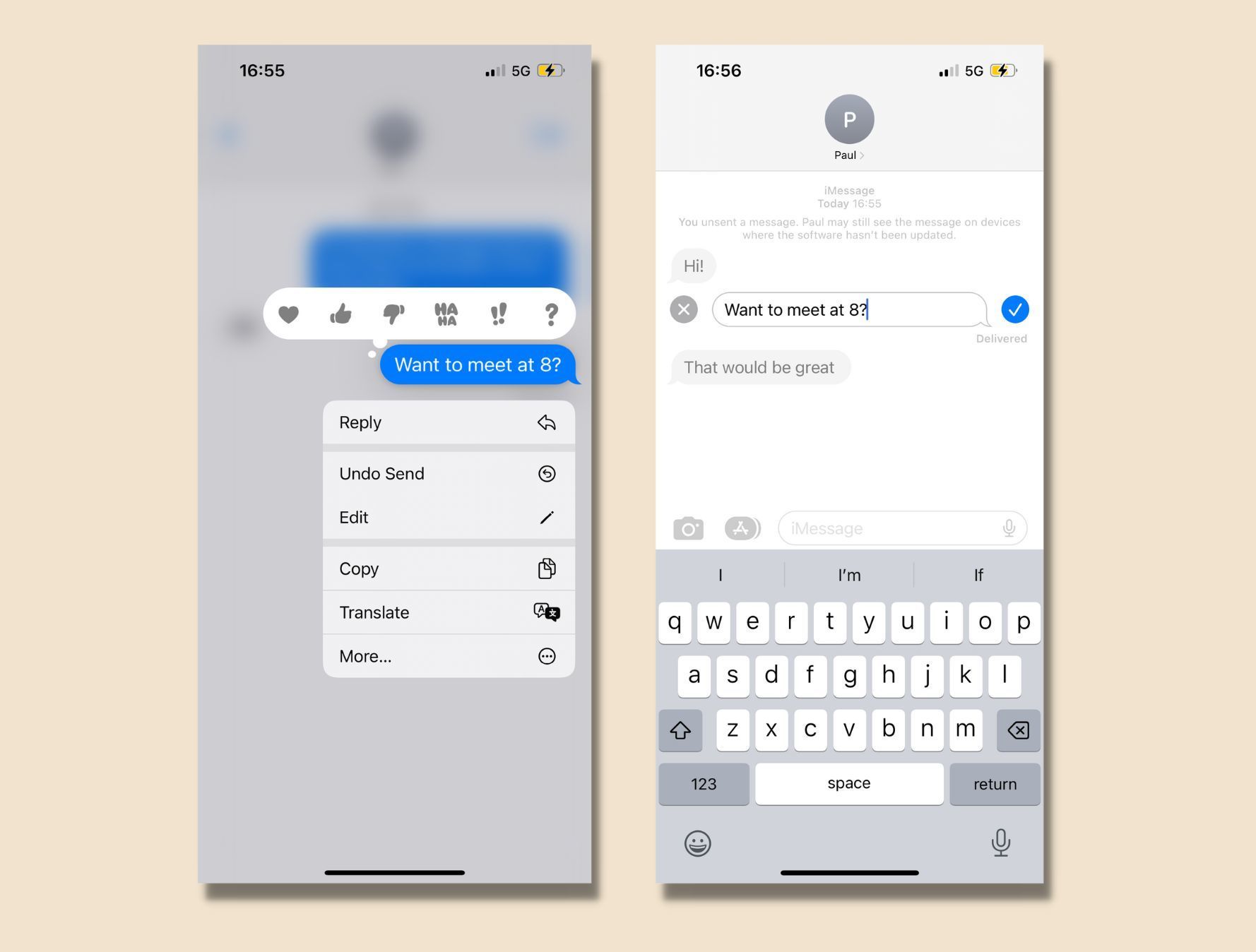

¿Cómo hago que los mensajes de mi iPhone sean privados?

Abra la aplicación Configuración, desplácese hacia abajo y toque Mensajes. 6. Desplácese hacia abajo y active el interruptor junto a Filtrar remitentes desconocidos en el título «FILTRADO DE MENSAJES».

¿Se puede hackear iMessage de iPhone?

Los expertos dicen que recibir un mensaje de iMessage de un hacker que usa este exploit puede ser suficiente para dejar expuestos los datos personales de los usuarios. «Es como ser robado por un fantasma», escribió Hubbard.

¿Alguien puede ver lo que estoy haciendo en mi iPhone?

Si su iPhone hace una copia de seguridad de todo en su cuenta de iCloud, alguien puede espiar su actividad accediendo a su cuenta de iCloud desde cualquier navegador web. Necesitarían su nombre de usuario y contraseña de ID de Apple parapara hacer esto, por lo que si sabe que un tercero tiene esa información, debe seguir algunos pasos.